盤點一下在滲透測試中可能用到的網絡搜索引擎

1. 前言

滲透的本質是信息收集,這里整理了一些滲透搜索引擎,幫你提高信息收集的效率,找到互聯網背后的脆弱面,以下例舉的搜索引擎排名不分先后。

2. 國內

2.1 fofa

官網:https://fofa.info/

FOFA是白帽匯推出的一款網絡空間搜索引擎,它通過進行網絡空間測繪,能夠幫助研究人員或者企業迅速進行網絡資產匹配,例如進行漏洞影響范圍分析、應用分布統計、應用流行度排名統計等。

body="method=\"post\" enctype=\"multipart/form-data\"" && body="

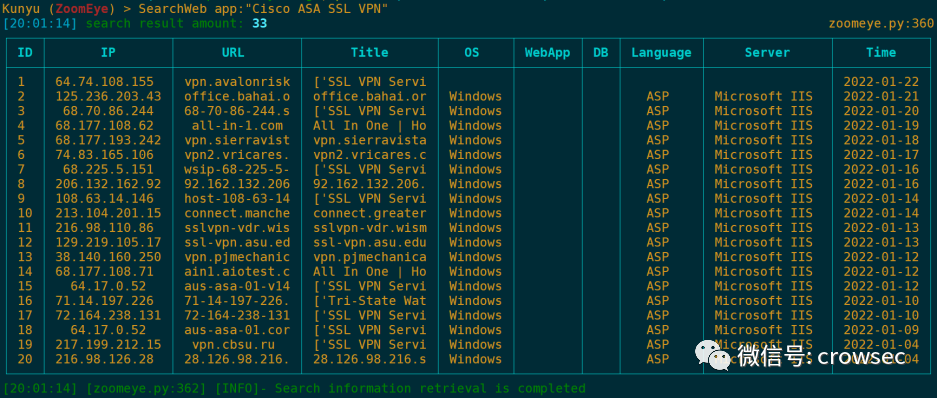

2.2 zoomeye

官網:https://www.zoomeye.org/

ZoomEye(“鐘馗之眼”)——全球網絡空間測繪的領導者,是知道創宇旗下404實驗室驅動打造的中國第一款,同時也是全球著名的網絡空間搜索引擎。通過分布在全球的大量測繪節點,針對全球范圍內的IPv4、IPv6地址庫及網站域名庫進行24小時不間斷探測、識別,根據對多個服務端口協議進行測繪,最終實現對整體或局部地區的網絡空間畫像。免費用戶一個月可以下載1w條結果,想多下載數據可以多擼幾個賬號白嫖:

+"\xff\xfd\x01\xff\xfd\"+"/bin/sh"+"BusyBox"+service:"telnet"

zoomeye也可以使用api查看數據:

下載地址:

https://github.com/knownsec/Kunyu

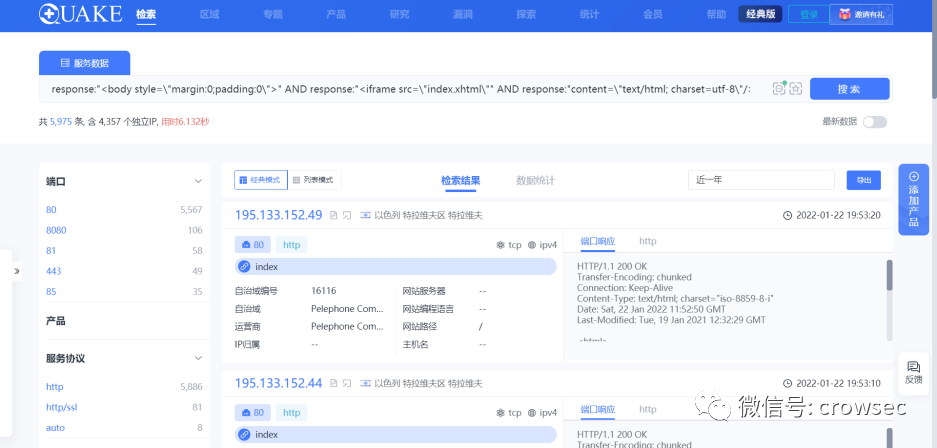

2.3 360quake

官網:https://quake.#/quake/

Quake是360網絡安全響應中心(360-CERT)自主研發設計的全網空間測繪系統,能夠對全球全量IPv4、IPv6地址進行持續性測繪工作。通過結合人工智能與機器學習的方式,具備全網資產設備精準發現、精準識別能力。同時系統利用強大、靈活的底層核心掃描引擎,將豐富的安全漏洞數據庫、安全攻防知識庫與海量資產識別數據相結合,從而達到對全球網絡空間安全風險感知的目的。終身會員每個月可以下載5萬條數據,直接excel導出。

response:"" AND response:" AND response:"content=\"text/html; charset=utf-8\"/>"

2.4 全球鷹(hunter)

官網:https://hunter.qianxin.com/

全球鷹是奇安信的一款產品。通過網絡空間測繪技術,全球鷹測繪平臺可以提供IP、域名、開放端口、應用/組件、所屬企業等關鍵安全信息,同時結合攻防場景繪制了資產畫像與IP畫像,實現互聯網資產的可查、可定位、操作可識別的檢索,助力企業日常的安全運營工作,例如未知資產發現、風險識別、漏洞修復等。目前全球鷹網絡空間測繪平臺已有3億獨立IP,資產(剔除歷史重復數據)總數超過20億,已實現全端口覆蓋。在全球我們已覆蓋了261個國家,96% ASN域。國內web資產最快4天更新,最慢7天更新。

title="gitlab" and icp_company_name="百度"

2.5 諦聽

官網:https://www.ditecting.com/

諦聽(ditecting)網絡空間工控設備搜索引擎,取諦聽辨識萬物之意,意在搜尋暴露在互聯網上的工業控制系統聯網設備, 幫助安全廠家維護工控系統安全、循跡惡意企圖人士。通過諦聽,你可以定位工控設備位置,捕捉開放端口,發現安全漏洞。通過諦聽,你可以直觀感受全球工控安全形勢,關注你身邊的工控系統安全。諦聽旨在為工控安全提供開放自由的研究環境,善用諦聽,關注工控系統安全,促進工控安全發展。

service:modbus

2.6 知風

官網:https://zhifeng.io/web/new/

“知風”提出了一種針對互聯網聯網工控資產IP與企業相關聯的一種自動化與快速分析的專利方法,該方法又稱IP核查,我們主要利用各種網絡空間搜索引擎公開的數據渠道,通過自動化的手段整合各種網絡空間搜索引擎聯網工控資產數據等多維度信息,來幫助我們確認互聯網聯網工控資產與企業之間的對應關系。

port: 102 radius: 100 factory: Siemens country:us

3. 國外

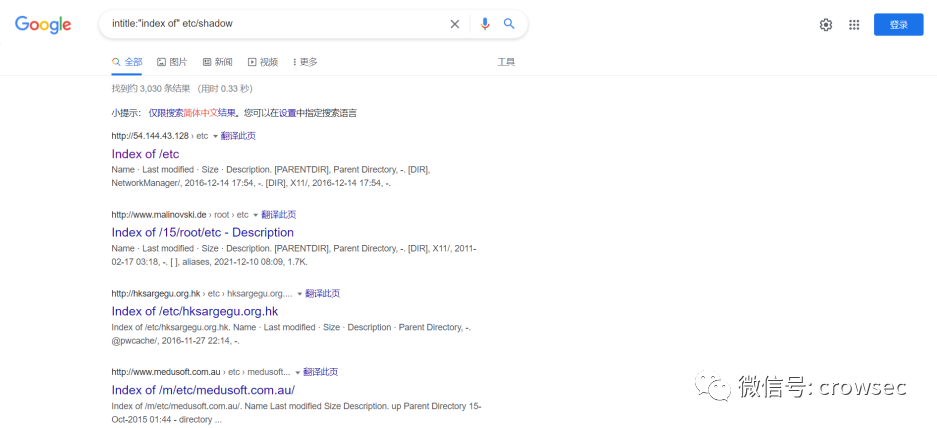

3.1 google

谷歌不只是一款搜索引擎,也是一款滲透工具。

intitle:"index of" etc/shadow

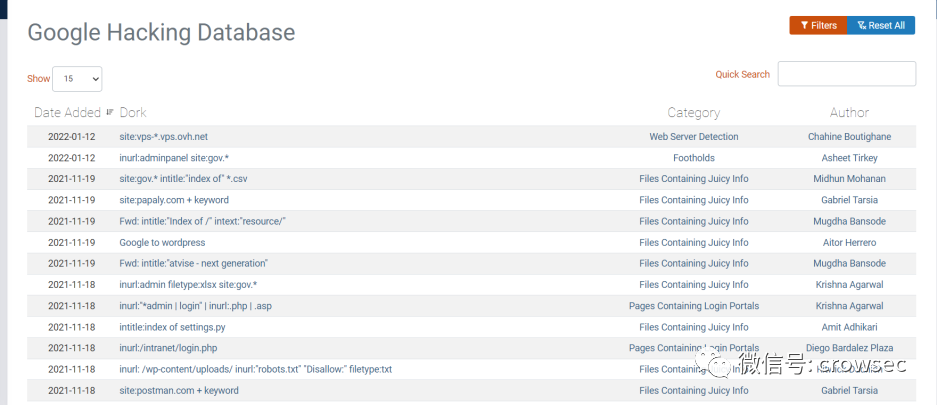

如果不知道怎么搜索,可以參考一下谷歌hack數據庫

https://www.exploit-db.com/google-hacking-database

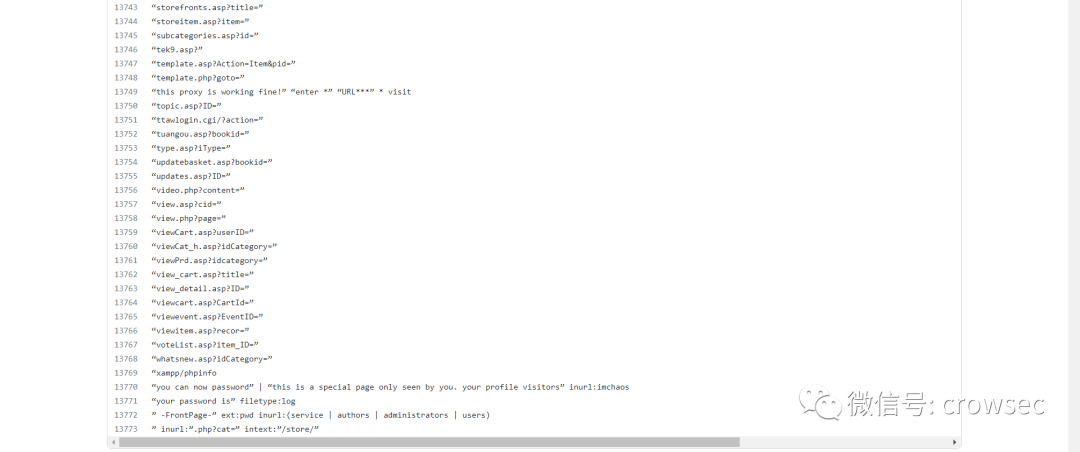

也可以github上面找一些常用的谷歌滲透語句

https://github.com/BullsEye0/google_dork_list/blob/master/google_Dorks.txt

3.2 shodan

官網:https://www.shodan.io/

Shodan是一個搜索接入互聯網的設備的搜索引擎,2009年由約翰·馬瑟利發布。學生會員可以每個月下載1w條數據,黑五可能會有優惠價格。

"HID VertX" port:4070

shodan也提供一個python庫供用戶下載,解析數據:

https://github.com/achillean/shodan-python shodan parse --fields ip_str,port --separator : nanjing_ip.json.gz

3.3 binaryedge

官網:https://www.binaryedge.io/

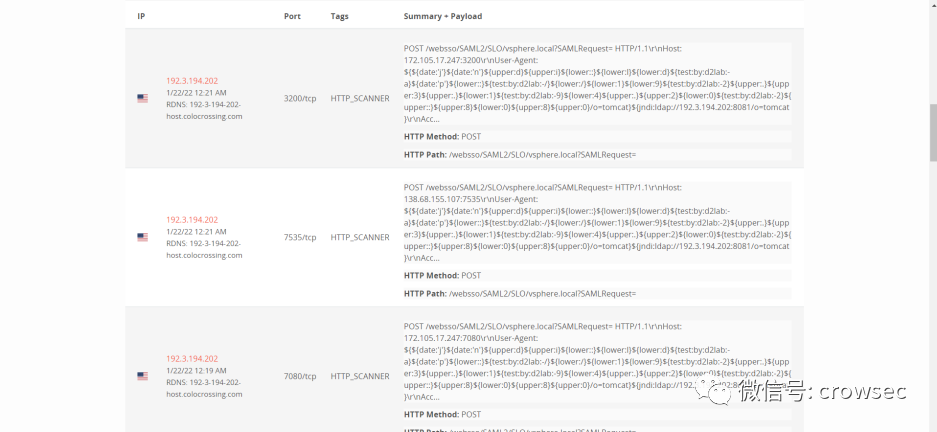

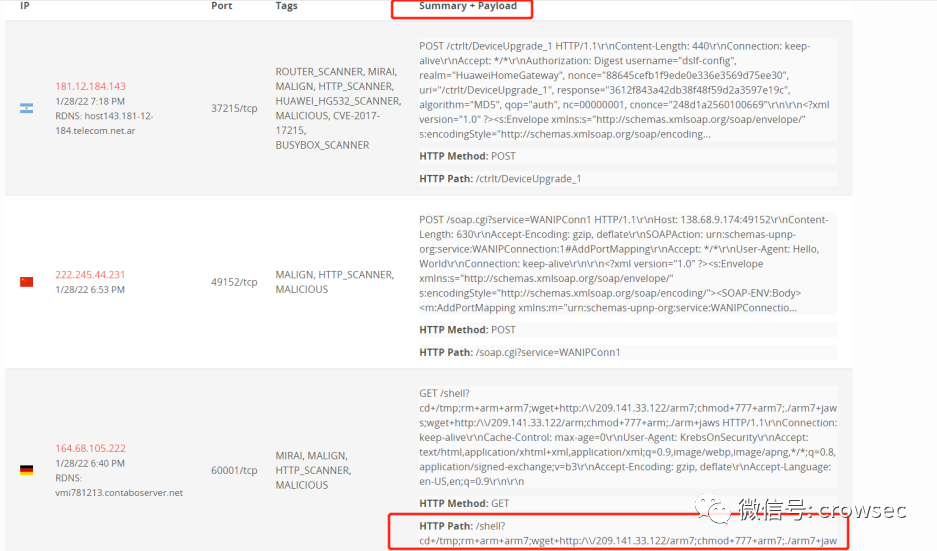

這個引擎也針對全網范圍掃描,免費用戶每個月可以搜索250次,如果需求比較大,多注冊幾個賬號就可以了。查找利用log4j漏洞的ip:

payload:"jndi\:ldap"

https://app.binaryedge.io/services/sensors?query=payload:%22jndi%5C:ldap%22&page=1

查找payload中包含wget的ip:

payload:wget

https://app.binaryedge.io/services/sensors?query=payload:wget&page=1

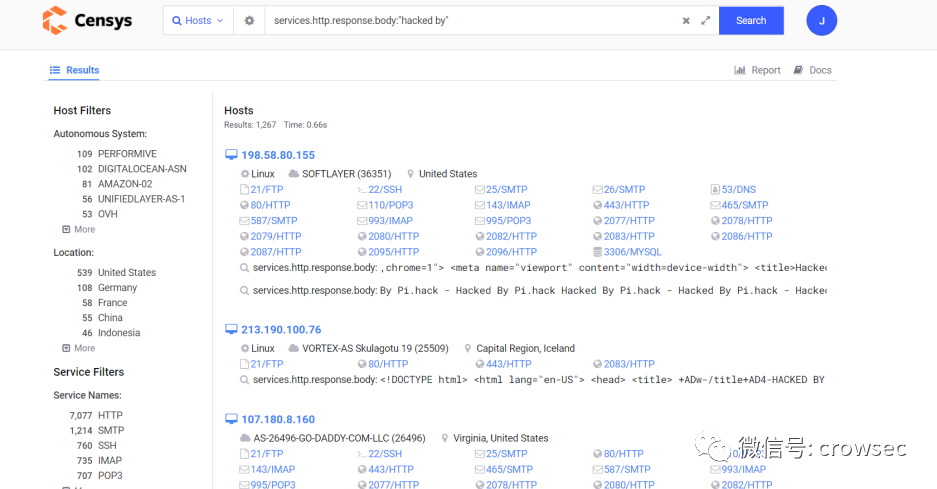

3.4 censys

官網:https://search.censys.io/

Censys于 2013 年在密歇根州安娜堡成立,為組織提供世界上最全面的全球網絡和設備實時視圖。 FireEye、谷歌、北約、瑞士武裝部隊、美國國土安全部和超過 10% 的財富 500 強企業都依賴該公司的全互聯網持續可見性平臺來發現和預防網絡安全威脅。Censys 被 CB Insights 評為 2019 年網絡捍衛者,表彰其開創性的技術具有改變網絡安全行業的潛力。

services.http.response.body:"hacked by"

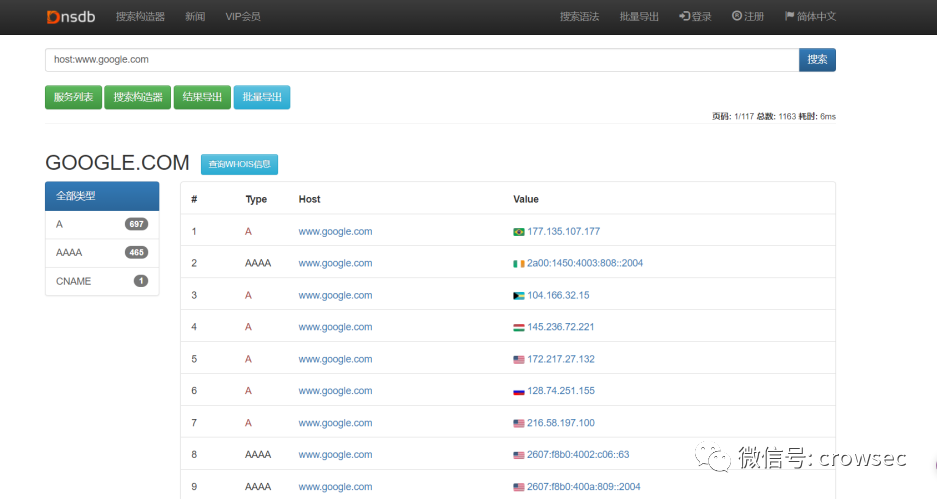

3.5 dnsdb

官網:https://dnsdb.io/zh-cn/

DNSDB擁有近30億DNS條記錄,提供快速查詢和反查功能。

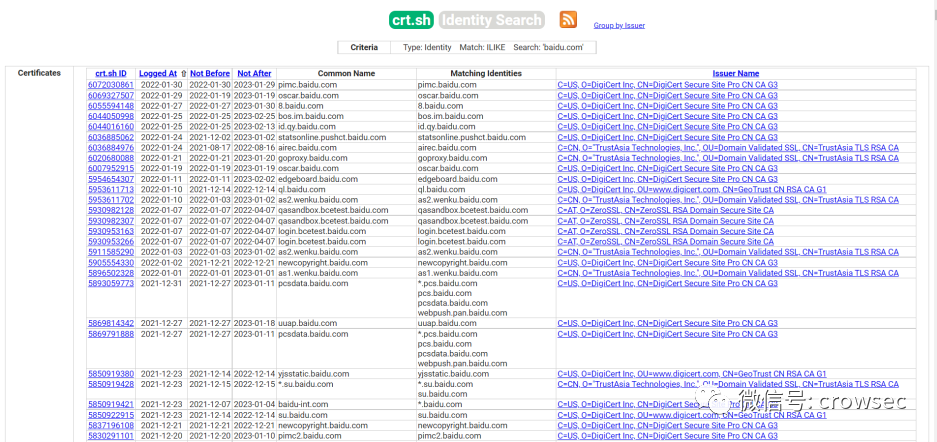

3.6 crt.sh

官網:https://crt.sh/

通過證書來收集子域名

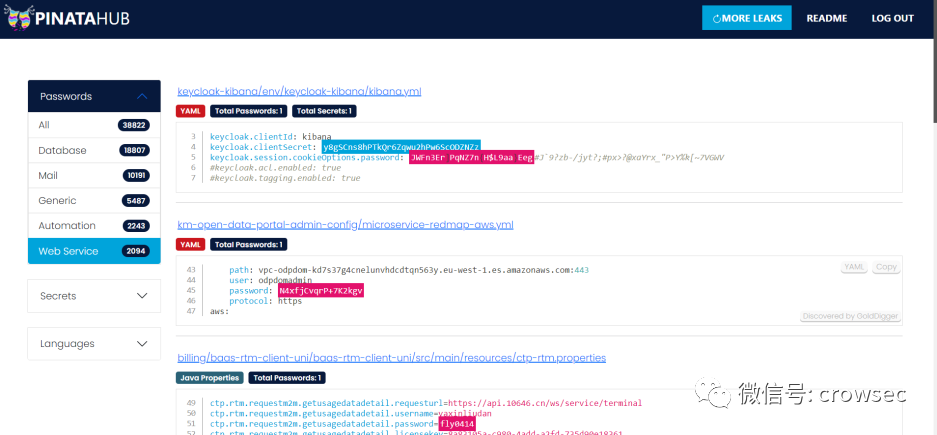

3.7 pinatahub

官網:https://pinatahub.incognita.tech

github敏感信息搜索引擎,有時候github搜索查看不方便,可以直接在這個網站搜索。

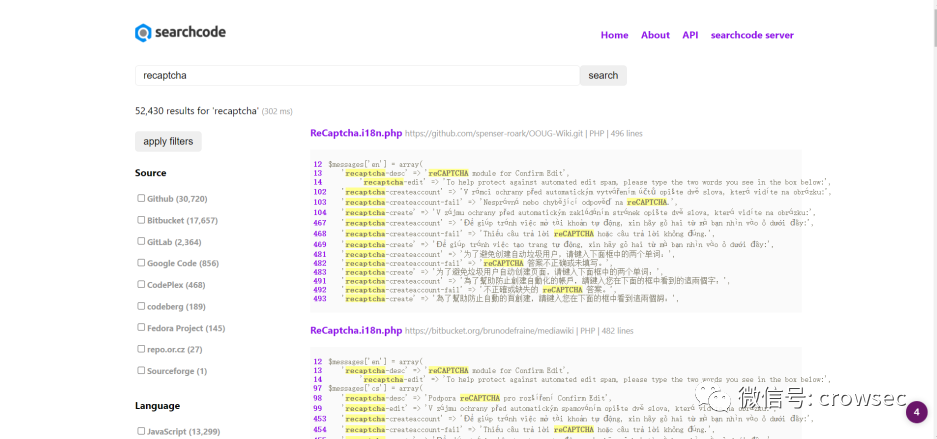

3.8 searchcode

官網:https://searchcode.com/

SearchCode從Github、BitBucket、CodePlex、SourceForge、Fedora等代碼倉庫里篩選了近160億行開源代碼,你能夠使用文件擴展、特定代碼庫名字、URL、正則表達式、特殊字符等過濾器對源代碼進行過濾,以便搜到你想要的代碼。

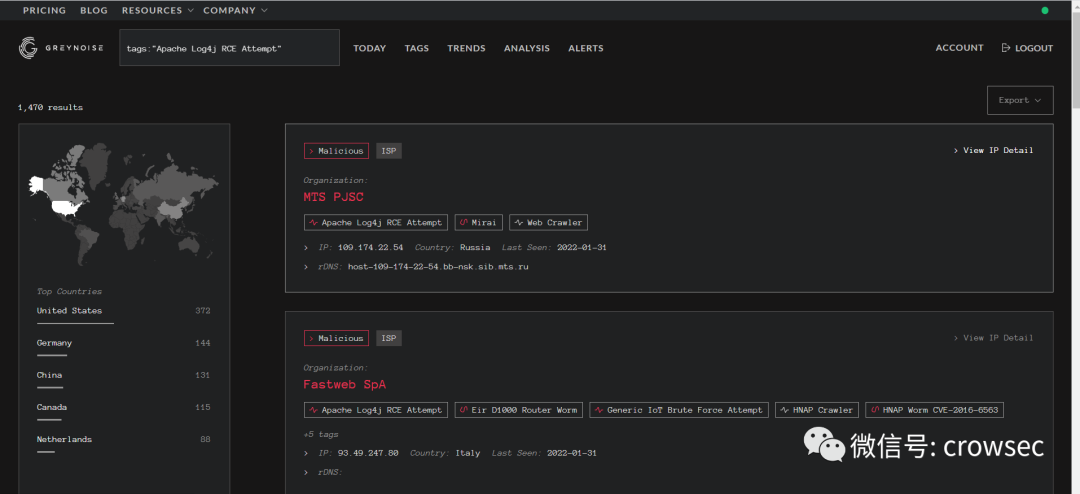

3.9 greynoise

官網:https://www.greynoise.io/blog

GreyNoise分析互聯網背后的噪音干擾。使用 GreyNoise 移除毫無意義的安全告警、查找受損設備或識別新出現的威脅。查找利用log4j漏洞的ip:

tags:"Apache Log4j RCE Attempt"

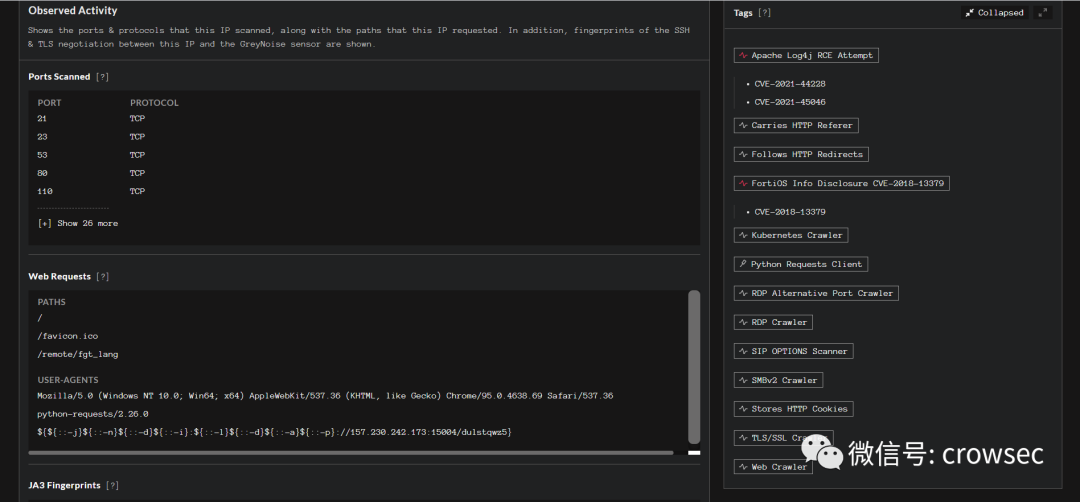

點擊這個ip詳情查看發送的payload:

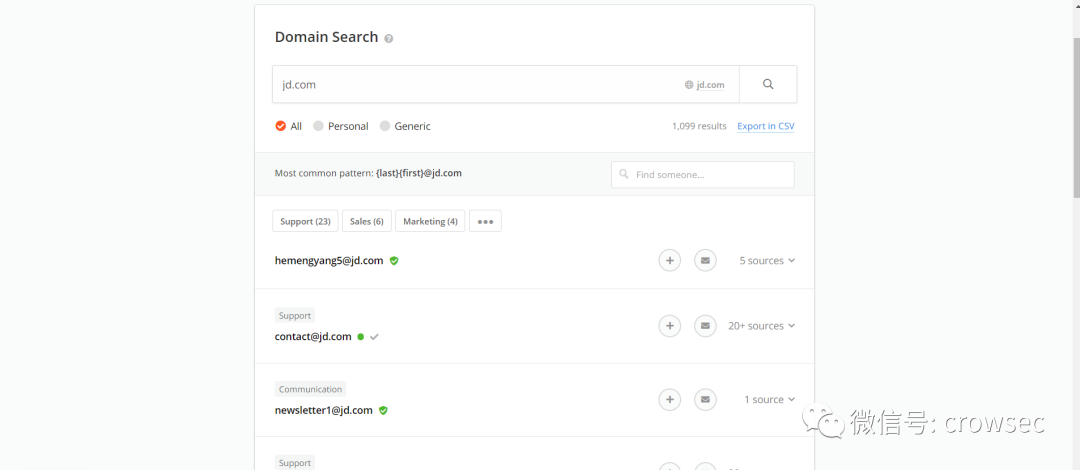

3.10 hunter

官網:https://hunter.io/

Hunter 可讓您在幾秒鐘內找到專業的電子郵件地址,并與對您的業務重要的人建立聯系。

3.11 Project Sonar

官網:https://opendata.rapid7.com/

Project Sonar于2013年9月開始,目的是通過公共網絡的積極分析提高安全性。雖然最初的幾個月幾乎完全集中在SSL,DNS和HTTP枚舉上,但是從這些數據集得出的發現和見解,尤其是圍繞IT團隊未知的系統識別,導致了項目聲納的擴展,包括掃描UDP的掃描服務。

如果你想批量下載ip掃描可以從這里下載:

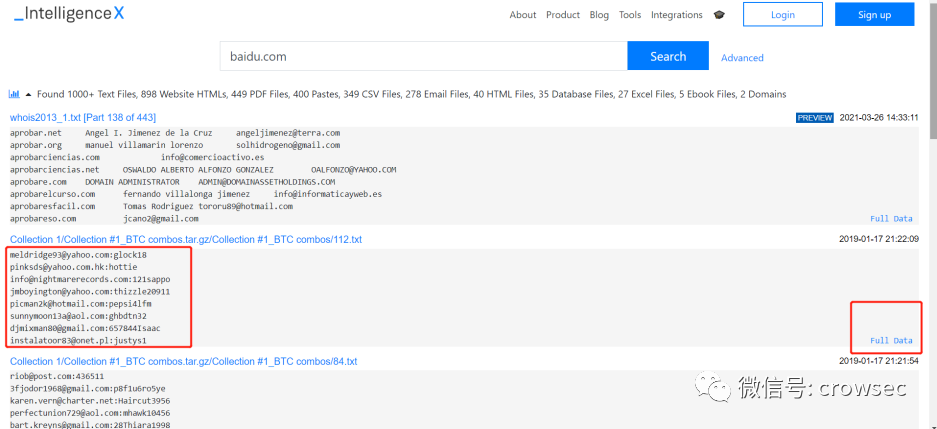

3.12 intelx

官網:https://intelx.io/

intelx是一個搜索引擎和數據存檔。通過電子郵件,域名,IP, CIDR,比特幣地址等等查找數據泄露信息。隨便搜一下好像搜索出了一個泄露的郵箱數據庫:

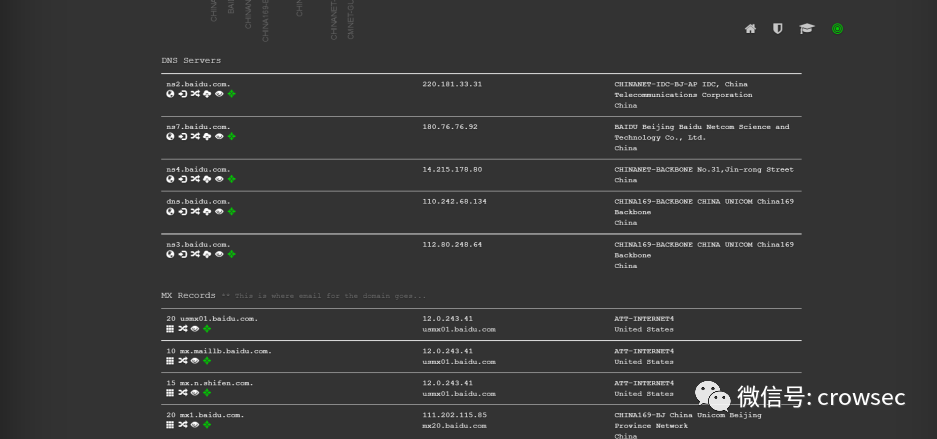

3.13 dnsdumpster

官網:https://dnsdumpster.com/

dnsdumpster是一個免費的域名研究工具,可以發現與某個域相關的主機。從攻擊者的角度尋找可見的主機是安全評估過程中的一個重要部分。

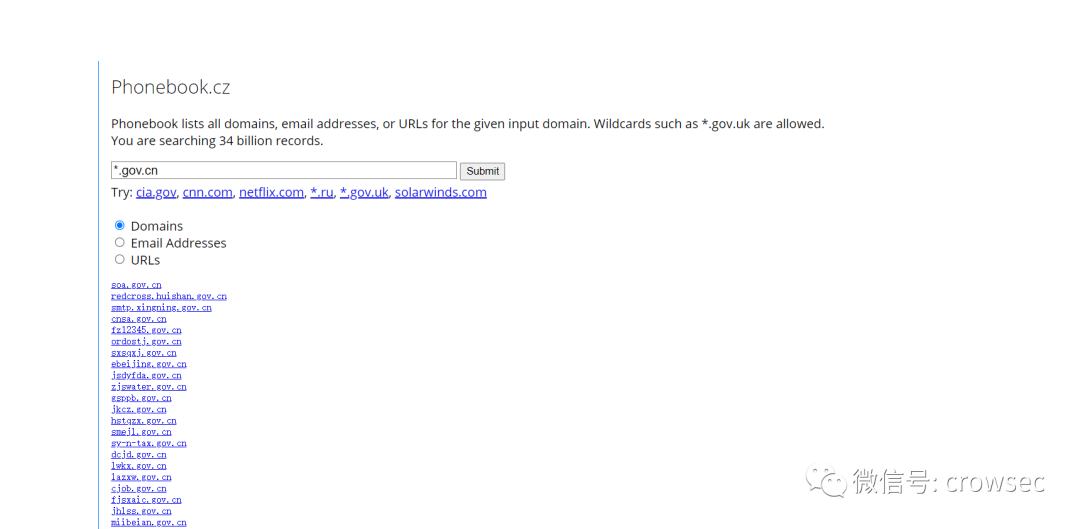

3.14 phonebook.cz

官網:https://phonebook.cz/

Phonebook例舉所有的域名,郵件地址,或者是所予域名的url,支持*.gov.uk的通配符,有340億條記錄。可以批量下載想要的域名:

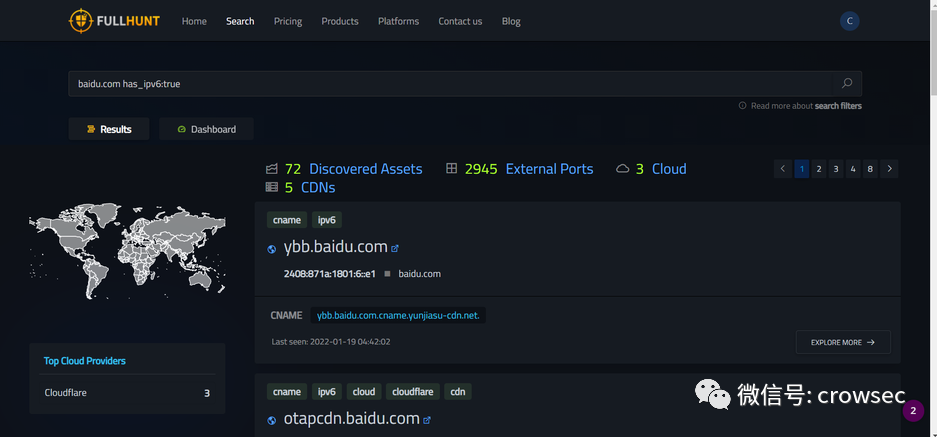

3.15 fullhunt

官網:https://fullhunt.io/

FullHunt是整個互聯網的攻擊面數據庫。FullHunt 使公司能夠發現他們的所有攻擊面,監控它們的暴露情況,并持續掃描它們以查找最新的安全漏洞:

baidu.com has_ipv6:true

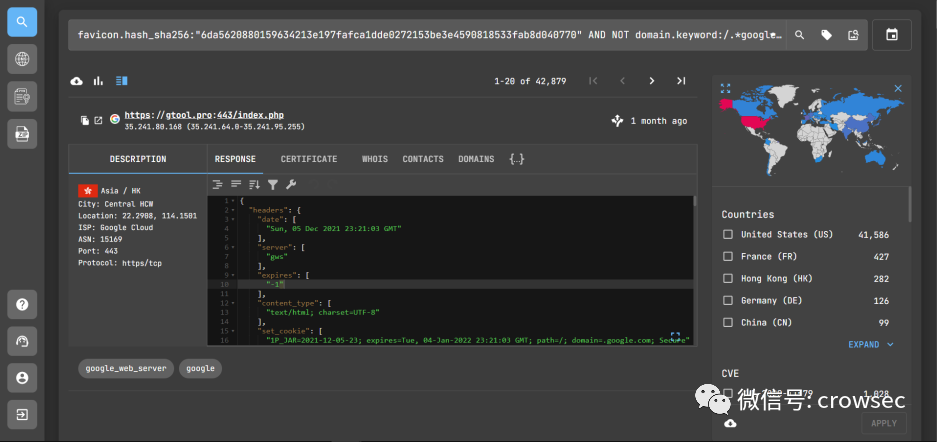

3.16 netlas

官網:https://netlas.io/

提供有關 IP 地址、域名、網站、Web 應用程序、物聯網設備和其他在線資產的準確技術信息的互聯網智能應用程序。

favicon.hash_sha256:"6da5620880159634213e197fafca1dde0272153be3e4590818533fab8d040770" AND NOT domain.keyword:/.*google..*/ AND domain:*

4. 總結

每款工具都有自己的優缺點,這里只是簡單做了一個介紹,沒有體現出全部功能,感興趣的可以都嘗試一下,找到適合自己的引擎,提高信息收集效率。