Cado Security:云原生取證和響應

RSAConference2022將于舊金山時間6月6日召開。大會的Innovation Sandbox(沙盒)大賽作為“安全圈的奧斯卡”,每年都備受矚目,成為全球網絡安全行業技術創新和投資的風向標。

前不久,RSA官方宣布了最終入選創新沙盒的十強初創公司:Araali Networks、BastionZero,Inc.、Cado Security、Cycode、Dasera、Lightspin、Neosec、Sevco Security、Talon Cyber Security和Torq。

綠盟君將通過背景介紹、產品特點、點評分析等,帶大家了解入圍的十強廠商。今天,我們要介紹的是廠商是:Cado Security。

一、公司介紹

Cado Security 是一家云原生網絡取證和響應平臺提供商。該公司于2020年4月成立,目前在英國和美國設有辦事處,旨在為安全團隊提供更智能、更快速的方式來調查和響應云中的網絡安全事件。該公司成立不久便獲得150萬美元種子輪融資,2021年又獲得1000萬美元A輪融資。

圖1 Cado Security創始人

值得關注的是,其創始人團隊陣容,如圖1所示[1],首席執行官兼聯合創始人James Campbell具有豐富的網絡事件響應經驗和國家情報工作背景,首席技術官兼聯合創始人Chris Doman是著名的威脅情報平臺——ThreatCrowd的構建者,對威脅情報研究的重要性不言而喻。

二、背景介紹

隨著全球數字化轉型熱潮推進,為提高開發敏捷性和速度,企業逐步將其工作和應用轉移到云環境中。云化為租戶提供了無數好處,包括更大的敏捷性、靈活性和協作性,但同時也帶來了新的安全挑戰。

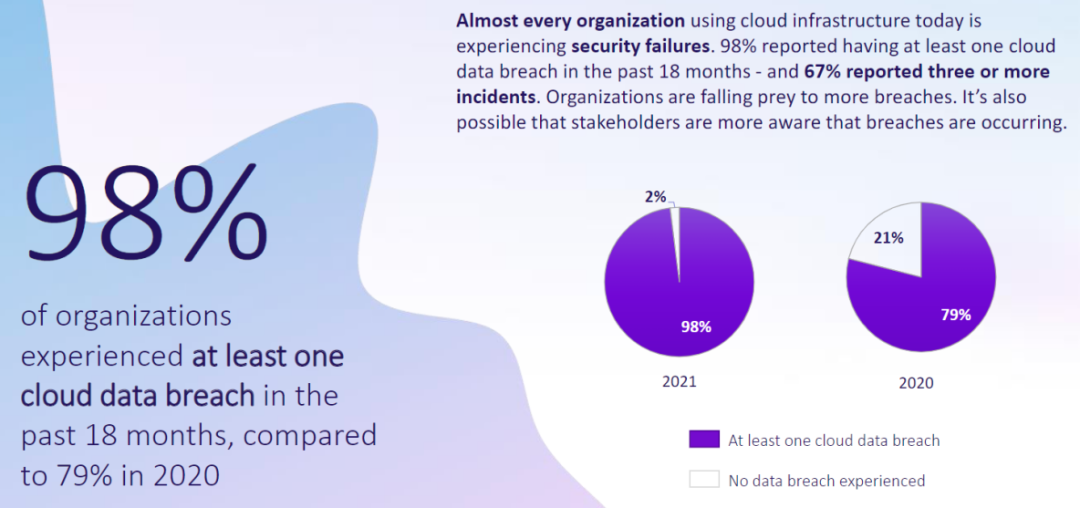

正如圖2所示[2],隨著云化使用的增加,面向云環境的網絡攻擊數量也在增加。《Palo Alto Networks Cloud Threat Report 1H 2021》也指出,零售、制造業和政府受到的影響最大,云事件分別增加了 402%、230% 和 205%[3]。

圖2 State of Cloud Security 2021-云數據泄露比例

盡管新興市場的興起使得安全防護工具逐步向云化場景靠近,但始終沒有固若金湯的環境,當云中發生網絡安全事件時,數字取證和事件響應變得愈發緊急和重要。然而,實際在云環境取證時卻面臨較多問題,如取證環境往往是多云環境,亦或是多節點或臨時性的容器等復雜場景,依靠人工組合有限的工具或手動獲取信息數據經常非常復雜且耗時,且由于環境的差異性或權限限制導致證據收集往往停留在現象表面。種種原因都可能導致攻擊者達成目標后逃逸并且銷毀證據。

在云原生環境中調查需要快速響應、全面跟蹤信息和上下文,這使得依靠安全團隊進行人工處理變得更加困難,因此云安全市場對能夠解決該痛點的安全產品產生了強烈需求。

三、功能特點

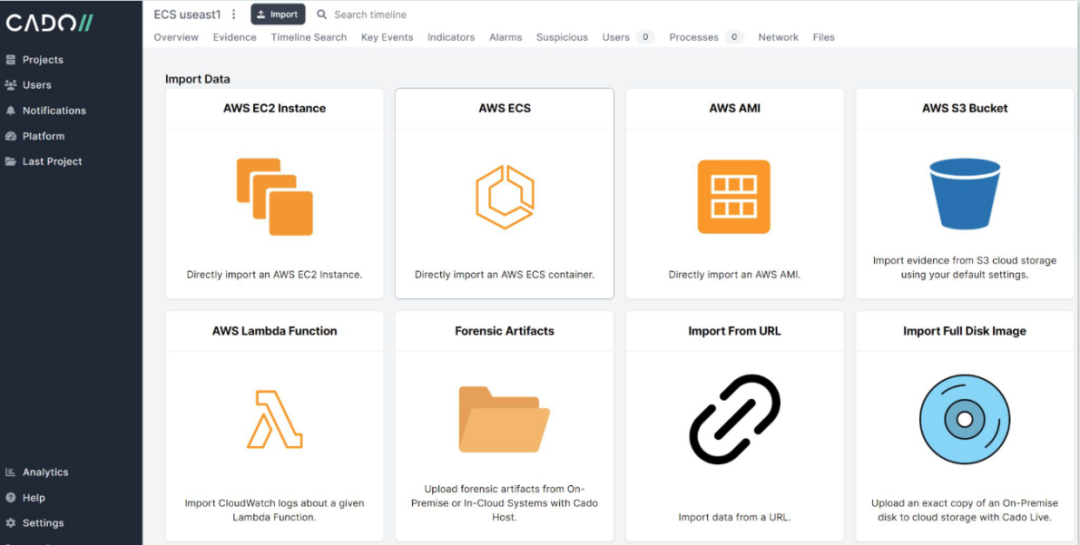

Cado Security發布的Cado Response 是一個無代理的云原生數字取證平臺。平臺支持通過跨多云環境、臨時容器、無服務器環境和本地系統進行事件響應取證調查。通過其自動化數據捕獲和處理能力,可以輕松為安全團隊提供取證級別的詳細信息和前所未有的上下文搜索,以消除云調查的復雜性。正如圖3所示[3],Cado Response簡潔的組件交互使得其在云上的部署更加便捷。

圖3 Cado Response關鍵組件交互

下面我們來看看Cado Response在哪些方面具有較好的實現:

01環境采集場景豐富

從官網得知目前Cado Response支持從AWS環境(如圖4所示[4],包括 EC2實例、Kubernetes 服務及文件系統)、Azure 環境(包括虛擬機、磁盤)、容器環境、無服務器環境和本地環境進行自動化調查取證。

圖4 AWS環境信息導入

依賴于其無代理的采集方式,Cado Response對信息采集的種類豐富。在云化業務里,能夠支持越多的云廠商環境,對產品的成長將越有利。目前該平臺涵蓋了國外主流的兩大云廠商,也滿足其在產品成長期有足夠的舞臺打磨產品特性的需求。

關于Cado Response無代理采集方式的技術實現,雖然沒有在官網找到具體實現細節(如圖6、圖7所示[5]),但根據一些采集依賴(如AWS ECS數據采集)的說明不難猜測,其實現方式與2021年RSAC提名的WIZ(如圖5所示[6])并無二致,可能都是利用云管或其他組件API進行獲取。

圖5 WIZ關于無代理掃描的描述

圖6 Cado Response采集AWS ESC數據的條件

圖7 AWS關于ECS Exec的支持

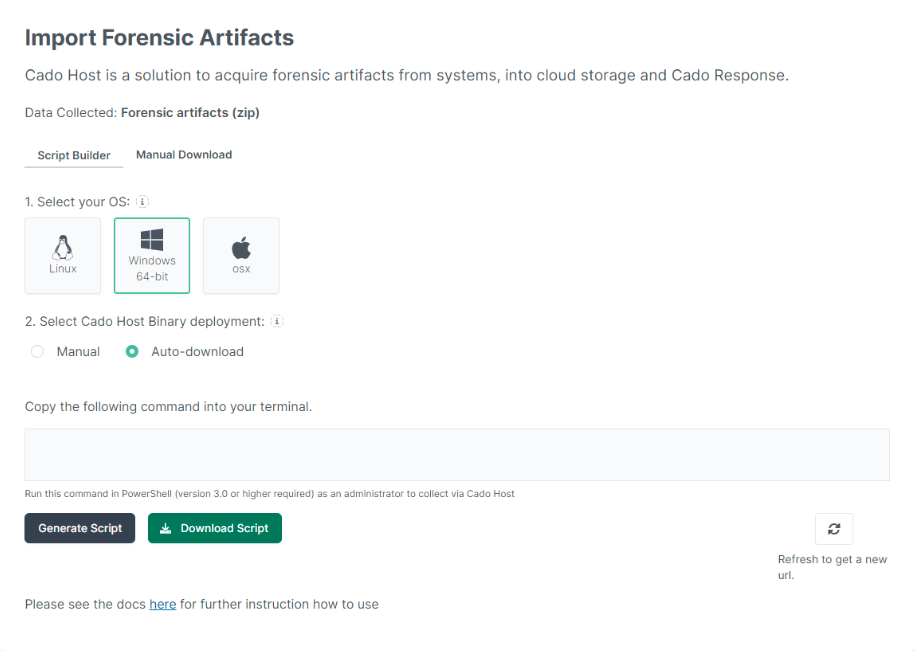

這里有必要澄清的是,Cado Response的無代理模式是針對云場景的采集方式,其支持的主機采集仍采用傳統的腳本采集方式,正如圖8所示[7],腳本支持從平臺生成和直接下載兩種方式。

圖8 主機采集腳本下載

02取證速度快,結果可視化

依賴于Cado Response正在申請專利的自動化工具和架構方法(因此具體方法沒有詳細說明),可自動向上和向下擴展以提供快速、并行的數據處理,以及大量的自動化工具集,其取證響應迅速。以AWS的ECS調查取證為例,選定具體的集群和任務后,短短幾分鐘即可以看到一些可疑活動已被標記并展示出來(如圖9所示[5])。

圖9 被標記的可疑活動證據

03

支持自動識別和風險標注

得益于機器學習和威脅情報的基礎能力,取證結果支持自動識別威脅活動,并標注告警。當發現可疑活動后,其告警頁面有具體響應的告警活動,如圖10所示[5]。

圖10 Cado Response的xmrig告警

相對于面向云原生的XDR檢測技術,Cado Response更專注于情報數據的內容對比檢測(官方現有資料中沒有找到除威脅情報檢測技術外的其他描述)。考慮到Cado Response在安全響應方案工作流程(如圖15所示[10])中所處的環節,此處的檢測面也足以滿足產品本身對威脅活動的求證需求。

04支持多維度搜索云威脅

得益于其豐富的情報數據,使得Cado Response支持多維度的搜索及上下文管理。如圖11所示[8],Cado Response支持對日志、磁盤、內存、進程及歷史交互命令等情報數據進行采集,采集的數據安全存儲(支持權限控制和備份機制)后,安全團隊或分析員只需在UI上直接調查云威脅活動。

圖11 數據覆蓋描述

如圖12所示[5],針對具體的可疑活動,找到可疑活動的上下文,查看活動前期生成的文件或后期執行的命令,進而分析文件內容,鎖定可疑關鍵詞,方便后續全局搜索,查找其他藏匿點。

圖12 xmrig異常活動搜索

值得一提的是,平臺也支持對文件的基本解析,繪制鏈路關系,標注發現的異常點,從而幫助分析簡化取證。但從現有資料來看,目前的解析方法可能只是固定的規則配置,例如圖13中文件的特定地址匹配[5],但即使是這個程度的解析也會帶給分析人員巨大的便捷。

圖13 外鏈礦池可疑文件解析

05集成解決方案成熟

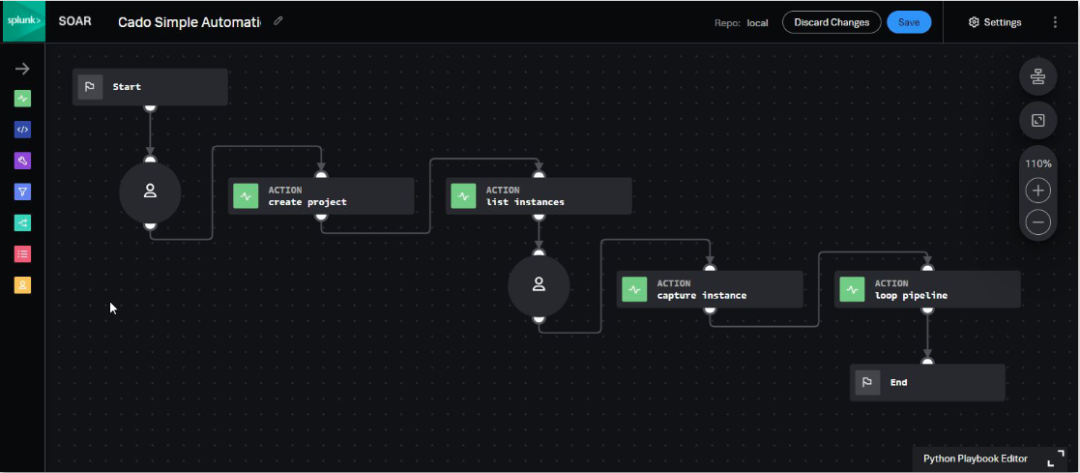

從官網材料獲悉,Cado Response已有與Splunk SOAR和SentinelOne的集成方案。例如通過Cado Response和Splunk SOAR的集成,在事件檢測之后,Splunk SOAR將觸發Cado響應平臺以在受影響的多云、跨云環境中捕獲數據。

通過與SOAR集成,安全團隊可以自定義劇本(如圖14所示[9]),以便在檢測到惡意活動后立即自動捕獲關鍵事件證據。自定義劇本也為用戶定制化需求提供了一種低成本且較為通用的實現方式,能夠在擴充產品能力的同時,優化用戶體驗。

圖14 自定義劇本

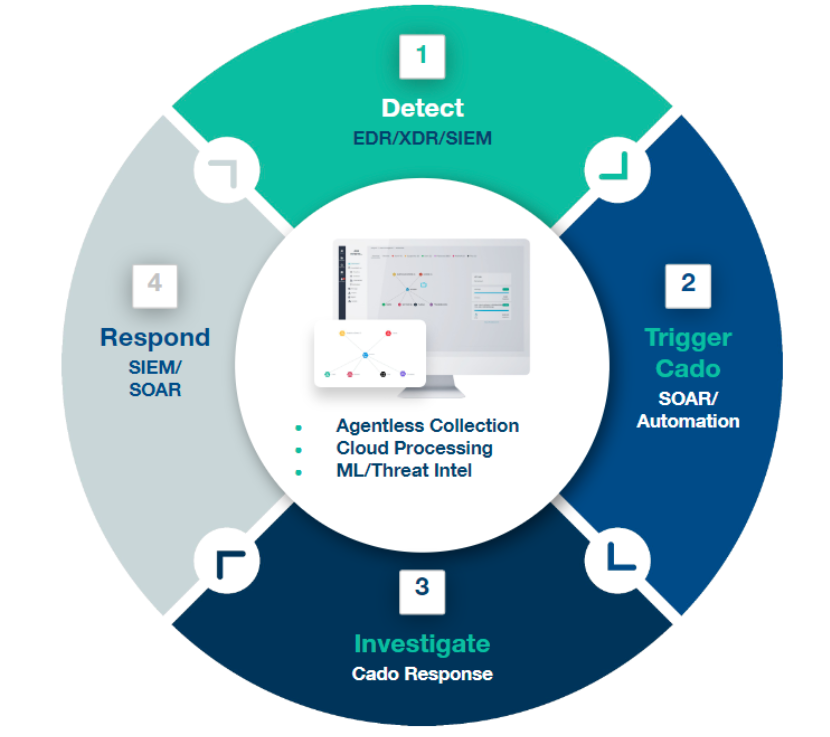

通過與第三方鏈路安全產品的集成,實現如圖15所示[10]的上下游聯動,便能夠加快事件響應速度、縮短調查和響應時間。利用端到端的自動化策略配置,能確保在事件數據消失之前捕獲到事件數據。相信租戶在云端的安全需求將會逐步被眾多集成解決方案完全覆蓋。

圖15 安全響應方案工作流程

四、總結

從首席執行官兼聯合創始人James Campbell的履歷不難看出,Cado Response的產生應該是順其自然的事情,我們猜測James在多年的網絡事件響應和網絡取證工作中已經深刻意識到人工搜集大面積情報的痛點和難點,特別是云環境場景下,而其豐富的取證最佳實踐方案也最終會落到產品上。再看另一位聯合創始人Chris Doman,威脅情報研究和實操經驗豐富,單從團隊陣容來看,也能給以投資人和客戶足夠的信心。

從云原生網絡取證和響應的賽道來看,正如Cado Security官方宣稱,目前來看專注于云原生網絡取證和響應的產品Cado Response具有優勢。且隨著全球數字化的推進,云安全賽道毋容置疑是一個新的熱點,云原生安全場景下的網絡取證和響應則是必不可少的一環。早在2017 年,云安全聯盟(CSA,Cloud Security Alliance)發布的《云計算關鍵領域安全指南V4.0》也將云取證重點關注。2019年中科院研究所也結合國內現狀對云環境下的電子取證做了分析。隨著我國《網絡安全法》對網絡運營商的責任和義務的強化,云取證在國內也必將成為云平臺合理合法運營的重要保障[11]。在這些因素影響下,我們猜測Cado Security也將有快速的發展。

對于Cado Response的總結和預估: 該平臺有強大的情報收集實踐指導,加之既有的情報平臺(ThreatCrowd)技術沉淀,相信其在情報的收集側會保持不錯的優勢。雖然現有的材料沒有明顯體現出平臺對情報的情景化和智能化的處理和預判,因此我們暫時還無法就該平臺的智能化場景進行詳細分析,但Cado Response官網強調了機器學習在處理和預判中的作用,因此我們相信以后會在Cado Response的產品與宣傳材料中看到更多關于機器學習的功能與特性。

參考文獻

[1] Cado Security. Cado Leadership Team.

[2] IDC&Ermetic. State of Cloud Security 2021.

[3] Cado Security. AWS Deployment Overview.

[4] Cado Security. Securing and Investigating Containerized Applications Running on AWS ECS.

[5] Cado Security. ECS Import Requirements.

[6] WIZ. Agents are not enough: Why cloud security needs agentless deep scanning.

[7] Cado Security. Deploying Cado Host.

[8] Cado Security. Overview.

[9] Cado Security. Cado Response & Splunk SOAR Integration.

[10] Cado Security. The Ultimate Guide to Automating Incident Response.

[11] 中科院軟件研究所. 云環境下的電子數據取證技術研究.