ESXI環境搭建和配置

ESXI環境搭建和配置

01

ESXI環境搭建

這里以安裝ESXI 6.7為例,

鏈接: https://pan.baidu.com/s/1TD9zJRSEWW6T0ve5M5UsTA

提取碼: pixg 。

下載后的文件名為:VMware-ESXI 6.7.0-VMvisor-Installer-8169922.x86_64-DellEMC_Customized-A01.iso

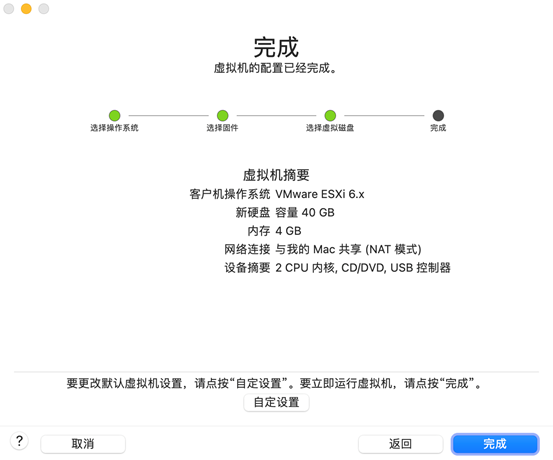

打開Vmware,新建虛擬機,然后創建自定義虛擬機。

選擇VMwareESX,然后選擇對應VMware ESXI 6.x 版本

選擇UEFI引導

新建虛擬磁盤

然后完成即可

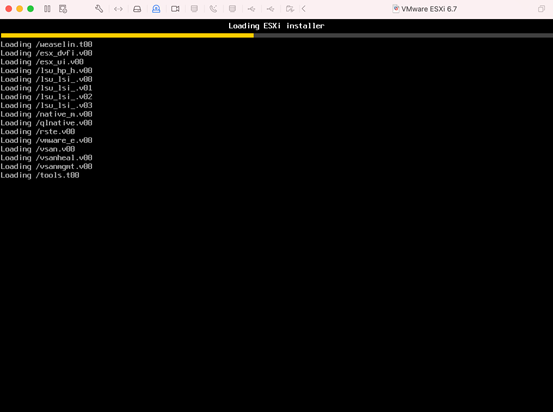

接著在設置里面修改CD/DVD驅動器,選擇剛剛下載的VMware-ESXI 6.7.0-VMvisor-Installer-8169922.x86_64-DellEMC_Customized-A01.iso 文件

然后啟動虛擬機即可

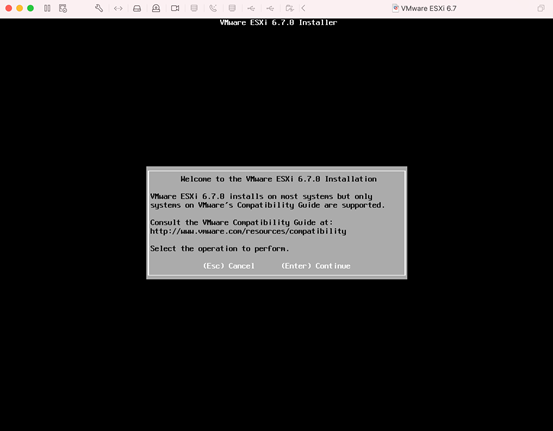

如下,回車

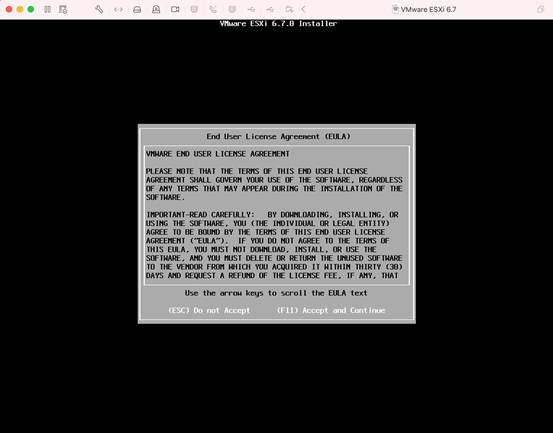

按F11同意協議

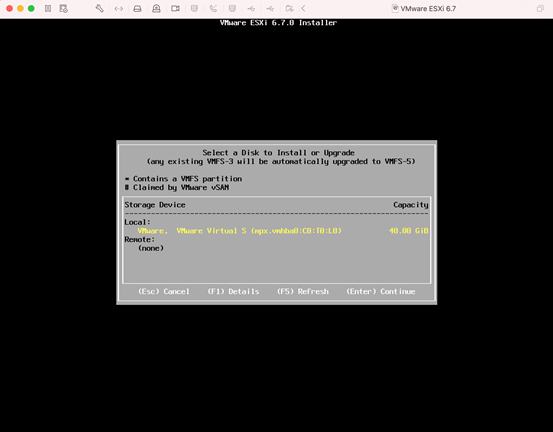

然后選擇磁盤,回車即可

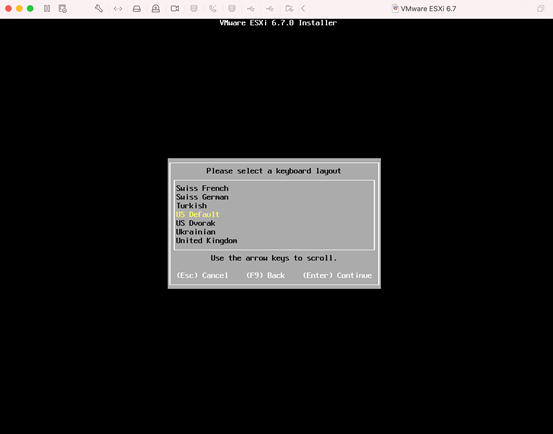

然后選擇鍵盤類型,直接回車默認即可

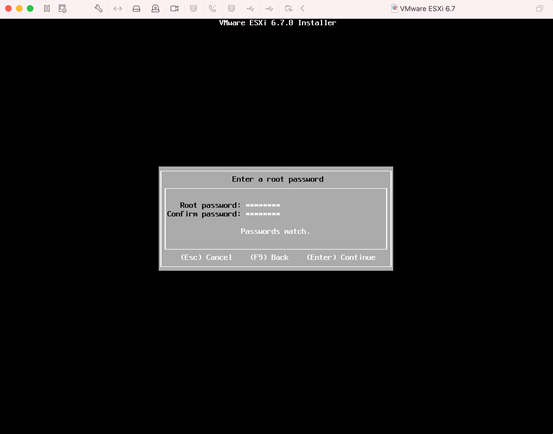

然后輸入root賬號的密碼

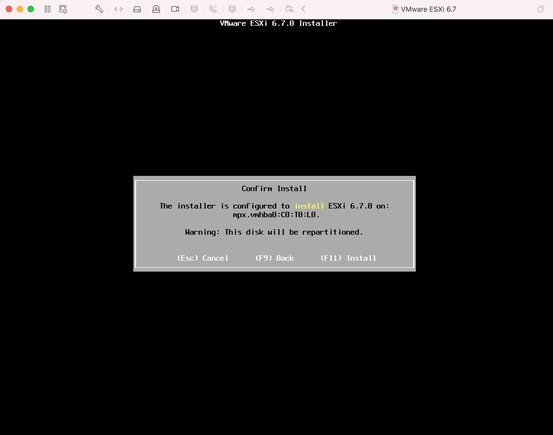

按F11安裝

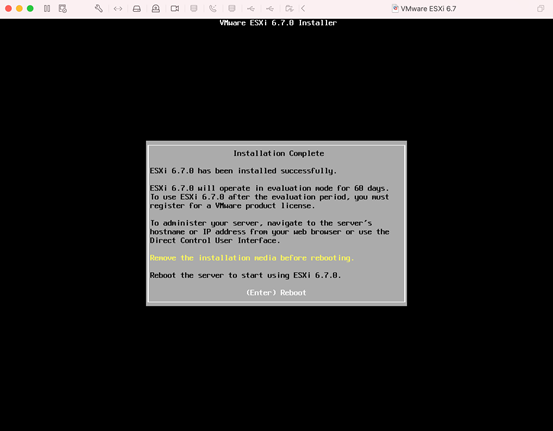

如下,安裝完成,提示移除安裝介質并重啟服務器

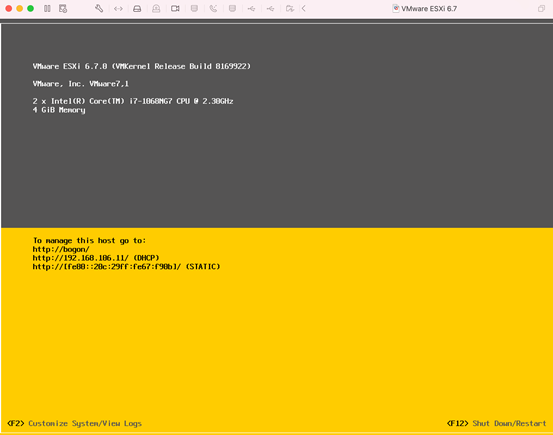

重啟后,如下圖。該ESXI服務器ip默認配置為192.168.106.11。至此,ESXI安全完成。

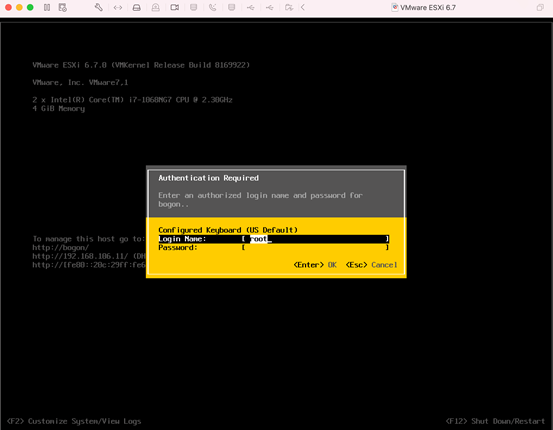

如果想修改ESXI的一些配置的話,按F2鍵,然后輸入root用戶的密碼即可

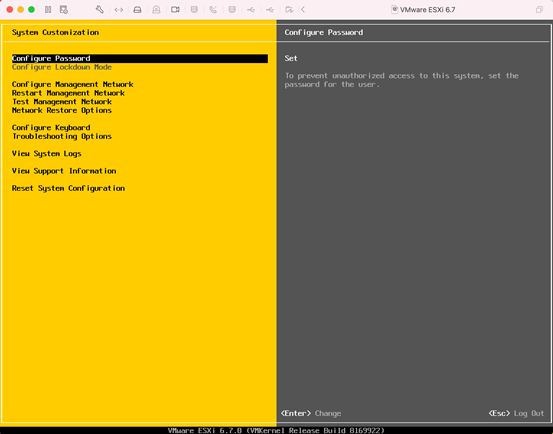

如下是配置頁面,主要是配置ip等

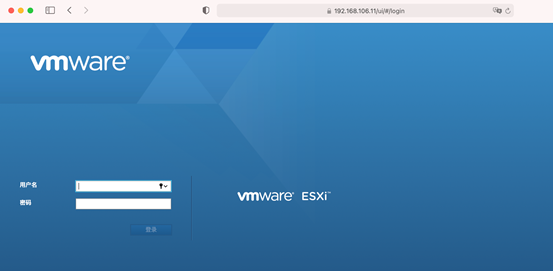

安裝完成后,我們就可以訪問該ESXI服務器了。訪問 https://192.168.106.11/ui/#/login ,然后使用賬號密碼登錄即可。

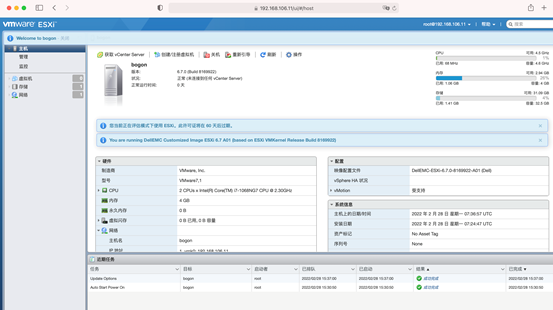

登錄后頁面如下

02

ESXI Web后臺管理

登錄ESXI Web后臺后,我們來看看ESXI Web后臺能進行哪些操作。后臺左側有幾個功能:

? 主機

? 虛擬機

? 存儲

? 網絡

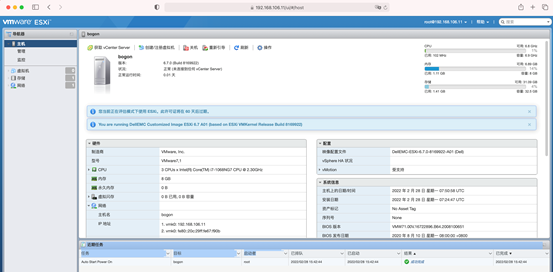

主機就是查看當前ESXI服務器的一些信息,如下圖:

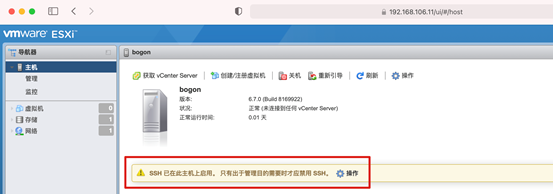

開啟SSH

如下,操作——>服務——>啟用安全Shell(SSH)

即可開啟該ESXI服務器的SSH訪問

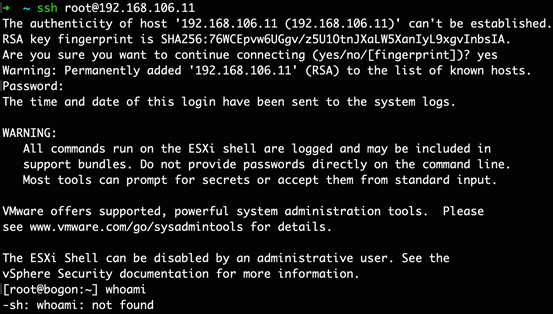

直接SSH遠程連接EXSI服務器即可,但是該ssh不同于lInux的SSH,很多lInux命令并不支持。

用戶權限管理

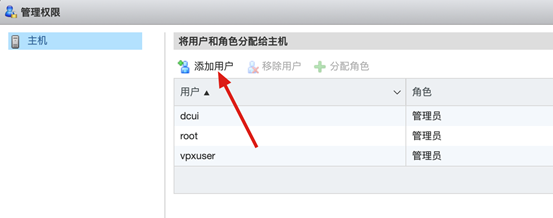

如下,操作——>權限

可以看到默認情況下有如下三個用戶,并且這三個用戶都是管理員權限:

? dcui

? root

? vpxuser

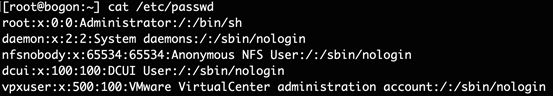

查看ESXI服務器的/etc/passwd文件,可以看到有如下五個用戶:

? root:x:0:0:Administrator:/:/bin/sh 系統管理員,高權限的用戶

? daemon:x:2:2:System daemons:/:/sbin/nologin 系統守護進程用戶

?nfsnobody:x:65534:65534:Anonymous NFS User:/:/sbin/nologin 匿名NFS用戶

? dcui:x:100:100:DCUI User:/:/sbin/nologin DCUI User用戶

?vpxuser:x:500:100:VMware VirtualCenter administration account:/:/sbin/nologin VMware虛擬中心管理帳戶

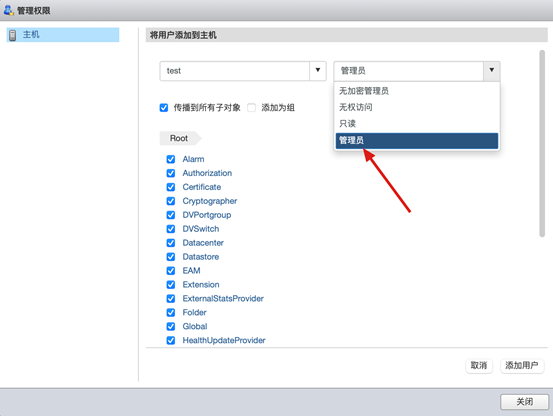

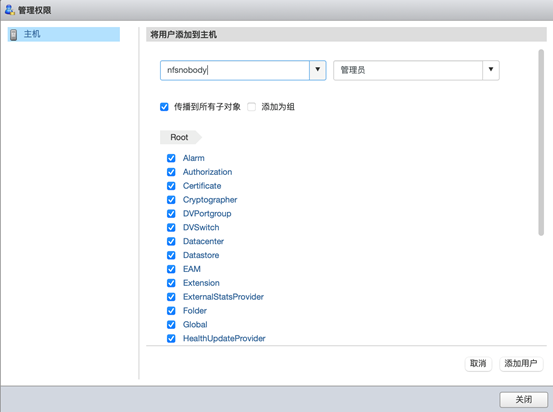

并且這里的添加用戶選項,只能添加/etc/passwd里面的用戶

如下添加test用戶,權限為管理員

報錯,提示不存在名為test的用戶或組。

但是如果添加/etc/passwd文件里面存在的nfsnobody用戶的話就可以成功添加,如下圖:

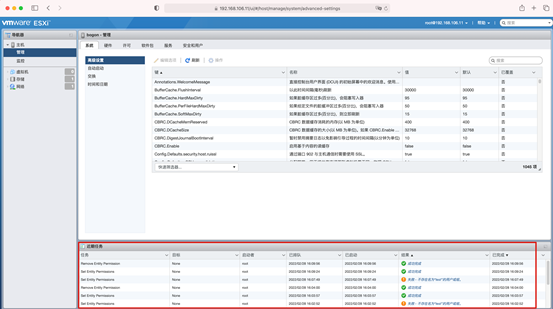

操作日志查看

在右下角可以看到在ESXI Web后臺操作的一些日志記錄。

或者可以在監控——>事件這里查看詳細的日志

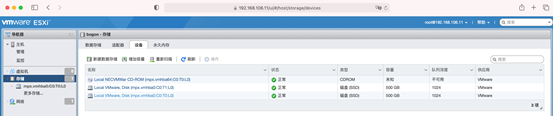

查看存儲

點擊最左側的存儲默認是看到數據存儲選項卡,如下,是ESXI系統占用的大小:

點擊設備可以看到ESXI所有的硬盤,可以看到有兩個500GB的硬盤

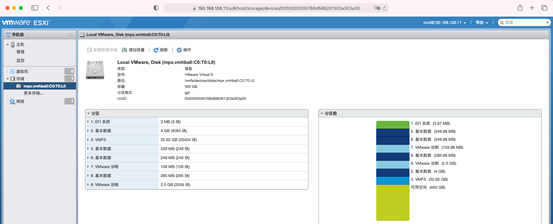

點進去可以看到該硬盤的一些詳細信息

但是此時這些硬盤還不能用,我們需要將其添加到數據存儲里面。如下,新建數據存儲

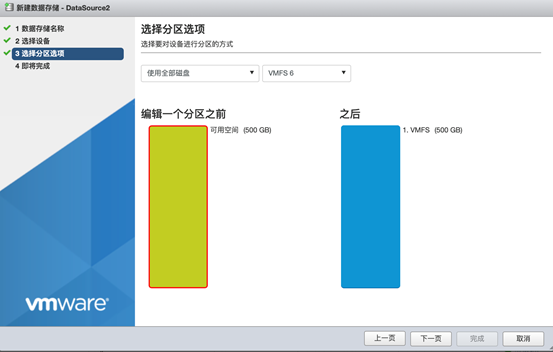

填入數據存儲名稱

選擇硬盤

選擇大小,我這里直接全部

然后點擊完成即可。

在數據存儲這里就可以看到DataSource2了,大小為500G。

查看網絡

點擊最左側的網絡,可以看到ESXI網絡的一些配置,如下圖是VMkernel網卡選項卡,可以看到ESXI的ipv4和ipv6地址。

新建虛擬機

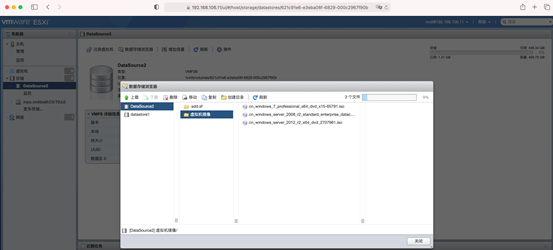

首先,上傳虛擬機iso鏡像文件到數據存儲里面。如下,我在DataSource2存儲里面新建了虛擬機鏡像的目錄,然后在該目錄上傳了Windows 7、Windows Server2008R2和Windows Server2012R2的鏡像文件。

然后點擊最左側的虛擬機——>創建/注冊虛擬機

創建新虛擬機,然后下一步

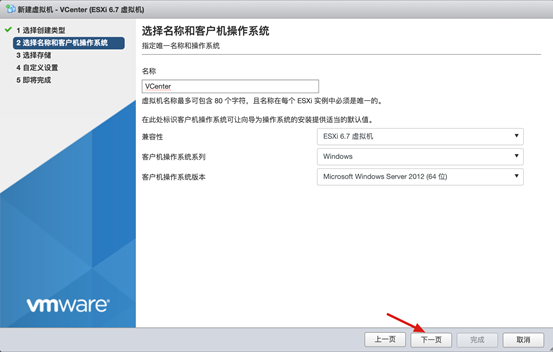

我這里演示安裝Windows Server 2012的虛擬機,然后在這個虛擬機上面安裝VCenter服務。如下圖:

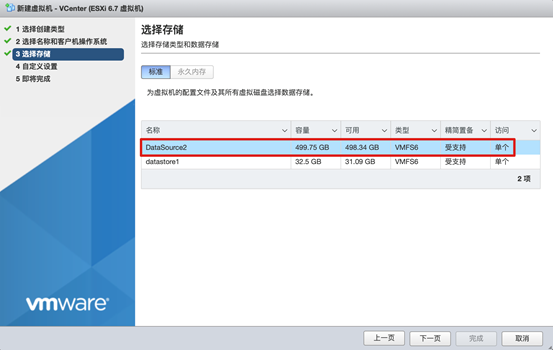

存儲這里選擇DataSource2

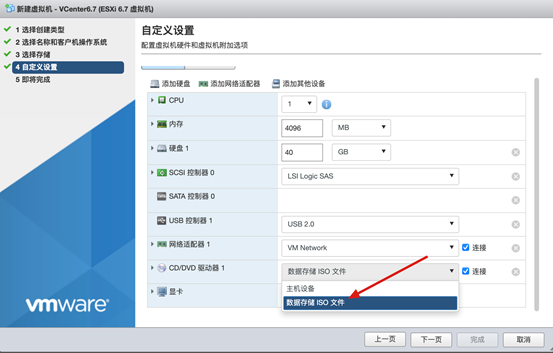

這里的CD/DVD驅動器選擇數據存儲ISO文件,然后會彈出數據存儲瀏覽器,勾選對應的iso鏡像文件即可

點擊完成