《云安全原生技術規范》解讀

我是來自于公安部第三研究所檢測中心的陳妍。

非常高興能和大家來一起分享CSA云安全聯盟的一個標準,標準名字叫《云原生安全技術規范》,也是第一次對外跟大家分享該標準。

本次分享的內容分為四個部分

- 第一部分:云原生的基本概念

- 第二部分:云原生的安全問題

- 第三部分:云原生的安全框架

- 第四部分:云原生的安全建議

基本概念

云原生,英文縮寫是Cloud+Native,是一個組合詞。其中cloud就是我們的云,指的是說這個運用程序是運行在云計算環境中的;Native,它是一個原生的,或者是本來就是這樣子的(含義),這個指的是說應用程序在設計之初,就已經充分考慮了云計算的彈性和分布式的特性。

所以,在云原生的架構下,現代的IT快速發展,并且迭代非常快,開發也需要非常的迅速,通過這樣的云原生架構可以降低整個IT的成本。

2015年,云原生計算基金會成立。

基金會主要是在推動以容器為中心的云原生系統,它給出了目前被廣泛接收的一個云原生的定義,定義是指云原生技術。它是指有利于各組織在公有云,私有云和混合云等新型動態的一個環境中去構建以及運行可彈性擴展的應用。

要掌握云原生,需要了解容器、服務網格、微服務、不可變的基礎設施以及聲明式API,通過了解這些技術,會對云原生有比較深的了解,能夠去構建容錯性好,易于管理和便于觀察的一個松耦合系統,結合可靠的自動化手段,云原生的技術讓工程師也能夠適應現代IT環境的快速迭代,以及敏捷開發的變化。

2013年,Pivotal公司首次提出了一個云原生的概念,當時提出這個概念是為了區分為云而設計的應用,以及云上部署的一個傳統應用。

2017年,Pivotal公司在最新的官網上對云原生的概念進行了概括,主要是分為四個點,包括微服務,DevOps,持續交付以及容器。

在微服務的架構下,應用的各個服務其實可以獨立的去開發、部署、更新和擴容,這樣更好地利用了云計算按需分配和彈性擴展的特性。其中的DevOps,就是讓開發、測試和運維能夠相互的融合,從而可以實現快速的編譯、自動化的測試、部署、發布和回滾。

它為微服務的架構提供了技術的支撐,而持續交付指的是說在DevOps開發運維一體化的支撐下,能夠去更快更敏捷地進行軟件的開發、測試、部署和升級,從而實現持續的交付。

容器,其實是一個輕量級的虛擬機,它和虛擬機不一樣的是,它共享我們宿主機操作系統的內核,具有輕量化的特點。它能夠和編排系統一起實現,實現我們快速啟動、按需服務、彈性擴展,是微服務的一個底層的基礎設施。

當然隨著技術的發展,為了更好地開展云原生治理和應用,可以說云原生到了2.0,出現了服務網格,無服務器計算這樣的一些概念。

安全問題

接下來,我們來看一下云原生面臨的安全問題。

云原生經過了這些年的發展,它已經成為云計算市場的寵兒,它解決了非常多在傳統的IT架構中部署困難,升級緩慢,架構復雜等等問題,但同樣也面臨了非常多的安全風險。比如說像特斯拉K8S的容器集群被黑等等這一系列針對云原生安全事件發人深省,讓大家非常關注云原生的安全。

云原生安全一般來說包含兩層意思,第一層就是云原生環境的安全,第二層是利用云原生的安全。

云原生環境的安全

它指的是采用相應的一些措施去保護云原生環境。這種安全措施是多種多樣的,它可以用傳統的一些安全防護產品,我們都知道的防火墻,IPS安全審計等等。

利用云原生的安全

采用了云原生彈性擴展,按需分配等等特點,利用這些特點,來進行安全產品的設計開發和部署,這樣讓這些安全產品能夠不在云原生的環境中,同樣也可以為傳統的IT架構來提供安全防護。

未來我們覺得云原生環境一定是會采用了云原生技術的安全,上述兩種相互融合成為一個整體。

在云計算環境中的安全,一般也是采用云計算技術的安全,采用云計算技術的安全,也能夠為云計算環境的安全去添磚加瓦,從而實現我們想要的持續交付,持續安全,達到業務和安全齊頭并進這樣的一個特點。

下面,我們來分析一下云計算環境下不同層次的一些安全。

容器安全

容器作為微服務的主要載體,是底層基礎設施,但是因為它要適應應用的快速部署和迭代,容器也有很多的特點,比如說它的數量非常的龐大,相比于傳統的服務器和虛擬機,它的生命周期也非常短暫。

它可能宕機了,或者是因為什么原因,它馬上就關閉又重新起來,那而且在容器的一個新建和消失的過程中,用于標識容器的IP名稱可能都會發生變化,傳統的一些安全產品,是基于IP的一些訪問控制,那這樣的特點,它其實對于我們基于IP的一個訪問控制是一個比較大的挑戰。

那我們也通過分析容器面臨的一些安全,提出需要考慮容器鏡像的安全、容器間流量和訪問控制的一個復雜性帶來的一些安全挑戰、以及逃逸的風險、配置過于復雜帶來的安全風險、以及特權容器的一個權限控制,這是容器安全面臨的一些挑戰。

編排系統安全

我們知道編排系統是配合容器的。它是容器的大腦,可以提供用戶所需的一些部署,容器的部署管理和擴縮容等等編排的功能。大家都耳熟能詳的K8S其實就是最為廣泛使用的一個容器的編排系統。

編排系統的安全問題同樣對云原生的安全影響非常大,主要考慮的安全問題,其實我們可以想到的就是比如說我們一些不安全的配置,因為它是容器的大腦,如果配置不安全,就會造成容器運行時存在安全的風險。包括我們的容器編排系統存在的漏洞,然后包括敏感數據被獲取、橫向移動、遠程控制和持久化駐留等一些安全挑戰。

微服務安全

微服務就是將原來一個應用中的不同模塊拆分成微服務。這些微服務都可以獨立的部署、運維、升級和擴展,而且微服務之間一般都使用API進行通信。

正是因為將一個單體應用分拆成了這么多的模塊,導致整個內外網邊界會比較模糊。而且因為微服務使用API通信,更多的API會暴露在互聯網上,API越來越多,暴露面也會增加,被攻擊的風險也大大增加。

傳統的應用有防火墻,布在邊界,還有一些南北向防護的一些體系。其實在云原生的環境下,顯然是不夠的。此外我們知道微服務架構,其實增加了服務間頻繁的訪問和調用,它對于東西向流量的控制需求會非常大,也存在很大的一個挑戰。

服務網格安全

服務網格被認為是下一代的微服務架構,它主要就是對服務進程間的通信進行管理。它是一個進一步的技術,它是云原生的發展和延伸,我們知道的一個Istio就是一款典型的微服務管理和服務網格的框架的項目。

當然有新技術必然會有一些風險,必然再對它進行設計和部署。主要考慮的安全風險包括我們通信的一些安全,然后就是南北向和東西向的認證授權和訪問控制等等。

無服務器計算安全

還有最上面的一層,比如說無服務器計算也是近來非常火的,其實我們今天也有嘉賓會分享無服務器計算這一塊。

無服務器計算它并不是說沒有服務器了,只是說不需要考慮服務器,是在不考慮服務器的情況下構建并運行應用程序和服務,這樣可以讓我們的開發者不需要去管它,不需要去關注底層的基礎設施以及設備的管理。

無服務器計算不是說完全沒有服務器,只是說這個服務器是由服務商來進行一個管理的。無服務器計算也是新的云原生的模式,也面臨很多的安全問題,包括無服務器計算里面可能會用到函數,那它會需要去考慮一些復雜和流動的攻擊面、數據注入、非授權訪問、操作不可見和我們無法溯源,因為沒有服務器,可能溯源上會有一些困難,需要有一些新的考量。

云原生技術其實得到了廣泛的部署和應用,也催生出了一些新的安全防護產品和解決方案。比如說我們知道的云訪問安全代理、云安全配置管理、包括現在比較熱門的云工作負載的安全防護平臺、還有現在出現了容器的安全防護平臺、包括安全訪問服務,邊緣模型等等這些方案和產品,它都能夠為云原生的環境的安全提供產品和技術的支持。

安全框架

通過分析我們云原生的一些安全問題,我們也給出了云原生的安全框架。

通過這個框架,可以明確云原生這樣的一個系統應具備的安全技術或能力。這個框架中我們可以看到:

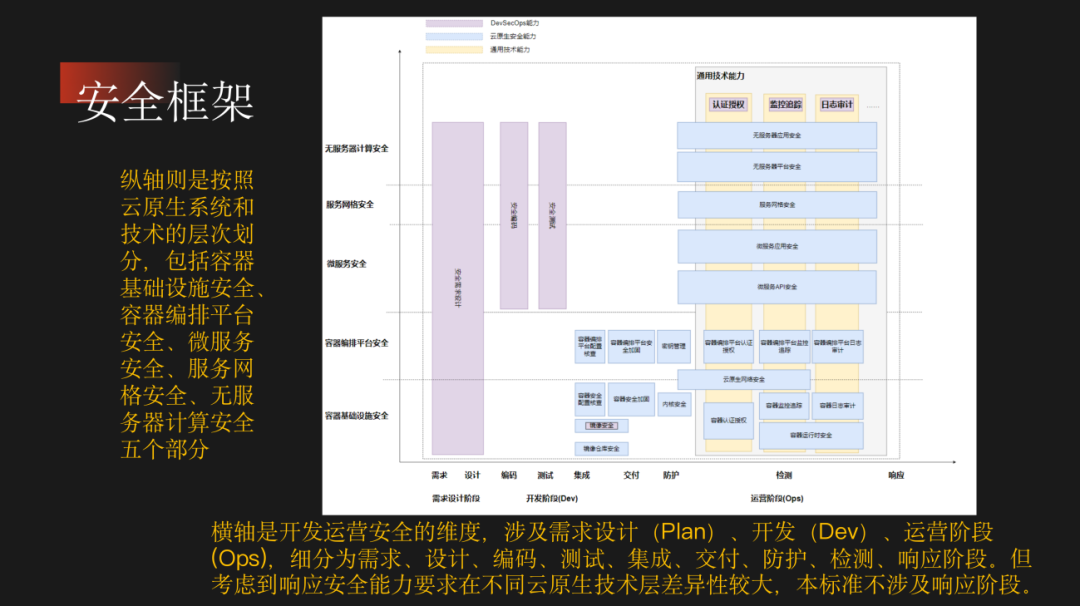

橫軸是開發運營的安全,涉及了需求設計,開發運營階段,細分可以分為需求、設計、編碼、測試、集成、交付、防護、檢測、響應。

因為考慮到響應在不同的云原生技術中差異性比較大,所以在我們這個標準中是不涉及響應的階段,其他階段都有涉及。

縱軸是按照我前面分析到的云原生系統五塊的安全風險,進行整個標準的設計,我們可以看到最底層的容器、基礎設施的安全、容器編排平臺的安全、微服務的安全、服務網格的安全還有無服務器計算的安全。

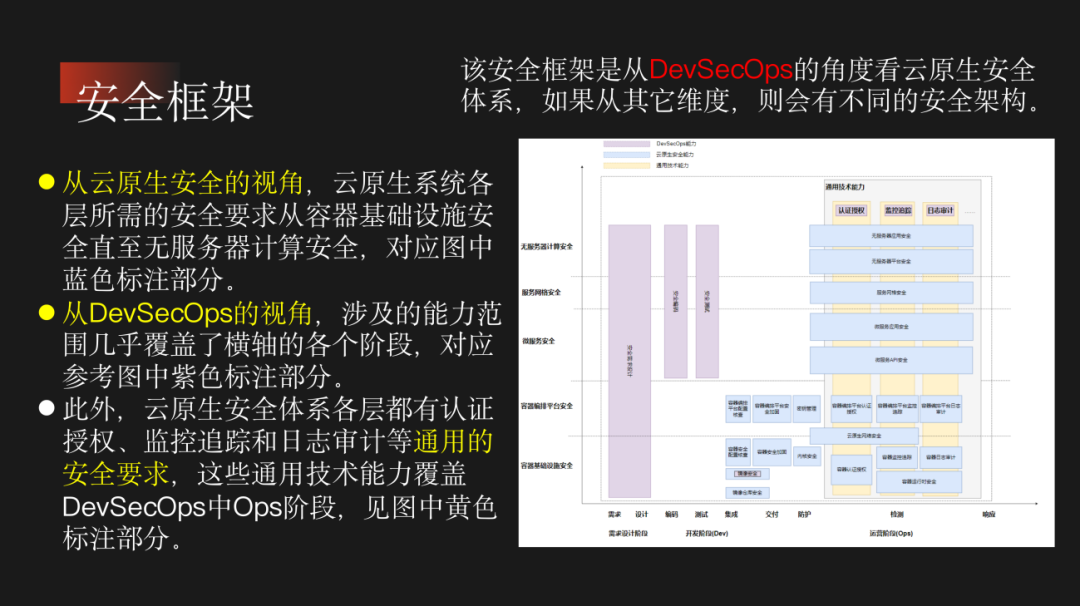

我們再看一下這個框圖,先從云原生安全的視角,可以看到這個框圖里面它有不同的顏色。云原生系統各層所需要的安全是我們縱坐標的這些,它對應的是我們圖中藍色標注的部分,從DevSecOps的這樣的一個視角涉及的能力范圍其實是涵蓋了橫軸的各個階段,對應我們圖中紫色的部分。

云原生安全體系其實它不同的層次都有一些通用的要求,比如說像認證授權、監控追蹤、日志審計,那這一部分是在我們的黃色標注的部分。我們通過這樣的一個安全架構,也給出我們不同層次的一個能力要求。

容器基礎設施安全能力要求

在容器基礎設施安全這個層呢,它主要是會去考慮內核,容器安全的配置、容器安全的加固、容器運行時安全、鏡像安全、倉庫安全以及我們通用的日志審計、監控追蹤、認證授權等。

容器編排平臺安全能力要求

我們也給出了比如說像容器編排平臺的安全,因為我們前面講到過容器編排安全,它可能面臨的風險,包括配置,然后配置漏洞等等,所以我們在這里會提到了配置的核查品,安全的加固以及密鑰管理等等相關的一些內容。

微服務安全能力要求

微服務,我們會關注微服務之間的一個API的安全,然后應用的安全。AIP安全會細化到云原生的API網關,API的脆弱性評估等等。

服務網格安全能力要求

服務網格主要還是我們的認證日志,監控和配置核查。

無服務器計算安全能力要求

然后提出無服務器計算的安全,包括了無服務器的應用安全,平臺的一些安全。

安全建議

云原生作為云計算深入發展的產物,其實已經在我們的各個領域得到比較廣泛的應用,而且和5G、人工智能、大數據也都有很好的結合。

以容器編排系統,微服務為關鍵技術的云原生系統,也是因為具有快速的迭代,敏捷的開發,降低成本等等特點,被廣泛的部署。我們也經常會聽到有一些云原生安全的事件,特別是容器,因為容器的安全其實需要有它自己的安全,能安全的配置。

目前階段還需要外界的一些安全產品或者是安全方案的支撐。對于容器的安全考慮的不是特別多的情況下,其實會發生很多的攻擊事件,這些攻擊事件讓大家對于云原生的安全也是關注度非常高。在這種情況下。其實我們認為對云原生系統進行一個整體的安全評估是非常重要的,這樣子能夠給客戶,用戶建立一定的信心。

我們也在云原生這塊做了很多的工作,比如說我們中心立項的一個公安行業標準,就是《容器安全監測產品安全技術要求》,這個標準主要就是關注容器的一個安全。標準會從容器的鏡像、容器運行時的安全、編排的安全以及自身的安全四個方面對于容器安全監測產品提出了相關的一些功能要求。

此外我今天介紹的我們整個云原生安全的框架,是我們中心和國際的云安全聯盟,也就是CSA以及云計算廠商和安全廠商一起編制的。

這個規范它建立了云原生安全的框架,而且我們講到它從橫坐標和縱坐標,是從開發運營安全和云化系統安全兩個維度來考慮安全機制。

提出了五個部分的安全要求,這五個部分也是涵蓋了開發和運營各個階段的,能夠為云原生類的產品廠商和甲方去構建安全的云原生產品和系統提供一些參考和指導。

在這個標準的基礎上,我們也和CSA一起做了云原生安全的一個認證,我們把它叫做CNST。這個認證是由CSA和我們公安部第三研究所的一個檢驗實驗室來聯合認證的,其中我們國家檢測中心是測評機構,依據的標準就是我剛才前面介紹的CSA的一個云原生安全技術規范。

這個標準在前面講到的五個維度的基礎上,會分為基礎級和增強級別,經過這個標準去評測的產品,會有一個評測的報告,而且有由CSA和公安三所聯合發的一個認證的證書,這個證書有效期是三年,失效以后需要重新申請。

最后跟大家講一下前面講到的兩個認證機構,以及我們一個測評機構簡單的介紹。

公安部第三研究所

公安部第三研究所安全防范與信息安全產品及系統檢驗實驗室是1988年的時候成立的,是國內最早做網絡信息安全或者網絡安全相關的一個實驗室,是第三方的一個測評機構。

我們中心也是經過了國家認監委的一個計量認證合格,并通過了中國合格評定國家認可委員會的一些認可,是第三方具有公正地位的面向社會的開放型的一個檢測機構。

覆蓋的范圍也是非常廣的,其實不僅僅包括我們的信息安全,其實主要還包括信息安全產品的銷售許可、等級保護、等保人員的培訓、然后體系的建設、能力的審核、還包括了像防盜報警、視頻監控、電磁兼容和安防等等相關的內容。中心也做了非常多的科研項目,這是我們其中的一個認證機構的簡介。

國際云安全聯盟(CSA)

國際云安全聯盟創建于2008年,也是國際上的對于云安全這一塊關注非常多非常大的一個機構。其實在2021年七月份的時候,在網信辦、工信部和公安部的支持下,作為網絡安全類的首家在中國境內備案的一個境外的非政府組織,然后也有許多的會員。

最后,測評機構就是國家網絡與信息系統安全質量檢驗檢測中心,也是同樣的在國家人監委的授權下,依托公安部第三研究所在2015年成立的第三方測評機構。它會做非常多一些新業務的工作,所以我們這次的認證其實就在我們國家中心的支持下來開展的。