云原生時代:安全該何去何從?

2022云技術峰會上,某業界大佬在演講中表示,云原生正成為企業上云的首選,全面云原生的時代正在來臨。

容器、微服務等技術的應用,不僅重新定義了云上的開發運營體系,加快了業務上線和變更的速度,云的使用變得比以往更加便捷、高效。

云原生在給企業帶來敏捷的同時,也引入了全新的安全風險和挑戰。與傳統的安全防護能力不同,云原生安全需要安全能力和云原生平臺緊密結合,安全必須集成到持續集成和持續開發流程中,真正成為內生安全。

現在很多人將云原生安全稱為云安全的下半場、云安全的未來,足見其重要程度。云原生時代,安全究竟該怎么做呢?

作為國內云安全領域,市場占有率多年領先的安全廠商(根據賽迪顧問相關報告數據),奇安信同樣在積極尋求變化,以滿足云安全合規之后,客戶對云原生安全的迫切需求。

現實:兩成用戶無云原生安全防護能力

2022年7月,作為工信部直屬科研事業單位的中國信息通信研究院,發布了《云計算白皮書(2022年)》。白皮書顯示,中國云計算市場在2021年仍保持高速增長,市場規模達3,299億元,較2020年增長54.4%。《“十四五”數字經濟發展規劃》的發布、工信部《企業上云用云實施指南(2022)》編纂工作的啟動等對政企深度上云用云的政策性指引,形成了2021年中國特色云計算產業發展的大背景。

技術方面,白皮書認為,2021年的突出特點,在于云原生正通過改進企業的IT技術和基礎設施,持續加速企業IT要素的變革,成為企業用云的新范式。具體來看,表現在云原生生態的日趨完善、能力模型的日漸豐富、與企業IT建設目標和要素深度融合三大方面。

中國云原生技術的實際應用情況,中國信通院云原生產業聯盟(CNIA)也連續多年,以問卷、訪談結合的形式對多行業用戶進行了統計。管中窺豹,從最新的《中國云原生用戶調查報告(2021年)》中,我們能夠看到以下四個云原生應用的重要趨勢:

- 混合云部署增長明顯。僅15.74%的用戶沒有使用多云/混合云的計劃。

- 容器用戶生產環境中的采納率再創新高。接近七成用戶在生產環境中使用了容器技術,45.48%的用戶已將容器用于核心生產環境。

- 微服務架構獲得用戶普遍認可。已經使用及計劃使用微服務架構的用戶超過八成,54.81%的用戶已經使用微服務架構進行應用開發。

- 無服務器技術持續升溫。近四成用戶已在生產環境中應用無服務器,18.11%的用戶已將Serverless技術用于核心業務的生產環境。

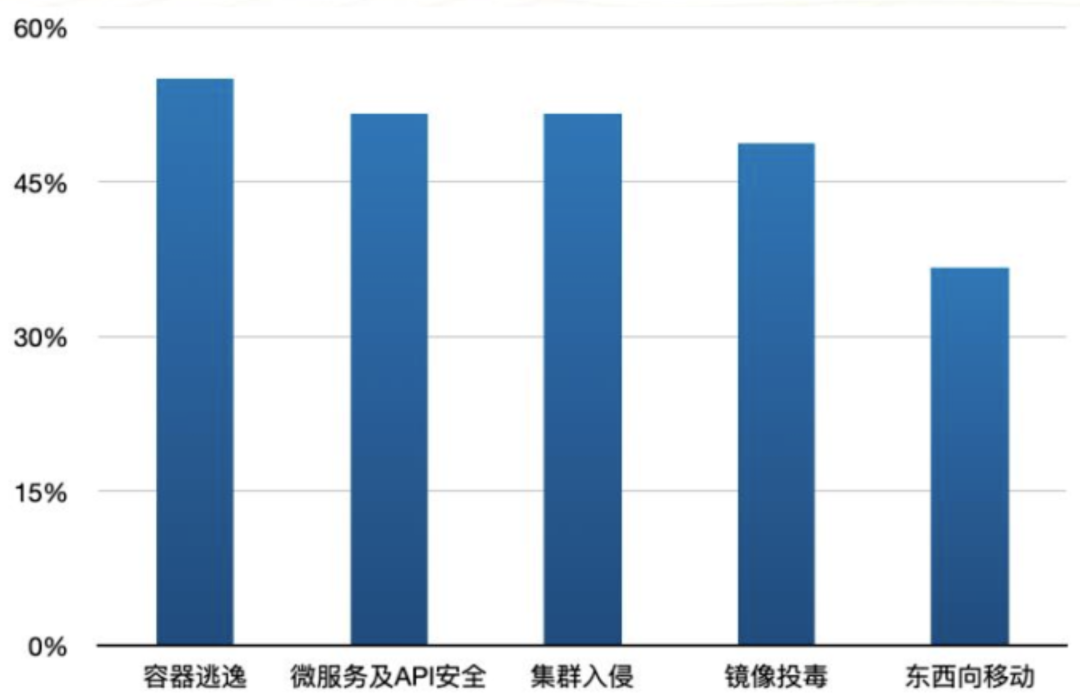

或許是因為有云安全等級保護等合規基礎,云原生技術在中國市場大放異彩的同時,云原生安全并沒有被忽視。報告顯示,近7成用戶對云原生技術在大規模應用時的安全性、可靠性、性能、連續性心存顧慮。容器逃逸、微服務和API的安全是企業最關心的云原生安全問題。近六成的企業表示,容器及其編排系統自身的安全已成為最突出的云原生安全隱患。

企業最關心的云原生安全問題

中國用戶普遍已經開始對云原生安全產生擔憂,但從安全投入和能力建設角度看,現狀又仍顯不足,甚至可以說尚在起步階段。報告顯示,仍有約兩成用戶目前無任何針對云原生技術的防護能力。僅有四成用戶具備對鏡像的漏洞掃描能力和容器運行時入侵檢測能力,具備對云原生集群的安全監控與審計能力的用戶不到五成。企業人員架構層面,僅有12.04%的受訪者表示,所在企業有單獨的信息安全部門來處理云原生安全問題。

這就是2021年,中國云原生和云原生安全不容樂觀的大致現狀。同時,這也給了云服務商、傳統和初創安全廠商在云原生安全這個角力場施展拳腳的空間。

云原生的安全,還是安全的云原生化?

網絡安全產業的某一細分領域,如果在領域定義、市場需求、產品類型等方面都不夠明確、統一的情況下,哪方能有更大的話語影響力,哪方就能更多的占據主動,影響甚至教育市場。近10年前的工控安全,目前的云原生安全,都是處于這樣一個形勢下。

觀察當前云原生安全市場情況,更多是互聯網公司起家的云服務商,和安全廠商兩方的市場角力。安全廠商又可以分為傳統安全廠商和專注云原生安全賽道的初創企業兩類。

兩方的觀點和優勢也是非常鮮明。

云服務商的積累優勢在于自身全棧的云服務技術架構、豐富的云服務產品以及廣泛的客戶基礎,更強調安全與云原生基礎設施的深度融合。通過將安全能力與自家技術架構、服務產品的深度綁定,強調云原生安全不再外掛,隨云而動,更靈活更細粒度的安全能力和更好的安全體驗。

無疑,這是將安全云原生化,進而讓安全像空氣一樣,在自家的云服務體系中無處不在。對于云服務商而言,云是大局,安全的云是核心。

安全廠商則不然。云原生技術當前的應用推廣不是迭代式,相對的云原生安全未來數年大概率還只是會作為云安全市場的重要補充。同時,有一定體量、規模的安全廠商,業務一般會涉及云安全之外其他領域。所以,安全廠商的核心優勢,在于安全能力、專業人員、服務流程的積累,所以更強調安全的目標和保護對象。

所以,對于安全廠商而言,云原生安全當前更多是面向云原生環境和應用的安全。

此外,云原生安全與當前的云安全,有著明顯的區別和必然的聯系。無論是因為安全的特殊屬性,還是為了規范市場、拉齊能力底線,進入合規也是云原生安全必然的發展方向。換言之,合規的缺位也是當前制約云原生安全市場快速發展的重要因素。

研究2019年發布的等保2.0系列標準中針對云計算的安全擴展要求,不難發現,虛擬化環境是當時主要考慮的。從安全角度做好對云原生環境中容器、微服務等技術,以及貫穿云原生應用全生命周期的DevSecOps的支持,而不局限于某個特定云服務商的技術與產品體系,以更加合理的應對客戶越來越多的混合云(不同云服務商參與)的部署場景,是安全廠商在理解云原生安全時更多考慮的。

制衡與內生:奇安信云原生安全關鍵詞

作為成功實現2022年北京冬奧及冬殘奧會網絡安全“零事故”的全線安全廠商,奇安信對云原生安全理念,可以歸結為兩個關鍵詞:制衡、內生。他們都不是新詞,但是在云原生時代,有了新的安全內涵。

先說“制衡”。網絡安全工作的制衡,無論是通過技術手段還是管理手段,核心都不是制約而是平衡,目的是要保障網絡安全實現零事故目標,即業務不中斷、數據不出事、合規不踩線。

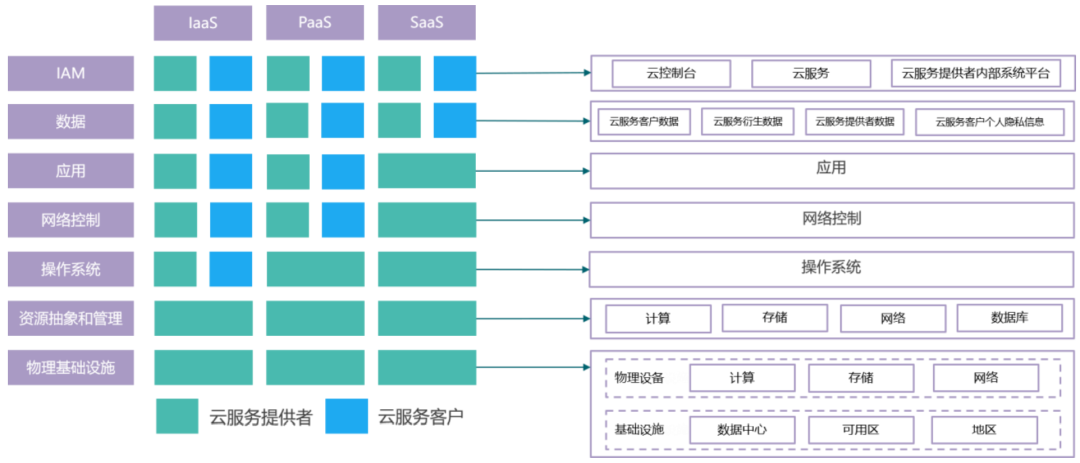

云安全的制衡,主要體現在云服務商、云上租戶與安全廠商三者之間。業界耳熟能詳的“云計算安全責任共擔模型”,最能恰如其分的體現云安全三方制衡的理念。該模型對IaaS、PaaS、SaaS三種服務模式剖析云服務參與主體需要承擔的安全責任,對應行業標準(YD/T 4060—2022)由中國信通院牽頭制定,并已于2022年7月正式發布施行。

云計算安全責任共擔模型

發生勒索、挖礦、數據泄露等安全事件,最終蒙受財務和聲譽損失的是云服務客戶。所以對于云服務客戶而言,明確自身責任內的云安全能力真實建設情況與實際運營效果,應該成為合規外的重要驅動力。這不僅有助于真正降低云安全事件發生的概率,更有助于產生經濟損失后的定責。

要實現此目標,客戶自然可以根據自身需求和實際市場情況,自由選擇云安全能力提供方進行采購。但是,既然責任整體一分為二,那么承擔另一部分責任的云服務商理應避嫌。這一是出于讓責任邊界更清晰,方便客戶對供應商進行管理的考量,二是不能讓“共擔”這一業界共識名不副實,無法實現共擔背后的重要意義。

但我們看到的市場現狀是,部分云服務商在部分項目上對安全的大包大攬。云原生安全亦是如此。設想如果云服務客戶的安全責任,也全部由云服務商或和其有利益關系的安全廠商承擔,一旦出現安全事件,客戶能否第一時間得知真實詳情?事后如何保證定性、追責的客觀性?

當然,這不是說云服務商不要和安全廠商合作。恰恰相反,一個開放的生態,云服務商、安全廠商、客戶三方的積極參與和務實合作,才能讓客戶云安全工作的管理有抓手,云上安全事件的應對底線有保障,對關鍵業務系統、核心生產環境的上云用云真正放心。

再說“內生”。如果說信息化時代,安全處在伴生的位置。在數字化時代,安全應保持與新技術應用的“同步”,并做到內生。

中國信通院《中國數字經濟發展報告(2022年)》顯示,2021年產業數字化規模達到37.18 萬億元,占數字經濟比重81.7%,占GDP比重32.5%。可以說,產業數字化已經成為數字經濟發展主引擎。

實體經濟的數字化轉型,數字化基礎設施是關鍵底座。云計算的發展進程,已經成為我國數字基建的晴雨表。

統籌發展與安全,是發展數字經濟的核心指導思想。安全與業務系統同步規劃、同步建設、同步運營的目標,便是要實現安全與數字技術、與數字業務的深層次融合。云原生技術作為云計算的“新人”“紅人”,更應在推廣應用的早期,就圍繞云原生技術和其支撐的業務系統,建立起自適應、自主、自生長的云原生安全能力,助力客戶實現“保護云原生應用安全”這一目標。

奇安信是內生安全理念的提出者和堅定踐行者。2021年,奇安信與咨詢公司Gartner聯合發布了《數字化轉型需要內生的安全框架》報告。該報告提出,基于中國網絡安全建設現狀,需要一種更具中國特色、切實有效的網絡安全建設體系。

內生安全框架由系統工程方法論結合“內生安全”理念形成,包括網絡安全能力體系、規劃方法論與工具體系、能力化組件模型、建設實施項目庫(即“十工五任”)、網絡安全部署和運行體系參考架構等多個組件,目的是引導政企機構規劃和建設網絡安全,使其從外掛走向內生、從“走形式”轉向“實戰化”,適應數字經濟的發展。2022年北京冬奧會和冬殘奧會網絡安全保障任務的圓滿完成,“零事故”目標的成功實現,便是內生安全框架一次在奧運場景下的最佳實踐。

要實現安全在云原生環境的內生,奇安信認為云原生安全的設計規劃需秉承以下三個原則:

一是安全左移。安全從開發階段介入,盡早暴露容器等云原生技術在應用過程中的風險,降低在運行時階段再進行修復的代價。

二是全生命周期覆蓋。云原生安全應以保護云原生應用為中心,安全能力覆蓋云原生應用的全生命周期,真正讓Sec貫穿DevOps全流程。

三是原生融合。云原生安全體系與架構應能與云原生技術環境融合,從外掛式的割裂走向內生。

在云原生安全建設思路與內容上,奇安信認為,云原生安全主要應從云原生制品安全、云原生基礎設施安全和云原生運行時安全三個維度入手。云原生安全能力,當前應覆蓋云原生基礎設施安全、制品安全、容器安全、微服務安全等。

針對云原生應用的安全防護,Gartner發布的《CNAPP創新洞察》報告認為,云原生應用保護平臺(CNAPP)解決方案涉及基礎設施即代碼(IaC)掃描、容器掃描、云工作負載保護(CWPP)、云安全態勢管理(CSPM)等跨越開發和生產環境的關鍵能力。通過將這些能力工具集成在統一平臺,CNAPP可為云原生客戶真正提供端到端的云原生應用保護,提高云原生應用的安全可見性、改進了兼容性、加快了風險識別能力、實現了風險和合規檢測自動化。

奇安信基于多年云安全市場的積累與深耕,目前能夠提供包括容器安全、軟件供應鏈安全、CWPP、CSPM、API安全、RASP(運行時應用自防護)等面向云原生技術的安全能力及CNAPP平臺產品,穩定可靠的支持國內所有主流云服務商云原生環境。其專業、高成熟度的云原生安全能力,已獲得中國信通院“云原生能力成熟度-云原生基礎架構安全域L4”以及“可信云云原生應用保護平臺(CNAPP)”在代碼安全、鏡像安全、網絡微隔離、云工作負載保護和環境適配五方面能力的權威認定。

正如云原生極大程度上改變云的使用方式與效果一樣,云原生應用保護平臺(CNAPP)及相關云原生相關能力,也將從根本上重構未來云安全的市場格局。

結語

云原生安全的建設,應以云原生應用為中心,覆蓋云原生應用全生命周期,貫穿一體系(DevOps)、兩方向(安全左移與安全右移)、 三環節(構建、部署、運行)和四目標(面向開發、面向云原生基礎設施、軟件定義、全流程一體化安全運營)。

當前,國內云原生安全市場的主要玩家各有所長,但相較于幫助云服務客戶構筑能力成熟完備、責任邊界明確、服務靈活高效的云原生安全體系這一目標,仍有距離。

隨著客戶對云原生技術的理解和應用不斷深入,對云原生安全服務能力的需求與評價愈加明確,第三調研機構和科研單位在該領域的深度參與投入以及相關報告、標準的出臺,云原生安全成為中國云安全市場高速發展核心引擎之時指日可待。