HW紅隊半自動掃描器

VSole2022-05-04 05:56:39

PowerScanner

給HW的紅隊半自動掃描器(Burp插件)

適合有經驗的人員進行滲透測試。

注:報率高!!!所有報告結果需經人工手動確認。

作者:Brian.W 又名 BigCHAN

Features

- 通過縮短payload長度、降低發包數量提高對WAF的隱蔽性,同時提高誤報率。

- 所有測試項不依賴回顯,發現隱蔽漏洞

- BypassWAF:各種Headers隨機化(IP隨機化、Cookie清空、User-agent隨機化、HOST隨機化)

- BypassWAF:錨點隨機化,隨機錨點{{|RANDOMSTR|}},{{|RANDOMINT|}}

- BypassWAF:json unicode編碼

Check list

注意:所有檢測項只包含無害化PoC,不包含利用程序

- 掃描Sql注入

- 掃描命令注入

- 掃描敏感文件

- 掃描路徑穿越

- 報告敏感參數(參數明看起來可能是漏洞點)

- fastjson檢測

- log4j檢測

- 路由請求到第三方工具,比如xray、zaproxy

TODO

- 不增加發報量的前提下,修改對照邏輯,降低誤報率

- 敏感文件掃描按照目錄掃描(最高遍歷一級目錄)

- BypassWAF:膨脹Post body

- BypassWAF:膨脹Get URL

- CMS識別

How To Use

加載插件,設置主動在線掃描,打開瀏覽器,設置代理到burp,剩下的就是點點點就行了。

主動掃描

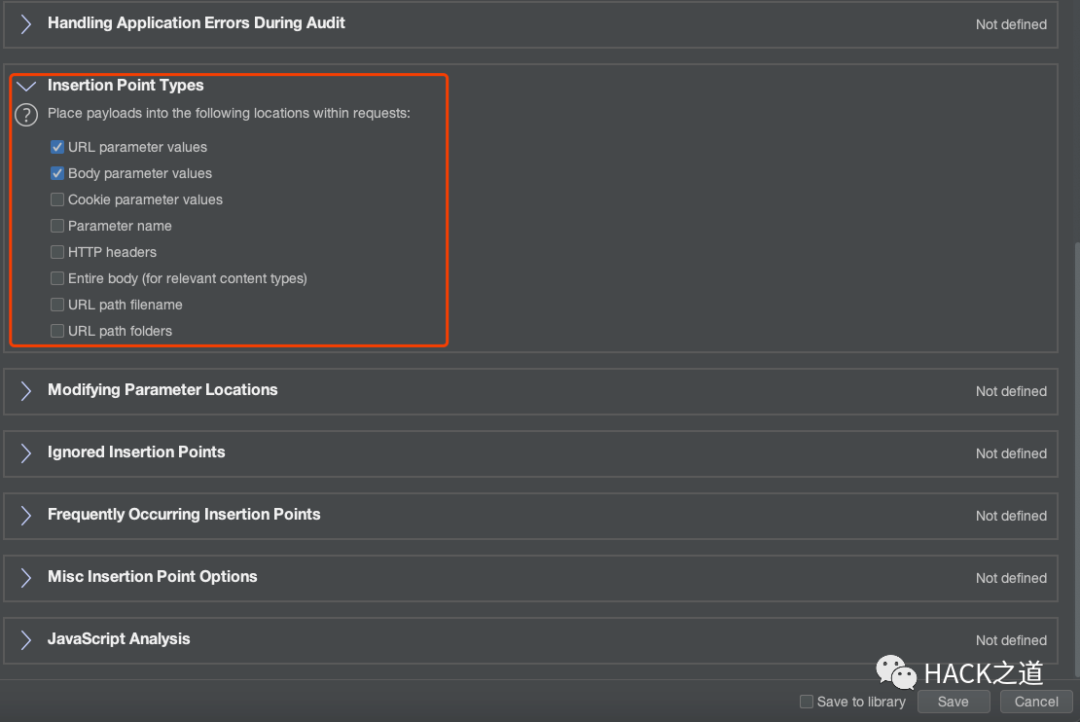

- (optional) 為了控制發包數目,防止被WAF封,取消勾選其他所有主動掃描插件

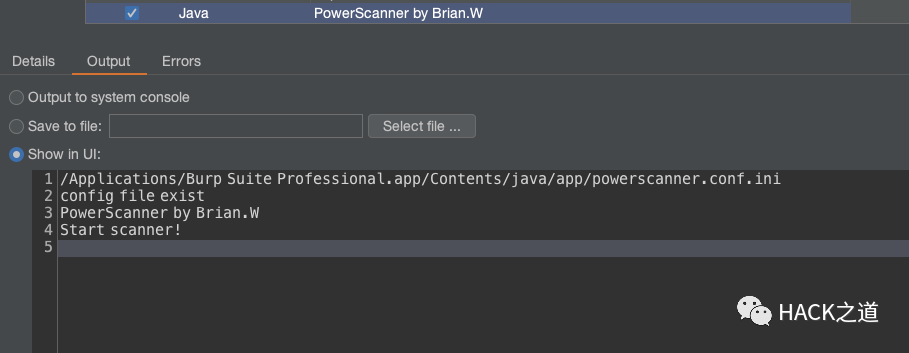

- 加載插件

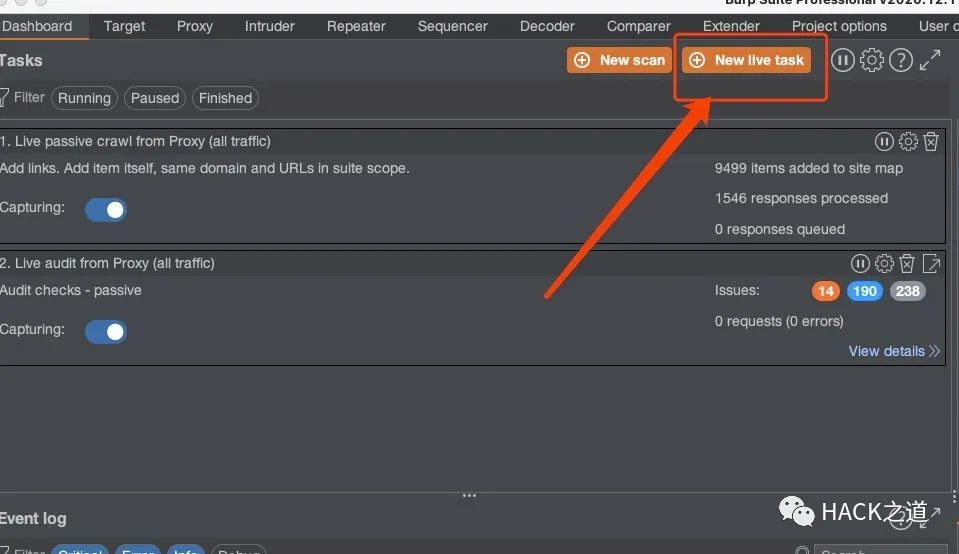

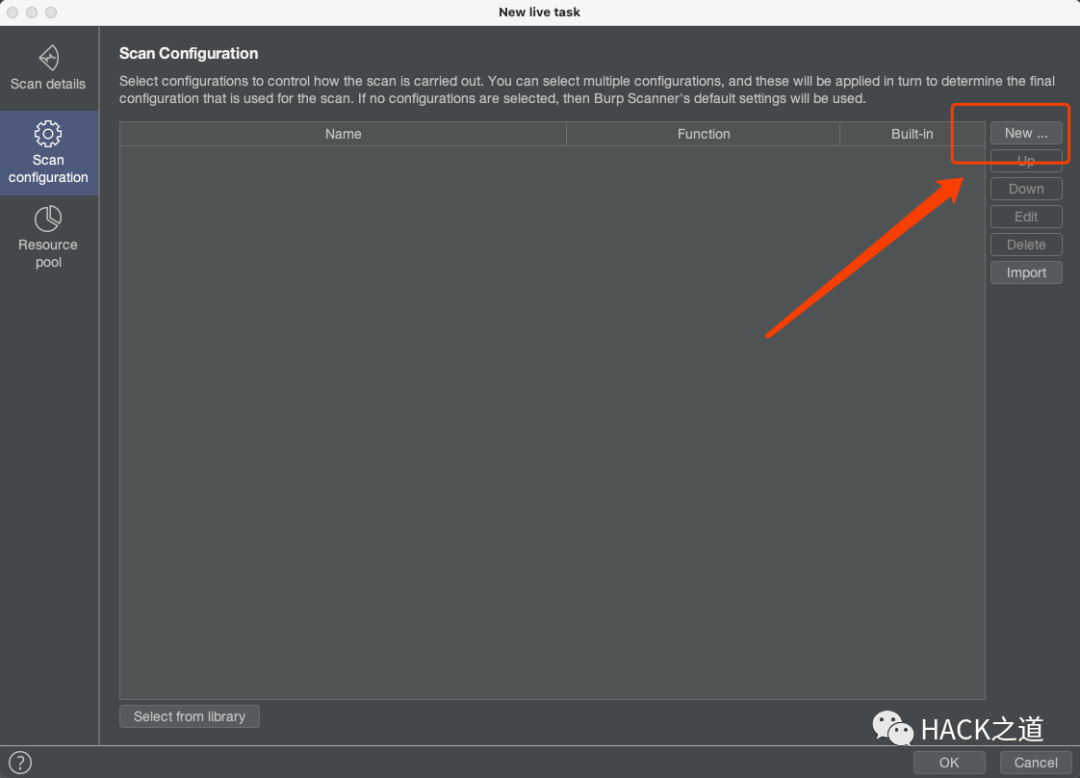

新建在線主動掃描

本作品采用《CC 協議》,轉載必須注明作者和本文鏈接

VSole

網絡安全專家