朝鮮黑客組織Lazarus利用Log4J攻擊VMware服務器長達數月之久

導讀

作為朝鮮最著名的黑客組織之一,Lazarus 利用稱為“NukeSped”的 Log4J RCE 漏洞在 VMware Horizon 服務器上注入后門,以檢索信息竊取有效載荷。CVE-2021-44228 (log4Shell) 是已被跟蹤并識別此漏洞的 CVE ID,它影響了包括 VMware Horizon 在內的多種產品。

自今年1月份以來,多個威脅參與者都在利用此漏洞,1 月份 VMware 敦促客戶修補關鍵的 Log4j 安全漏洞,這些漏洞會影響以持續攻擊為目標的暴露于Internet的VMware Horizon 服務器 。

Ahnlab的 ASEC 的網絡安全分析師聲稱,自 2022 年 4 月以來,Lazarus 組織背后的威脅行為者一直通過 Log4Shell 攻擊易受攻擊的 VMware 產品。

VMware Horizon 服務器是目標

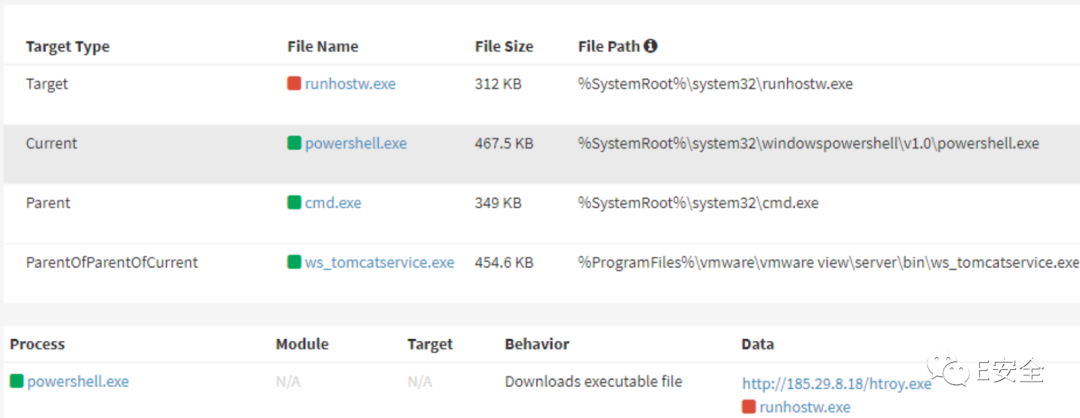

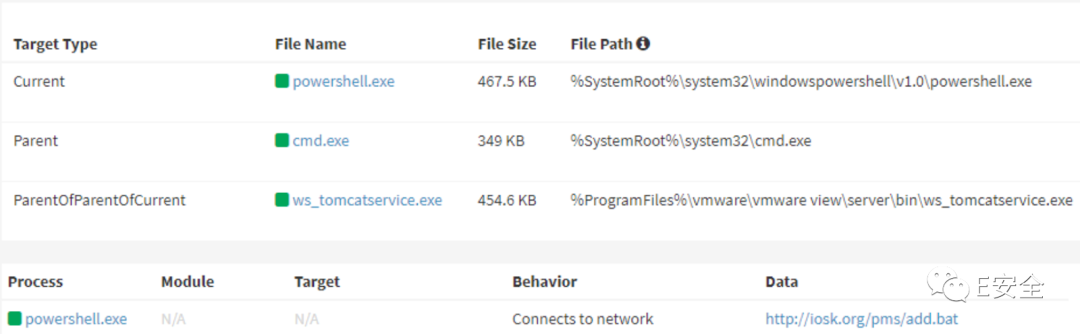

通過運行這個 PowerShell 命令,很可能會安裝服務器上的 NukeSped 后門。

NukeSped 等后門惡意軟件能夠從 C&C 服務器接收命令并代表攻擊者執行這些命令。2018 年夏天,NukeSped 與隸屬于朝鮮的黑客有關聯,然后與 Lazarus 發起的 2020 年活動有關。

在最新的變體中,C++ 語言是首選語言,并且使用 RC4 加密確保與 C2 的安全通信。在之前的版本中,使用了 XOR 加密。

運營

在妥協的條件下,NukeSped 執行各種間諜活動,我們在下面提到:-

截圖

記錄按鍵操作

訪問文件

支持命令行命令

目前,有兩個模塊是當前 NukeSped 變體的一部分,一個用于從 USB 設備轉儲內容,另一個允許您訪問網絡攝像頭。

數據目標

有幾種類型的數據可以被惡意軟件竊取,下面將提到它們:

賬戶憑證

瀏覽記錄

電子郵件帳戶信息

MS Office 中最近使用的文件的名稱

在某些攻擊中,通過 Log4Shell 可以看到 Lazarus 使用 Jin Miner 而不是 NukeSped。

最近的 Lazarus 事件是第二個已知的惡意軟件活動示例,該惡意軟件活動在針對 Windows 的活動中使用 LoLBins。另一個是在 macOS 和 Windows 計算機上使用加密挖掘惡意軟件。

為了突出黑客組織用于攻擊的各種策略,除此之外還有對 Log4Shell 的利用。