金融機構有效開展API安全建設的需求與實踐

隨著金融行業數字化轉型的深入,三類AP?I漏洞在金融機構的離柜交易、移動支付、線上服務等業務中變得越來越高頻多元。API作為驅動開放共享的核心能力,已深度應用于金融行業;與此同時,其巨大的流量和訪問頻率也讓數據安全風險面變得更廣、影響更大

VMware最新的一份安全報告(Modern Bank Heists 5.0)中顯示,94%的金融安全負責人表示他們經歷過API攻擊;報告指出,API已經成為現代應用程序必不可少的核心組件,同時由于其固有的可訪問性,也注定成為了網絡犯罪團伙的完美目標。

推動金融數據合規,化解金融數據安全風險,夯實企業數據安全防護能力建設,促進金融數據最大化利用,是新形勢下金融科技創新的一個必要發展路徑。隨著API應用與金融業務日益緊密相連,其面臨巨大的數據安全壓力和挑戰。

開放的API和放開的風險

在金融數字化快速發展的背景下,傳統的金融服務模式已經不能匹配最新的數字化需求,在線化、智能化、場景化等數字金融生態變得隨處可見;金融科技的創新發展也給金融行業的數據安全帶來了不可想象的壓力。

從數據保護的角度來看,隨著金融行業API開放的數量增多,其傳輸的核心業務數據、個人身份信息等數據的流動性大大增強,因此這些數據面臨著較大的泄漏、濫用風險,成為數據保護的薄弱一環,外部惡意攻擊者會利用API接口批量獲取敏感數據;

從金融生態開放的角度看,金融數據的交互、傳輸、共享等往往有多方參與,涉及到品牌方、渠道商、供應商等多個主體,由此使得數據泄露風險點激增,風險環境愈發復雜。

數據顯示,87%的金融機構會擔心共享服務供應商的安全狀況,因為其一旦受到安全威脅,就會給金融系統帶來系統性風險,而網絡犯罪團伙已經研究了金融機構之間的互相依賴關系。這也意味著,任何一方的接口出現問題,就會帶來嚴重的連鎖反應。

一邊是開放的API,一邊是放開的風險,金融機構陷入了“兩難”境地。

金融行業API安全標準

金融數據已實現從傳統的信息化資產到重要生產要素及國家戰略資源的轉變,針對數據的安全保護已不僅僅是個人權益的保障和企業義務的履行,也是維護國家安全、社會秩序、市場穩定的重要條件。

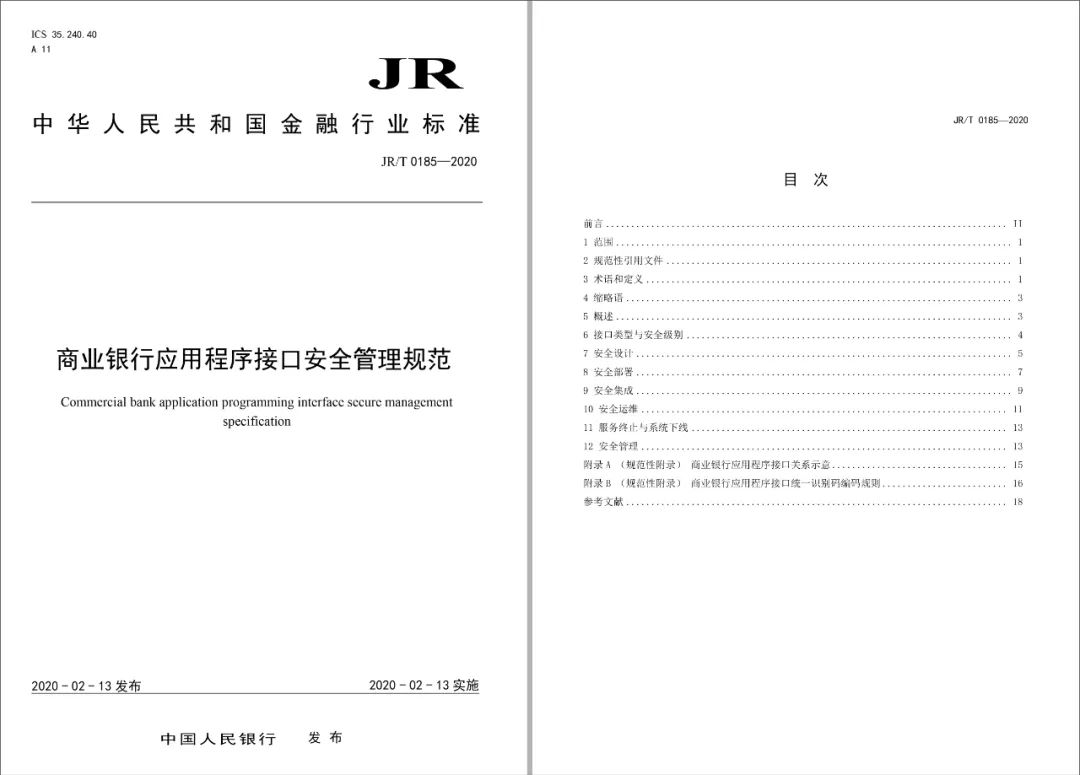

2020年2月13日,中國人民銀行發布《商業銀行應用程序接口安全管理規范》(JR/T 0185—2020)金融行業標準,從技術和管理兩方面規范個人金融信息保護措施和金融API安全措施。

《規范》對商業銀行應用程序接口的類型與安全級別、安全設計、安全部署、安全運維、服務終止與系統下線、安全管理等方面提出了安全技術與安全保障要求,貫穿API安全的整個生命周期。

金融API安全的方案實踐

數據黑灰產產業鏈快速滋長,其攻擊方式、攻擊類型都隨之升級改變,攻擊行為更加專業化、隱蔽化,大部分金融機構對攻擊行為往往沒有感知;此外,API的安全需要基于API整個生命周期,從建立、鏈接到失活、下線等,都要進行敏感數據的交互監測和風險識別,大部分金融機構不具備專業安全能力。這些都對金融行業的數據安全構成了新的挑戰。

基于多年的數據安全治理經驗及在金融行業的應用實踐,全知科技研究認為,一套完整的API風險監測方案,需要包含資產梳理、脆弱性評估、風險監測三大基礎能力模塊,才能為金融機構提供API全生命周期安全管理的核心安全能力支撐,幫助企業增強API安全風險的智能識別、監測能力,提升金融機構API安全的保障能力。

資產梳理

讓“一鍋粥”變成“一本賬”

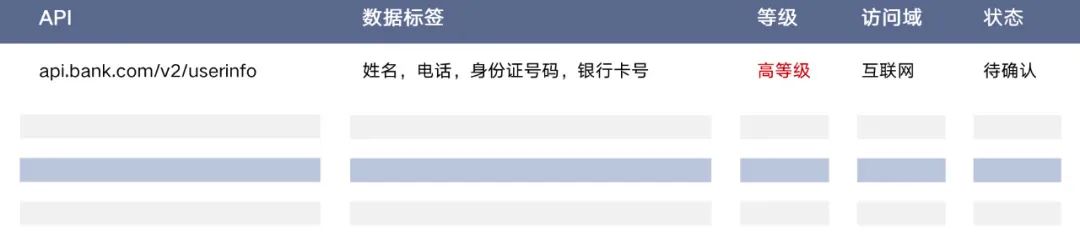

持續清點所有API接口并進行分類分級,包括影子API和僵尸API,形成API全量清單,包括API的類型、可以獲取的敏感數據、敏感等級、返回的數據量等;

識別暴露PII或其他敏感數據的API ,形成數據暴露面清單,并對暴露面進行分級,方便企業對API數據暴露面進行安全管理,有效縮減攻擊面和數據暴露面。

脆弱性評估

從“分散多點”到“全面覆蓋”

對API接口進行全面脆弱性評估,包括數據權限類、數據暴露類、安全規范類、口令認證類、高危接口類5大類等30多項的API接口;

針對接口評估中暴露出的安全問題,系統會給出對應的整改建議和風險證據樣例,即這個API實際“長什么樣”,幫助企業快速明確問題。

風險監測

從“被動堵漏”轉為“主動防護”

API攻擊監測:除了發現SQL注入等常見的Web攻擊外,系統會采用機器學習技術對API進行參數建模和畫像,發現針對具體API特性的攻擊。

數據泄露監測:實時發現數據遍歷、拉取等攻擊行為,并及時進行告警處置,防止惡意攻擊者竊取企業或客戶的敏感數據;

賬號安全監測:系統能夠持續監測包括賬號撞庫、暴力破解、弱密碼賬號等行為,及時發現被攻破的賬號,進行安全處置。

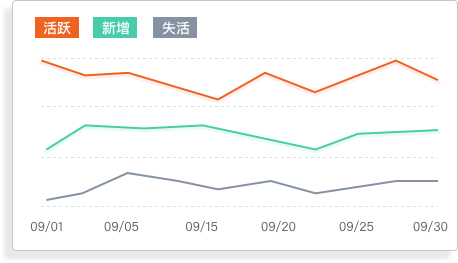

API生命周期監測:持續監測API的全生命周期,幫助企業實時掌握每一個API的活躍狀態,包括API新增、失活、活躍等。