基于docker的網絡安全靶場搭建(建議收藏 -實戰靶場)

#1

背景介紹

在學習網絡安全技術過程中,我們往往需要有一個自己的操作機與多個用來搭建環境的靶機,使用VM虛擬機模擬資源占用較大,成本高、局限性大且使用十分不便。

這時我們可以使用一臺安裝好Docker環境的linux虛擬機來完成桌面版操作機與WEB靶機的搭建與實驗操作。

Docker 包括三個基本概念:

● 鏡像(Image)

● 容器(Container)

● 倉庫(Repository)

操作機與靶機制作:

● kali操作機:kali-top10、xfce、xrdp

● web靶機:tomcat、mysql、ssh

~不用糾結 操作機肯定是有圖形化桌面,簡單易懂安裝步驟與復制粘貼的操作命令。

事先準備一臺linux主機,并且已安裝好docker環境。centos安裝docker環境如下:

查詢可安裝版本: yum list docker-ce --showduplicates | sort -r 安裝docker-ce: yum install docker-ce-20.10.6 docker-ce-cli-20.10.6 containerd.io 查看是否安裝成功: docker version或者docker info 安裝啟動docker: systemctl start docker 開機自啟: systemctl enable docker

#2

操作機制作

一、操作機基礎工具安裝

操作機:拉取kali基礎鏡像,安裝基礎工具包、GUI,配置XRDP進行遠程控制。

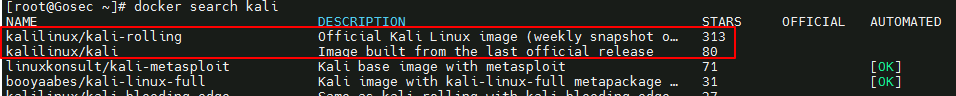

1、搜索kali基礎鏡像:

docker search kali

圖中kalilinux/kali-rolling、kalilinux/kali鏡像都可使用。

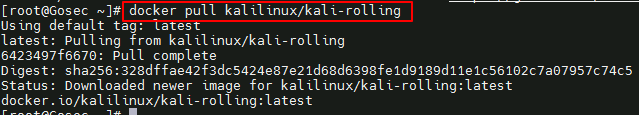

2、拉取基礎鏡像:

docker pull kalilinux/kali-rolling

3、查看拉取鏡像:

docker images

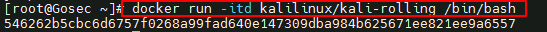

4、啟動容器:

docker run -itd -p 3399:3389 kalilinux/kali-rolling /bin/bash

輸出容器ID表示啟動成功。

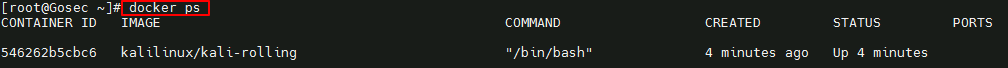

5、查看容器信息:

docker ps

6、進入容器:

docker attach ID

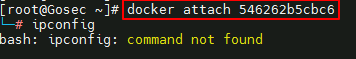

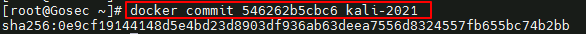

7、安裝基礎環境包:

apt-get -y update && apt-get -y upgrade && \ DEBIAN_FRONTEND=noninteractive apt-get install -y \ kali-tools-top10 \ pciutils \ vim \ iputils-ping \ bash-completion && \ apt-get autoremove -y && \ apt-get clean

●kali-tools-top10:最常用的工具,推薦其他kali-Metapackages kali-linux-default:“默認”桌面 (amd64/i386) 圖像包括這些工具、kali-linux-large:我們以前用于 amd64/i386 圖像的默認工具、kali-linux-everything:這里列出的每個元包和工具(選擇安裝自己需要的軟件包)。

● pciutils:lspci工具

● bash-completion :命令自動補全

● vim :文本編輯器

● iputils: iputils軟件包是linux環境下一些實用的網絡工具的集合

等待安裝完成......

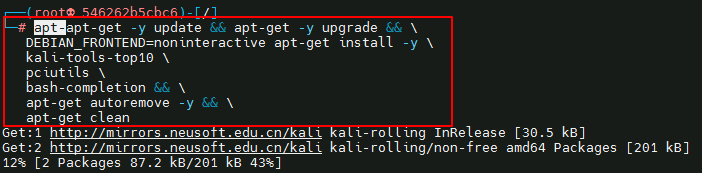

8、生成鏡像:

docker commit ID kali-2021

在容器內安裝需要的基礎工具與命令后,將容器重新打包成新的鏡像。

二、遠程桌面環境安裝

1、使用新鏡像生成容器并進入容器:

docker run -itd -p 3399:3389 kali-2021

這次運行容器需映射xrdp的端口,不帶bash因與xfce存在沖突。

2、進入容器:

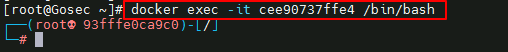

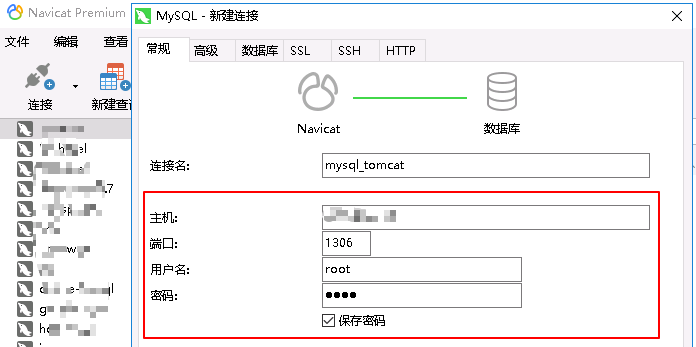

docker exec -it ID /bin/bash

臨時開啟bash, 如果從這個容器退出,容器不會停止。

3、更換Kali源:

vi /etc/apt/source.list deb http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib deb-src http://mirrors.ustc.edu.cn/kali kali-rolling main non-free contrib apt-get update

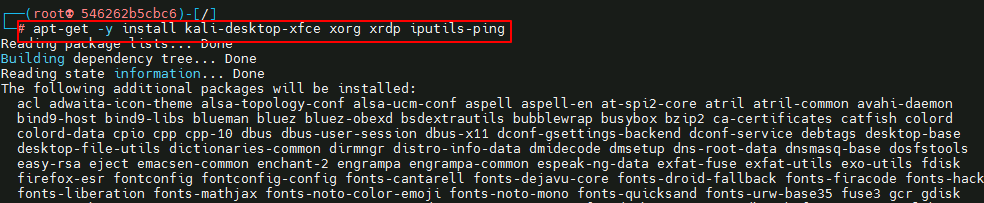

4、安裝桌面環境相關服務:

apt-get -y install kali-desktop-xfce xorg xrdp

● kali-desktop-xfce :安裝遠程桌面環境

● xrdp :遠程桌面服務

● xorg:xorg是x11的一個實現,xorg提供X server

訪問 Kali GUI 的一種簡單方法是安裝 Xfce 并設置 XRDP。

5、配置xrdp實現遠程連接圖形界面:

sed -i 's/port=3399/port=3389/g' /etc/xrdp/xrdp.ini service xrdp restart

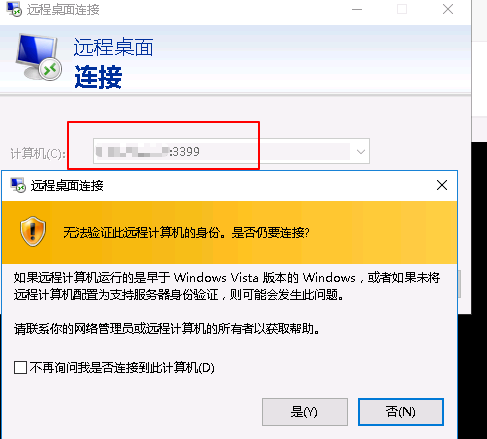

6、打開遠程桌面進行登錄:

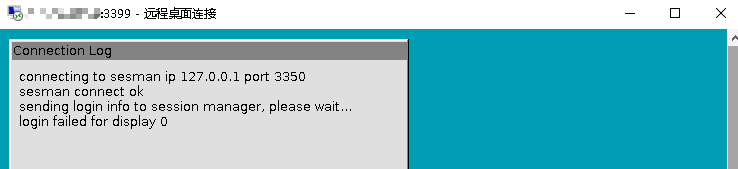

這時就可以打開遠程桌面連接對docker版kali操作機的XRDP進行連接。第一次連接一般會出現登錄錯誤,需修改容器的root用戶密碼。

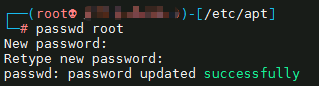

7、修改root用戶密碼:

passwd root

修改成功。

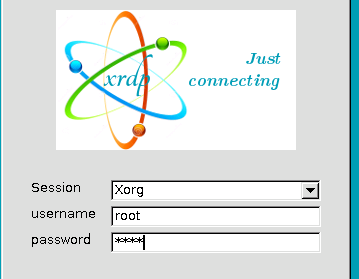

8、再次登錄XRDP:

輸入修改賬號密碼。

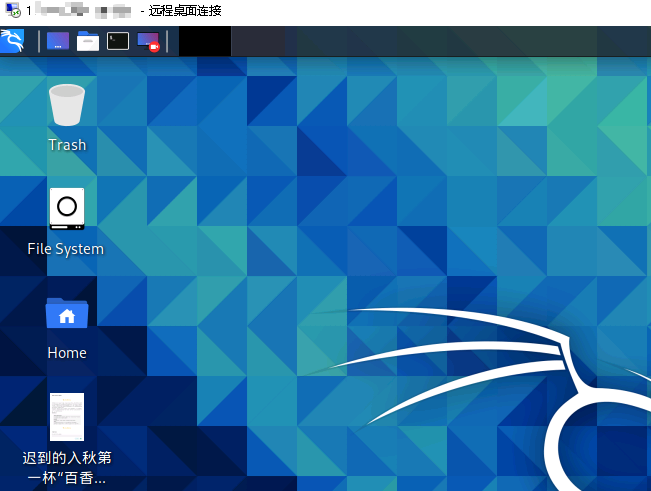

訪問成功,開始使用吧。

#3

WEB靶機制作

WEB靶機 :mysql數據庫、tomcat服務、搭建JAVAWEB應用。

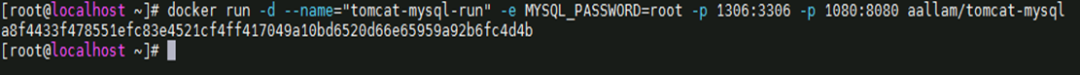

1、拉取基礎鏡像:

docker run -d --name="tomcat-mysql-run" -e MYSQL_PASSWORD=root -p 1306:3306 -p 1080:8080 aallam/tomcat-mysql

數據密碼為root,映射端口 1306 、1080 。

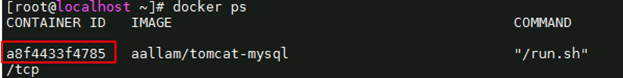

2、進入已運行容器:

docker exec –it ID /bin/bash

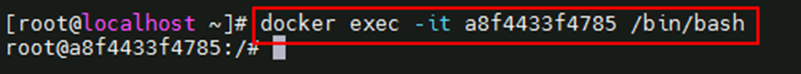

3、進入容器修改mysql配置信息:

● 新建文件夾:mkdir -p /data/mysql

● 修改MYSQL數據庫配置文件:vi /etc/mysql/my.cnf

● datadir =/data/mysql

因容器對數據庫的數據存放文件路徑進行本地映射,不存放在的容器里,如不修改數據存放文件,容器關閉時數據也將丟失。

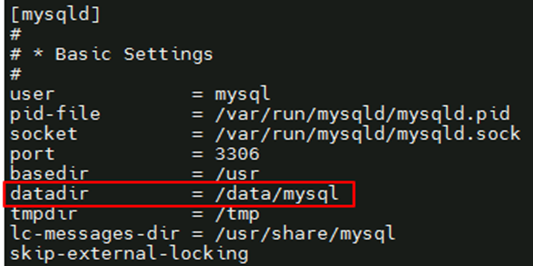

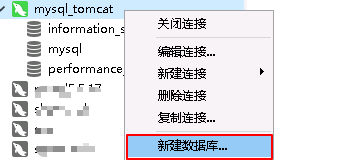

4、連接mysql數據庫:

輸入主機、端口(1306)、用戶名、密碼,連接成功。

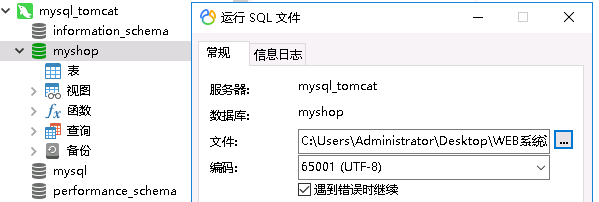

5、導入數據庫,運行.sql文件:

6、訪問主機的1080 端口:

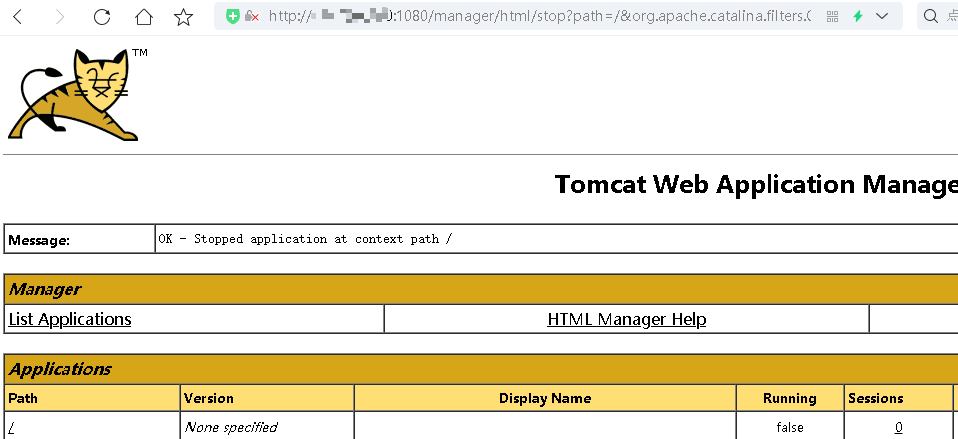

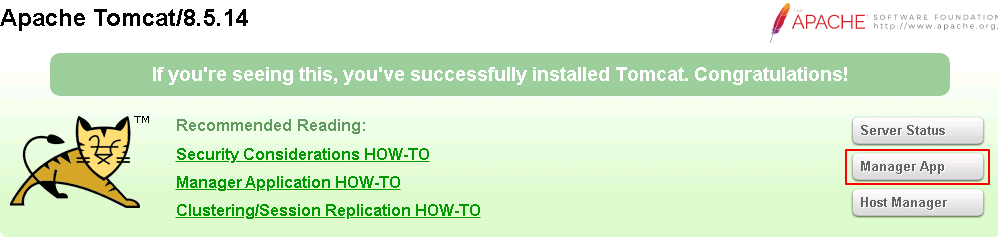

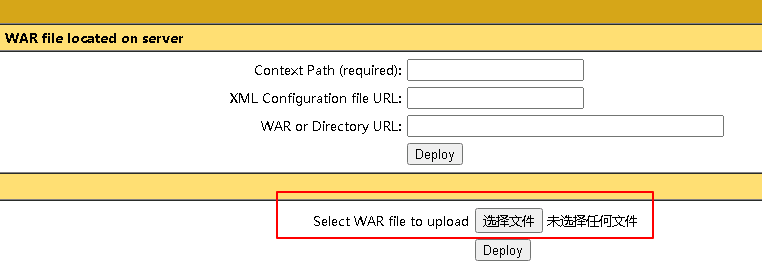

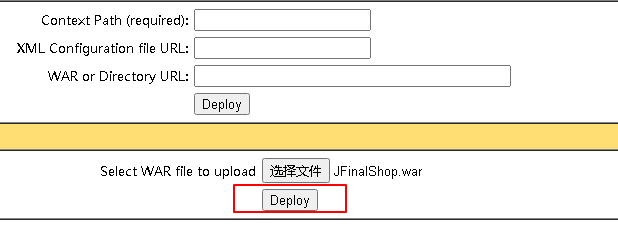

7、進入tomcat的管理界面,上傳WAR包文件:

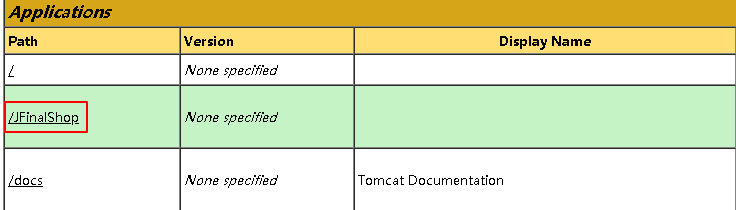

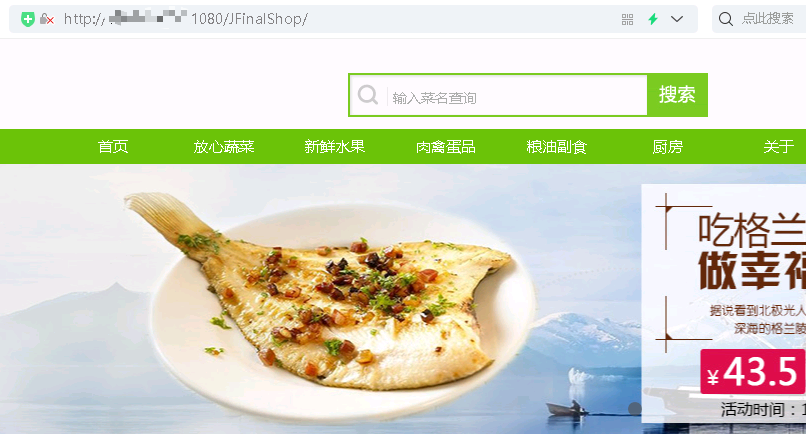

8、點擊訪問上傳的war網站:

訪問成功,開始測試吧。