揭秘:Fodcha惡意軟件在互聯網上掀起的“狂風暴雨”

近日,在互聯網上發現了一個快速傳播的DDoS僵尸網絡。由奇360Netlab的研究人員命名為“Fodcha”。

據估計,這種新發現的惡意軟件每天有超過100人成為 DDoS攻擊的目標,該惡意軟件在互聯網上掠奪內容如下:

· 路由器

· 硬盤錄像機

· 服務器

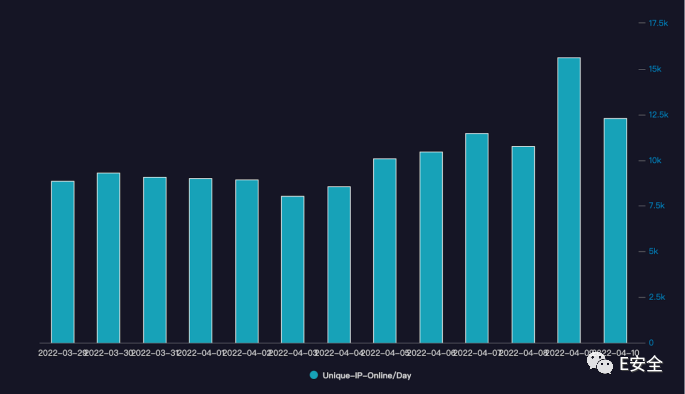

而在3月29日至4月10日期間,Fodcha僵尸網絡傳播了超過62000臺設備,僅在中國就有超過10000個每日活躍僵尸程序(IP),可見全球感染規模相當大。

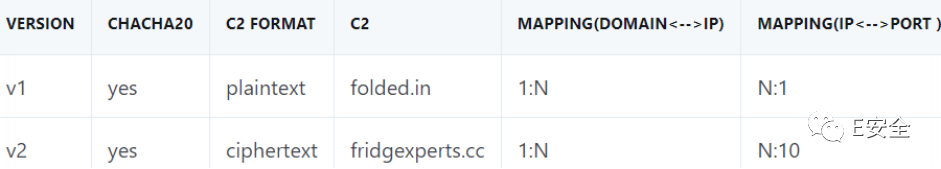

由于最初使用C2域名folded[.]in并使用chacha算法對網絡流量進行加密,因此該僵尸網絡被稱為Fodcha。

在這里,大多數Fodcha機器人主要使用兩種中文服務:

· 聯通 (59.9%)

· 電信 (39.4%)

傳播方法

Fodcha使用在許多不同設備中利用n天漏洞的漏洞攻擊新設備,并使用名為Crazyfia的蠻力破解工具來接管這些設備。

以下是Fodcha僵尸網絡所針對的所有設備和服務:

· Android:Android ADB調試服務器RCE

· GitLab:CVE-2021-22205

· Realtek Jungle SDK:CVE-2021-35394

· MVPower DVR:JAWS Webserver未經身份驗證的shell命令執行

· LILIN DVR:LILIN DVR RCE

· TOTOLINK 路由器:TOTOLINK路由器后門

· ZHONE 路由器:ZHONE路由器Web RCE

Fodcha的運營商利用Crazyfia的掃描結果將惡意軟件有效負載部署給用戶。在獲得了易受攻擊的互聯網暴露消費設備樣本的訪問權限后,他們能夠有效地使用它們來執行各種攻擊。

已經確定攻擊者針對多個CPU架構,我們在下面提到了關鍵架構:MIPS,MPSL,ARM,x86。

Fodcha樣本可以分為兩個不同的類別,它們的主要功能幾乎相同。在下圖中,您可以看到兩個不同的類別及其插圖:

在正在進行的操作中,Fodcha操作員會盡力隱藏他們的C2s、C2之間的負載均衡和解密密鑰配置。

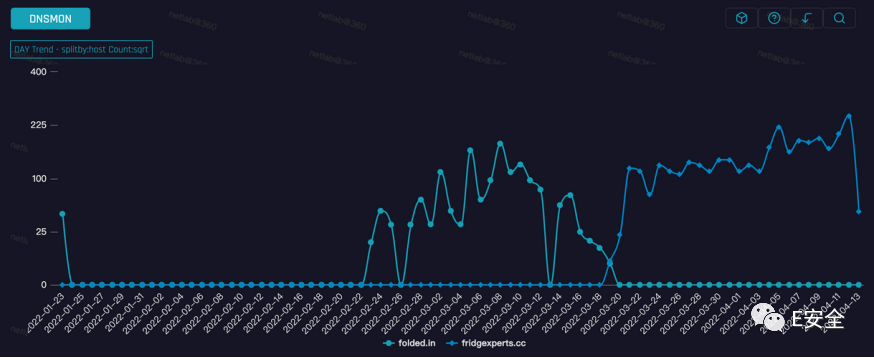

從2022年1月到2022年3月19日,Fodcha僵尸網絡背后的威脅行為者在命令和控制 (C2) 域中使用了 fold[.]。

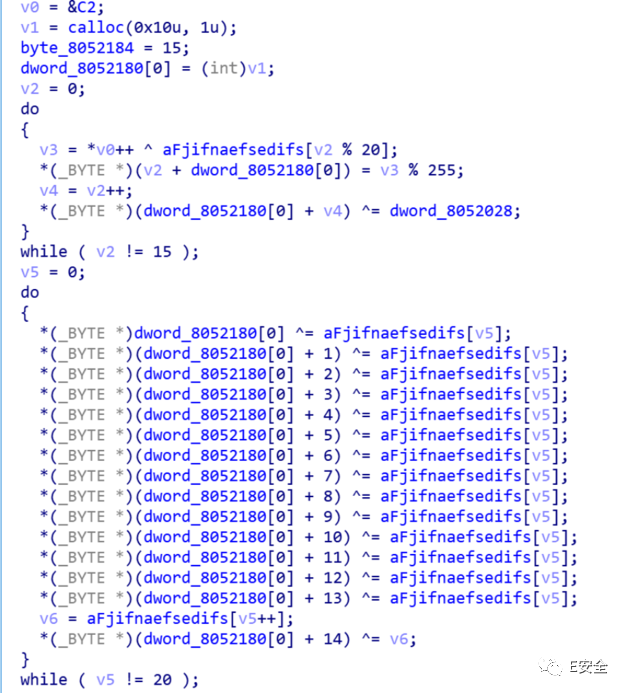

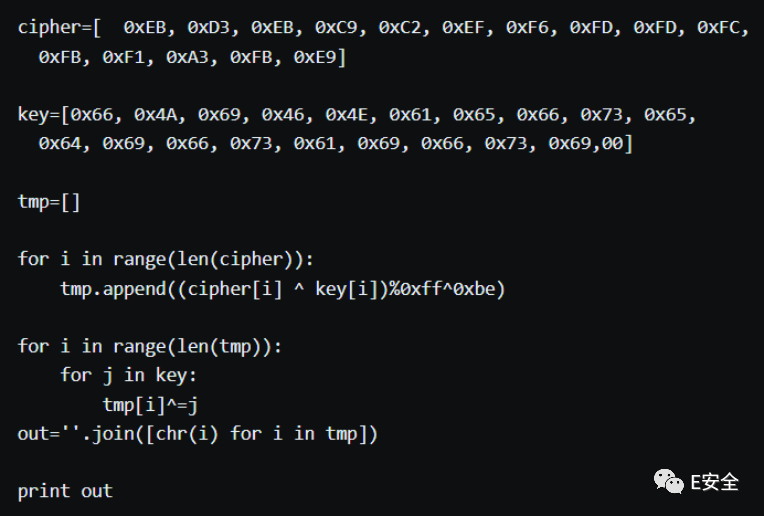

此外,為了確保其關鍵配置(例如C2數據)的安全性,Fodcha采用了多異或加密方法。

一旦解密完成,我們將獲得Fodcha的C2:-fridgexperts.cc。

新的C2映射到十幾個IP,分布在包括美國、韓國、日本和印度在內的多個國家,它涉及更多的云提供商,如 Amazon、DediPath、DigitalOcean、Linode 等。