企業如何做好網絡隔離建設,防止數據泄露?

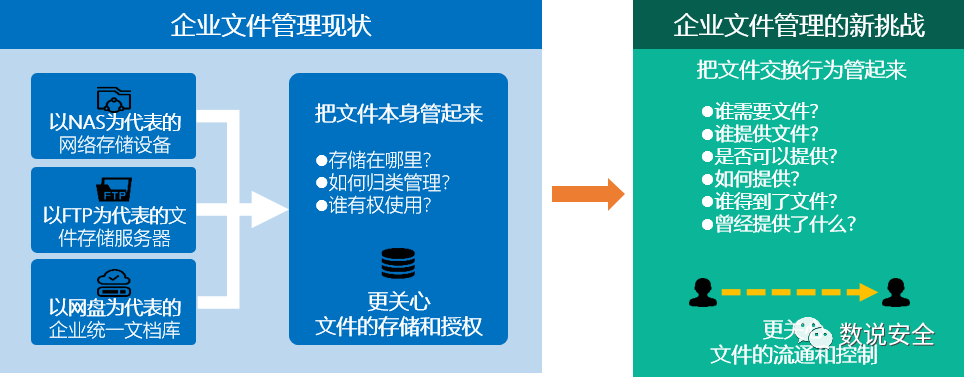

隨著企業數字化轉型的逐步深入,企業投入了大量資源進行信息系統建設,信息化程度日益提升。在這一過程中,企業也越來越重視核心數據資產的保護,數據資產的安全防護成為企業面臨的重大挑戰。

網絡隔離的必要性

被動隔離-合規性要求

各個行業的監管部門,可能會推行統一的信息安全保護標準及規范,企業出于合規性的訴求,需要按照法律法規的要求進行網絡隔離。

我國明確提出 “沒有網絡安全就沒有國家安全”,從立法規范的層面重視強調網絡安全工作的重要性。對于政府部門,國家保密局2000年1月1日發布實施的《計算機信息系統國際聯網保密管理規定》,明確要求“涉及國家秘密的計算機信息系統,不得直接或間接地與國際互聯網或其它公共信息網絡相連,必須實行物理隔離”。對于金融行業,中國銀監會2006年8月7日發布實施的《銀行業金融機構信息系統風險管理指引》,其中的第二十五條明確要求,“銀行業金融機構應加強網絡安全管理。生產網絡與開發測試網絡、業務網絡與辦公網絡、內部網絡與外部網絡應實施隔離;加強無線網、互聯網接入邊界控制”。

主動隔離-保護核心資產

在嚴峻的安全態勢之下,企業的網絡安全體系建設正從“以合規為導向”轉變到“以風險為導向”,從原來的“保護安全邊界”轉換到“保護核心數據資產”的思路上來。

越來越多的企業在網絡安全體系建設和日常工作中正面臨一個重要問題,那就是:如何保護企業核心數據資產?所以,很多企業為了防止知識產權、商業機密數據泄露,也主動地將自身網絡進行安全性隔離。絕大多數企業都在內部實施了內外網分離,互聯網與內網隔離,生產網與辦公網隔離,辦公網與研發網隔離,以確保企業信息安全。

網絡需要如何隔離?

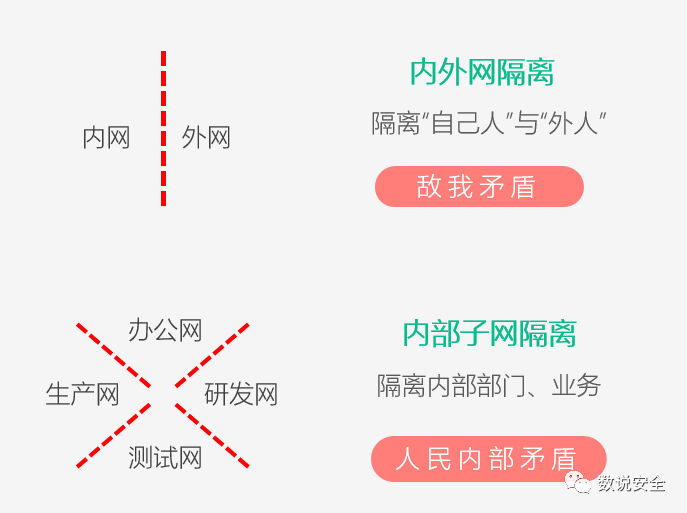

內外網隔離 - 解決敵我矛盾

絕大多數企業采取的第一個步驟是將企業內網與互聯網進行隔離,將內部數據“困在”內網,同時也能夠有效屏蔽外部網絡攻擊的風險。內外網隔離本質上隔離的是“自己人”與“外人”,具有較強的安全敏感性。有條件的企業可能會在內外網邊界部署DLP(數據防泄漏)系統,所有內部向外部發出的數據(如電子郵件),都要經過DLP系統的內容掃描,在確保不包含敏感信息的情況下才允許發出。

內部子網隔離 - 解決內部矛盾

較大規模的企業還可能對內部網絡實施進一步的隔離,比如劃分為辦公網、研發網、生產網、測試網等,主要用來屏蔽不同部門、不同業務之間的違規數據交換。內部子網隔離本質上解決的是“人民內部矛盾”,其敏感性因業務不同而有所差別。比如,研發網內的核心知識產權數據、生產網內的真實用戶隱私數據,即便只是流入到內部辦公網,也可能造成較大的安全風險。

網絡隔離的5種常規手段

DMZ區隔離

DMZ(Demilitarized Zone,隔離區)它是為了解決安裝防火墻后外部網絡的訪問用戶不能訪問內部網絡服務器的問題,而設立的一個非安全系統與安全系統之間的緩沖區。一般來講,企業在內外網間架設兩道防火墻,兩道防火墻中間的區域即為DMZ區。內部網絡可以主動訪問DMZ區,DMZ區可以主動訪問外部網絡,這樣就形成了一個中間緩沖區,從而可以達到更高的安全標準。為了讓特定業務跨網,需要使其穿透DMZ區,這一般要求在DMZ區內部署針對該業務的代理(中轉)設備。

雙網卡主機隔離

在一臺物理主機上安裝兩個網卡,一個連接內部網絡,一個連接外部網絡。這種隔離方式實際上是構造了一個同時能夠連接兩個網絡的特殊設備,一般需要有專人管理。當需要進行跨網文件交換時,發送者將數據傳輸到該主機上,由專人進行文件內容的審查和登記后,再將數據由這臺主機發送到另一個網絡內。

防火墻隔離

在內部網和外部網之間、專用網與公共網之間的邊界上構造的保護屏障。在兩個網絡之間架設防火墻,默認阻斷所有跨網通信。為了讓特定業務跨網,可以在防火墻上配置針對于該業務的特殊規則,使該業務的通信可以穿過防火墻。使用防火墻的好處有:保護脆弱的服務,控制對系統的訪問,集中地安全管理,增強保密性,記錄和統計網絡利用數據以及非法使用數據情況。

虛擬機隔離

如果企業已經實施了云桌面虛擬化平臺,可以在虛擬化平臺內構造兩個虛擬子網(比如一個辦公虛擬子網,一個研發虛擬子網),兩個虛擬子網子網間不連通。企業可以為每個有需求的員工分配兩個虛擬桌面,分別連接兩個虛擬子網,通過這種方式來實現虛擬桌面的隔離。虛擬機隔離技術是一項很好的策略,能夠有效防止病毒蔓延到整個云環境。

網閘/光閘隔離

網閘/光閘是專用的網絡隔離設備,其隔離安全性最高,基本原理是阻斷網絡通信協議,在內部采用私有通信協議,同一時間只連接一個網絡,輪流連接兩個網絡進行數據擺渡。

隔離后如何安全發送文件?

對網絡進行隔離,大大提升了網絡整體安全水平。然而隔離的網絡,也阻斷了某些需要進行跨網數據交換的特殊業務,使得跨網業務無法順利開展。

在專業化分工協作的今天,企業越來越多地需要與外部客戶、合作伙伴等進行頻繁的數據交換,網絡隔離成為企業對外高效協作的一大障礙。如何在保證網絡隔離安全的前提下,打通跨越網絡的數據交換業務流程,是困擾眾多企業的一大問題。很多企業會嘗試一些傳統的辦法:

【安全U盤拷貝】:很多公司會上終端安全系統,所以得使用安全認證的U盤來拷貝,這種方式最大的一個問題就是麻煩,效率低下,容易中毒!而且也無法監管拷貝的內容,最終的數據流向也無從知曉。

【FTP/共享文件夾】:FTP和共享文件夾的方式也是一種比較普遍的方法,只有專人有權限訪問不同的網絡進行文件的上傳下載,這種方式效率比較低,數據交換業務多的時候專人忙不過來,而且整個過程也不好管控,沒有任何的記錄可以跟蹤。

【網閘】:網閘自帶的擺渡功能可以進行數據交換,但是網閘無法實現人對的人數據交換,審批和審計功能也較弱,加上網閘是硬件形態,拓展性較差,難以滿足企業未來的網絡發展規劃!

所以,以上這些方法都無法解決安全可控的跨網文件交換問題!

如何實現安全可控的跨網數據交換?

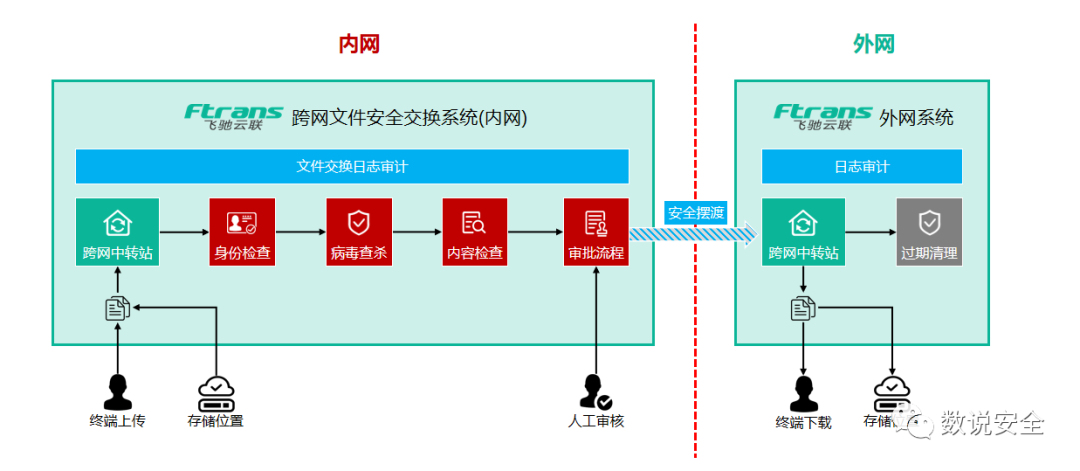

市面上做跨網文件交換的廠家也有不少,但是IT部門需要一個既符合安全管理標準,又能滿足業務用戶需求,同時又可以被IT管控的跨網文件交換系統,能做到這樣的可不多。Ftrans飛馳云聯的《Ftrans Ferry跨網文件安全交換系統》就是其中之一。

Ftrans跨網文件擺渡基本流程

- 系統支持網閘、防火墻、虛擬桌面、VLAN、DMZ、軟件邏輯隔離等多種隔離方式,在保證安全的前提下,提供多種文件發送方式,包括自己發給自己、自己發給他人等,各種業務場景都能用;

- 系統內置審批流程,支持多級審批、逐級審批、轉審等,可靈活的設置審批規則和條件,可與OA、BPM等系統集成;

- 系統提供非常完整的日志記錄,什么用戶在什么時間以什么IP地址發了什么文件等,都一目了然,并且管理員可以查看原始文件,一旦發現問題可以及時追溯;

- 系統提供多重安全保障,內置防病毒引擎、內容安全檢查、傳輸加密等,避免病毒文件進入內網,防止敏感文件外泄;

- 純軟件的解決方案,可以便捷地與AD/LDAP、OA、BPM、第三方殺毒引擎、DLP、企業微信、釘釘等集成;

- 系統支持TB級超大文件快速傳輸,支持斷點續傳、錯誤重傳、一致性校驗等,無需人工干預,提供高速可靠的文件傳輸能力保障。

除以上功能之外,Ftrans還能滿足其他業務場景需求:

- 解決方案靈活,支持單站點、多站點部署,可實現兩個或多個網絡之間的單雙向文件擺渡,靈活適應企業不同級別的安全要求;

- 支持企業文件的管理和共享,可進行靈活的權限分配,支持部門空間、項目空間的協作管理模式,各工作空間邏輯隔離,互不影響,可獨立開展文件管理和安全管控;

- 不僅可以實現內部隔離網間的文件擺渡,還可以支持和外部合作伙伴之間的文件安全收發,一套平臺覆蓋多種應用場景。