絕路逢生出0day-SYSTEM權限內網漫游

又是一個深夜,記錄前段時間測試的過程。唉,每次小有所學就要懈怠一會。全文高強度打碼。

0x00 一個登錄框

使用google hacking語法,翻了一翻,鎖定了目標范圍內一個看起來普普通通的登錄頁面。

aspx寫的頁面,應該是Windows服務器。順手點了一下找回密碼,需要提供注冊使用的郵箱,沒有提前搜集郵箱信息,放棄任意密碼重置。

爆破密碼,超過一定次數鎖定賬戶,登陸頻繁ban IP,放棄暴力破解。

嘗試SQL注入,失敗。

F12審查元素,發現了二維碼登錄的接口,但是無法訪問。看來,只能從用戶注冊入手了。

0x01 任意賬戶注冊

打開注冊頁面,走個流程,填好信息表。

麻利地回車,系統卻提示需要確認郵件。

emmm,不耐煩地去郵箱看一下。

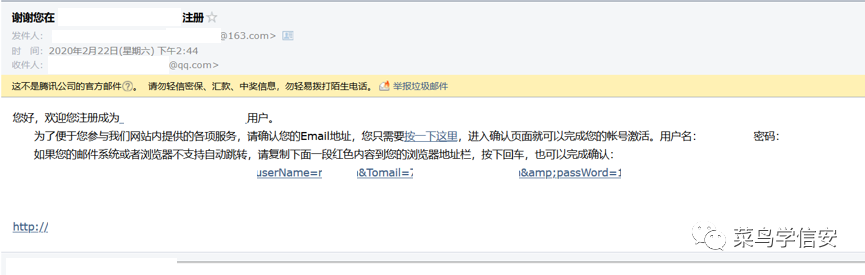

嗯,只需要點一下這里,或者那里,就可以完成賬號激活操作。看了一下鏈接,有點意思。

這個URL的結構是這樣的:http://x.xx.com/x.aspx?userName=aaa&Tomail=bbb&passWord=ccc

剛好包含了我注冊的用戶信息,那么,如果我直接構造一個URL,點擊之后是不是就能跳過郵箱驗證來激活賬號了?

想到就試,隨意注冊一個賬號、構造鏈接、訪問、激活,一氣呵成。

邏輯漏洞到手,任意賬戶注冊。

0x02 失敗的嘗試

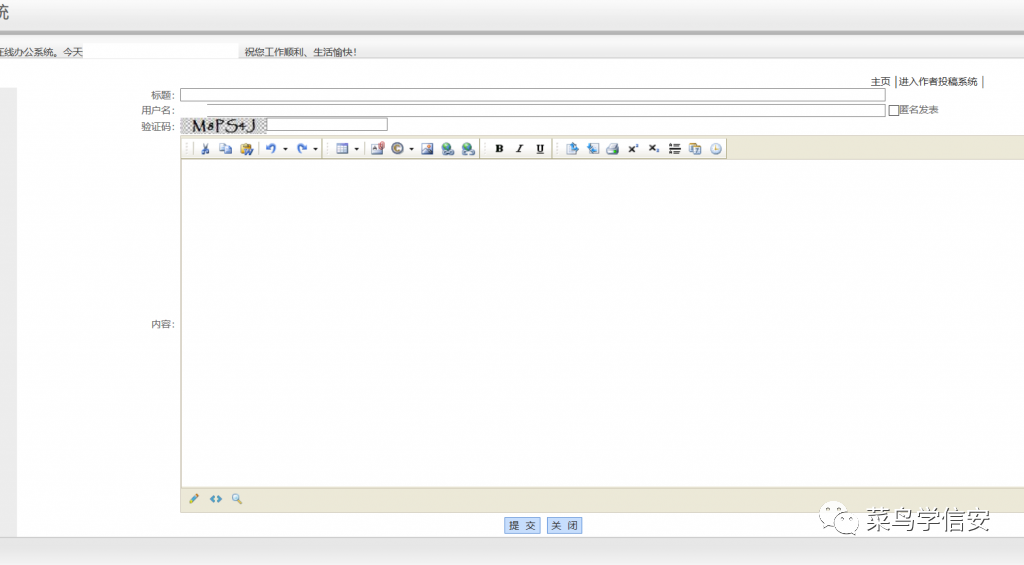

登陸一下,進來了,里面是長這個樣子的= =。

是個投稿的頁面,隨便點點瀏覽一下,沒有什么東西,功能不怎么多。

看來只有個人中心可以玩了,看看有沒有XSS、CSRF,越權什么的。

沒有頭像,測了一下。輸出編碼,XSS放棄;通過加密過的cookie來鑒權,且沒有敏感的參數,越權放棄;每一步操作都有大量的隨機字符串和冗長的參數,挑了幾個關鍵參數構造poc,CSRF失敗;不存在SQL注入。

0x03 發現留言板

測試累了,歇了一會,不爭氣地打起了手游。又玩累了,繼續測試。

會不會漏掉了什么功能,要不要fuzz一下。握著鼠標劃了一會,發現上面竟然有下拉菜單,長這個樣子(反色處理部分)。

有的玩了,有留言就有留言板,打開看看。沒見過這個編輯器,沒有什么公開漏洞,但是百度百科有記錄,也是個有頭有臉的編輯器了。

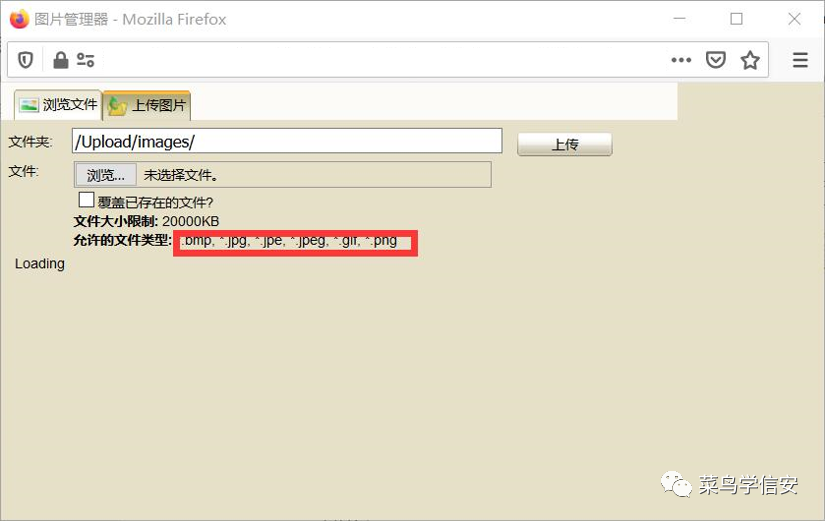

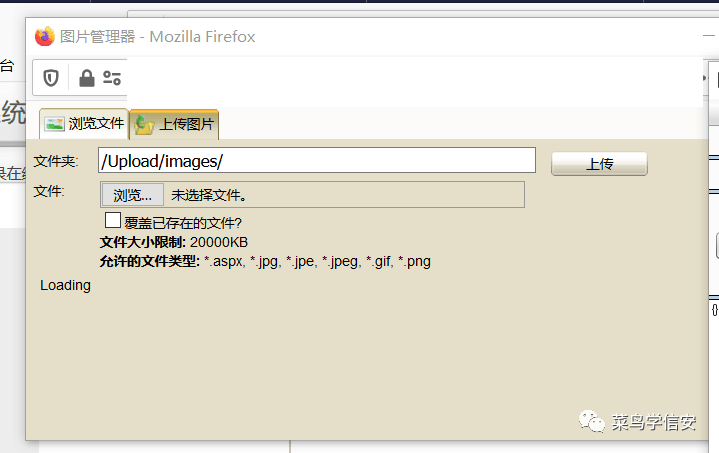

打開插入圖片,彈出了一個圖片管理器。

臉一黑,居然是白名單策略。試試繞過,失敗;試試文件解析,也失敗。難道這次測試就以一個低危邏輯漏洞收尾了嗎….

0x04 突破白名單

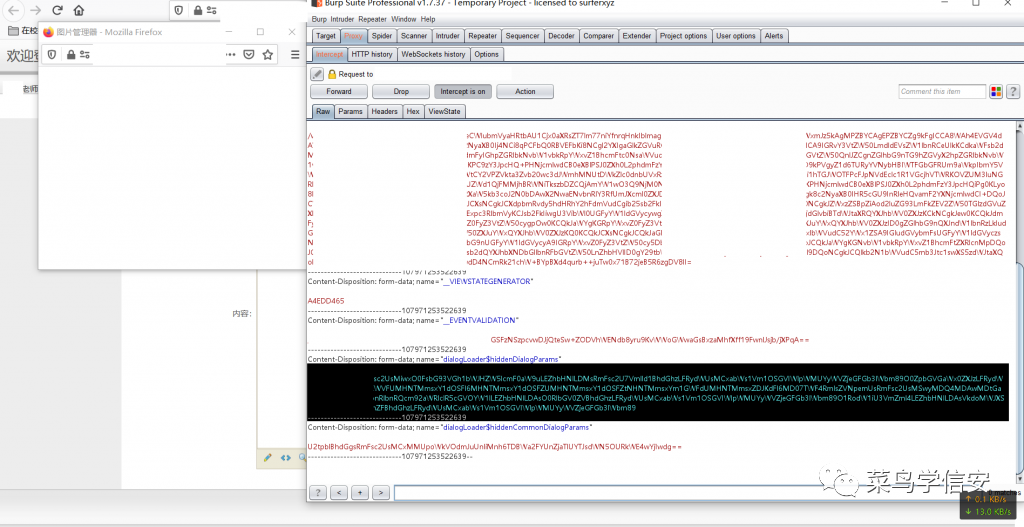

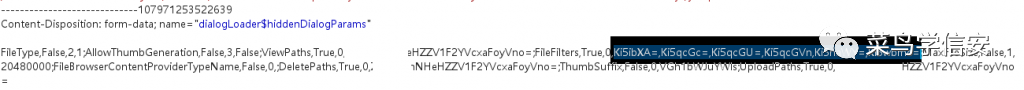

不慌,還有個瀏覽頁面的功能。只能瀏覽Upload目錄,抓包看看能不能改參數來實現目錄遍歷。

嗯,這一大串一大串的大小寫字母+數字等號,不是base64嗎。一段一段地解碼,有的解不開,疑似經過加密;有的解開了,是無用參數。解到圖上這一段,就有點意思了。

里面出現了一些敏感參數:FileType、ViewPaths、FileBrowse等,但是還有第二層base64編碼。

繼續解開看看,非人哉,還有第三層base64編碼。

但是仔細看看,這幾個密文的開頭都一樣,根據base64的編碼規則,說明明文的開頭也一樣,那么這幾個到底是什么玩意呢。

于是小心翼翼地解開了第三層編碼(Burp Suite里字好小,為了不選中逗號,鼠標要挪半天)。

哎嘿,解開了。這不就是傳說中的前端傳參嗎?(假的,我也沒聽過這傳說。)

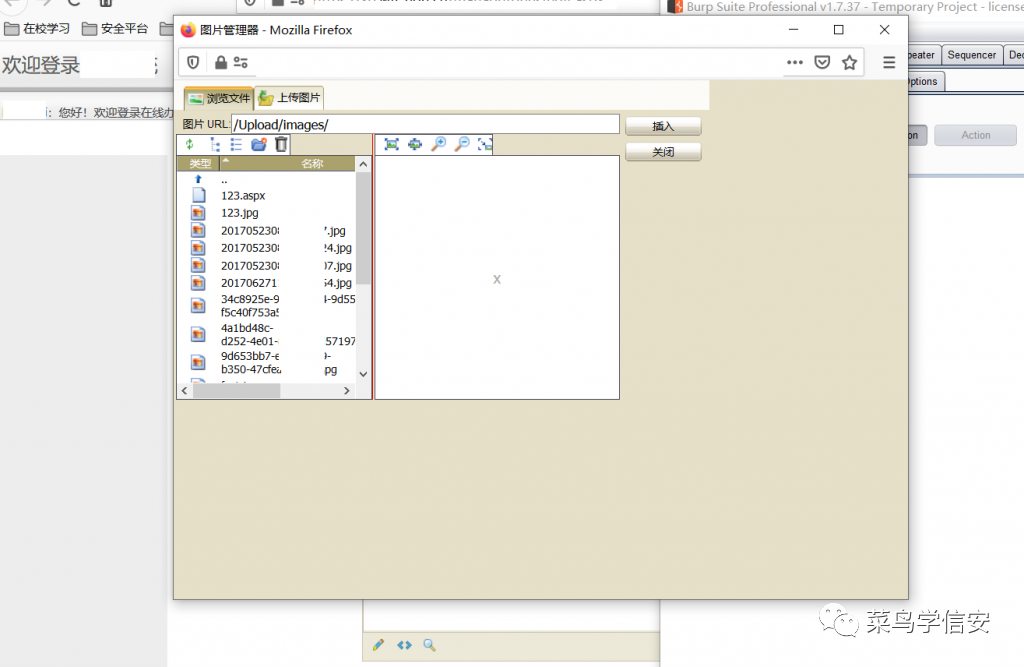

激動地將jpg改成了aspx,小心翼翼地編碼回去,放包。

這次白名單是不是比之前好看多了,光看不行,試一試。謹慎地上傳了一個aspx空文件。

但是,不能訪問,直接跳轉到錯誤頁。不應該,aspx的文件大小都能看到了,應該是傳上去了,應該看到一個200的空白頁面才對。難道這就完了嗎….

0x05 千辛萬苦 getshell

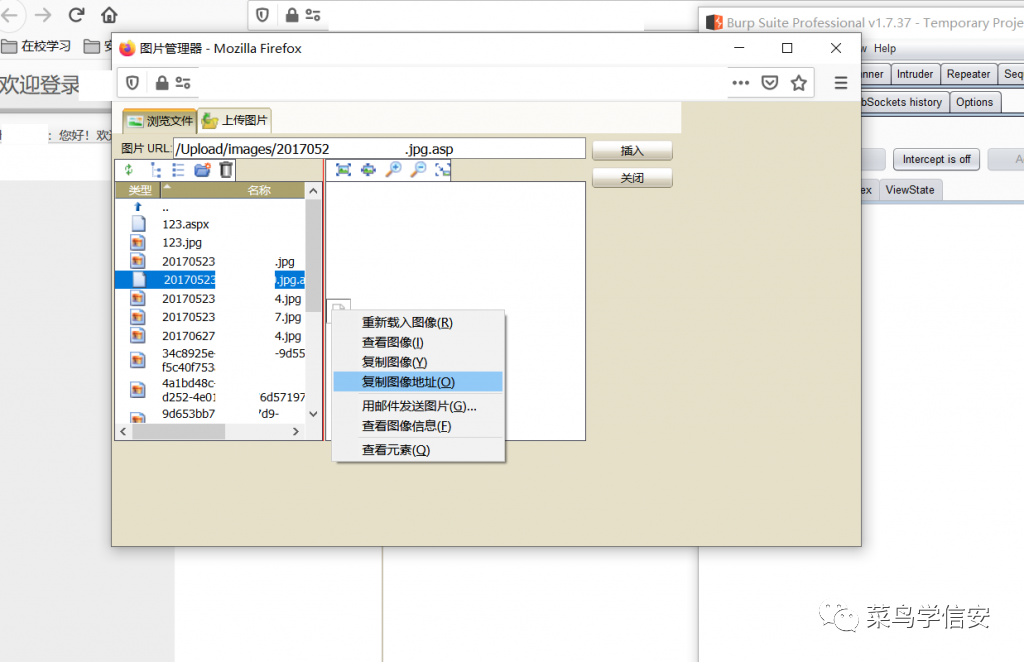

既然這windows服務器能跑aspx,那asp是不是也能跑?

小心翼翼地重新抓包,三層解碼,這次我把aspx、asp都加到白名單里了,再小心翼翼地編碼回去。

這次按照圖片的命名規則,直接傳了菜刀的小馬。

復制鏈接,訪問了一下,500內部錯誤。

不錯,說明腳本上傳了,而且被運行了。

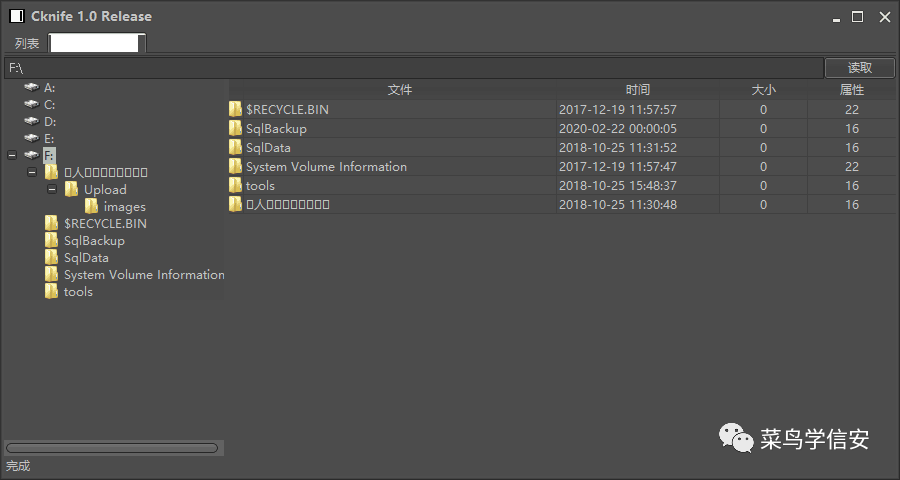

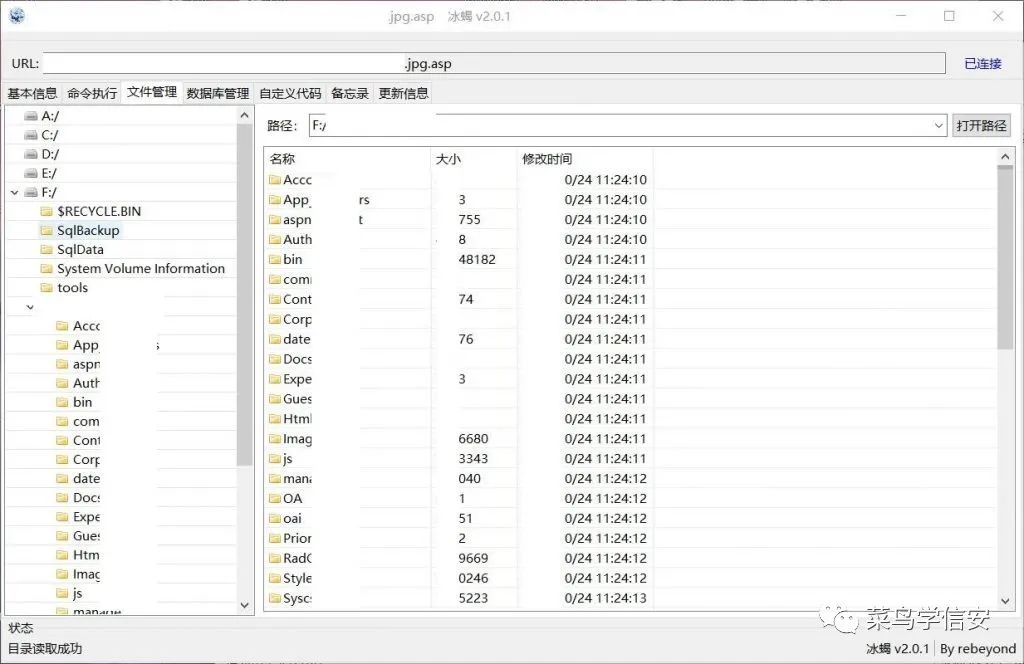

打開菜刀,成功拿下。美中不足的就是中文目錄亂碼了,上了冰蝎馬。

OK,完美。

0x06 成功提權 漫游內網

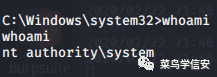

傳馬,msf上線,MS16-075順利提權。

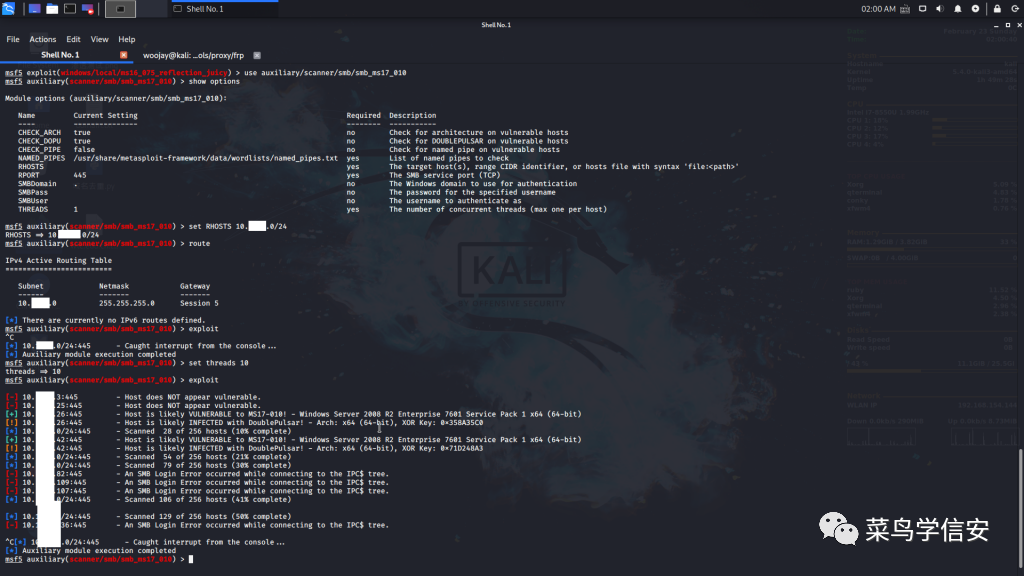

存在內網,沒有域,掃描一波內網。

OK,不再深入。

0x07 總結

這次測試花了一個下午,拿到了一個第三方編輯器的任意文件上傳0day,成功提權收獲頗豐。

細心一點,再耐心一點。