黑客通過Azure靜態頁面來冒充微軟

據悉,釣魚攻擊正在濫用微軟Azure靜態Web應用服務,竊取微軟、Office 365、Outlook和OneDrive的憑證。

Azure靜態Web應用是微軟的一項服務,可從代碼存儲庫自動生成完整的堆棧Web應用,并將其部署到Azure。它允許開發人員使用自定義域名來標記web應用程序,并為HTML、CSS、JavaScript和圖像等靜態內容提供web托管。

安全研究人員MalwareHunterTeam發現,威脅行為者注意到,可以很容易地將自定義域名標記web應用程序和web托管功能用于靜態登錄的釣魚網頁,并且正在積極利用微軟的服務來攻擊微軟、Office 365、Outlook和OneDrive的用戶。

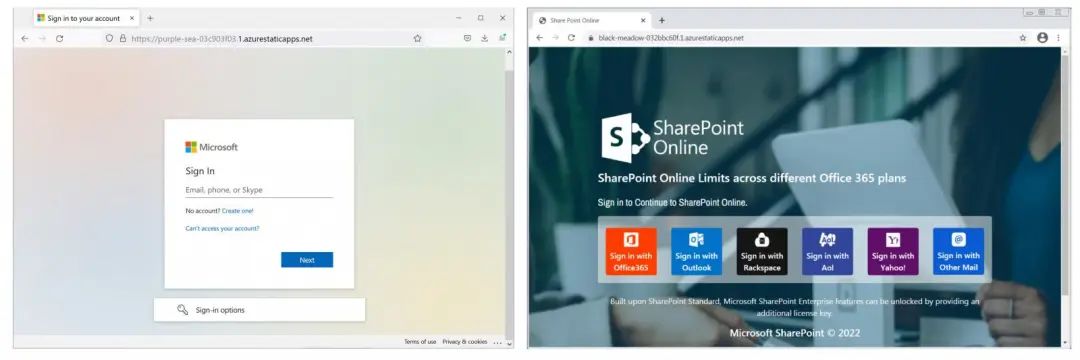

如下圖所示,這些網絡釣魚活動中使用的一些登錄頁面看起來幾乎與微軟的官方頁面一模一樣。

Azure靜態Web應用網絡釣魚頁面

Azure靜態Web應用增加了合法性

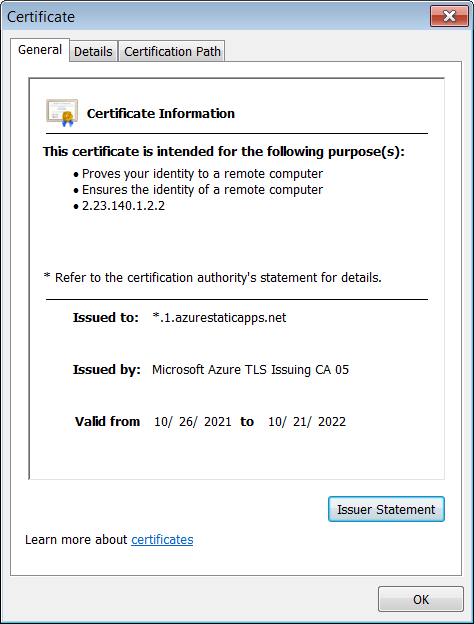

使用Azure靜態Web應用平臺來針對微軟用戶是一個很好的策略。因為擁有*.1.azurestaticapps.net通配符TLS證書,每個登錄頁面都會自動在地址欄中獲得安全鎖。在看到微軟Azure TLS Issuing CA 05頒發給*.1.azurestaticapps.net的證書后,潛在的受害者會相信這是微軟的官方登錄頁面。合法的微軟TLS證書給此類登錄頁面遮上了虛假的安全面紗,也成為了針對Rackspace、AOL、雅虎等其他平臺用戶的有用的工具。

*.1.azurestaticapps.net通配符Microsoft TLS證書

建議在登錄頁面中填寫賬戶時,仔細檢查URL,以此來檢測您是否被網絡釣魚攻擊針對。但是,濫用Azure靜態Web應用的網絡釣魚活動使這個建議變得幾乎毫無價值,因為許多用戶會被azurestaticapps.net子域和TLS證書所欺騙。

據悉,微軟的服務并不是第一次被用來進行網絡釣魚攻擊,其Azure Blob存儲提供的*.blob.core.windows.net通配符證書也曾被用來針對Office 365和Outlook的用戶。