Apache Struts2爆高危漏洞 啟明星辰提供掃描和消控方案

近期,啟明星辰漏掃團隊在漏洞監控中發現Apache Struts2存在遠程代碼執行漏洞,Apache Struts2框架是一個用于開發Java EE網絡應用程序的Web框架,它本質上相當于一個servlet,在MVC設計模式中,Struts2作為控制器(Controller)來建立模型與視圖的數據交互。

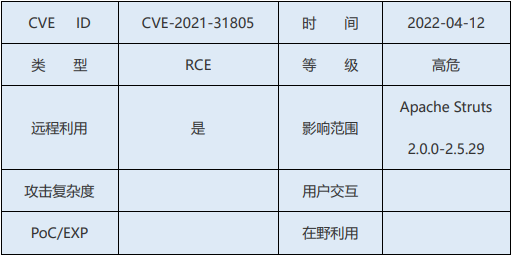

2022年4月12日,Apache發布安全公告,修復了一個Apache Struts2中的遠程代碼執行漏洞。漏洞編號:CVE-2021-31805,漏洞威脅等級:高危。

在 Apache Struts2 2.0.0-2.5.29 中,如果開發人員使用%{...} 語法應用強制OGNL解析,標簽的某些屬性仍然可被二次解析。當對標簽屬性中未經驗證的原始用戶輸入進行解析時可能會導致遠程代碼執行。

漏洞概述

漏洞排查

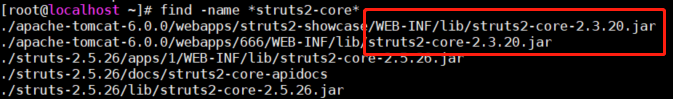

方法一:

全盤檢索是否存在struts2-core-{version}.jar,并檢查使用的版本號是否在受影響范圍內,如在影響范圍內,則表示用戶可能受漏洞影響。

檢索文件

方法二:

遇到使用maven編譯的項目時可檢測該項目的根目錄下pom.xml的內容,在此文件中檢索struts2-core字樣可看到對應的版本信息,如在受影響范圍內,則可能受該漏洞影響。

org.apache.struts

struts2-core

2.3.20

漏洞檢測

啟明星辰漏掃系統已于2022年4月13日緊急發布針對該漏洞的升級包,支持對該漏洞進行授權掃描,用戶升級標準漏洞庫后即可對該漏洞進行掃描:

6070版本升級包為607000428,升級包下載地址:

https://venustech.download.venuscloud.cn

授權掃描方式

請使用啟明星辰漏掃系統產品的用戶盡快升級到最新版本,及時對該漏洞進行檢測,以便盡快采取防范措施。

啟明星辰Web應用檢測系統已于2022年4月13日緊急發布針對該漏洞的升級包,支持對該漏洞進行掃描,用戶升級啟明星辰Web漏掃產品漏洞庫后即可對該漏洞進行掃描:

升級包版本:7d_V3.0.6,升級包下載地址:

https:// venustech.download.venuscloud.cn

升級后已支持該漏洞

請啟明星辰Web應用檢測系統產品的用戶盡快升級到最新版本,及時對該漏洞進行檢測,以便盡快采取防范措施。

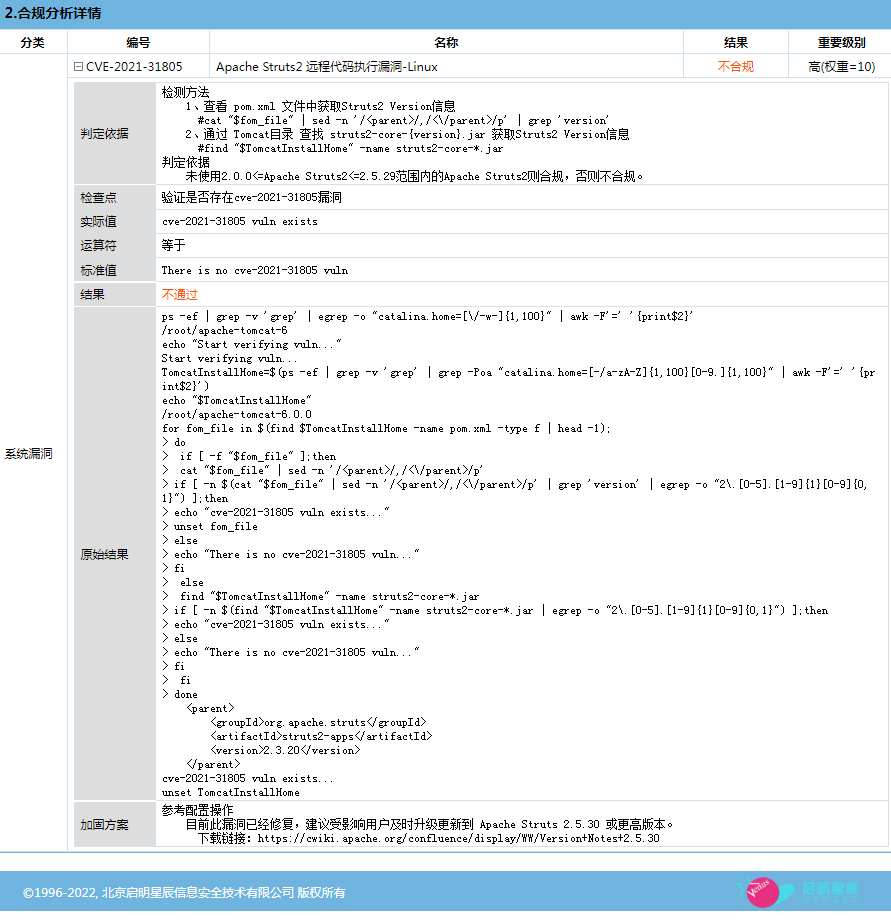

基線核查

啟明星辰安全配置核查管理系統已于2022年4月13日緊急發布針對該漏洞的核查資源包,支持對該漏洞進行核查,用戶升級安全配置核查管理系統資源包后即可對該漏洞進行核查:

基線核查

臨時措施

避免對不受信任的用戶輸入使用強制OGNL評估。

修復建議

廠商已發布補丁修復漏洞,用戶請盡快更新至安全版本:Struts 2.5.30或更高版本,并要做好資產自查以及預防工作,以免遭受入侵者攻擊。

補丁鏈接如下:

https://cwiki.apache.org/confluence/display/WW/Version+Notes+2.5.30