烏克蘭公布勒索軟件Conti源代碼

昨日,勒索軟件Conti遭遇毀滅性打擊,烏克蘭安全研究人員公布了其軟件源代碼和內部通訊內容。

Conti是近年來最為活躍和危險的勒索軟件團伙之一。該組織采用勒索軟件即服務(RaaS)的運營模式,其中核心團隊管理惡意軟件和Tor站點,而招募的聯盟機構則執行網絡漏洞和數據加密攻擊。核心團隊賺取贖金的20~30%,而附屬公司賺取其余部分。

2月25日Conti勒索軟件組織在推特上發文(下圖)宣布支持俄羅斯入侵烏克蘭,并揚言任何組織如果對俄羅斯發動網絡進攻,Conti將動用所有資源打擊敵方關鍵基礎設施。

Conti的聲明讓其加盟組織和一名秘密監控該組織活動的研究人員感到不安,一場暴風雨即將來襲。

上周日,一名烏克蘭研究人員使用Twitter賬號@ContiLeaks泄露了393個JSON文件,其中包含從Conti和Ryuk勒索軟件組織的私人XMPP聊天服務器獲取的超過6萬條內部消息。

這些對話的時間跨度從2021年1月21日到2022年2月27日,提供了有關該網絡犯罪組織的大量敏感信息,例如比特幣地址、Conti如何組織、逃避執法、如何進行攻擊等等。

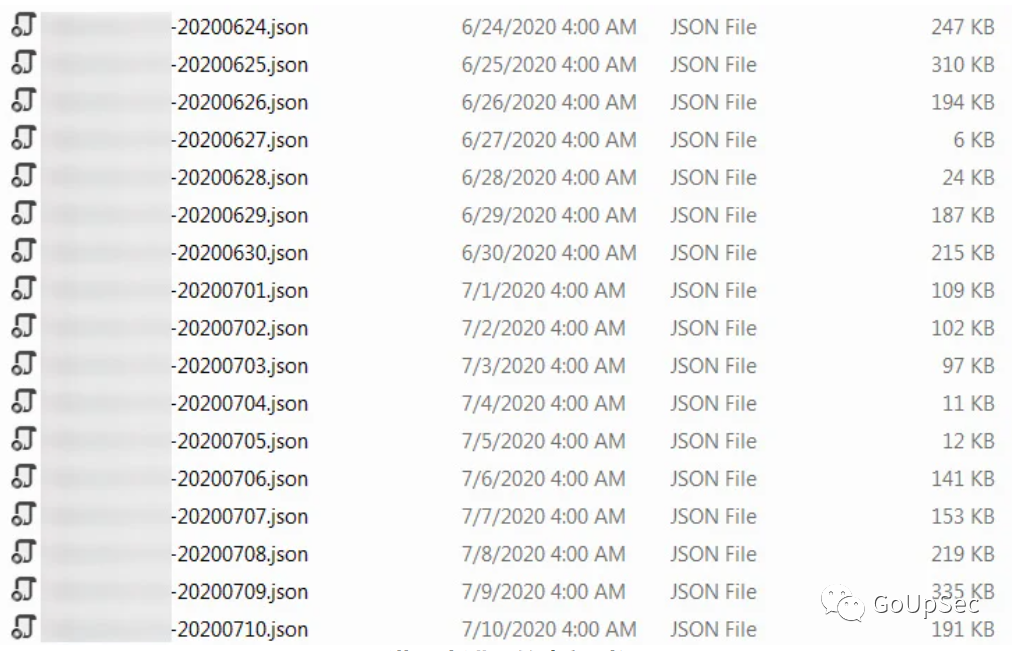

本周一,研究人員不斷泄露更具破壞性的Conti數據,其中包括自2020年6月(即Conti勒索軟件首次啟動時)以來包含10.7萬條內部消息的148個JSON文件(下圖):

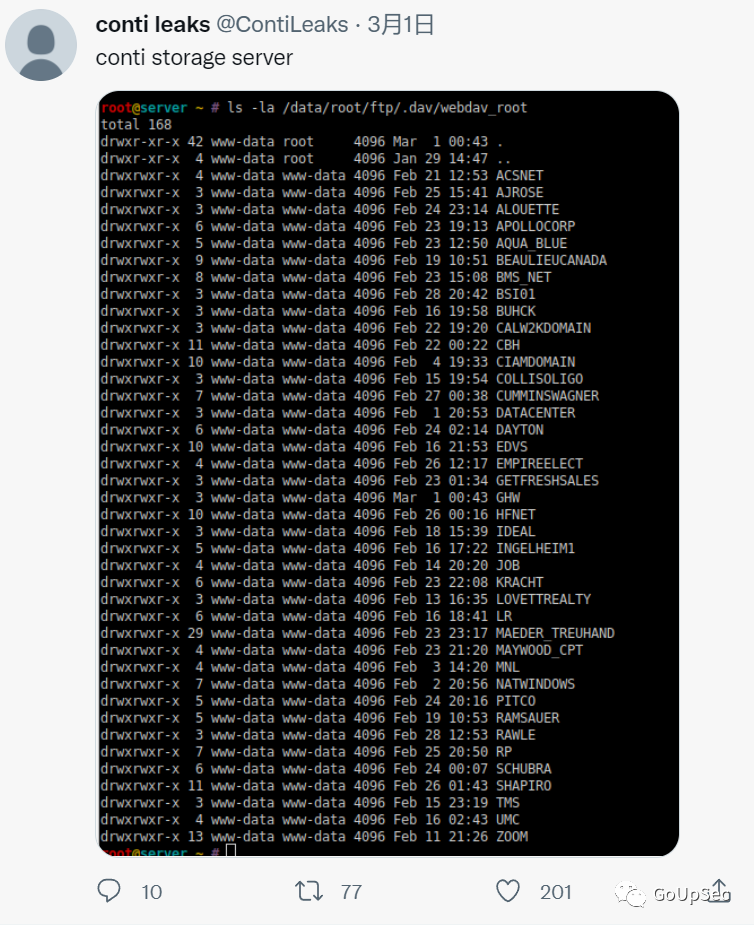

ContiLeaks周二凌晨連續發布了更多數據,包括Conti管理面板的源代碼、BazarBackdoor API、存儲服務器的屏幕截圖等等(下圖)。

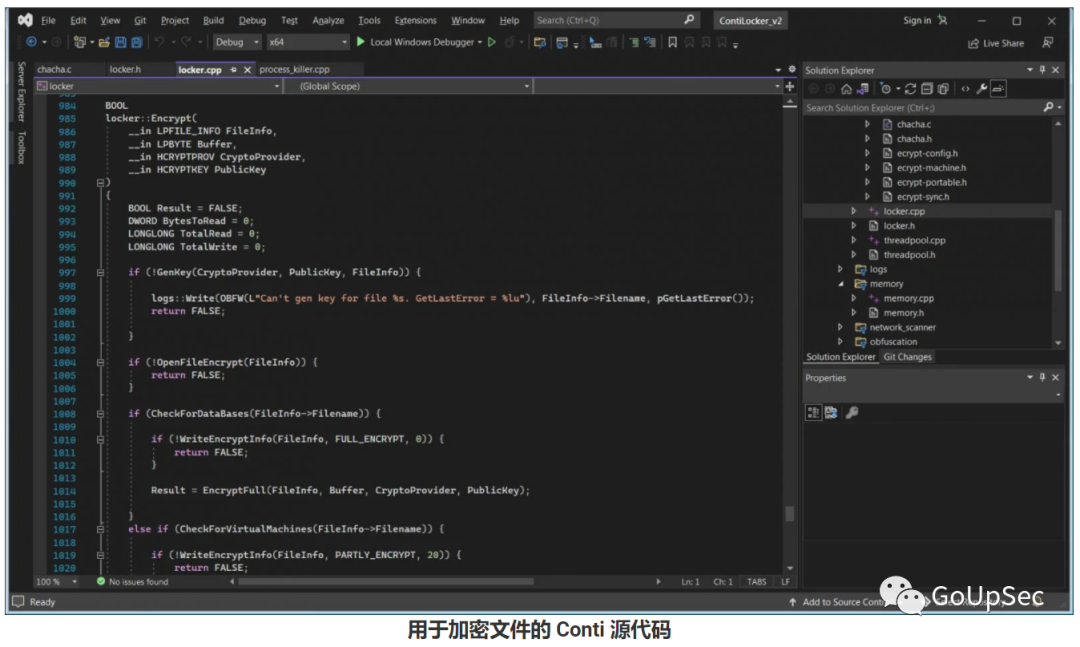

讓人們“興奮”的泄漏信息是一個受密碼保護的存檔,其中包含Conti勒索軟件加密器、解密器和構建器的源代碼。

雖然泄密者沒有公開分享密碼,但另一位研究人員很快破解了它,讓每個人都可以訪問Conti勒索軟件惡意軟件文件的源代碼。

如果您是逆向工程師,源代碼可能不會提供額外信息。然而,對于熟悉C語言的技術人員來說,這些源代碼將幫助他們搞清楚該惡意軟件如何工作。雖然這對安全研究有好處,但Conti源代碼的泄露同時也帶來了新的威脅。

正如我們在HiddenTear(出于“教育原因”)和Babuk勒索軟件源代碼泄露時所看到的那樣,黑客們迅速利用泄露的代碼來啟動自己的攻擊活動。Conti的源代碼看上去跟該組織的運作一樣“嚴謹和干凈”,這意味著將會有大量黑客會嘗試使用泄露的源代碼發起他們自己的網絡犯罪活動。

不過,網絡安全專家指出,對黑客來說可能更有幫助的是此前發布的BazarBackdoor API和TrickBot命令和控制服務器源代碼,因為如果無法訪問攻擊者的基礎設施,就無法訪問(泄露)信息。

此次“數據泄露”對于Conti的運營將產生多大的影響目前還有待觀察,但毫無疑問的是,該事件對該組織來說是一個重大的聲譽打擊,可能導致加盟組織轉移到其他勒索軟件平臺。

值得注意的是,這并不是Conti第一次發生嚴重的數據泄露事件,2021年8月份一個反水的Conti加盟機構成員發布論壇帖子公開泄露了有關Conti勒索軟件運營的信息,包括Cobalt Strike C2服務器的IP地址和一個113MB的檔案,其中包含大量用于進行勒索軟件攻擊的工具和培訓材料。防御端的滲透測試人員可以通過這些資料來有針對性地提高勒索軟件滲透測試技能。

Conti接連發生重大數據泄露事故也表明,網絡犯罪組織也正面臨與傳統企業類似的數據安全威脅,有時表現甚至更加糟糕。

(來源:@GoUpSec)