金融機構中的攻防戰:三臺設備落地高級威脅檢測,秒捉新型WebShell后門

MITRE | ATT&CK技戰術知識庫的憑證訪問攻擊策略中,有密碼猜解、密碼破解、密碼噴灑,撞庫四種攻擊手段。黑客會根據攻擊成本和已掌握資源情況對自身的攻擊手段進行靈活調整,即便是安全防護水平較高的大型金融類機構,也難逃其擾。

一場風波

三個月前,陳星(化名)和團隊經歷了一次重大的安全風波。周五臨近下班時間,他突然收到一封來自微步在線威脅感知平臺TDP的告警郵件:有IP正進行內網橫移,在企業內快速大面積滲透,搜索高價值數據及文件。事發突然,但陳星非常清楚,為避免出現更大范圍不可估量的損失,必須快速止損。

緊接著,陳星團隊立即登錄安全設備,了解攻擊破壞的最新狀況。在發現IP內網橫移后,團隊立即對該IP所在的服務器進行隔離,砍斷了黑客進一步攻擊的觸角,但攻擊所受最終影響還無法進一步確定。于是,他們根據設備進行初步定位,發現企業內某工具平臺遭攻擊失陷,隨后立即下線該系統,阻斷攻擊據點。

為進一步定位攻擊初始入口,陳星團隊立即對相關日志進行分析,但由于威脅復雜程度遠超之前難度,想要最終定位有一定困難。隨即,陳星聯系到了微步在線研究響應中心,請求現場應急響應支援。

溯源分析

接到通知后不到半小時,微步在線研究響應中心團隊到達現場。結合現場溝通與上機查驗,同時針對已有日志梳理與特殊取證,最終成功溯源:黑客通過釣魚郵件進入企業內網,對某工具系統成功實施密碼爆破,獲取到訪問權限。隨后,黑客上傳WebShell后門控制該系統,并在拿下系統權限后進一步在企業內網中橫向移動。

“根據微步在線研究響應中心團隊的研判,攻擊涉及到一個復雜的WebShell,與傳統的WebShell不同,它沒有交換秘鑰,因此繞過了很多安全設備,” 陳星說道,“所幸的是,在內網橫移階段被安全設備及時檢測到,避免了事態惡化。”

“另外,黑客也很聰明,他選擇了人這個突破口。”陳星說,“雖然我們內部已經通過TDP梳理并關閉了不合理對外開放的端口與服務,同時對使用弱口令的系統和ID進行判定和識別,但黑客篤定總有粗心,懶惰的人存在,所以只用一封郵件,就拿到了攻擊入口。”

破局之法

2010年4月,中國銀行業監督管理委員會辦公廳發布《商業銀行數據中心監管指引》通知,對商業銀行機構的數據中心提供了監管指引。基于通知以及災備目的,金融類機構一般會采取建設兩個或多個數據中心的方式。其中主數據中心承擔用戶的核心業務,其他數據中心承擔非關鍵業務并備份主數據中心的數據、配置及業務等,形成“兩地三中心”的行業主流部署架構。

作為典型的“兩地三中心”數據中心架構,陳星所在機構面臨著一些共性的安全問題:守著極其重要的數據資產,又時常被黑客關注,如何有效發現各類新型復雜的威脅;如何最大限度發揮現有安全設備價值,建立強大的威脅情報中心;遇到重大安全事件,內部團隊專業能力不夠時,如何快速有效響應與處置,并進行加固.....機緣巧合之下,陳星所在團隊開始與微步在線合作。

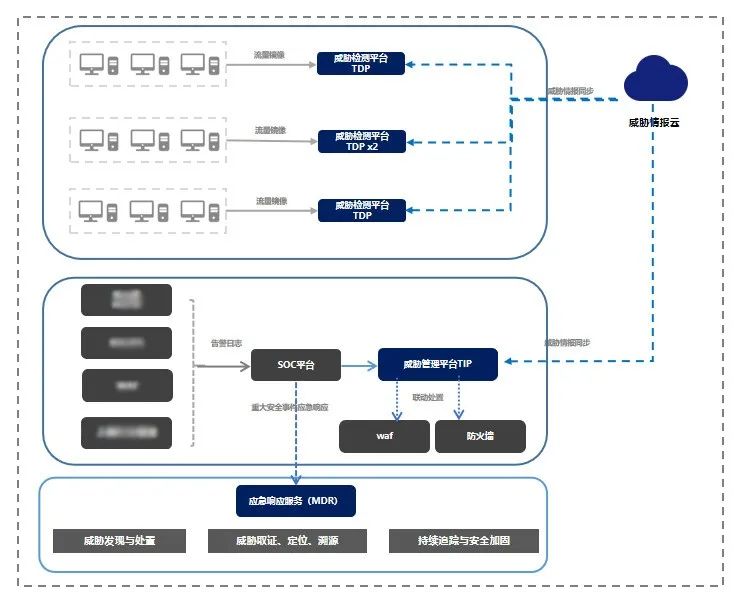

解決方案圖例

針對核心資產的威脅防護與檢測,該機構主數據中心集群部署2臺TDP設備,監控整體生產網流量;而在另外兩個數據中心,各部署1臺TDP,分別對生產網與辦公網總體出口流量進行鏡像檢測。通過主數據中心集群式部署TDP,保證對大流量穩定檢測,同時與其他兩個數據中心TDP級聯部署,形成主節點與從節點的“級聯+集群”網絡檢測部署方式。在主節點即可對其他從節點TDP威脅狀況進行全面掌控,確保威脅檢測的全面性與穩定性。

同時,為發揮已有安全設備能力,構建更精準有效的威脅情報中心,該機構還引入微步在線本地威脅情報管理平臺TIP,基于微步在線威脅情報云,將WAF、防火墻、IDS等不同安全設備告警與TIP進行碰撞與校準,一旦核準發現真實威脅即快速聯動防火墻、WAF等設備進行處置,通過威脅情報中心,實現更強大的威脅防護。

“通過TDP基本能對絕大部分新型或復雜威脅進行及時有效地檢測與阻斷,所以更重要的其實是加強人員安全意識的提升,企業內的每一位員工都可能成為攻擊的第一道入口,”陳星說,“不過好的跡象是,大家的意識越來越強了。”

根據F5 Labs的最新報告指出,金融服務機構遭遇密碼攻擊事件比例明顯高于其他行業,其中又有超過半數為暴力破解,其余則是撞庫攻擊。與此同時,Dos攻擊、Web攻擊、DNS攻擊、惡意軟件類攻擊均為金融安全事件中的常見攻擊。安全威脅和隱患的治理不在一朝一夕,當員工安全意識不能完全匹配業務安全需求時,能夠有效“兜底”的方式,就是選型并部署有效的安全系統。