《2021年度高級威脅研究報告》

2021年,以APT攻擊、新型僵尸網絡攻擊、RaaS型勒索軟件攻擊為代表的高級威脅攻擊事件,在攻擊技術、影響范圍、造成損失等多個維度上都提升到了全新的高度。綠盟科技伏影實驗室聯合CNCERT網絡安全應急技術國家工程研究中心對2021年全年的高級威脅事件進行持續追蹤研究,整理形成《2021年度高級威脅研究報告》(以下簡稱《報告》)。本文為《報告》精華解讀系列的僵尸網絡篇,向讀者呈現2021年度僵尸網絡現狀及趨勢預測。

C&C活躍情況

2021年,綠盟科技僵尸網絡威脅追蹤平臺BotHunter監測的命令和控制服務器(以下簡稱:C&C)分布中,位于美國的C&C數量最多,這些C&C分屬于全世界500多個云服務商/運營商,其中ColoCrossing、AWS和DigitalOcean成為最受海外攻擊者青睞的云服務商,其原因是該類運營商更為方便穩定,注冊限制少。

國內各類IoT設備受到大量境外C&C控制,這些失陷設備連接的C&C中,有近50%的活躍期限在一個月內,有25%的在150日至200日,極少數的C&C能夠超過300日。

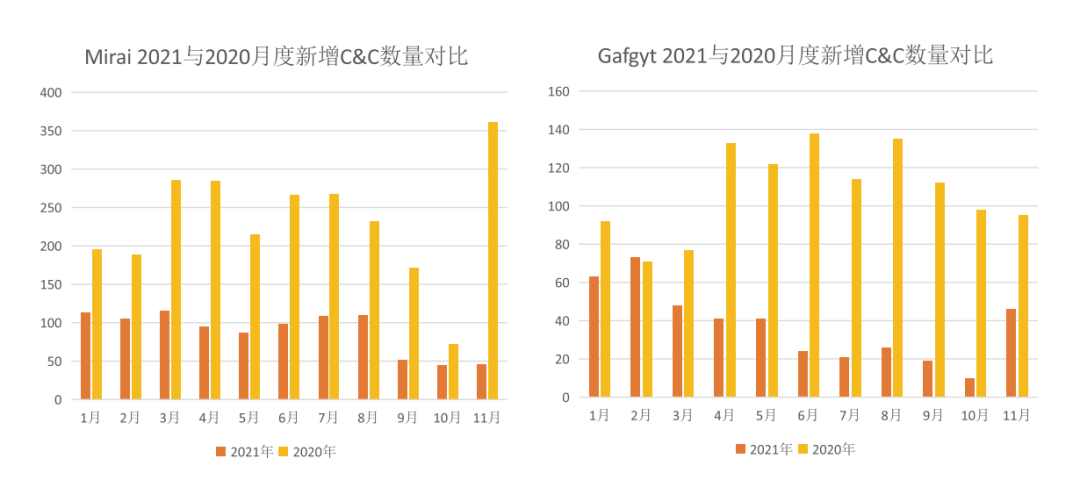

Mirai和Gafgyt擁有的C&C數量最多,但與2020年相比有明顯的下降。《報告》通過統計監測到的攻擊數據分析了其背后更為深層的原因。

Mirai Gafgyt 2021與2020月度新增C&C數量對比

DDoS攻擊活動

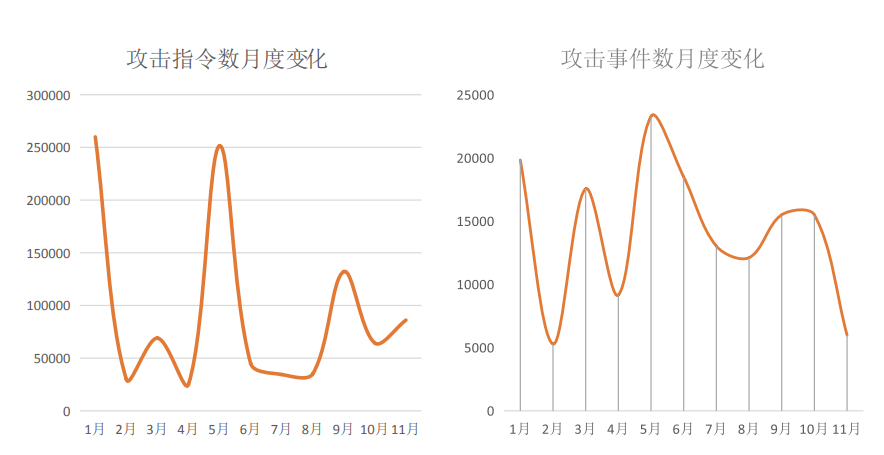

2021年,綠盟科技僵尸網絡威脅追蹤平臺BotHunter共檢測到16個DDoS家族。從時間線上看,DDoS攻擊主要集中在年初、4~6月及8~10月,并在4~6月時段內達到頂峰。同時,《報告》也對類似DDoS攻擊類型占比等其它多個維度的數據作了詳細統計分析。

DDoS指令和事件月度變化

根據2021年全年的追蹤與監控,我們發現僵尸網絡發展方向如下:

1、IoT木馬運營者開始剝離傳播功能

IoT平臺的僵尸網絡木馬依然是使用漏洞的主要群體,所使用漏洞整體分布與往年相似。此外,我們觀察到IoT木馬運營者開始剝離木馬的傳播功能,轉而使用其它工具投放漏洞載荷,其目的是保護漏洞利用代碼。

2、新興僵尸網絡攻擊組織隱匿程度更高

2021年,綠盟科技伏影實驗室聯合CNCERT共同披露攻擊組織KekSec,該團伙通過2021年的運作,已發展至一定規模,相繼添加Ryuk Botnet、Samael Botnet、Akuryo Botnet以及lolfme等多個僵尸網絡家族,在該組織受到大量關注后,綠盟科技伏影實驗室多次捕獲到偽裝為KekSec活動的僵尸網絡運營者,發現新興僵尸網絡攻擊組織的難度更上一層樓。

3、新型網絡結構的應用提升了僵尸網絡的隱匿性

為躲避溯源追蹤,以ZHtrap為代表的多個新型僵尸網絡家族開始使用Tor構建的新型網絡結構。在P2P網絡不再安全的情況下,僵尸網絡運營者積極升級僵尸網絡的通信信道,使用Tor網絡的比例明顯上升。