僵尸網絡Kraken輕松騙過Windows Defender并竊取加密貨幣錢包數據

VSole2022-02-20 13:47:42

然而,這可能無法阻止ZeroFox最近發現的一個名為Kraken的新僵尸網絡。這是因為Kraken只是簡單地將自己添加為一個排除項,而不是試圖尋找排除的地方來傳遞有效載荷。這是一種繞過Windows Defender掃描的相對簡單和有效的方法。

ZeroFox已經解釋了這是如何工作的。

在Kraken的安裝階段,它試圖將自己移到%AppData%/Microsoft.Net中。

為了保持隱藏,Kraken運行以下兩個命令:

powershell -Command Add-MpPreference -ExclusionPath %APPDATA%\Microsoft

attrib +S +H %APPDATA%\Microsoft\%

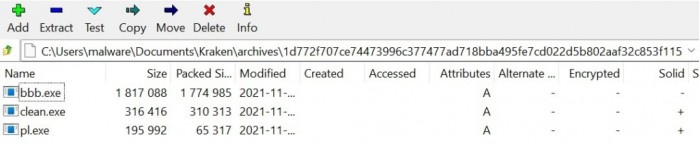

ZeroFox指出,Kraken主要是一個偷竊資產的惡意軟件,類似于最近發現的微軟Windows 11官網外觀相同的欺詐網站。這家安全公司補充說,Kraken的能力現在包括竊取與用戶的加密貨幣錢包有關的信息,讓人聯想到最近的假KMSPico Windows激活器惡意軟件。

最近增加的功能是能夠從以下位置竊取各種加密貨幣錢包:

%AppData%\Zcash

%AppData%\Armory

%AppData%\bytecoin

%AppData%Electrum\wallets

%AppData%\Ethereum\keystore

%AppData%\Exodus\exodus.wallet

%AppData%\Guarda\Local Storage\leveldb

%AppData%\atomic\Local Storage\leveldb

%AppData%\com.liberty.jaxx\IndexedDB\file__0.indexeddb.leveldb

你可以在官方博客文章中找到更多關于Kraken工作方式的細節:

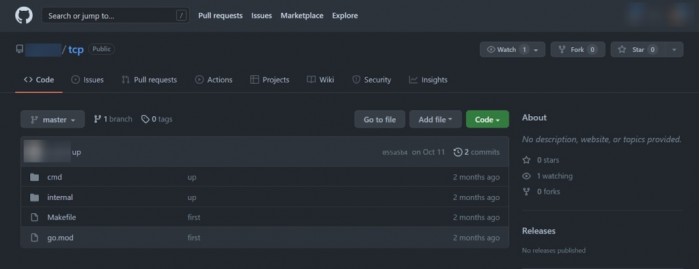

https://www.zerofox.com/blog/meet-kraken-a-new-golang-botnet-in-development/

VSole

網絡安全專家