如何辨別身邊的“僵尸”

近日,華北某重要客戶接到信息安全主管部門的通告,稱其網絡中存在大量僵尸主機并對外發起了有組織的慢速掃描和DDoS-HTTPs(針對Web的拒絕服務)攻擊。恰逢敏感時間節點,所以此安全事件造成了一定程度的負面影響。

跟大多數政企用戶相似,該用戶網絡大量采用了NAT(地址轉換)機制,并由于慢速、隨機波動的攻擊節奏,現有網絡安全設備均未報告此次事件。

在接到客戶需求之后,東軟NTAD全流量安全檢測系統迅速進場部署,監控了該客戶Internet出口的所有流量,通過全流量檢測機制實現全維度的安全分析,通過全報文存儲與回溯提供無可辯駁的原始包取證。

在這次安全服務中,NTAD系統主要依靠內置的DGA檢測模塊由固定域名解析出動態IP

為了避免這種情況,僵王博士又想出新的招數:給自己申請了固定域名,但對應的IP地址是經常變的。各僵尸主機首先解析這個域名,獲得動態變化的IP,然后再發起C&C通信。這種方式,可以逃避相當一部分安全設備的檢測攔截。但隨著安全技術的發展,僵王博士的固定域名也很快被拉入了黑名單,包括其對應的IP地址;

03由動態域名解析出動態IP

僵王博士一想,干脆咱們連域名也變起來,大家約定一個規律,實時測算當前僵尸博士可能使用的域名,這個規律就是DGA。受控主機通過解析這個動態變化的域名獲得動態變化的IP,從而使C&C通信變得更加飄忽不定、難以攔截。

NTAD系統對DGA的專門設計

東軟NetEye網絡審計與全流量分析檢測系統(NTAD)是基于原始報文解析技術的流量安全可視化分析設備,完整覆蓋了流量流向、異常分析、協議識別、性能監控、攻擊檢測、威脅情報、回溯取證等諸多環節,面向全流量、全協議、全維度提供檢測服務。產品支持鏡像、分光、TAP等采樣機制,可通過旁路方式部署在網絡邊界、核心交換、服務器匯聚、終端接入等各種拓撲位置,能夠為全網流量擔當統一的分析回溯平臺,一站式滿足多種安全合規要求。

NTAD全流量分析系統DGA檢測模塊,正是瞄準了僵尸博士的這個動態域名機制,通過對DGA域名算法預先測算和實時檢查,及時偵測僵王與僵尸網絡、病毒的C&C通信行為,并在大規模攻擊爆發之前發現受控主機的存在。

僵尸網絡的行為指標

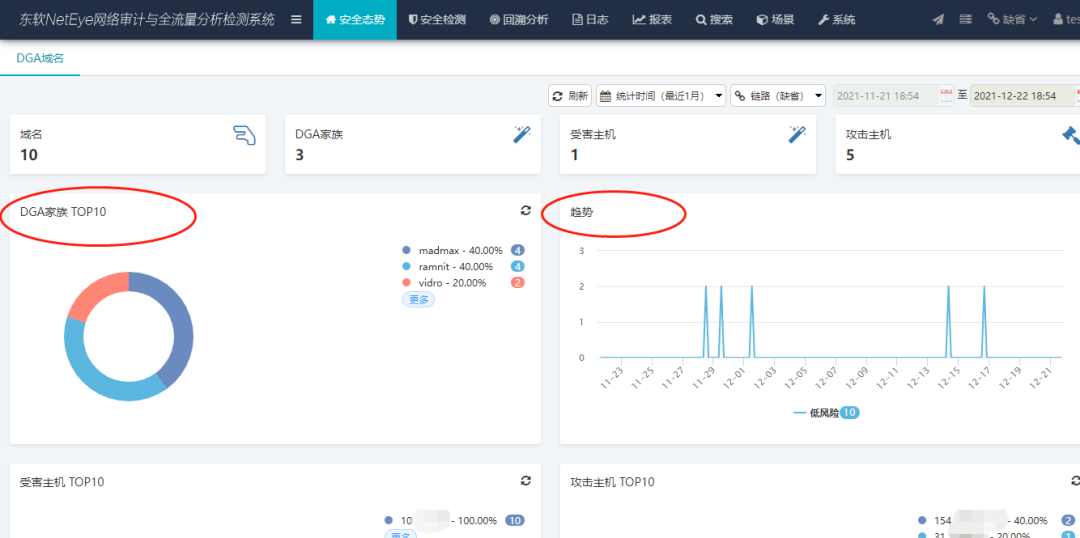

在DGA分析頁面中,有幾個指標需要我們格外留意:

- DGA家族:這個指標,指的是發現了多少個僵尸家族,一個僵尸家族有可能存在多個僵王博士來管理肉雞;

- 趨勢:表示NTAD偵測到有多少次針對僵王博士域名的DNS解析行為。這種行為,通常是大規模爆發前的預兆;

- 受害主機:指的是哪些主機發出了針對僵王博士的DNS解析報文,他們一般都是淪陷了的無辜群眾;

- 攻擊主機:指的是受害主機在DNS解析報文中想得到哪些僵王博士的IP。

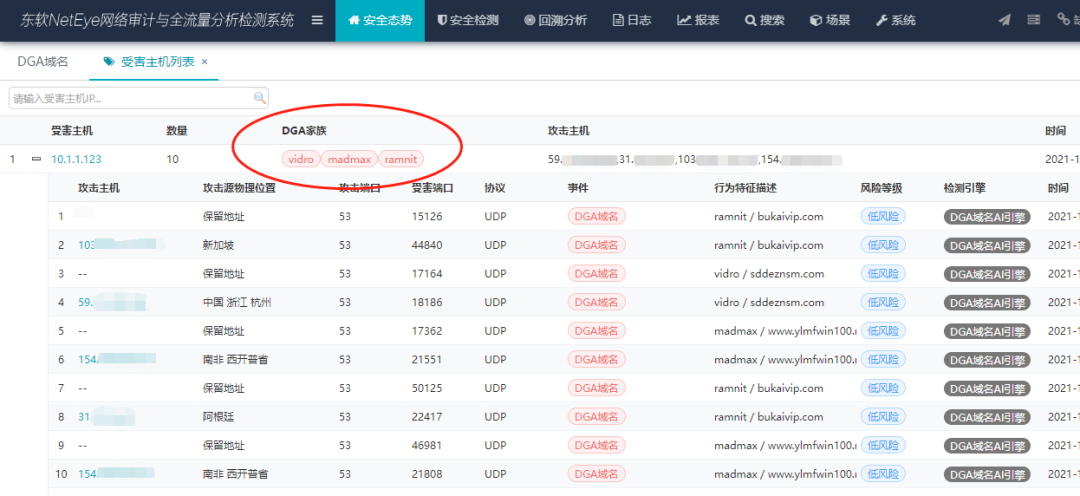

關聯分析發現僵王的家族關系

在DGA關聯分析板塊中,NTAD全流量分析系統將按照域名、家族兩個維度,清晰展現各受控主機、僵王博士跟他們的隸屬關系,每個DGA圖群都可以被拖動,而且各個節點都會隨著拖動而扭曲搖曳、自動擺正對齊,像僵尸,像草履蟲,也有點兒像水母。

利用NTAD系統的DGA檢測模塊,能夠準確預知當前各大僵王博士啟用的域名和通信行為,進而發現僵王以及各受控肉雞的存在。

東軟NTAD全流量安全檢測系統,是專業級的網絡安全基礎支撐設備。