云服務成俄烏網絡戰武器

DDoS工具和使用指南通過云技術廣泛傳播。

俄羅斯軍人在2月踏入烏克蘭境內的時候,網絡行動同步展開。

烏克蘭已經經歷了多次網絡攻擊,導致網站遭到篡改、分布式拒絕服務(DDoS)引發中斷、破壞性數據清除器凌虐硬盤。匿名激進黑客隨后也卷入其中,而烏克蘭政府則號召具有網絡安全技術的志愿者幫忙保護關鍵基礎設施。

到3月,烏克蘭開始組建官方所謂的“IT軍隊”,負責網絡防御和反擊俄羅斯惡意黑客的進攻。

Aqua Security的Team Nautilus團隊進行了一項研究,結果表明云技術現今在俄烏沖突數字戰場上扮演著重要角色。

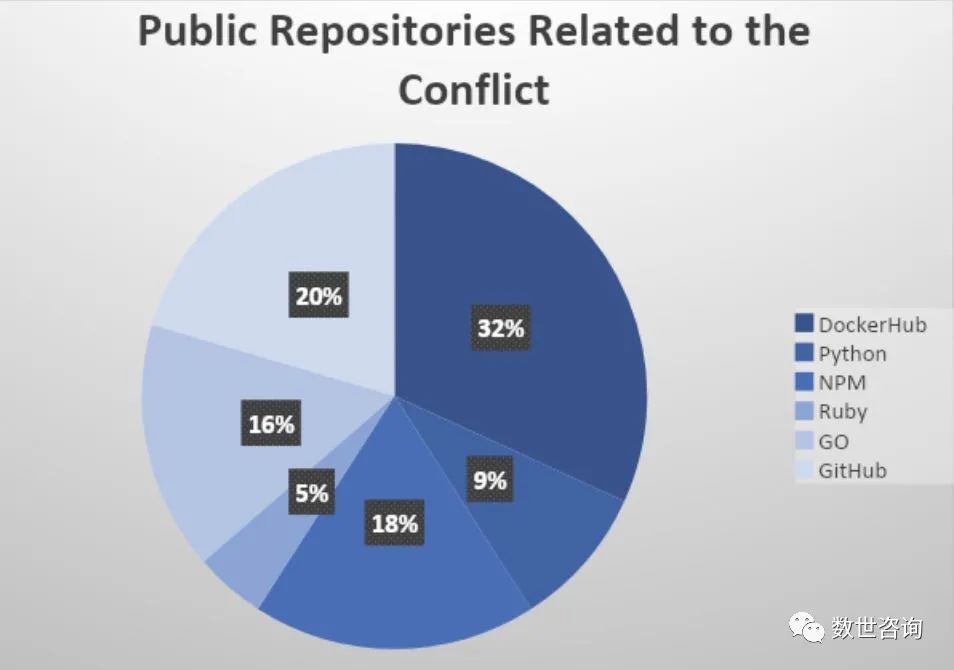

該團隊追蹤了公共存儲庫中的代碼和工具,包括Docker容器鏡像、代碼庫和PyPI、npm、Ruby等流行軟件包。

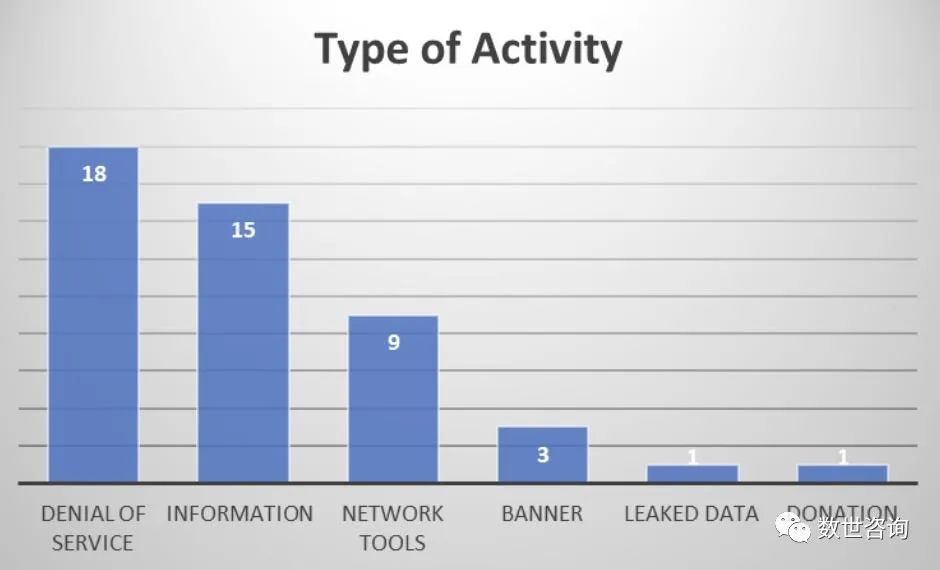

Team Nautilus搜索了沖突雙方在網絡攻擊中都會用的名稱、指南和工具。總體上,這些公共存儲庫中大約40%“與用來中斷在線服務網絡流量的拒絕服務攻擊活動相關”。

與俄烏沖突相關的公共存儲庫

活動類型

兩個容器鏡像,“abagayev/stop-russia:latest” 和 “erikmnkl/stoppropaganda:latest”引起了團隊的特別關注。這兩個容器鏡像都是附帶使用手冊的DDoS工具,可通過云部署將網站破壞能力擴大到毫無技術專長的人群。

俄羅斯金融提供商和多家服務提供商都在目標名單上。

該團隊指出:“這兩個容器鏡像還包含通過UDP協議發起DNS泛洪攻擊的攻擊工具,向俄羅斯銀行的UDP 53端口發送大量DNS請求。”

Team Nautilus部署的蜜罐用于收集俄羅斯和烏克蘭IP地址的數據,這些數據揭示,84%的DDoS攻向俄羅斯IP地址,只有16%流向烏克蘭。

基本上,網絡和媒體組織是最常遭到攻擊的。

研究人員稱:“隨著技術的發展,有經驗的黑客可以創建并分發簡單易用的自動化工具,讓沒什么技術的普通人都能參與到網絡戰當中。個人和有組織黑客團伙也可憑借自己的知識和資源由此影響沖突走向。我們可以看到新興技術在這些活動中發揮作用,產生影響。”

相關新聞報道稱,谷歌的威脅分析小組(TAG)已經打掉一個與白俄羅斯、摩爾多瓦和烏克蘭有關的“協同影響行動”,并加強了因俄烏沖突而風險升高的烏克蘭用戶的賬戶保護。

烏克蘭計算機應急響應小組(CERT-UA)此前曾警告稱,白俄羅斯威脅組織Ghostwriter(亦稱UNC1151)正積極散布反北約材料,并參與了一系列網絡釣魚活動。

3月11日,CERT-UA宣稱,UAC-0056還向受害企業投放了托管在Discord服務器上的惡意釋放器。Palo Alto Networks指出,其中一家受害企業是烏克蘭的能源公司。