CNCERT:關于BlackMoon僵尸網絡大規模傳播的風險提示

近期,CNCERT監測發現BlackMoon僵尸網絡在互聯網上進行大規模傳播,通過跟蹤監測發現其1月控制規模(以IP數計算)已超過100萬,日上線肉雞數最高達21萬,給網絡空間帶來較大威脅。具體情況如下:

一 僵尸網絡分析

(一)相關樣本分析

該僵尸網絡大規模傳播的樣本涉及10個下載鏈接、6個惡意樣本(詳情見第4節相關IOC),樣本分為兩類:一類用于連接C2,接受控制命令的解析程序,包括Yic.exe、nby.exe、yy1.exe、ii7.exe、ii8.exe;另一類為執行DDoS攻擊的程序,為Nidispla2.exe。該僵尸網絡樣本功能不復雜,僅發現DDoS功能,截至目前攻擊目標均為一個IP,且未發現針對該IP的明顯攻擊流量,因此初步懷疑該僵尸網絡還在測試過程中。

接受控制指令的惡意代碼,由e語言編寫,整體運行過程如下:

(1)樣本運行后,創建名為:kongxin1123的互斥量防止惡意代碼多次運行,之后通過遍歷固定字符串的方式找到內置的HPSocket4C庫文件,該庫一個網絡通信庫,加載到內存進行注冊。惡意代碼把處理ddos的函數和上線函數注冊到此庫中,進行回調。

(2)連接c2地址,連接成功后,把收集的信息“上線||[電腦名]”發送到c2服務器,之后在閉循環中等待接受命令數據。

(3)如果存在命令數據,回調DDoS處理函數進行處理,當前存在的攻擊命令:POST、GET、TCP3種攻擊,惡意代碼對接受的攻擊命令進行字段驗證,保證每個攻擊存在對應的字段,之后使用同目錄下的ddos攻擊程序:Nidispla2.exe,把攻擊數據通過參數的方式傳入到此文件,執行ddos攻擊。

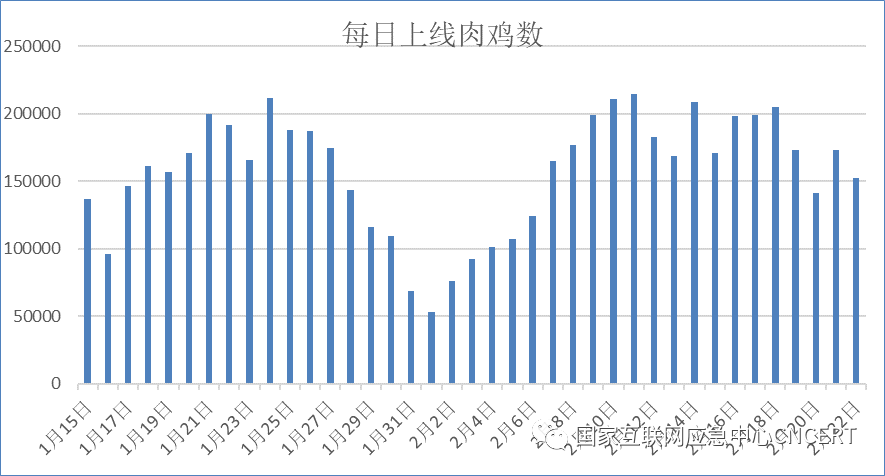

DDoS攻擊程序可以通過不同的方式發送DDoS攻擊,并且可以使用不同的UA頭進行攻擊。

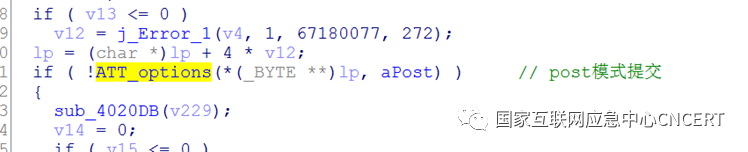

(1)POST模式攻擊指令,如下圖所示:

圖1 Post模式攻擊

(2)GET模式攻擊指令,如下圖所示:

圖2 GET模式攻擊

(3)TCP模式攻擊指令,如下圖所示:

圖3 TCP模式攻擊

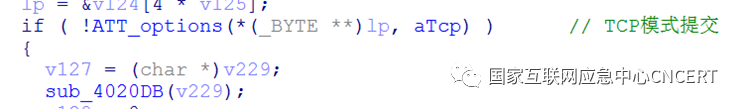

(4)可以使用不同的UA頭進行攻擊,如下圖所示:

圖4 不同的UA頭進行攻擊

(二)傳播方式分析

通過關聯分析發現,該BlackMoon僵尸網絡傳播方式之一是借助獨狼(Rovnix)僵尸網絡進行傳播。獨狼僵尸網絡通過帶毒激活工具(暴風激活、小馬激活、 KMS等)進行傳播,常被用來推廣病毒和流氓軟件。

圖5 獨狼配置文件

二 僵尸網絡感染規模

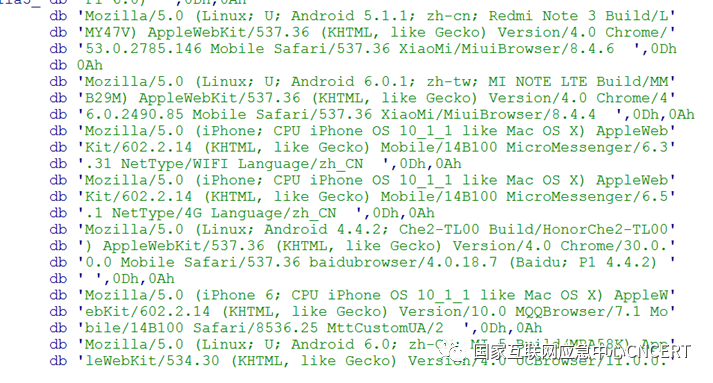

通過監測分析發現,2022年1月15日至2月22日BlackMoon僵尸網絡日上線肉雞數最高達到21萬臺,累計感染肉雞數達到237萬,幾乎均為境內主機。每日上線肉雞數情況如下。

圖6 每日上線肉雞數

BlackMoon僵尸網絡位于境內肉雞按省份統計,排名前三位的分別為廣東省(12.7%)、河南省(9.3%)和江蘇省(7.6%);按運營商統計,電信占57.5%,聯通占22.9%,移動占19.4%。

圖7 境內肉雞按省份和運營商分布

三 防范建議

請廣大網民強化風險意識,加強安全防范,避免不必要的經濟損失,主要建議包括:1、不要點擊來源不明郵件。2、不要打開來源不可靠網站。3、不要安裝來源不明軟件。4、不要插拔來歷不明的存儲介質。

當發現主機感染僵尸木馬程序后,立即核實主機受控情況和入侵途徑,并對受害主機進行清理。

四 相關IOC

樣本MD5:

22E46CBCF02D78390D257AEE0FE26EDE

65982DEB6AC30B9F1F4DAB1AA26A0D0E

93EB67FDB2D0C767887C6F6284844386

C4A73F3BBDD1E64EF146A232967B1BC5

F73436646F905504027809A461D0A8D9

63EC62319605B43D68EB25B9F84153C8

下載鏈接:

www2.xiaoniu321.com:9002/jin/1/Yic.exe

www2.xiaoniu321.com:9002/jin/nby.exe

www2.xiaoniu321.com:9002/jin/1/Nidispla2.exe

www2.xiaoniu321.com:9002/q1/Nidispla2.exe

www2.xiaoniu321.com:9002/q1/yy1.exe

www2.xiaoniu321.com:9002/1vv/Nidispla2.exe

www2.xiaoniu321.com:9002/1vv/ii7.exe

www2.xiaoniu321.com:9002/jin/Nidispla2.exe

www2.xiaoniu321.com:9002/2vv/ii8.exe

www2.xiaoniu321.com:9002/2vv/Nidispla2.exe

控制域名:

ww1.m27p.com

ww1.jincpay.com

222.xiaoniu321.com

xiaoniu321.com

111.xiaoniu321.com