JFrog 披露PJSIP開源多媒體通信庫的五個漏洞

VSole2022-03-03 16:01:01

3月1日,DevOps平臺提供商JFrog安全研究團隊披露了PJSIP中的五個安全漏洞,攻擊者可以利用這些漏洞在運行使用該庫的應用程序的設備上執行任意代碼,或致使拒絕服務。

PJSIP 是一個用 C 語言編寫的開源多媒體通信庫,實現了基于標準的協議,如SIP、SDP、RTP、STUN、TURN 和 ICE。它將信令控制協議SIP與豐富的多媒體通信框架及NAT穿越功能結合到可移植的高級API中,幾乎適用于現今所有系統,如桌面系統、嵌入式系統、移動手持設備。

PJSIP 支持音頻、視頻、狀態呈現和即時通訊,且具有完善的文檔,對開發者比較友好,許多流行的通信應用程序都使用該庫。據JFrog 所說,其中包括WhatsApp、BlueJeans和Asterisk。

根據SIP/IPPBX通信平臺Asterisk公布的數據,該軟件每年下載200萬次,并在170個國家的100萬臺服務器上運行。Asterisk為IP PBX 系統、VoIP 網關和會議服務器提供支持,并被中小企業、呼叫中心、運營商和政府使用。

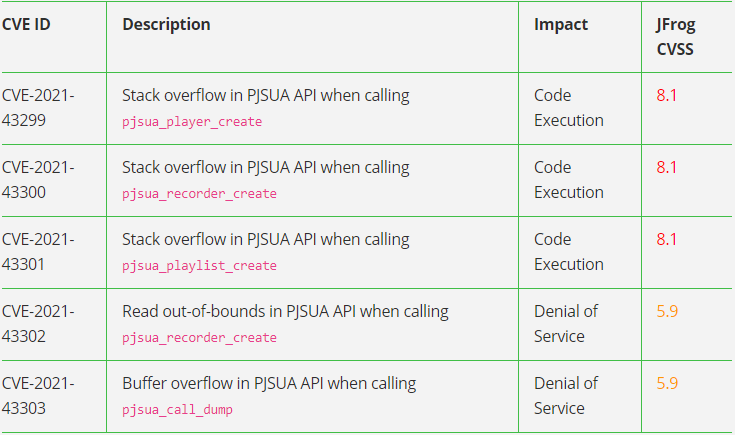

以下是在PJSIP庫中發現的漏洞列表:

其中三個漏洞是堆棧溢出漏洞,可能導致遠程代碼執行。其余兩個漏洞是PJSUA API 中的越界讀取漏洞和緩沖區溢出漏洞,這兩者都可能導致拒絕服務。

"如果被利用,這些漏洞能夠讓攻擊者通過視頻通話來破壞使用該庫的應用程序,"Cycode的聯合創始人兼首席技術官Ronen Slavin指出, "這將觸發堆內存溢出,這可能會允許攻擊者接管受害者的視頻通話帳戶。”

JFrog 建議將 PJSIP 升級到 2.12 版本以解決此問題。

資訊來源:JFrog Security

轉載請注明出處和本文鏈接

每日漲知識

Dom型XSS

客戶端的腳本程序可以動態地檢查和修改頁面內容,而不依賴于服務器端的數據。例如客戶端如從URL中提取數據并在本地執行,如果用戶在客戶端輸入的數據包含了惡意的JavaScript腳本,而這些腳本沒有經過適當的過濾,那么應用程序就可能受到DOM-based XSS攻擊。

VSole

網絡安全專家