1Password 推出 Visual Studio Code 插件!太強了

流行的密碼管理工具 1Password 推出了 Visual Studio Code 插件。

下載地址:https://marketplace.visualstudio.com/items?itemName=1Password.op-vscode

據介紹,這款插件旨在為開發中遇到各種需要使用密碼(或其他可配置的值)的場景提供便捷、安全的管理方案。比如:Stripe API 支付密鑰、用于自定義 Slack 機器人的 webhook、用于 CI 配置的 Docker 用戶名和密碼、AWS 憑證,或用于設置 1Password Connect 的 API 令牌和主機名。

除此之外,開發者可能會在寫代碼時無意填入日常使用的真實密碼,又或者是沒有刪除為測試驅動應用程序而設置的 .env 文件。如果不小心把這些代碼提交到開源倉庫,這將導致個人的敏感數據暴露給全世界。

1Password 推出的 Visual Studio Code 插件正是為了解決上述場景中遇到的問題。

下面的視頻展示了在 Visual Studio Code 中使用 1Password 插件的實際效果:

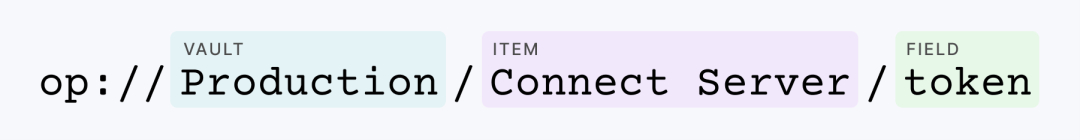

可以看到,開發者安裝 1Password 插件后,無需在配置、環境變量文件或代碼倉庫的任何其他地方使用實際值,只需在 VS Code 中放入 "secret references" 即可。所謂 "secret references",是源自 1Password 產品 1Password Secrets Automation 的概念,它將敏感數據存儲到 1Password 中,例如 API 憑據和客戶端 ID,然后可以通過 1Password 工具解析特殊的 op://URL,進而獲取所需值的字段。它由三部分組成:vault, item 和 field。

此外,當鼠標懸停在 "secret references" 位置時,還可以檢查 item 和 field 的詳細信息,單擊它可在桌面應用程序中打開項目,甚至可以預覽整個文件的真實值。

點此查看更多用法:https://blog.1password.com/1password-visual-studio-code/

相關鏈接:https://developer.1password.com/docs/vscode/#inspect-and-preview-secret-references