首創兩大硬件級設計!從底層出發鎖定安全

一、引言

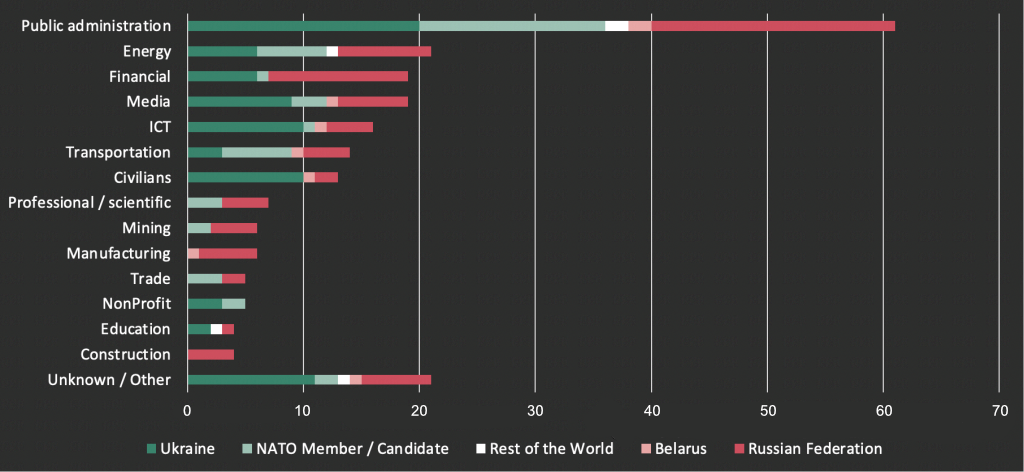

新世紀的第三個十年,網絡空間攻防對抗持續升級,俄烏戰爭中政府機構、能源行業、財政金融機構、信息技術產業等關鍵基礎設施行業遭受了潮水般的網絡攻擊,在3月28日烏克蘭一家主要網絡提供商遭到襲擊后,烏克蘭發生了全國范圍的網絡中斷,網絡連通性崩潰至戰前水平的13%,在最初中斷發生約15小時后才得以恢復服務。如何在極端情況下保障關基行業的網絡安全,已經成為安全廠商不得不思考和面對的問題。

圖1 俄烏戰爭中各國各行業受網絡攻擊影響統計

試想極端情況下,連安全設備本身都被攻擊者控制,工業系統的網絡安全如何保障?威努特從物理層著手,結合工業場景特點,首創兩項硬件級設計——“硬件級策略防篡改設計”和“物理層純單向設計”,既貼合工業場景的管理模式和業務特點,又解決了極端情況下的網絡安全問題。

二、硬件級策略防篡改設計

等保2.0要求的“一個中心、三重防護”中,安全管理中心作為全網安全設備的大腦,在全網安全設備的管理上具有絕對的指揮權,通過一個管理中心來管理所有設備,在方便運維的同時,也帶來了管理中心失陷后,全網設備的安全策略集體失效的可能。為解決以上問題,威努特首創了硬件級策略防篡改設計。

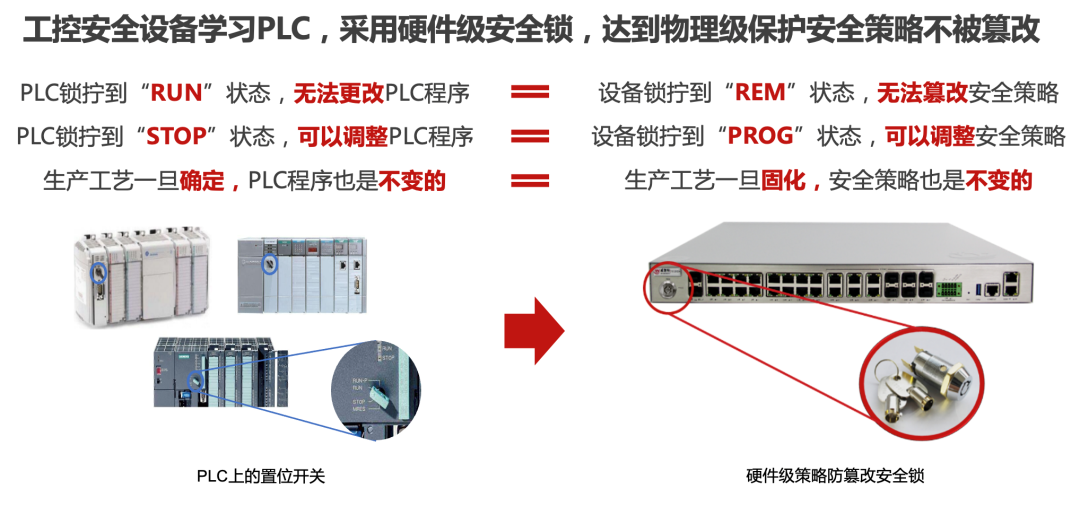

圖2 給安全產品再上一把鎖,鎖定安全不放松

2.1設計靈感與思路

工業現場常見的PLC上通常帶有置位開關,可置位到“RUN”、“STOP”狀態。當PLC開關置位在“RUN”時,此時PLC程序處于運行狀態,可以對PLC進行讀取、監視,但不能對PLC運行程序進行修改操作。當PLC開關置位到“STOP”時,此時PLC程序停止運行,可以對PLC定時器時間、I/O點等進行修改,可編輯PLC程序等。硬件級策略防篡改安全鎖也有兩個狀態,設備鎖擰到“REM”狀態時,無法篡改安全策略,設備鎖擰到“PROG”狀態時,可以調整安全策略。

生產業務確定之后,PLC和安全設備的的程序和策略也隨之確定,只有生產業務發生變化時,才允許由專門的管理人員將置位開關或硬件鎖打開,調整程序和策略。置位開關和硬件鎖設計保障了產品與生產業務同頻共振,符合工業場景的業務特點。

圖3 PLC置位開關與安全產品硬件鎖對應關系

2.2硬件級策略防篡改設計價值

1、符合工業場景需求和使用習慣。工業場景業務固定,無論是PLC等業務設備還是安全設備,其策略配置都是長期不變的,當不需要頻繁改變策略配置時,簡單一擰,鎖定安全,更加符合工業場景的需求和使用習慣;

2、解決“一個中心,三重防護”體系下,安全管理中心失守導致的全網安全策略失效問題。當安全設備數量增多,為了降低運維成本,必不可少地需要管理中心對全網安全設備進行集中管理,當管理中心失陷時,硬件鎖作為最后一道防線,可保證設備安全策略不被篡改。

三、物理層純單向設計

“旁路設備對業務網絡零影響”是業內提到旁路設備時常用的話術,但旁路設備真的對業務網絡零影響嗎?可以通過某電廠發生的實際事故來說明。

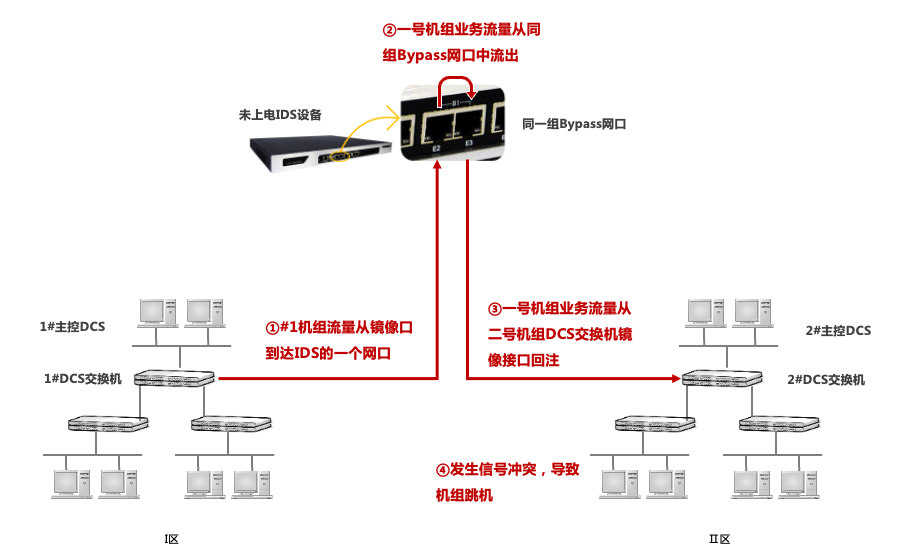

2020年12月,內蒙古某電廠進行DCS系統技術改造工作,實施人員將新增的入侵檢測設備(IDS)連接至#1、#2機組DCS交換機,準備接收網絡鏡像流量展開分析,因誤將兩臺機組的DCS信號接入IDS同一組Bypass網口,令兩機組DCS系統直接連通,發生信號沖突,導致兩臺機組跳機,損失出力57萬千瓦。究其原因,是交換機鏡像口對接的IDS設備接口并非單向接收報文,也能轉發報文,造成了兩個DCS機組互通(#1、#2機組網絡流量互相竄擾),機組因信號沖突而宕機。

圖4 某電廠機組宕機事故發生過程

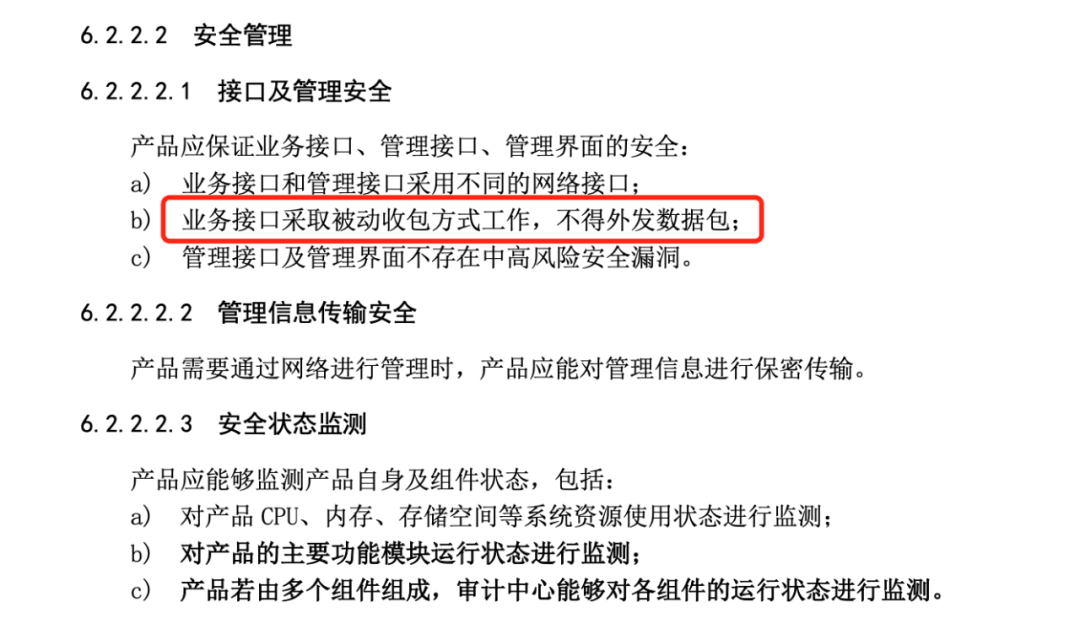

從該事故看出,旁路部署的設備,也并非完全對控制系統沒有任何影響,國標GB/T 37941-2019《信息安全技術 工業控制系統網絡審計產品安全技術要求》中6.2.2.2.1條款明確要求,產品業務接口采取被動收包方式工作,不得外發數據包。受到該事件和相關標準啟發,威努特首創了旁路設備物理層純單向設計。

圖5 國標GB/T 37941中要求產品業務接口不得外發數據包

3.1旁路設備應用場景

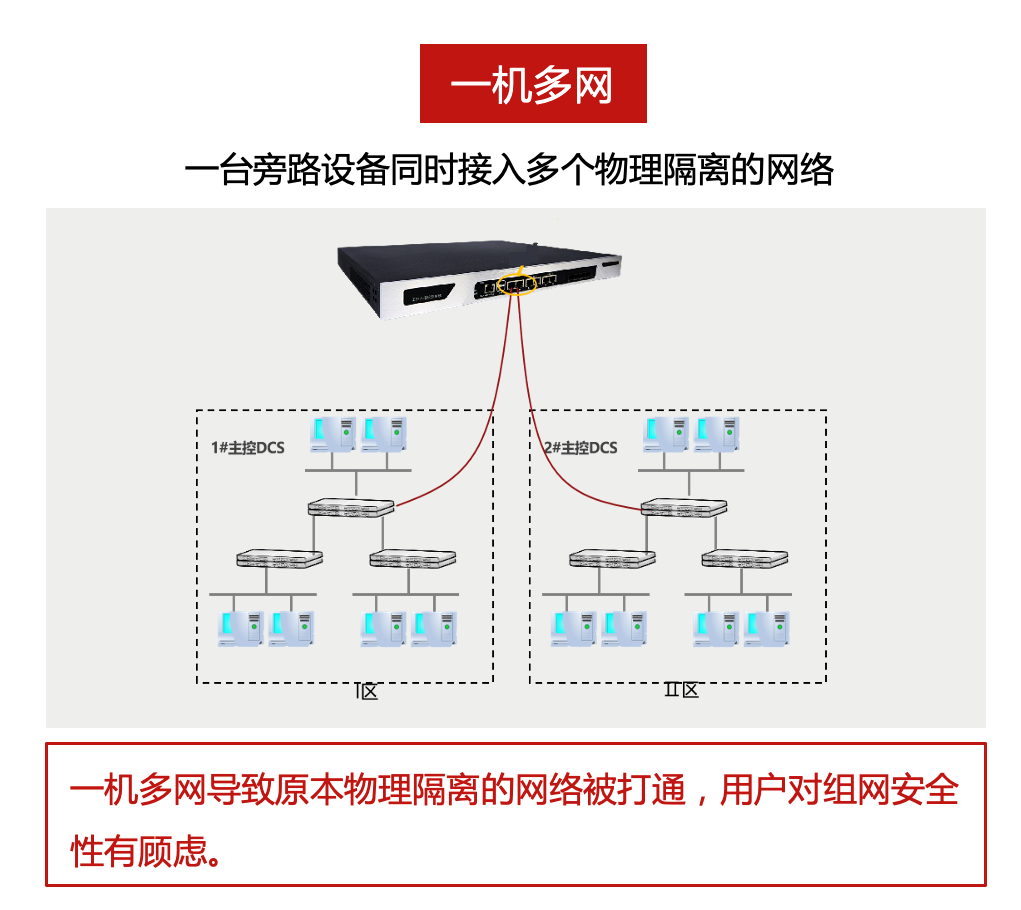

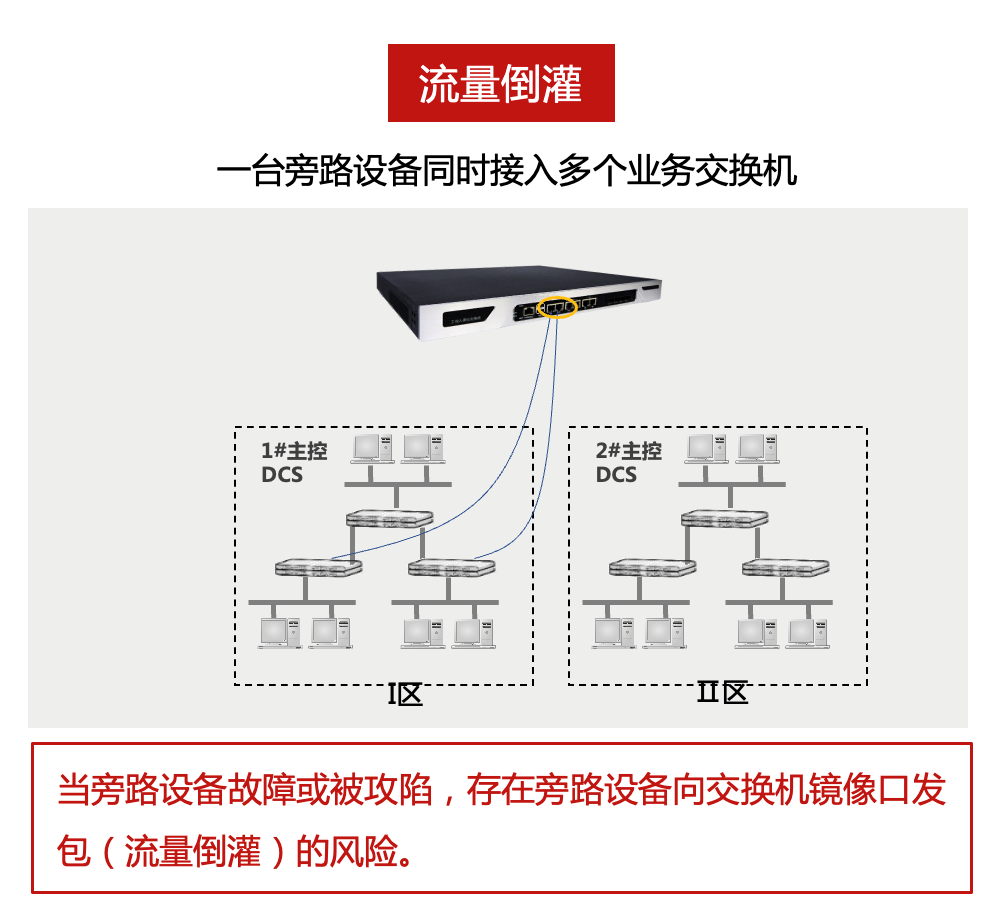

由于旁路設備往往是做檢測和審計類的工作,不像邊界類設備,必須放置在網絡邊界上才能發揮作用,所以旁路設備的應用場景常常是接入多個物理隔離的網絡,對多個網絡的流量進行檢查和審計,這種應用場景從安全產品的功能上來講是無可厚非的,但將一臺安全設備同時接入多個本來互相隔離的網絡,從網絡結構上講,已經將多個網絡在物理上打通了,破壞了原有組網的隔離性,在這種情況下,如果旁路設備故障或被攻陷,存在旁路設備向交換機鏡像口發包(流量倒灌)的風險。

圖6 旁路設備應用場景存在風險

3.2物理層純單向設計原理

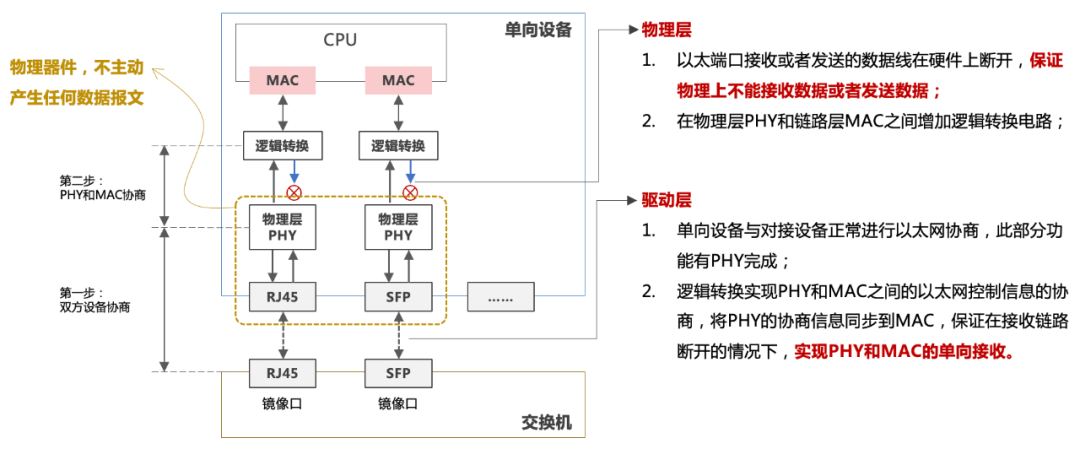

通過更改邏輯鏈路層設計,做到流量收發單向,杜絕報文回注的可能性。從硬件設計上著手,網口接收或者發送的數據線在硬件上斷開,保證物理上不能接收數據或者發送數據,實現單向傳輸的同時,不影響正常的以太網協商,真正上做到旁路設備對現場業務網絡零影響。

圖7 物理層純單向設計原理圖

3.3物理層純單向設計價值

從物理層著手,防止旁路設備打通互相隔離的網絡。當客戶現場有多機組、多車間、AB網冗余的情況時,物理層純單向設計可保證不打通互相隔離的網絡,在組網上帶來更高安全性;

硬件上去掉業務接口發包能力,杜絕流量倒灌風險。通過獨特的PCBA設計,使旁路設備真正做到無發包,實現安全產品對業務系統真零影響。

四、結語

威努特結合等保2.0、國家相關產品標準和工業場景實際安全需求,秉承著“專注工控、捍衛安全”的使命,在網絡安全對抗持續升級的今天,從底層出發,推出兩大硬件級設計,旨在為工業客戶解決實際問題,為工業網絡安全保駕護航。