記一次Everything服務引發的藍隊溯源

0X01 前言

事情的起因非常有趣,我的一位學長最近在研究的時候發現了好一批部署在公網上的everything服務,并且找到了非常多好玩的東西(包括但不限于某些澀澀,咳,扯遠了)。本文也是因為這些everything服務而一時興起的“偽溯源”。本文有很多的姿勢和思路來源于我的學長,鳴謝@T1ngtu0

0X02 一位黑客把everything部署在公網,這是他服務器發生的變化

這個開頭也許有些兄弟就會云里霧里,everything大家都知道,快速檢索文件的神器。但是這玩意怎么部署在公網上呢?其實everything有一些配置,一旦開啟這些配置,就可以在WEB界面上使用Everything了。這個點非常有趣,因為它也是一種權限維持的手法。具體的文獻我貼在下面,有需要的師傅可以學習一波

https://www.freebuf.com/sectool/261723.htmlhttps://www.freebuf.com/articles/terminal/246682.html

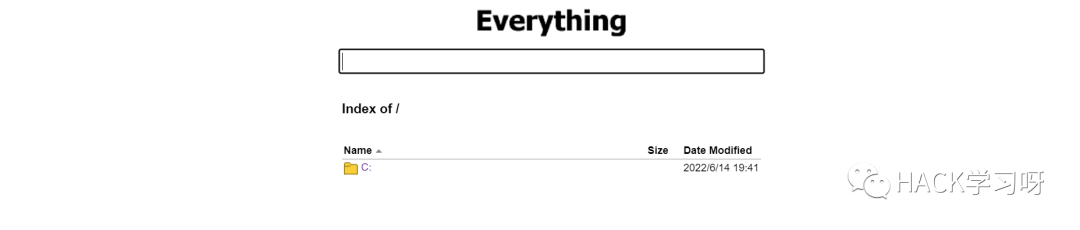

總之,這不是我們這篇文章的重點,everything web界面看起來是這樣的(這就是我們今天的受害者了)

就在我查看這些everything資產研究人生百態的時候,我發現了這么一個有趣的服務器。

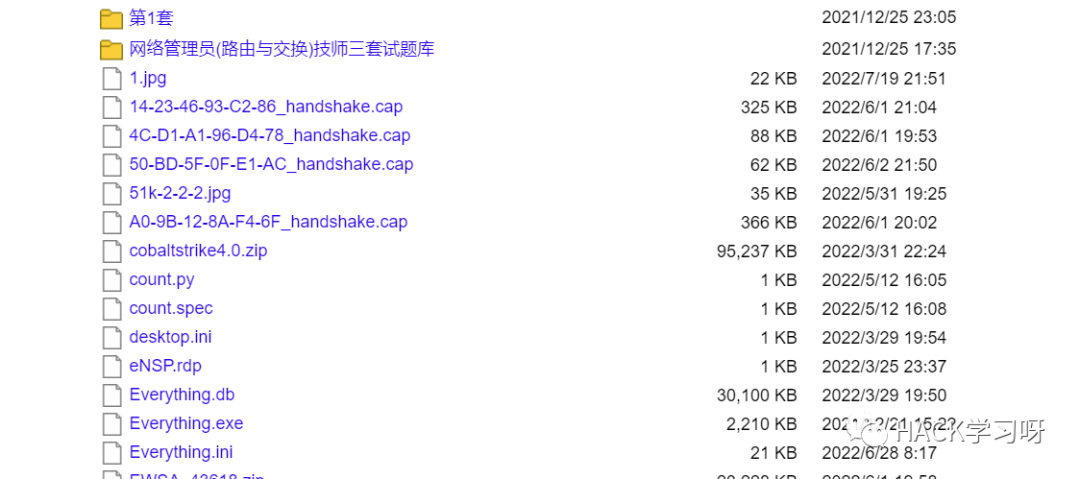

嗯。。。在桌面上發現的這些東西似乎證明這位兄臺是一個網絡管理員,但是我定睛一看,桌面上一個熟悉的文件夾引起了我的注意

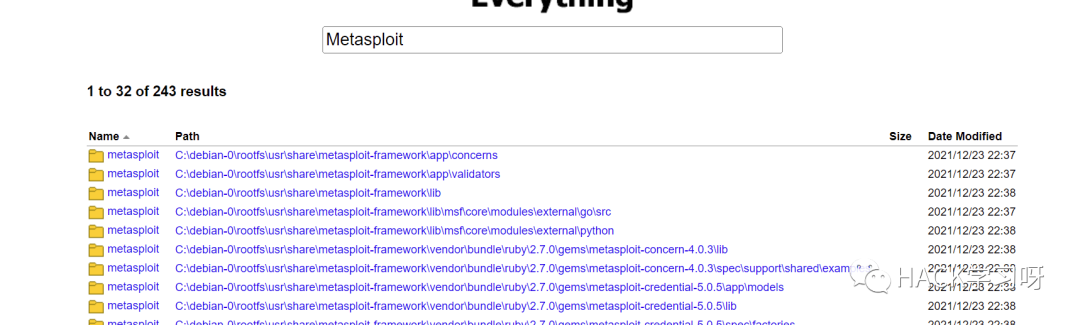

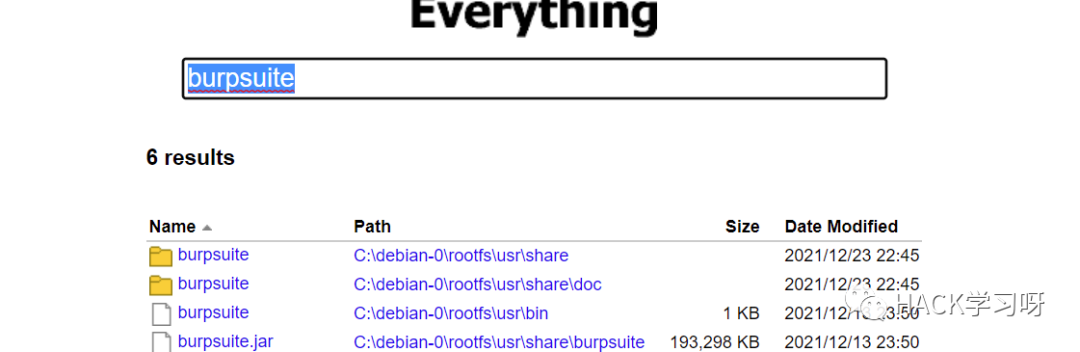

難不成世界上還有第二個CobaltStrike?這人不會也是搞網安的罷?懷著難以置信的心情,我查了查其它常用的工具

都到這份上了,我只能說懂得都懂了。這搞網安的人,就這么把everything堂而皇之的放在公網上,這安全意識沒誰了。

0X03 模擬藍隊溯源

我研究的方向是滲透測試和紅隊相關的技術,突然讓我來搞溯源,這還真有點難頂。沒有藍隊的技術棧,那我就只能以紅隊的視角來嘗試了。做藍隊的師傅看個笑話就行。

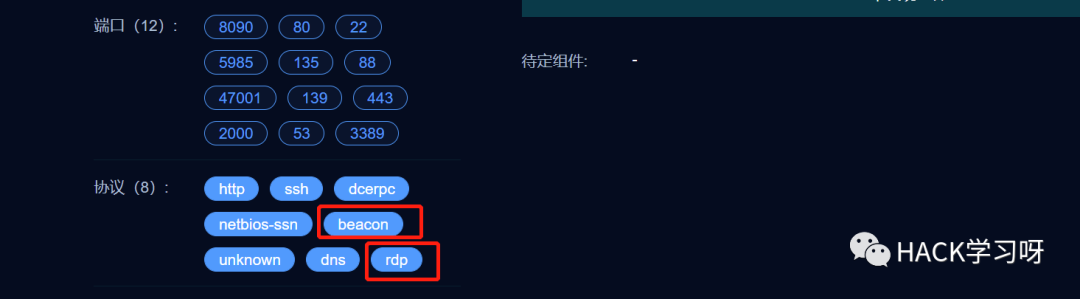

首先拋開這個everything服務不談,我們先來看看這個服務器是否開放了其他服務。

由于對方使用的是CS4.0并且沒有經過任何修改,所以fofa等測繪引擎可以直接識別到beacon指紋,這就進一步佐證了這人在服務器上使用過CS。同時不難注意到,這臺服務器上使用了ssh以及rdp服務,如果我們能搜集到憑據,那么就有機會直接打穿。

話不多說,我首先想到的其實是Powershell History,這也是憑據搜集階段常常會看的東西。它的保存路徑如下

%USERPROFILE%\AppData\Roaming\Microsoft\Windows\PowerShell\PSReadLine\ConsoleHost_history.txt

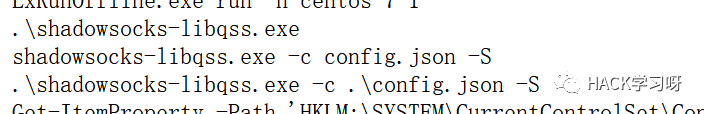

細看了一波,本意其實是想找到Teamserver相關的賬密的,這里沒找到,但是仍然發現了很多有趣的東西

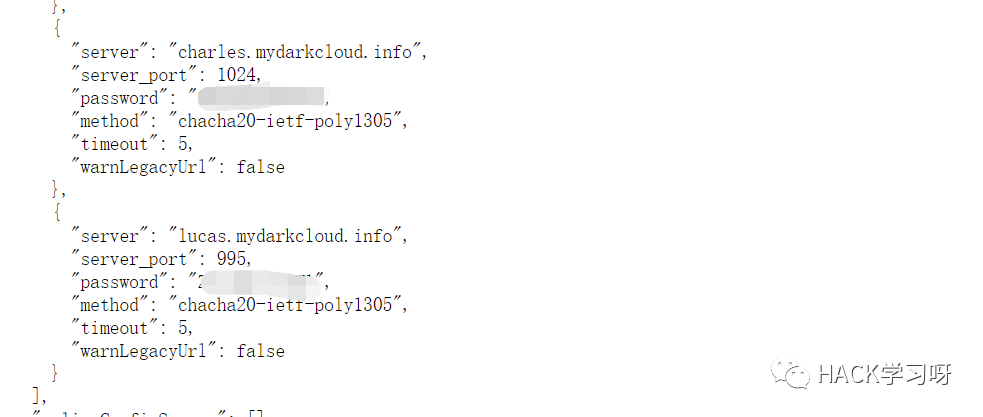

首先是這個shadowsocks 的 config.json配置文件里可能找到賬密

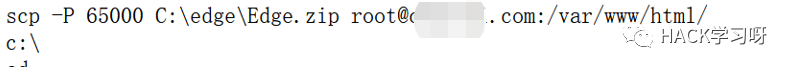

其次是我們發現這位仁兄使用scp命令往別的服務器拷貝了文件,這或許會成為另外的突破口

同時通過翻Desktop的文件,找到了一個配置文件,結合這個域名,不難推測這就是這位兄弟的真名

通過查找config.json相關的文件,我們找到了挺多包含密碼的東西

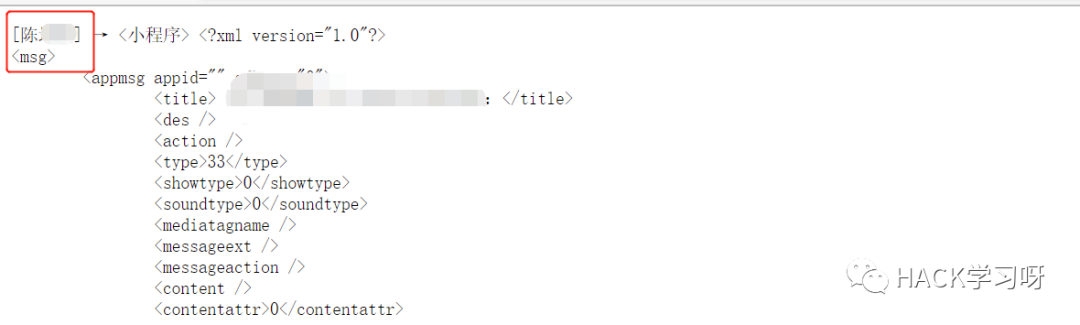

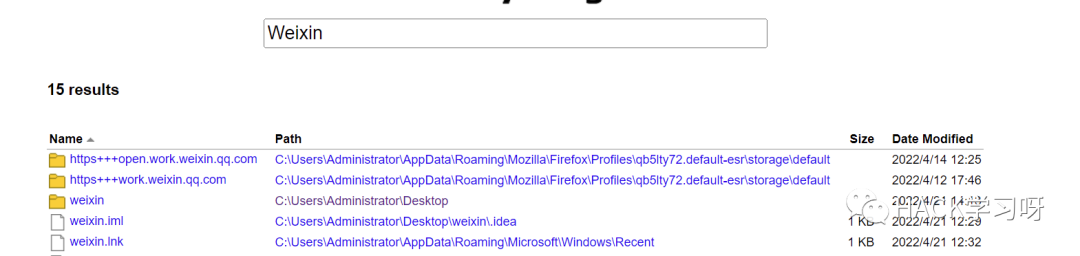

但是后續發現還是登不上ssh和rdp,故先作罷。查找Weixin等關鍵詞,發現這臺電腦上安裝了微信、QQ

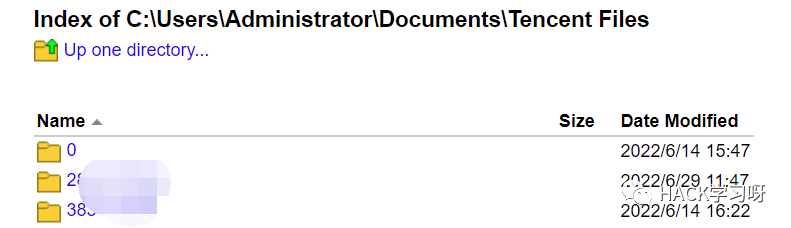

從中可以找到這臺主機上曾經登錄過的兩個QQ

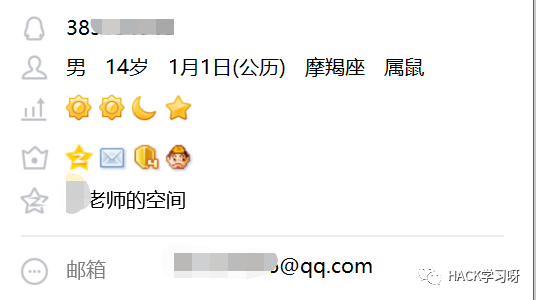

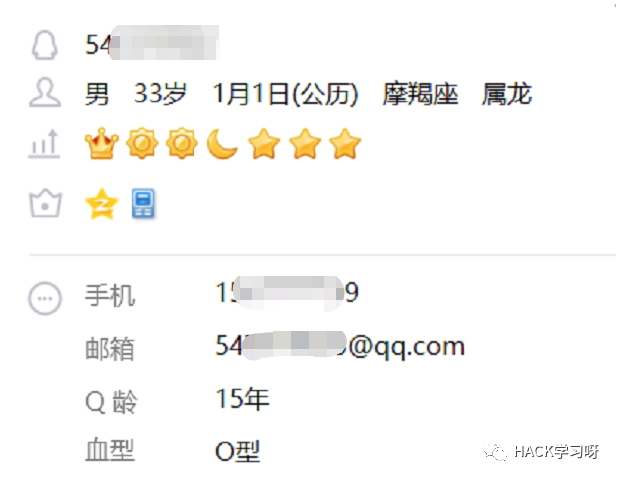

這里放出一個來意思意思,另外一個因為涉及到對方單位的信息,還是不截圖放出來了。總之通過下面這個圖的信息可以給這個服務器的主人簡單畫像。他是某某學校的老師(通過另一個QQ號的信息已經定位到了是哪個學校)

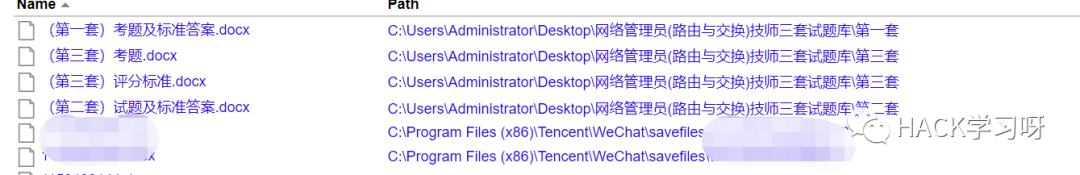

既然是老師,那么電腦上肯定有非常多別的與教學相關的文件,以及學校內部的一些文件。這里嘗試查找.doc .docx .xlsx等文件。

進一步可以得到一個更精確的畫像。這位老師教的東西主要和網絡管理員有關。在另一份文件里,找到了大量老師的名字。

其中還找到了大量保存學生信息的表格,不過這和我們這篇文章沒啥關系,后續也利用不上,這里就不放出來了。

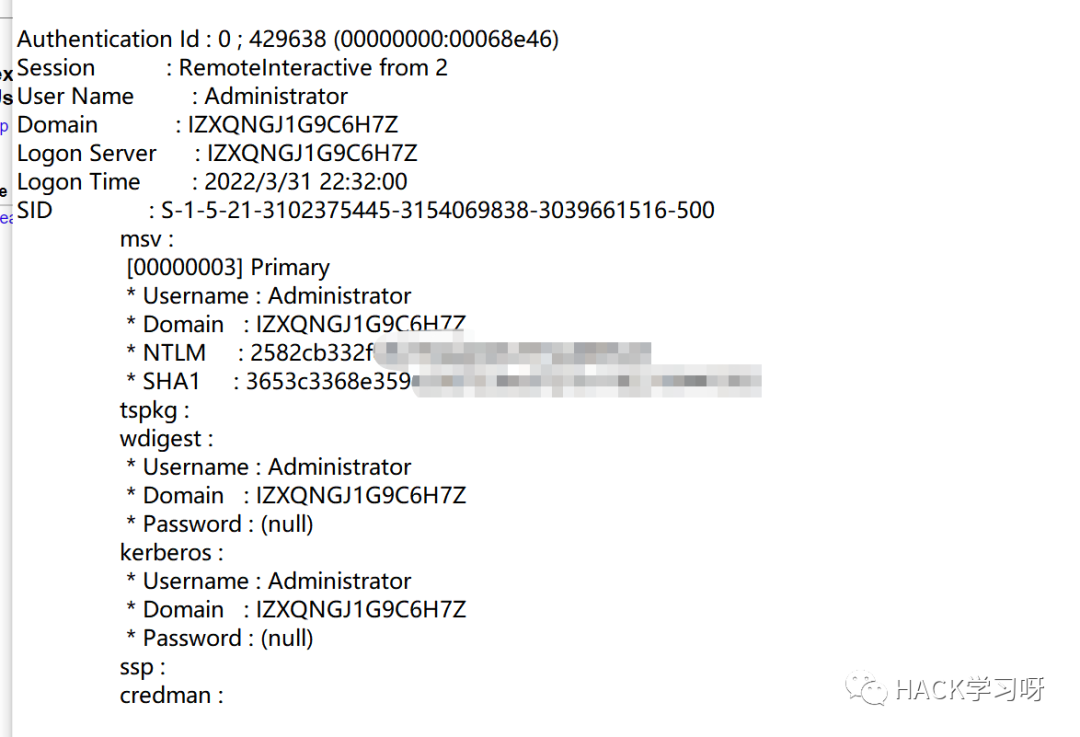

還有哪里可以獲取憑據呢?我突發奇想,如果這人用CS在本機上做過實驗,使用mimikatz提取過憑據,那么相關的信息就會保存在CS的log文件夾里。翻一翻說不定會有收獲

可以看到雀食有收獲,但是這個NTLM HASH解不出來。白搭。

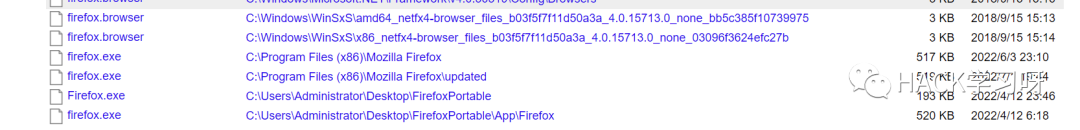

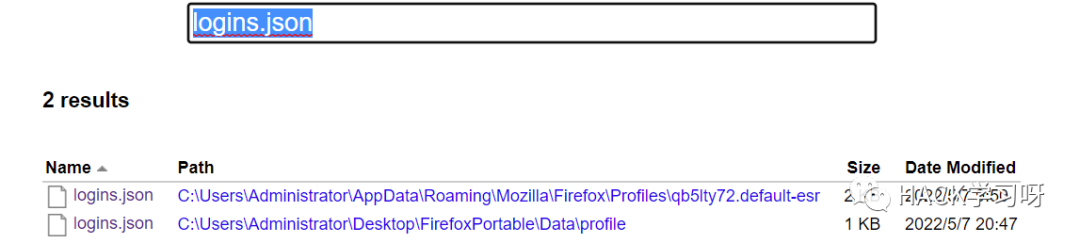

還有哪里可以進一步獲取憑據呢?我找了一下常見的瀏覽器,發現了火狐

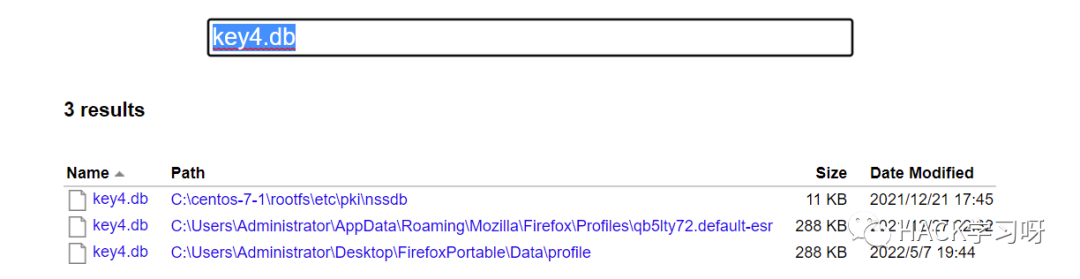

有這個就好辦多了,firefox的憑據可以離線解密,詳情可以參考這篇文章

https://blog.csdn.net/weixin_46081055/article/details/119413505

把這倆玩意下載下來解密即可。

最終解密得到這位兄弟的私人QQ號以及私人手機號,加上常用密碼以及規律。

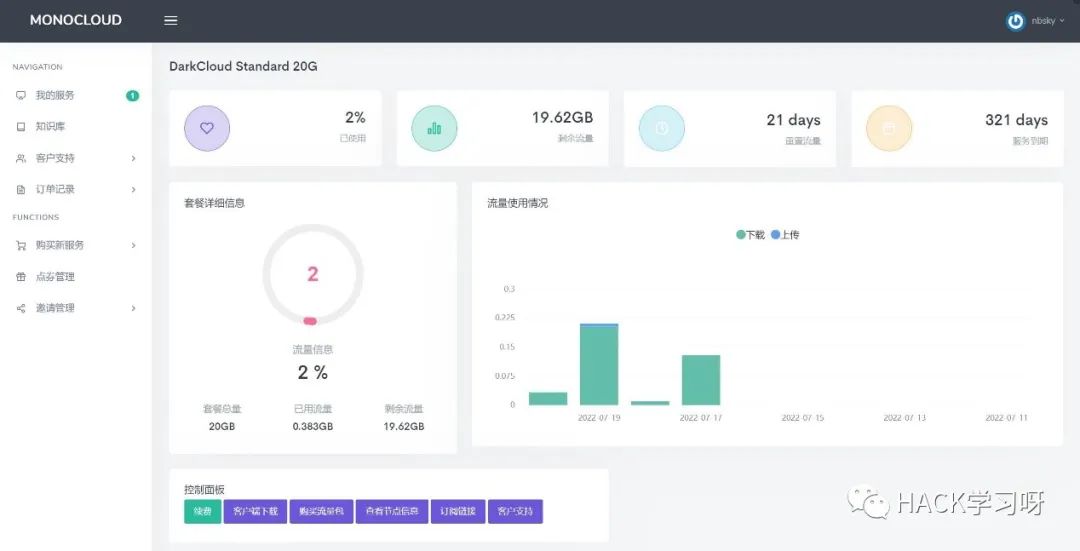

使用該密碼,可以登錄他注冊過的大量網站,比方說

再比方說他寫過的語雀文檔

可以看到這人雀食是xx學校的老師,甚至還教學生滲透。類目,我還是自學的CS呢,不見有人教我。

這些密碼甚至還能登錄上這兄弟的騰訊云(這里是不是掛代理,把IP掛到這個老師常用登錄城市就行了?)

0X03 結語

自己就是做安全的,居然會犯下把everything直接部署在公網上這種低級錯誤,屬實是不應該。如果給藍隊溯源到這個C2服務器,估計底褲都被看穿了。