入侵太空:超越地球的網絡威脅

針對太空計劃的破壞性網絡攻擊和數字間諜活動正呈現出令人擔憂的增長趨勢。過去5年,國際太空計劃和太空衛星關鍵基礎設施遭受一系列數據竊密和破壞性重大網絡攻擊,成為太空安全態勢的轉折點。

背景

太空探索行動以及在太空部署衛星基礎設施能極大驅動科學研究和技術創新,投資在太空計劃中的數字基礎設施和信息系統建設資金已達數十億;同時,也受到來自國家級網絡攻擊者和受經濟驅動的網絡犯罪團伙的網絡攻擊。

本文基于開源情報(OSINT)調查報告,總結影響航天工業安全的重要網絡攻擊事件,幫助太空安全防御者梳理提煉太空安全防護環境中需要考慮到的因素。

最近,有大量具有里程碑意義的太空頭條新聞,比如由SpaceX、BlueOrigin和波音三家宇航公司的成功發射,SpaceX公司向烏克蘭提供大量星鏈通信基礎設施,航天部隊和太空信息共享與分析中心(ISAC)成立等等。太空網絡安全威脅也隨著地緣政治緊張局勢而升級,俄羅斯宣稱將退出國際空間站(ISS)。

實際上太空網絡安全威脅早已出現。2018年國際空間站由Windows XP切換至Linux之前,俄羅斯宇航員報道過空間站USB設備遭受病毒感染,導致宇航員使用的Windows XP筆記本電腦感染名叫W32.Gammima.AG的病毒,這是一種盜取口令的電腦病毒。關于這起感染事件的更多技術細節并未有相關公開報道。NASA官方當時稱該病毒是“討厭鬼” “這種事件不是經常發生,但也不是首次發現”。

一、太空中的數字間諜活動

事件1:太空數字間諜活動:衛星劫持

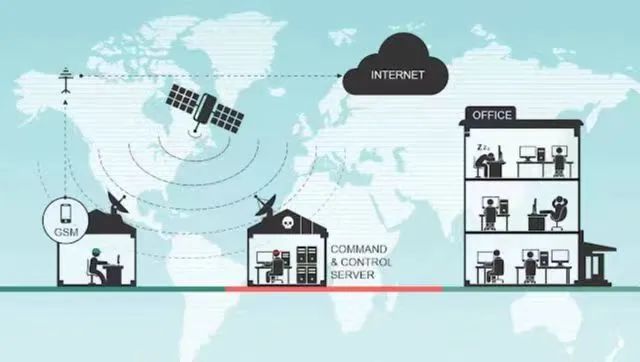

衛星通信設備可以提供電視廣播和遠程連接互聯網。這種基于衛星的互聯網接入方式,稱為下行鏈路。2015年9月,卡巴斯基實驗室披露了一個來自俄羅斯APT攻擊團伙Turla,他們成功地利用了這種下行鏈路連接衛星網絡的弱點。Turla會監控這種下行鏈路,識別活動IP地址,在入侵過程中偽裝成原始IP地址,通過向衛星網絡收發報文中隱藏惡意代碼來劫持衛星,攻擊衛星通信設備。被Turla攻擊的系統會把惡意數據滲透到衛星網絡的普通用戶端。Turla使用這種特殊技術攻擊了中東和非洲的政府、大使館、軍方、教育機構、科研機構、制藥公司等多個目標場所。根據愛沙尼亞情報機構披露,Turla 組織疑似從屬于俄羅斯聯邦安全局(FSB)。2022年2月,德國調查記者披露了兩名Turla組織開發人員的身份以及他們與FSB的關系。

圖1: Turla衛星劫持攻擊示意圖

事件2:NASA受到SolarWinds供應鏈攻擊

NASA最近也受到俄羅斯網絡間諜活動的攻擊。2020年12月,與Nobelium APT組織(又名APT29、CozyBear或DarkHalo)相關的SolarWinds供應鏈攻擊內幕被披露。它涉及SolarWinds Orion平臺的惡意軟件更新,已被超過1.8萬名SolarWinds客戶下載。Nobelium設法入侵感染SolarWinds軟件編譯環境,使用名為SUNSPOT的定制植入軟件來加載Orion軟件更新后門。據報道,黑客從2019年9月就開始布局,同年10月,首次嘗試添加測試代碼,篡改了Orion Platform版本,并推送給SolarWinds用戶。為了使惡意代碼更難被發現,SURBURST的代碼使用Orion平臺竊取的證書對代碼進行簽名,并且命名規則與Orion代碼相同,因此SolarWinds開發人員無法分別出惡意代碼的存在。一旦SUNBURST被安裝,會休眠12-14天,直到程序通過DNS連接到黑客組織的C&C服務器。SUNBURST將自己的流量偽裝成Orion Imporvement Program(OIP)協議流量隱藏在SolarWinds合法流量中。然而,Novelium會利用SUNBURST部署其他的惡意程序,例如 TEARDROP, RAINDROP等其它惡意軟件。據美國國家安全局(NSA)報道,大約有100個民間組織遭到后續攻擊,包括幾個美國聯邦政府機構和NASA。2021年1月,美國國家情報總監辦公室(ODNI)正式發表聲明,稱此次攻擊是由俄羅斯對外情報局(SVR)一手策劃的。

分析

- 太空探索和研究需要很多國際太空機構大量密切合作,但是一些情報機構在這些協議之外運作并無視這些協議。

- 這些數字間諜活動都是由國家情報機構操縱的黑客行為,為了能充分發揮黑客技術,需要調動大量資源、技術研究人員和有紀律的操作人員。

- Turla、APT10和Nobelium黑客組織正式執行了高級持續性的APT攻擊,但并未竊取知識產權信息。

- 這些間諜活動是傳統間諜活動的網絡版,始終發生在國家級競爭對手之間。因為并沒有給對手造成破壞性的后果,很難稱這些入侵行為為“攻擊”行為。但是,從這些網絡間諜活動中搜集到的信息卻有助于支撐未來的攻擊行為,給予破壞性打擊。

二、影響太空的破壞性網絡攻擊

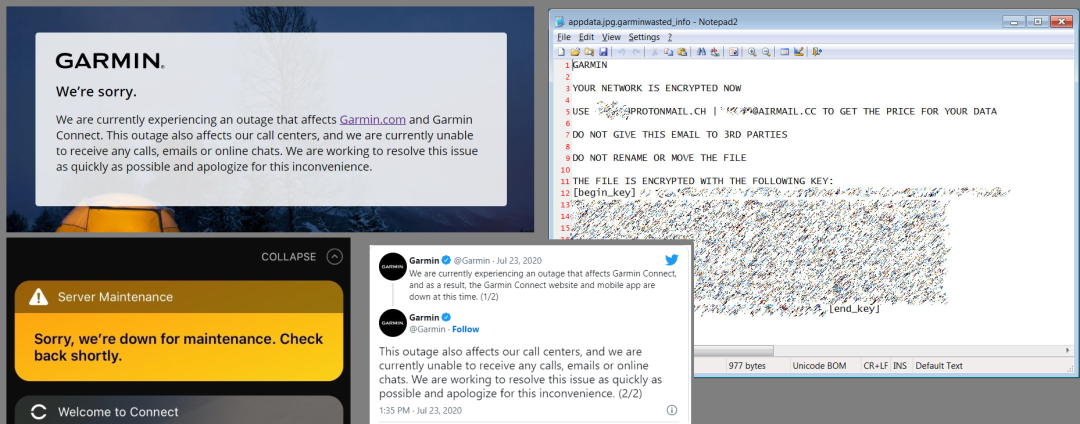

事件3:Garmin遭勒索攻擊 世界首次大規模衛星通信攻擊

針對IT系統或網絡的APT網絡攻擊行為更多是由網絡犯罪團伙發動的,而不是國家級力量執行的。2020年7月下旬,美國宇航局的Ingenuity Mars直升機使用的導航設備和智能設備的主要制造商Garmin遭到WasedLocker勒索軟件的攻擊。此次攻擊造成了Garmin云服務,包括飛行員使用的設備同步和地理定位儀一度無法使用。Garmin官方已確認,此次網絡攻擊行為導致公司的在線服務中斷,一些內部系統被加密。目前并沒有跡象表明整個事件中有任何對用戶數據的非授權訪問。熟知整個事件經過的匿名Garmin雇員向BleepingComputer 透露,此次勒索贖金達1000萬美元。在全球服務中斷4天后,Garmin突然宣布他們已向網絡犯罪團伙支付贖金以獲取解密密鑰,恢復中斷的網絡服務。值得注意的是,WastedLocker由于與eCrime威脅組織開發的其他勒索軟件系列DoppelPaymer和BitPaymer的相似性而被歸因于EvilCorp。2019年12月,EvilCorp被列入造成了1億美元經濟損失的美國OFAC制裁名單。因此,向EvilCorp支付贖金將會導致Garmin被美國政府處以巨額罰款。

圖2: Garmin服務中斷通知和WasedLocker贖金記錄

事件4:世界首次大規模衛星通信攻擊

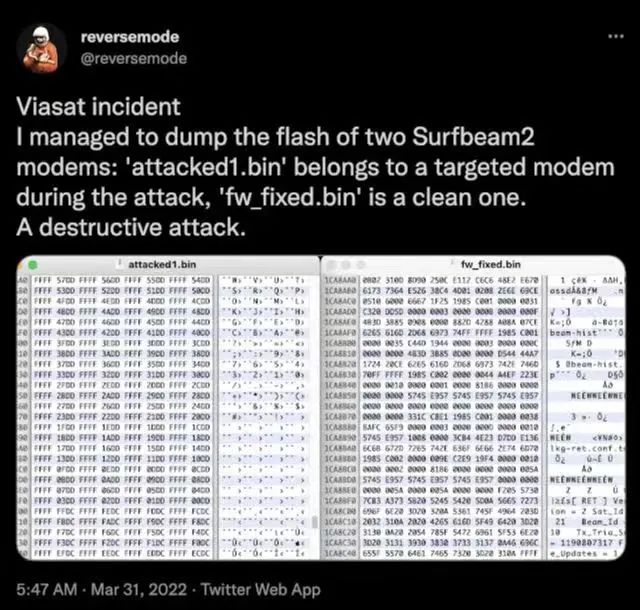

太空領域最具破壞性的網絡攻擊之一是在俄羅斯入侵烏克蘭當晚針對歐洲衛星通信網的發動的攻擊行動。2022年2月24日,美國和歐盟宣稱,俄羅斯對屬于Viasat的商用衛星通信網KA-SAT發起網絡攻擊。此次攻擊旨在中斷烏克蘭的指揮和控制行動,同時對其它歐盟國家,包括德國、希臘、波蘭、意大利和匈牙利在內的其它國家造成嚴重的溢出效應。直到1個月后,歐洲衛星寬帶服務才恢復。Viasat透露,數以萬計的SATCOM調制解調器被破壞,不得不重新更換。攻擊者能夠利用“錯誤配置的VPN”漏洞,獲得訪問權限,并橫向移動到KA-SAT網絡管理部分,隨后執行命令使得調制解調器的內存溢出,使它們無法使用。有趣的是,來自網絡安全供應商SentinelOne 的科研人員發現一款名為“酸雨”(AcidRain)的新型擦除惡意軟件,該惡意軟件專為SATCOM調制解調器使用的MIPS固件而設計,可能用于KA-SAT攻擊。SentinelOne科研人員認為, AcidRain 和 VPNFilter 惡意軟件之間有相似之處,為相同的開發者開發。VPNFilter被正式歸因于俄羅斯GRU,更具體地說是GTsST Unit 74455,即著名的沙蟲團隊。

圖3 受攻擊的KA-SAT調制解調器的對比分析

事件5:俄羅斯太空機構遭到黑客攻擊

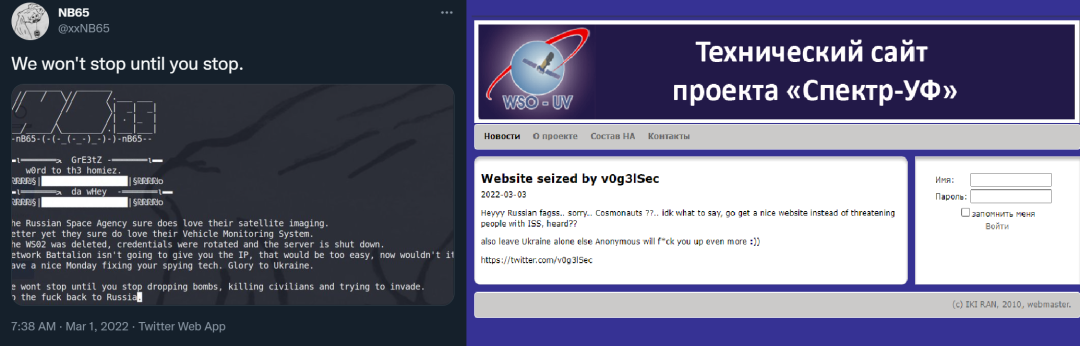

對航天工業發起破壞性網絡攻擊的并不限于國家資助的APT團體和有組織的網絡犯罪分子。2022年3月,名為Network Battalion 65(又名NB65)的親烏克蘭黑客組織通過Twitter宣布,對俄羅斯航天局Roscosmos發起了攻擊。

Roscosmos總干事德米特里·羅戈津(Dmitry Rogozin)表示NB65的說法“不真實”,并稱他們為“騙子”。不過,NB65分享的截圖據稱屬于俄羅斯衛星成像軟件和車輛監控系統。Roscosmos事件最終被俄官方否認,NB65也未能提供足夠有效證據。同樣在3月,據稱與黑客組織Anonymous有關的推特賬戶透露,名為v0g3lSec的黑客組織破壞了屬于俄羅斯空間研究所(IKI)的網站,并泄露了據稱屬于Roscosmos的文件。其中一份被盜文件討論了月球南極潛在著陸點的位置。這與俄羅斯當局已經宣布的南極地點相吻合,這增加了這些文件已被成功竊取的可信度。

圖4: NB65和v0g3lSec攻擊俄羅斯航天局

分析:

- 雖然不常見,單純破壞性網絡攻擊往往是最令人恐懼的。數據丟失和對系統的非法訪問可能會造成數百萬美元的損失,需要數月或數年才能恢復正常。最具破壞性的攻擊通常會使用數據加密勒索軟件或數據銷毀擦除器。

- 俄羅斯是全球破壞性網絡攻擊的主要源頭之一。俄羅斯APT團伙在此次入侵烏克蘭前后使用了數種數據擦除惡意軟件向烏克蘭政府實體和關鍵技術設施組織發動網絡攻擊。

- 沙蟲團隊實施的進攻性網絡行動是世界上最危險的行動之一。它是少數成功發起多次網絡攻擊的APT組織之一,這些攻擊具有破壞性影響,主要針對烏克蘭。

三、安全建議

網絡安全專家常常提醒道,俄羅斯網絡攻擊團伙把烏克蘭當做沙箱,首先在烏克蘭地區測試各種新型的網絡攻擊類型和手段。對網絡威脅情報分析人員來說,需要密切監控烏克蘭地區的網絡安全威脅,在俄羅斯APT團伙針對全球發動網絡攻擊之前,捕捉到他們的攻擊戰術、攻擊技術和攻擊流程。

針對太空組織和衛星網絡的攻擊技術往往是最先進的,為了和這些攻擊對手競爭,需要吸收和培養大量熟練的網絡安全從業人員,在對抗這些成熟網絡攻擊的防御領域進行投入。

最危險的對手也許不是民族國家和網絡犯罪威脅團體,而是黑客活動分子,他們會給任何一家機構造成嚴重的聲譽損害。與通常試圖秘密獲取和維持訪問權限的國家黑客,或希望將訪問權限貨幣化的網絡犯罪分子不同,黑客活動分子往往試圖通過破壞網站、通過DDoS攻擊關閉網站、攻擊和竊取數據以公開散布不良信息。國家級黑客組織也會采取黑客活動分子的戰術,以泄露數據的方式來羞辱對手,支持其活動主張。

航天工業的威脅模型與許多其他垂直行業大不相同。攻擊面涉及許多先進技術,例如衛星通信網絡。現代航空供應商往往無力保護這些技術,需要定制安全解決方案。例如,物聯網(IoT)設備的終端安全性目前遠不及現代工作站水平,這使得航天產業對高級持續威脅的準備嚴重不足。