黑客把Amazon Echo變成了間諜設備

你有亞馬遜Echo嗎?

放松點,如果沒有國家安全局,沒有中央情報局,或者你身后沒有你以上的技術朋友。

自昨天以來,已經有幾起關于這方面的報道亞馬遜回聲黑客這可能會讓黑客把你的智能揚聲器變成一個隱蔽的監聽設備,但用戶不必擔心,因為黑客攻擊并不簡單,需要物理訪問該設備,而且并非在所有設備上都能工作。

Amazon Echo是一款可隨時收聽的語音激活智能家居揚聲器,設計用于播放音樂、設置警報、通過Alexa語音助手回答問題,以及控制連接的智能家居設備,如WeMo、Hive和Nest。

黑客把Amazon Echo變成了間諜設備

現在,MWR InfoSecurity的研究人員展示了一種黑客行為,展示了黑客如何利用Amazon Echo某些模型中的漏洞,將其轉化為秘密監聽設備,可以秘密記錄你最親密的時刻。

但黑客攻擊并不簡單,而且有一些顯著的局限性:

- 亞馬遜回聲黑客攻擊的第一個主要限制是,它確實涉及黑客能夠獲得物理訪問不過,據研究人員稱,對于該設備而言,可以在不留下任何痕跡的情況下篡改回聲。

- 第二個限制是Amazon Echo黑客只針對老款,因為MWR研究人員發現的漏洞只影響2015和2016版本的人工智能揚聲器。

- 執行此黑客攻擊的另一個主要限制是,攻擊者應該高于平均水平的技能在Linux和嵌入式硬件系統中。

簡言之,這是一個非常復雜的黑客攻擊,首先需要詹姆斯·邦德繞過所有閉路電視攝像頭(如果有),悄悄地進入你的辦公場所,然后至少有30分鐘的空閑時間與亞馬遜Echo一起安裝惡意軟件,而不留下任何篡改痕跡。

在另一種情況下,正如研究人員所描述的那樣,你家的清潔工或女傭也可能會對你的設備進行攻擊,因此研究人員將該攻擊稱為“攻擊”邪惡女仆."

然而,“邪惡女傭”攻擊并不像聽起來那么令人印象深刻,因為在這種目標明確的情況下,人們只需花費較少的精力、知識和時間就可以植入竊聽設備。

黑客亞馬遜回聲:它是如何工作的?

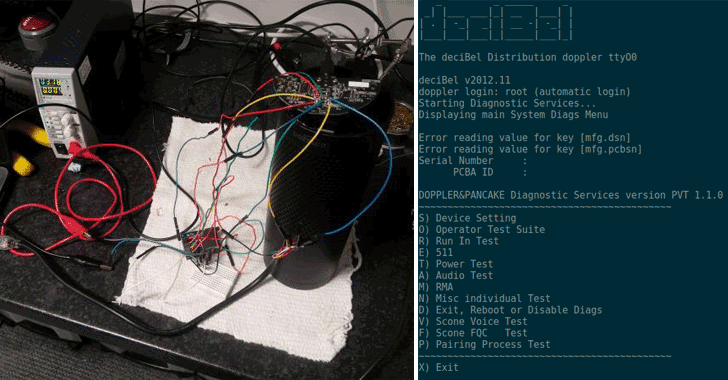

為了實施邪惡女傭黑客攻擊,MWR實驗室安全研究員馬克·巴恩斯首先移除了回聲底部的橡膠底座,這使他們能夠訪問亞馬遜工程師用來執行各種診斷的18個調試“墊子”。

然后,Barnes通過外部SD卡直接引導到設備的實際固件中。從那里,他能夠安裝持久的惡意軟件,而不會留下任何篡改設備的物理痕跡。

然后,該惡意軟件允許研究人員獲得設備的遠程根殼訪問權限,并最終訪問“始終監聽”麥克風。

巴恩斯寫道:“一旦我們找到根,我們就檢查了設備上運行的進程以及產生這些進程的腳本。”。“我們能夠理解音頻媒體是如何在進程和用于創建并與這些音頻緩沖區交互的工具之間傳遞和緩沖的。”

巴恩斯說,他的團隊隨后開發了腳本,利用亞馬遜Echo上嵌入的工具,在不影響設備本身實際功能的情況下,通過TCP/IP將原始麥克風音頻連續傳輸到遠程服務器。

這最終意味著,至少在理論上,黑客可以秘密監視和監聽用戶的對話,并在未經其許可甚至未意識到的情況下竊取私人數據。

巴恩斯補充道:“亞馬遜Echo設備本身的根基并不重要;然而,它給互聯網設備或‘智能家居’設備的制造商提出了許多重要問題。”。

研究人員警告用戶不要從第三方零售商處購買智能揚聲器,并建議他們按下Echo的靜音按鈕,以實際禁用麥克風。

作為對MWR調查結果的回應,亞馬遜發布了一份聲明,稱用戶保護自己免受此類篡改的最佳方式始終是直接從該公司購買Echo。

該公司表示:“客戶信任對我們非常重要。為了幫助確保最新的安全措施到位,作為一般規則,我們建議客戶從亞馬遜或受信任的零售商處購買亞馬遜設備,并保持軟件的最新狀態。”。

擁有2017款設備的用戶不會受到這一最新黑客攻擊的影響,因為新機型引入了一種緩解措施,以防止設備外部啟動的方式連接了兩個關鍵的調試板。