安恒信息又雙叒捕獲到在野0day!漏洞可攻擊最新版WIN11

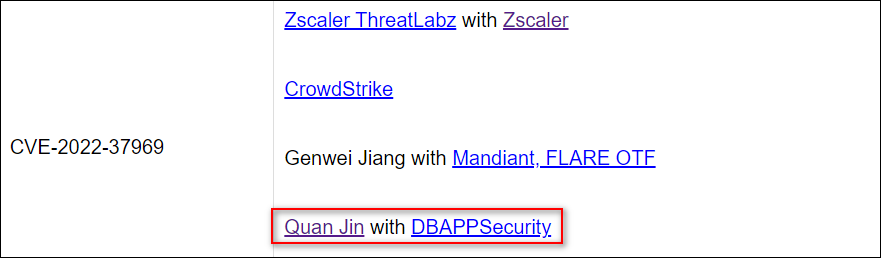

2022年08月31日,安恒信息中央研究院獵影實驗室捕獲了一個新的Windows內核提權在野0day樣本。確認0day漏洞后,獵影實驗室第一時間向微軟進行了報告并協助漏洞修復。在2022年9月的更新中,微軟正式修復了該漏洞,將其命名為CVE-2022-37969,并對安恒信息進行了公開致謝。

事件時間線

2022年8月31日

安恒信息獵影實驗室捕獲到相關樣本,并啟動根因調查;

2022年9月1日

安恒信息獵影實驗室將漏洞信息報告給監管部門;

2022年9月2日

安恒信息獵影實驗室將漏洞信息報告給MSRC;

2022年9月6日

安恒信息獵影實驗室聯合衛兵實驗室完成對漏洞成因和漏洞利用的全部分析,并將相關信息提供給MSRC;

2022年9月8日

MSRC確認該0day漏洞的存在,正在進一步調查該漏洞;

2022年9月14日

MSRC修復該漏洞,漏洞編號為CVE-2022-37969,同時在漏洞披露頁面對安恒信息等廠商進行了致謝。

漏洞信息

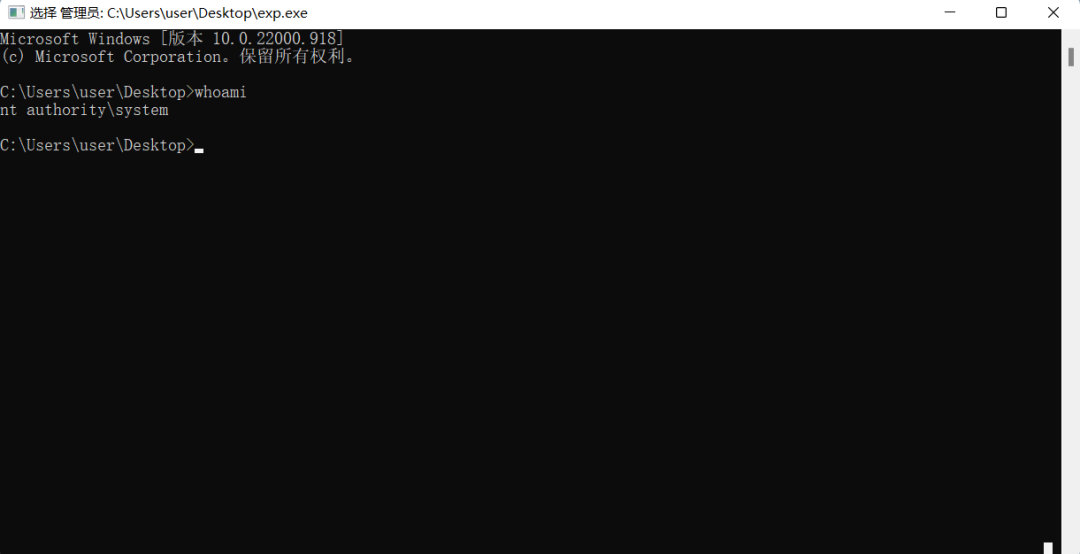

此次捕獲的漏洞樣本位于Windows通用日志文件系統 (Common Log File System)組件,對應的模塊為clfs.sys。漏洞成因為clfs模塊對cbSymbolZone成員校驗不嚴格,導致其可以被用作非法偏移進行越界寫入,攻擊者借助這一漏洞,通過精巧的漏洞利用獲取了系統最高權限。下圖展示了該在野0day樣本在最新版Windows 11操作系統中的提權效果。可以看到,借助漏洞,當前進程權限被提升到了system最高權限。

多次捕獲Windows在野0day

(1)2020年12月,安恒信息威脅情報中心獵影實驗室曾經捕獲一個Windows內核提權在野0day,該漏洞編號為CVE-2021-1732,相關事件我們已經在《0DAY攻擊!首次發現蔓靈花組織在針對國內的攻擊活動中使用WINDOWS內核提權0DAY漏洞(CVE-2021-1732)》這篇文章中進行披露。

(3)2021年5月,獵影實驗室再次捕獲一個Windows本地提權在野0day,該漏洞編號為CVE-2021-33739,相關事件我們已經在《又捕獲到一個0day!安恒威脅情報中心再次發力,漏洞可影響最新版WIN10》這篇文章中進行披露。

(3)本次是安恒信息第三次捕獲Windows本地提權在野0day,連續捕獲多次此類在野0day證明了安恒信息獵影實驗室在Windows內核提權樣本狩獵方面的業界領先能力。

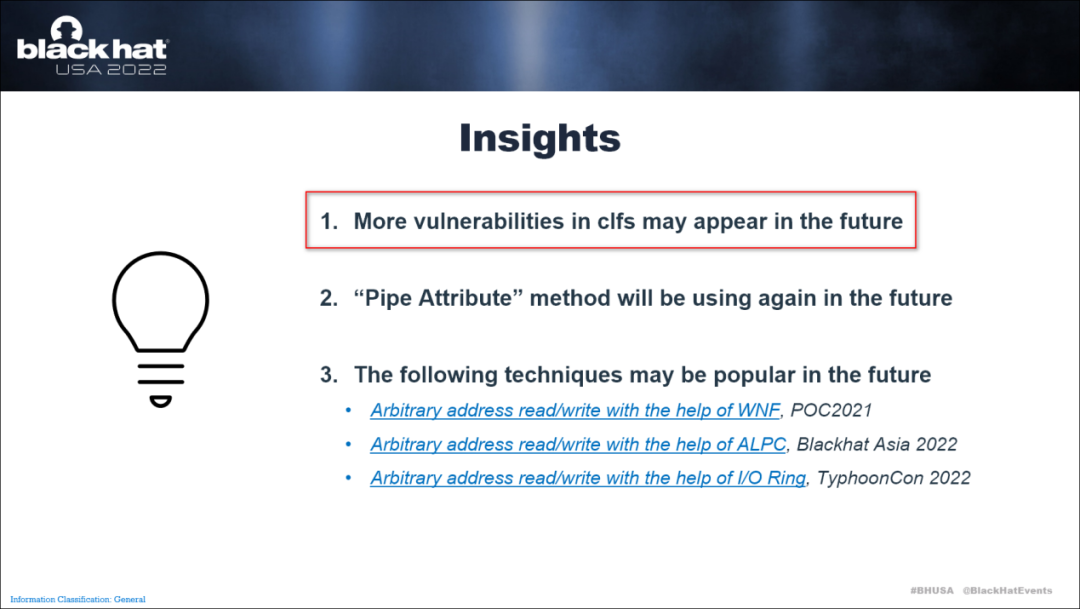

值得一提的是,安恒信息中央研究院獵影實驗室/衛兵實驗室的研究成果《The Journey of Hunting In-the-Wild Windows LPE 0day》還登上了今年8月的Black Hat USA 2022會議。在該次演講中,安恒信息基于過去多年歷史技術案例復盤研究,介紹了一套有效的Windows本地提權漏洞檢測方法,并進行了案例展示。在那次演講的最后,我們就曾預測接下來會有更多的CLFS在野漏洞出現,這次捕獲的Windows CLFS在野0day正好印證了之前的預測,這也證明了安恒信息在Windows在野0day狩獵方面的視野前瞻性。

防范建議

升級安恒APT攻擊預警平臺以及明御主機安全及管理系統EDR到最新版本可進行檢測。

安恒APT攻擊預警平臺能夠發現已知或未知威脅,平臺能實時監控、捕獲和分析惡意文件或程序的威脅性,并能夠對郵件投遞、漏洞利用、安裝植入、回連控制等各個階段關聯的木馬等惡意樣本進行強有力的監測。同時,平臺根據雙向流量分析、智能的機器學習、高效的沙箱動態分析、豐富的特征庫、全面的檢測策略、海量的威脅情報等,對網絡流量進行深度分析。檢測能力完整覆蓋整個APT攻擊鏈,有效發現APT攻擊、未知威脅及用戶關心的網絡安全事件。

安恒明御主機安全及管理系統是一款集成了豐富的系統加固與防護、網絡加固與防護等功能的主機安全產品。業界獨有的高級威脅模塊,專門應對攻防對抗場景;明御主機安全及管理系統通過自主研發的專利級文件誘餌引擎,有著業界領先的勒索專防專殺能力;通過內核級東西向流量隔離技術,實現網絡隔離與防護;擁有補丁修復、外設管控、文件審計、違規外聯檢測與阻斷等主機安全能力。目前產品廣泛應用在服務器、桌面PC、虛擬機、工控系統、容器安全、攻防對抗等各個場景。