18歲少年黑進Uber,攻破內部系統盜取漏洞報告

1、《GTA6》源代碼泄露黑客要價5位數已有人付款!

《GTA6》泄露事件引發軒然大波,而這件事還沒有結束,泄密黑客表示手頭掌握有《GTA5》和《GTA6》兩款游戲的源代碼,并公布了自己的Telegram、電子郵箱聯系方式,喊話Take Two(R星母公司)稱要與其進行談判,否則就要把源代碼拿出去售賣。

泄密黑客表示:他將會把給《GTA6》的源代碼、游戲素材拿出去售賣,而且要價很高,5位數以下根本不考慮。不過GTA6的源代碼“目前暫時不會公開售賣”。

令人哭笑不得的是,泄密黑客目前還沒有給出自己的收款地址,但是有人以他的名義貼出了一個地址(付款渠道是加密貨幣),結果真有人付過去10萬美元求購源代碼,最終不了了之。

此外,還有人裝作是R星/Take-Two內部員工與這名黑客進行了溝通,并質問他是否真的掌握有GTA的源代碼,黑客表示:“(你們讓)IT團隊去看看日志就知道了”。看起來,這位黑客可能所言非虛。

2、黑客曝特斯拉擁有可疑代碼或用于碰撞測試作弊

近日,海外一名黑客在推特上發布信息,稱其在特斯拉的代碼中發現了與ANCAP(澳大利亞)、I-VISTA(中汽研中國智能汽車指數)、EuroNCAP(歐洲)、Korea NCAP(韓國)等車輛測試中心相關的代碼。

對此,該黑客懷疑特斯拉針對這些測試機構為車輛設置了專用的代碼(代碼中帶有測試機構的名字),并可能會調整設置,以便在測試中能夠取得更好的成績。而ANCAP的官方人員對媒體表示,他們已經知道這件事情,并對此展開調查。

值得一提的是,就在不久前Euro NCAP發布了對特斯拉Model Y的碰撞測試結果,數據顯示,這款車獲得了Euro NCAP的最高碰撞分數。目前特斯拉官方尚未對可疑代碼做出解釋。

3、TeamTNT劫持服務器運行比特幣加密解算器

AquaSec威脅分析師稱,自9月初以來在他們的蜜罐上發現黑客組織TeamTNT活動的跡象。該組織劫持服務器,使用3類攻擊手段,目的是運行比特幣加密解算器。2021年11月,TeamTNT宣布宣布“金盆洗手”,然而從那之后,雖然沒有新的有效載荷,但大多數相關觀察都涉及過去感染的殘余,具體如自動化腳本。

在最新捕獲的攻擊活動中,明顯帶有與TeamTNT相關的各種特征,并依賴于該團伙先前部署的工具,因此AquaSec威脅分析師稱這極可能表明TeamTNT正要卷土重來。

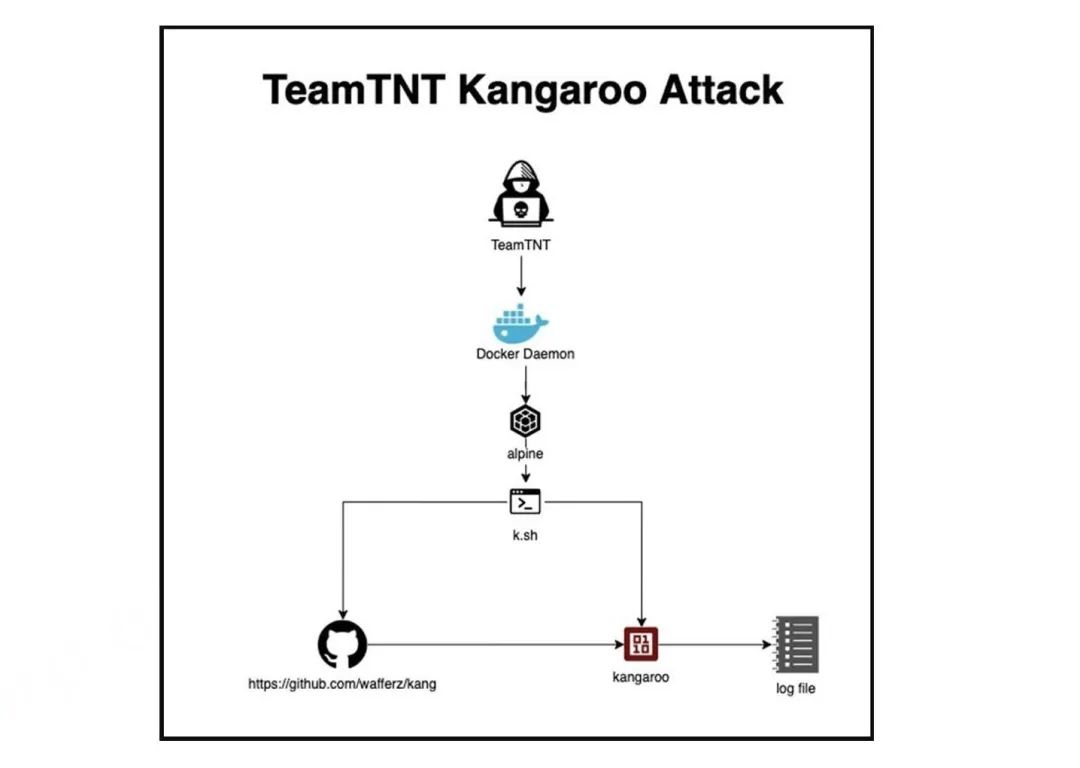

研究人員觀察到,新的TeamTNT攻擊中使用3種攻擊類型,其中最有趣的一種是利用被劫持服務器的計算能力來進行解密運算。由于使用Pollard的Kangaroo WIF求解器,該攻擊被命名為“袋鼠攻擊”,該攻擊掃描易受攻擊的Docker守護程序,部署AlpineOS映像,刪除腳本(k.sh),并最終從GitHub獲取求解器。Pollard的袋鼠區間橢圓曲線離散對數問題(ECDLP)求解器算法試圖破解比特幣公鑰密碼學中使用的SECP256K1加密。

4、18歲少年黑進Uber攻破內部系統盜取漏洞報告

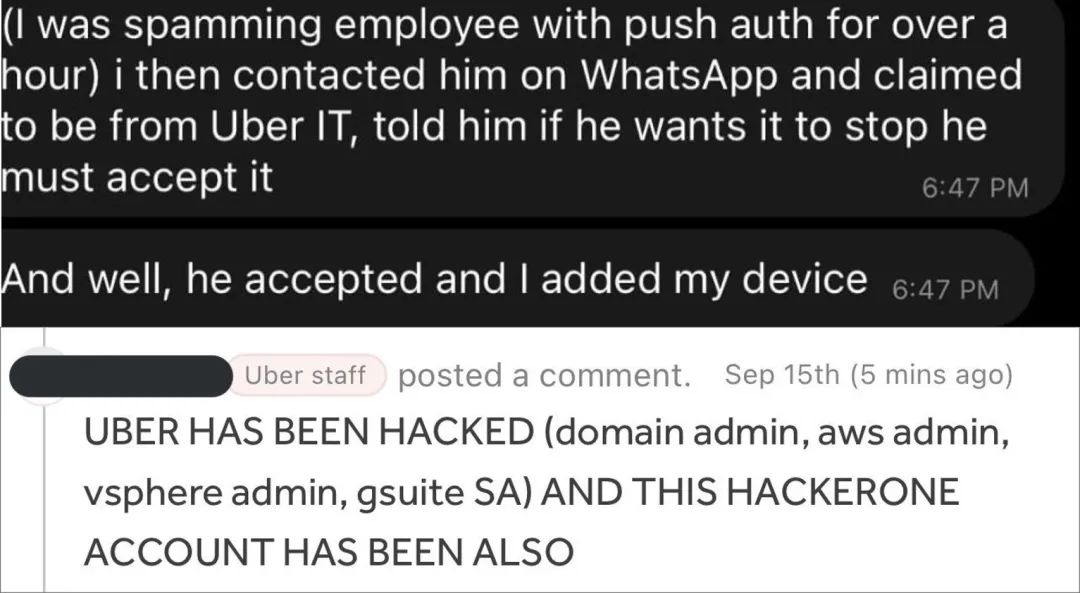

“我宣布我是一名黑客,Uber的數據已經遭到泄露。”根據Twitter上流傳的一張截圖,9月15日,黑客利用一名Uber員工的Slack賬戶發帖。他表示,Slack軟件已經被入侵了,還列出了自稱已經獲取的幾個內部數據庫。

許多Uber員工最初以為這只是個玩笑,對該帖的回復中有爆米花表情符號、蟹老板表情包以及流行GIF動圖等。然而,他們很快意識到的確發生了網絡攻擊。一位自稱Uber員工在社交軟件上披露:“每當我(在Slack上)請求一個網站時,都會被帶到一個界面,上面有一張色情圖片,還寫道‘去你的混蛋’。”

根據黑客發送的Uber內部系統截屏,被入侵的不僅有Slack服務器,還包括安全軟件、亞馬遜網絡服務控制臺、VMware vSphere/ESXI虛擬機、谷歌工作區電子郵件管理儀表盤等。黑客還聲稱訪問了Uber數據庫和源代碼。安全專家表示,這些截屏說明黑客可以訪問高等級特權的安全賬戶,這意味著能在公司內部得到廣泛的操作權限。

9月16日,Uber最新聲明中稱,目前“沒有證據”表明旅行記錄等敏感用數據被泄露,公司產品都在正常運行。

5、越南情侶黑客為找樂刪洲際酒店集團數據庫

在全世界逾一百個國家經營6028家酒店的洲際酒店集團上周證實遭到網絡攻擊,稱攻擊嚴重干擾了房間預訂等功能。

日前,兩位自稱TeaPea的越南黑客情侶通過Telegram聯絡BBC,以截圖為證宣稱是他們對洲際酒店實施了網絡攻擊。這對情侶黑客稱,他們利用了釣魚攻擊和一個弱密碼 Qwerty1234 訪問了內部數據庫,一開始計劃發動勒索軟件攻擊,但發現 IT 團隊隔離了服務器,所以為了找點樂趣決定刪庫。黑客對于其行動無任何內疚,稱越南的薪水太低,月薪只有300美元,否則他們寧可有一個合法的工作。

值得注意的是,黑客稱他們在洲際酒店集團的系統中發現其內部密碼庫的登陸密碼是 Qwerty1234,不得不說一句弱密碼無處不在。

6、黑客公布PS4、PS5主機永久破解漏洞:索尼無法修復

日前,長期致力于游戲主機破解的黑客CTurt對外公布了所謂PS4、PS5主機的永久性漏洞,他認為,名為“Mast1c0re”的漏洞無法被修復。

簡要來說,該漏洞利用了PS4和PS5上運行某些PS2游戲模擬器所使用的JIT編譯錯誤,從而給仿真器特殊權限,使其能在應用層執行PS4代碼前改寫源碼。實際上,CTurt早在一年前就把漏洞披露給索尼,可他強調,索尼并沒有修復,或者無法修復。黑客強調,只要PS4可運行PS2游戲(數字或者光盤)的機制存在,那么這個漏洞就會存在,這是設計機制決定的。此前,類似漏洞也在任天堂的eShop出現,可后者已經移除了所有3DS游戲。然而,截至發稿,PSN上仍舊有可供下載的PS2游戲。

關于破解,CTurt表示,通過Mast1c0re已經可以干足夠的事情,比如運行PS4盜版游戲,只是要想實現完美破解,還需要內核漏洞的支持,只是隨著索尼不斷下發新固件,尋找內核漏洞的難度越來越高。