從傳統到云端,云原生MSS要面臨的四個挑戰

安全事件激增的情況下,首要痛點不是占極少數的APT攻擊威脅,而是如何高效發現并減少占絕大多數的常見安全風險,通過某種方式過濾掉占據絕大多數的常見安全風險以后,才能使APT攻擊威脅浮出水面,投入更寶貴的安全專家人力去關注并解決。

很多安全工作做的好的用戶,基礎安全能力也做得相對比較完善和高效,復雜的事情簡單做,簡單的事情重復做,大量的基礎工作,是在持續投入,反復打磨,循環迭代以后,才逐漸形成現在的高安全水線。基礎工作做的越扎實,所謂的高級威脅防護才有發揮作用的空間與必要。

針對常見的安全風險:誤操作、誤配置、告警誤報漏報、暴力破解等,企業的安全工作解決路徑通常有2個,自建隊伍與服務托管。

自建隊伍的好處不言而喻,自己的子弟兵,打起仗來得心應手。作為安全團隊,手握兵權,也更有話語權,但是成本會顯著增加——資金成本、時間成本、管理成本。雖說養兵千日用兵一時,但無仗可打的時候,所要承擔的高成本,也會給相關負責人帶來更大的責任壓力。

服務托管的好處是成本相對較低。特別對于近幾年安全意識已經萌芽,苦于之前基礎太差,迫切需要快速提升安全能力的大部分用戶來說,更易于接受服務托管帶來的“即戰力”,同時,服務托管帶來的“責任共擔”也讓相關負責人的日常壓力減少了許多,資金成本、時間成本、管理成本,ROI優勢明顯。因此,在數字化轉型,業務上云的過程中,大多數用戶選擇相配套的安全托管服務是更優解。

安全托管服務并不是一個新鮮事物,早在20年前,國外安全市場就已經形成了細分的安全托管服務市場,經過多年發展,以Secureworks、IBM、AT&T等老牌廠商為代表的MSS供應商占據了全球大部分市場份額。近幾年,Secureworks等頭部玩家在不斷求變,CrowdStrike、AWS等新玩家聯合入場,讓這個細分領域的市場變得重新熱鬧起來。

Gartner統計稱,2019年,全球MSS服務的總體營收在115億美元左右,增長率為7.5%,前6大廠商依次是IBM、AT&T、Atos、Secureworks、DXC和Verizon等,市場份額總占比為22.7%。到2024年,全球市場規模可以達到580億美元。

數據來源:Gartner,2020年

然則,傳統的MSS服務方式,有其天然的局限性,越來越無法適應隨IT信息環境、業務場景而發生變化的新安全需求。主要體現在可達性、可操作性、可擴展性三個方面。

可達性:從交付方式來看,MSSP在向用戶交付安全監測及事件響應等服務時,裸金屬、IaaS、PaaS、DATAaaS,傳統MSS的可達性都會受到不同程度的限制,即便是SaaS方式,也會受限于用戶的網絡環境,只能觸達部分資產;\

可操作性:傳統MSS服務商租用的IDC數據中心、異地災備資源,在服務的精確度、效率、刷新周期、管理上都會存在較大問題,用戶的時間精力大部分都會花費在與MSSP的頻繁溝通和反復確認上;

可擴展性:用戶的業務場景一旦發生變化,MSSP往往難以隨之變化,受限于成本、規模等原因,難以擴展,最后要么把成本轉嫁給用戶,要么服務質量會打折扣。隨著用戶業務上云的進程加快,這些問題越發明顯。

但,如果MSS生來就與用戶的資產、業務同在云端,采用云原生方式交付呢?可達性、可操作性、可擴展性這三個問題點,瞬間就成為了云原生MSS的優勢點,自然而然解決了上述前三個問題。

當然,云原生MSS并非生來就是銀彈,還有幾個核心問題要解決。

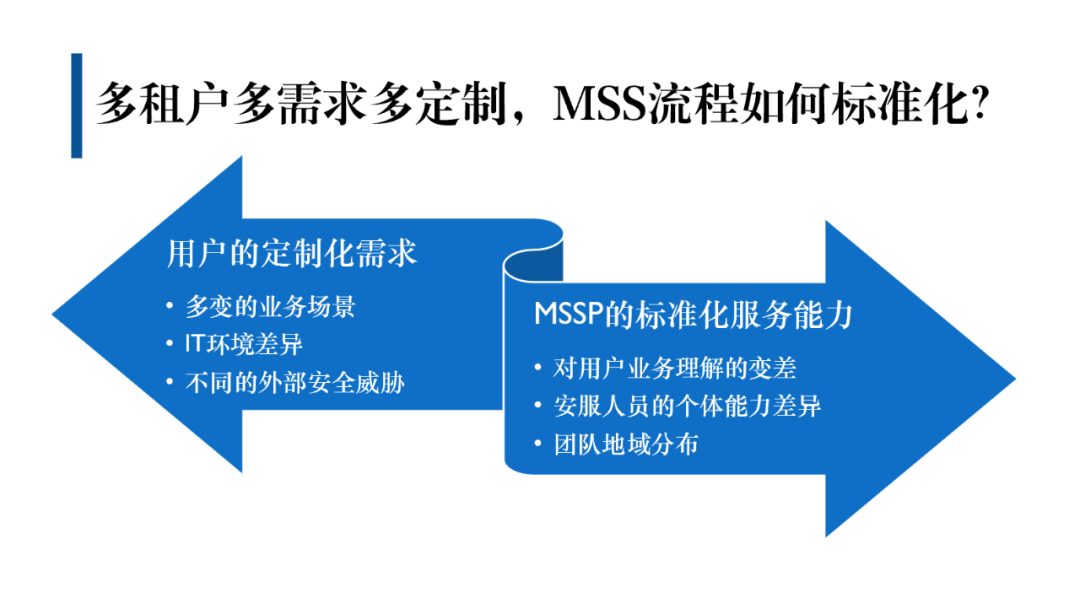

用戶的定制化需求與MSSP的標準化服務能力成為了需求側-供給側間最為突出的矛盾點

對用戶來說,定制化需求會始終存在,但并非100%都是定制化,大部分需求仍然屬于基礎、通用需求,這些基礎需求在行業、場景范圍內是可以標準化的。

因此,對云原生MSSP要來說,目標就是如何在同樣的成本前提下,服務更多頭部用戶,從眾多的定制化需求中,總結出某些場景下的代表性問題、共性問題,然后形成這些場景下的流程化交付能力,提煉出更為通用的標準化服務。即:定制化需求→場景化問題→流程化交付→標準化服務。

云原生MSSP核心能力 - 攻防技術

網絡安全的技術本質是對抗,攻防能力是用戶考量MSSP時最看重的一點。服務態度再好,云原生優勢再明顯,攻防能力不行,安全托管服務也就失去了意義。

作為云原生MSSP,不只是將傳統安全監測產品從IDC機房和用戶CPE搬到云端做適配,還需要組建安全攻防技術團隊,使其為各類安全產品及相關服務單元進行持續賦能。團隊的研究方向也要避免純實驗室性質的“興趣”研究,而應當緊跟技術發展趨勢,同時緊貼用戶業務場景。

舉例來說,MSSP的首要任務在于監測與響應。因此首先要做好對用戶資產的7/24安全事件監測,這里側重于團隊對新的攻擊技術、攻擊手段的發現能力。其次要對安全事件作出及時響應與妥善處置,這里由于涉及到阻斷、打補丁、溯源等操作,因此側重于團隊對用戶的業務是否熟悉,各項操作要在不影響用戶業務連續性的前提下進行。

云原生MSSP核心能力 - 安全管理

網絡安全的商業本質是服務,服務的交付,體現的是MSS中除了攻防技術之外的另一個重要能力-安全管理。

對于有能力自建安全團隊的成熟客戶,安全管理的需求是“拼圖式”的,即用戶需要的是單點能力,供應商只需要提供用戶所缺少的那一塊拼圖即可。“拼圖”是否滿足需求,POC試用之后就能驗證。

相對而言,對于采購云原生MSS的用戶來說,安全管理的需求是結果導向的,即用戶需要的是看得懂的最終結果,這時MSSP不需要提供中間過程,只需要提供明確的量化指標即可。因此,量化指標一定要能夠體現安全工作對業務帶來的價值。也就是說,將安全管理的量化指標轉換為業務指標,與業務KPI掛鉤,用KPI視角看安全。

這里有一個直觀的評判標準,就是安全管理的結果指標化之后,用戶是否能夠直接拿來給上級領導做匯報,讓一把手能看懂安全。

云原生MSSP核心能力 - 威脅情報

攻在暗,防在明。攻擊者專注一點,防守者耳聽八方。攻守不對等的情況下,只有掌握更為海量的威脅情報,才有可能發現更多的潛在風險點。

這里的威脅情報,不僅局限于攻防情報,還包括資產情報、供應鏈情報、行業情報等等。除了威脅情報數據源,對情報數據的篩選、處理、加工、關聯分析等各個環節,都需要MSSP花大力氣投入,才可能建立起強大的威脅情報支撐能力。

在實戰攻防演練中,紅藍兩隊,除了大甩0day,更多時候體現雙方實力的是情報能力。提前半年就開始悄悄部署蜜罐,獲取攻擊者情報,演練期間,真假情報滿天飛,再加上威脅狩獵時的追蹤與反追蹤,各種好戲接連上演,都是展現威脅情報能力的最佳縮影。

云原生MSSP核心能力 - 安全運營

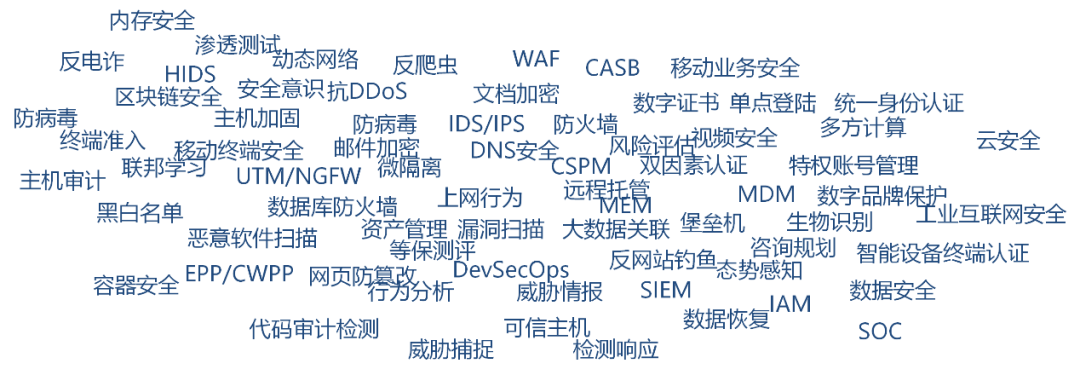

安全運營三要素,工具、人、平臺,囊獲了幾乎絕大部分安全產品與服務,業內已經公認,安全運營才是那條最大的魚。

然則受限于意識、政策等原因,一直以來國內用戶只愿意為重量級的SOC產品買單,不愿意為高級別的SOC服務掏錢,因此,國內的SOC安全運營中心始終處于“雞肋”狀態,投入很大,收效甚微。

隨著越來越多的用戶業務上云,服務邊界由用戶側拓展至云端,傳統MSSP的“雞肋”終于有機會變為云原生MSSP的“雞腿”。

安全運營必須錘煉安全團隊的應急響應能力、對安全工具的運用能力,以及整個安全平臺的協同能力,讓這套體系真正“動”起來,讓龐雜的體系保持高負荷常態化運營。

要想做到這一點,只有實戰才能夠體現出真實的效率和效果。

在服務騰訊云和云租戶的過程中,騰訊云原生MSSP的安全運營能力得到很多絕佳的實踐機會。

因此,云原生MSSP在為用戶實現“合規檢查→風險評估→安全運維”的基礎上,通過實戰錘煉,幫助用戶實現了從單點工具到產品體系,再到人與平臺的流程化、體系化運營,實現了從安全運行向安全運營的躍遷,充分體現出了安全的能力與價值。

云原生MSS的生態

云原生MSSP所需的上述四個核心能力:攻防、指標、情報、運營,都需要至少三年的持續投入,才有可能同時具備。對于一般的中小MSSP確實是一個不小的門檻。即便咬牙投入了,當用戶越來越多的業務上云以后,要么前期投入打水漂,要么需要繼續追加更多投入在多云適配上。因此,越來越多中小規模MSSP都選擇與主流云服務商合作,共同為用戶提供云端交付的MSS。

于是,對于少數幾家頭部云服務商來說,利用已然投入重資產建成的“云基礎設施”,搭建原生MSS安全運營體系就成了必然選擇。隨著用戶業務不斷上云,MSSP合作伙伴不斷聚集,積累的落地實踐經驗越來越多,從行業到區域形成分工協作覆蓋,生態也就此形成了有機循環。

這也在一定程度上印證和解釋了,為何相比傳統MSS,國內市場云原生MSS近幾年發展會相對快得多。

前文提到,國外MSS市場已經超過20年時間,包括IBM、SecureWorks、Cisco、Fortinet、PaloAlto等在內的傳統MSSP如今都有了相對成熟的云環境MSS交付方式,與SOCs能夠配套形成MSS解決方案;CrowdStrike等較新的企業也與AWS云原生環境結合,在云端交付自己的安全能力。

再來看國內的MSSP,以傳統綜合性安全企業為主要玩家,包括奇安信、啟明星辰、安恒信息、綠盟科技、天融信、360政企安全等;近幾年,深信服、新華三等網絡與安全設備廠商,以及具備云原生優勢的云服務廠商騰訊云、阿里云等企業,也開始相繼推出自己的MSS服務。當然還有一些創新型企業,在技術和模式上也在不斷尋找新的出路,例如安信天行、華清信安等,以及更多區域性、行業性的小型MSSP,這里都不再羅列了。

可以看出,無論是國外還是國內,無論是傳統企業還是新興企業,要么通過轉型、要么通過合作,都在尋求云環境下的MSS服務交付方式。也算是印證了前述“MSS,從傳統到云原生”的發展趨勢。在這個趨勢中,值得重點介紹一下的是騰訊云。

騰訊云原生MSS

騰訊云近日正式發布了云原生安全托管服務,但其云原生MSS能力已經經過了三年時間的打造與磨練。上文說過,通過近三年多次的大型網絡安全重點保障工作和常態化的攻防演練,云原生MSSP的安全團隊得以積累豐富的安全運營經驗。這里有另一個值得注意的客觀事實是,如今的安全對抗已經進入了比拼資源的時代,單單依靠奇技淫巧般的攻防技術,已經無法構筑起明顯優勢,需要依靠更為強大的漏洞挖掘能力、情報獲取能力、數據分析能力、以及將上述能力高效協同運轉的團隊作戰與資源整合能力。也正因為如此,經過三年的積累和沉淀,騰訊云原生MSS水到渠成。

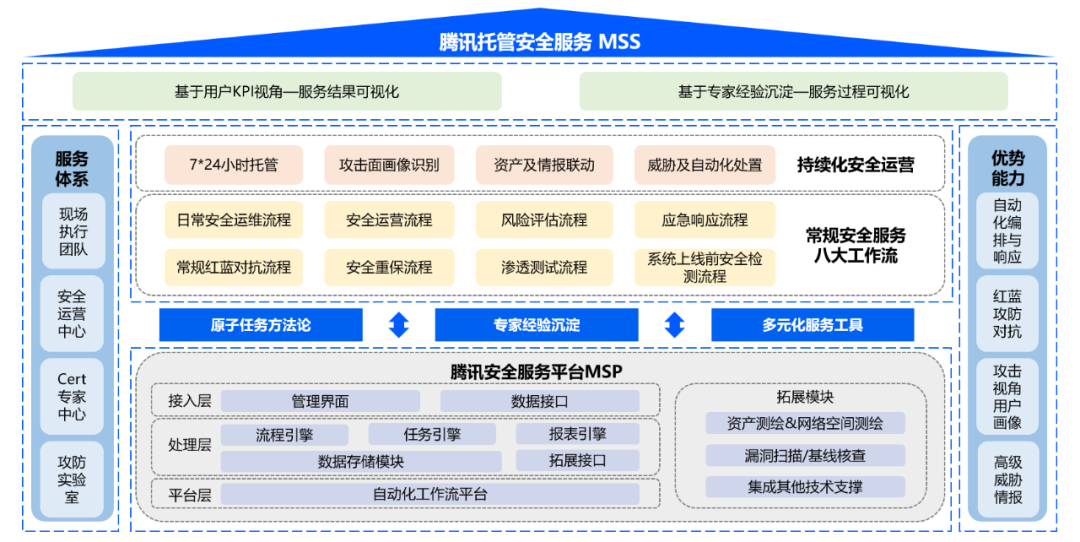

騰訊云原生MSS服務框架

對照云原生MSSP所需要的幾個核心能力,騰訊云原生MSS確實具有很強的競爭力:

1、攻防技術。以騰訊聯合實驗室專家為首的階梯式技術團隊,能夠為用戶提供不同等級不同場景的多級安全專家服務,實現階梯化響應,在降低安全服務投入成本的同時,提升安全服務的效率;

2、安全管理。涵蓋云原生的資產管理,閉環的全生命周期漏洞管理,以及主動響應的安全事件管理。整個服務過程與服務結果均有可視化展示,安全的價值通過“指標”得以展現,讓用戶可見、可知、可懂。騰訊云安全總經理李濱有一句話我印象很深:“所有安全能力的最終目標是泛服務化,用戶只需要關注核心指標,不需要管是軟件還是硬件”。

3、威脅情報。騰訊云在全球20多個國家有近百個數據中心,每天捕捉到的攻擊次數有50億次,自動化攻擊源頭超過幾千個,這么龐大的安全大數據庫,可以看到全球的安全中心態勢,最終提煉出來的十幾條情報,能夠覆蓋云端20%以上的攻擊。這就是情報的價值,用好了就是一個金礦。

4、安全運營。騰訊云的安全運營服務主要有兩大品類,日常運營品類與重保護航品類,這兩個品類又提煉衍生出8大工作流,幫助SLA落地:

? 安全運維流程

? 重保服務流程

? 紅藍對抗流程

? 上線安評流程

? 滲透測試流程

? 風險評估流程

? 應急響應流程

? 安全運營流程

所謂工作流,從大量的個性化需求實踐中提煉總結而來,解決的是前文所說的服務標準化問題,日常安全運營工作的復雜度得以大大簡化。由此,騰訊安全的三個SOCs——成都、深圳/廣州、北京/天津,能夠聯合N家T2合作伙伴,共同以標準化流程為用戶交付標準化服務。在被問到“安全托管服務是否是安全服務的過渡階段”時,李濱回答道:“我們認為是安全的終極目標。最終客戶需要的所有都以服務化的形式提供。”

目前,廣東省數字政府最大的政務云承建主體與運營方——數字廣東,在日常安全運營與重大安全事件的溯源過程中,都是通過騰訊云的云原生MSS服務與騰訊安全團隊實現了深度協同。

在最近的某一次國家級重保行動中,騰訊云團隊接到任務時,距離最后的時間節點只有50個小時,真正用于重保的時間只有36個小時,這一天半里,團隊完成了所有系統的資源分配、資產關聯、檢查加固、幾十項設施的管理配置以及后續整個范圍的運營機制。最終的重保效果也得到了相關部門和領導的肯定。相比傳統MSS服務,此類極短時間窗口與任務量并重的重保任務是很難得到較好效果的,騰訊云原生MSS的能力經受住了實戰化檢驗。

目前,騰訊云已經逐漸構筑起了自己的先發優勢,同時,還有更多的后來者,在嘗試著以同樣的目標在布局,在迭代,在用云原生MSS為更多用戶提供可靠的安全服務。數世咨詢會持續關注這一領域。