豆瓣等106個App被下架,原因查到了

在被工信部信息通信管理局通報存在“超范圍收集個人信息”等問題一個多月后,豆瓣等APP因未及時整改被下架處理。

12月9日,工信部發布《關于下架侵害用戶權益APP名單的通報》。通報顯示,今年以來,工信部持續推進APP侵害用戶權益專項整治行動,加大常態化檢查力度,先后三次組織對用戶反映強烈的重點問題開展“回頭看”。

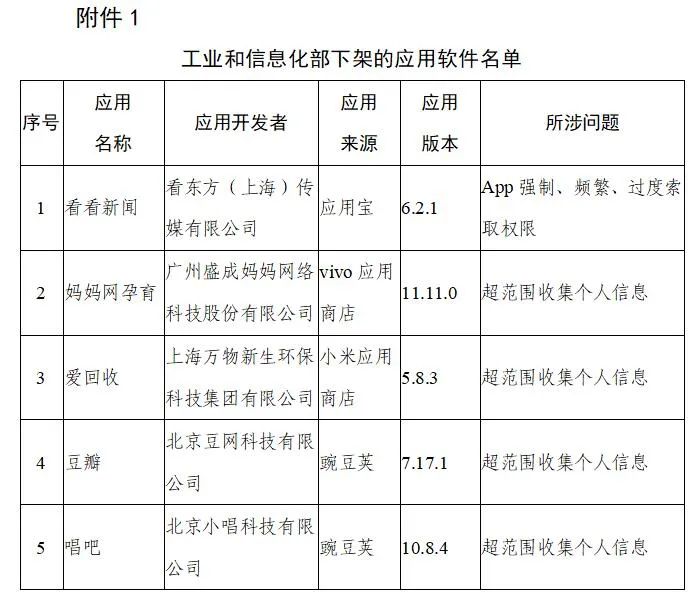

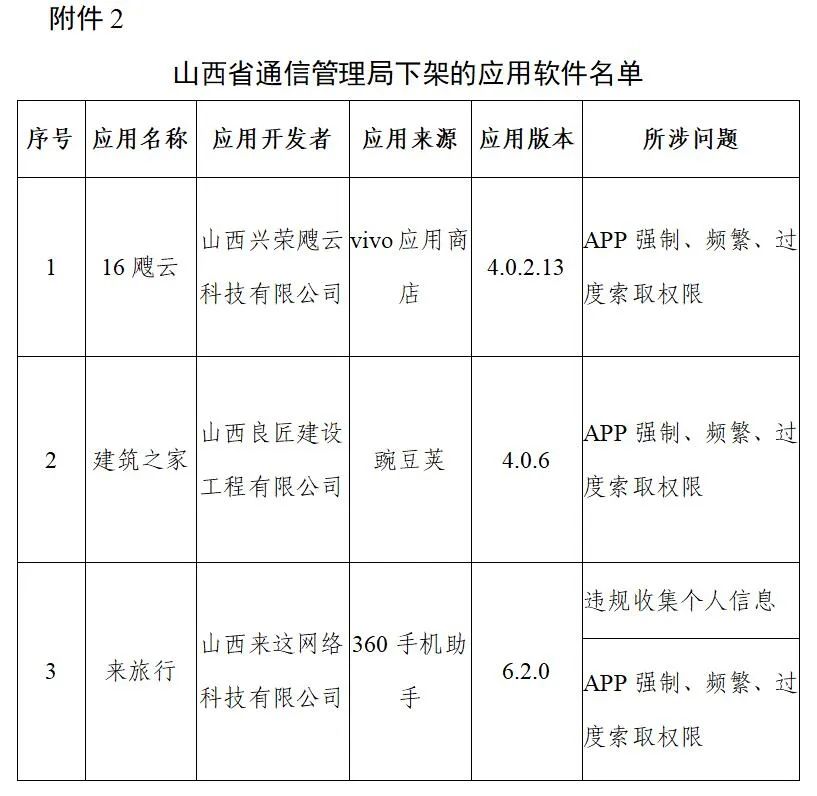

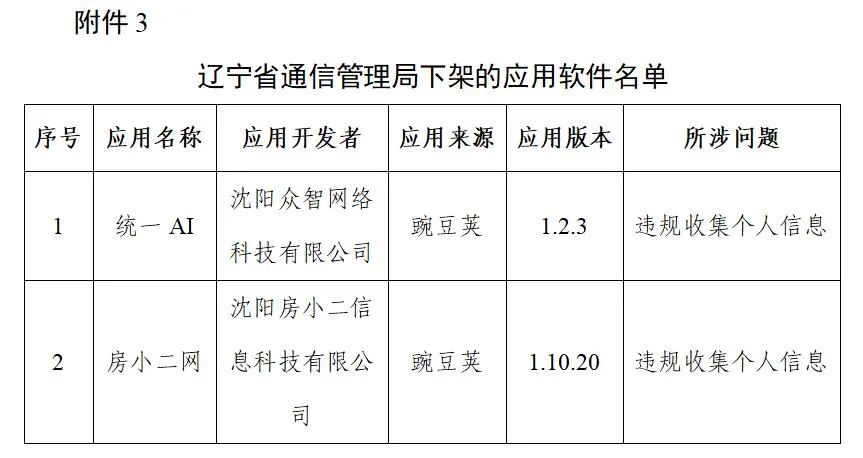

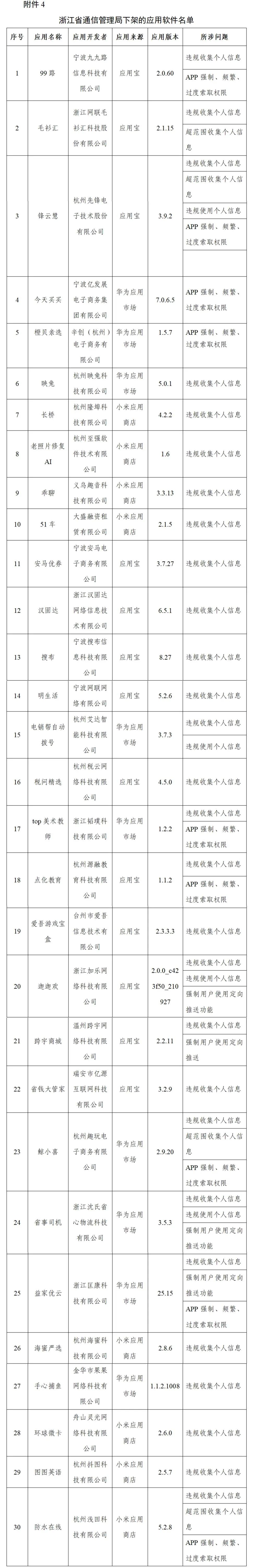

11月3日,工信部針對APP超范圍、高頻次索取權限,非服務場景所必需收集用戶個人信息,欺騙誤導用戶下載等違規行為進行了檢查,并對未按要求完成整改的APP進行了公開通報。截至目前,尚有5款APP未按要求完成整改。各通信管理局按照工信部統籌部署,積極開展APP技術檢測,截至目前尚有101款APP仍未完成整改。

依據《個人信息保護法》《網絡安全法》等相關法律要求,工信部組織對上述共計106款APP進行下架,相關應用商店應在本通報發布后,立即組織對名單中應用軟件進行下架處理。針對部分違規情節嚴重、拒不整改的APP,屬地通信管理局應對APP運營主體依法予以行政處罰。

依據《個人信息保護法》《網絡安全法》等相關法律要求,工信部組織對上述共計106款APP進行下架,相關應用商店應在本通報發布后,立即組織對名單中應用軟件進行下架處理。針對部分違規情節嚴重、拒不整改的APP,屬地通信管理局應對APP運營主體依法予以行政處罰。

澎湃新聞注意到,在5款未按工信部信息通信管理局要求完成整改的APP中,由北京豆網科技有限公司開發的知名社交類APP“豆瓣”赫然在列。

一個多月前,11月3日,工信部信息通信管理局發布《關于APP超范圍索取權限、過度收集用戶個人信息等問題“回頭看”的通報(2021年第11批,總第20批)》稱,今年以來,工信部持續加大對APP侵害用戶權益的整治力度,先后三次組織對重點問題開展“回頭看”。前期,重拳整治了APP違規調用通信錄、位置信息以及彈窗信息騷擾用戶等問題。

通報稱,近期,針對用戶反映強烈的APP超范圍、高頻次索取權限,非服務場景所必需收集用戶個人信息,欺騙誤導用戶下載等違規行為進行了檢查,共發現38款APP存在問題。各通信管理局按照工業和信息化部統籌部署,積極開展APP技術檢測,截至目前尚有17款APP未按時限要求完成整改,上述55款APP應在11月9日前完成整改,逾期不整改或整改不到位的,工業和信息化部將依法依規進行處置并予以行政處罰。

其中,QQ音樂、小紅書、探探、58同城、豆瓣等APP當時均因“超范圍收集個人信息”被工信部通報。