HW藍隊必備超詳細溯源技術整理

背景:

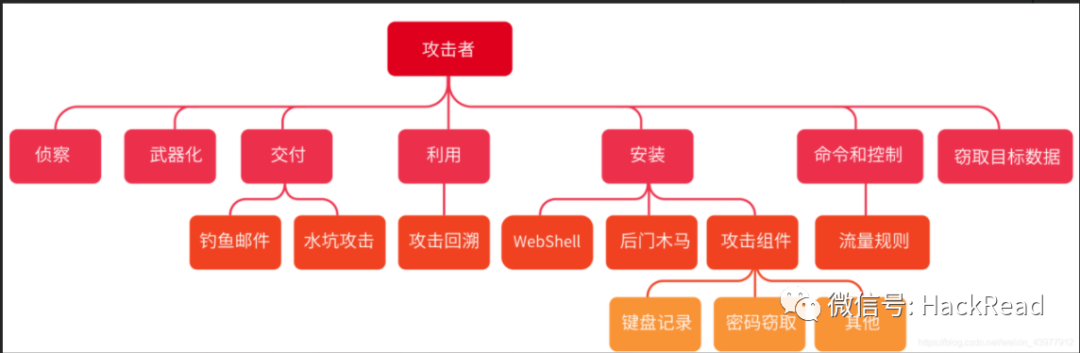

授權授權攻防演練過程中,攻擊者千方百計使用各種方法滲透目標。一般情況下攻擊鏈包括:偵察、武器化、交付、利用、安裝、命令和控制、竊取目標數據。在溯源中,安全人員對攻擊者某個階段的攻擊特點進行分析,再結合已掌握的威脅情報數據將攻擊特點和數據聚類,能夠有效掌握攻擊者的攻擊手法和 IP 、域名資產等。

目標:

掌握攻擊者的攻擊手法(例如:特定木馬、武器投遞方法);

掌握攻擊者的 IP域名資產(例如:木馬 C2、木馬存放站點、資產特點);

掌握攻擊者的虛擬身份、身份;

掌握攻擊者武器的檢測或發現方法,將捕獲的數據形成新的線索。

方法論:

針對交付、利用、安裝、命令和控制四個階段捕獲到的數據做深度分析,聚類提取數據特點形成規則。將規則應用于一些安全設備產出高可信度的告警用于防御,或者結合情報數據(如樣本信息、域名信息、IP 信息等),將深度溯源的情報(如身份信息、攻擊隊伍等)產出。

1. 攻擊鏈部分可溯源的關鍵點:

2. 攻擊鏈利用階段可溯源的方法及利用點:

攻擊回溯的關鍵點主要分為兩類:

攻擊分類:根據攻擊者的漏洞利用數據包特點(如:字符串格式、特殊字符串)。

攻擊者信息:攻擊者使用其公司(個人)特有的漏洞利用工具時,可能會在請求包中存在公司(個人)信息。

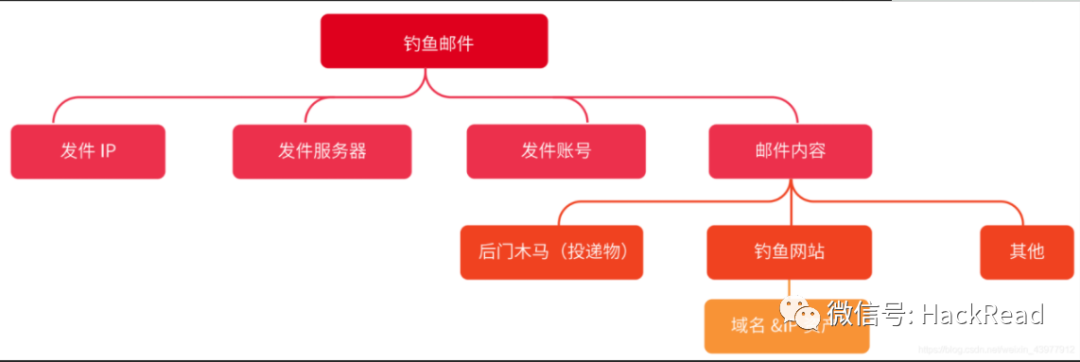

3. 釣魚郵件可溯源方法及關鍵點:

發件 IP、發件賬號、郵件內容(格式特點等)可用于將攻擊者投遞的郵件分類;

發件賬號中可能存在個人信息,如:“賬號@qq.com”、“昵稱@gmail.com” 等此類字符串,檢索該字符串可用于挖掘身份信息;

郵件內容大致可分以下三類:

投遞物(后門木馬、其他攻擊組件)

釣魚網站,包含域名、IP 等信息

其他,需要研究郵件中的字符串,郵件可能存在攻擊者的其他賬號(在真實場景中出現過)發件 IP、發件服務器,屬攻擊者資產。

4. 后門木馬可溯源方法及關鍵點:

代碼邏輯,由于人的惰性,紅隊開發者可能會復用以前的一些代碼。如代碼特點比較明顯,可用于分類和拓線。

字符串特點,用于將紅隊投遞的樣本分類和拓線更多的樣本,將檢索到的樣本再進行分析,分析歷史樣本(如測試階段的樣本)看是否會暴露出更多信息。

元數據(投遞的誘餌不同,得到的元數據不同。誘餌類型包括:LNK、EXE、DOCX等)。

EXE 文件:存在 PDB 信息,部分開發人員將項目存放在桌面,這會導致編譯信息帶入開發人員的終端名稱(極大可能為個人昵稱)。

LNK 文件:由于 LNK 文件在新建的時候會帶入計算機名稱,這可以用于樣本的拓線和分類,極少情況下可找到個人昵稱。

DOCX 文件:可能存在“最后編輯者名稱”。

回連 C2,屬攻擊者資產。

5. 攻擊者資產維度可溯源方法及關鍵點:

域名自身特點,如:昵稱字符串

搭建網站(通過圖中四種方法探測資產的現有數據和歷史數據)

- 網站可能存在紅隊的其他攻擊組件

- 網站存在個人昵稱、簡介等

- 網站備案信息

Whois 信息,可能包含:注冊者郵箱、電話號碼等

IP 信息需要考慮如下兩點:

- 是否定位到某個安全公司的地理位置

- 是否標記為某個安全公司的網關

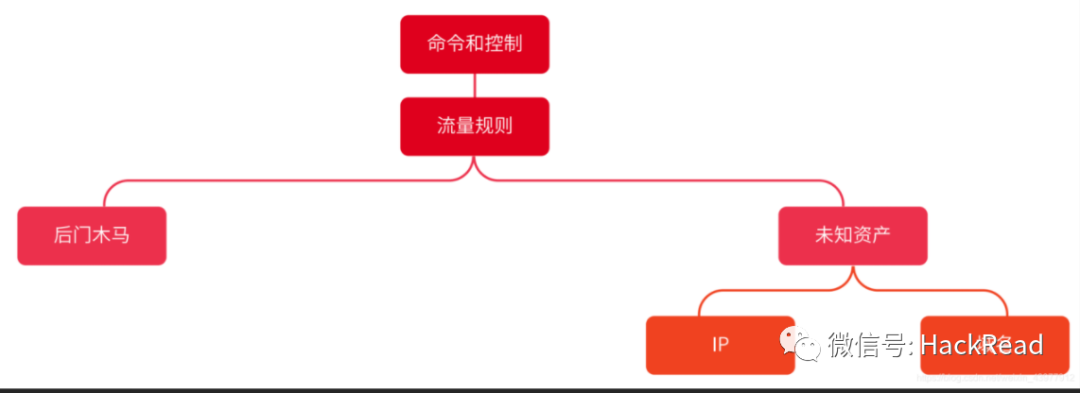

6.命令和控制階段可產生的數據

用于防御,將掌握的流量規則部署在安全設備中積累數據,掌握更多的木馬、資產,支撐上述中的各種溯源方法

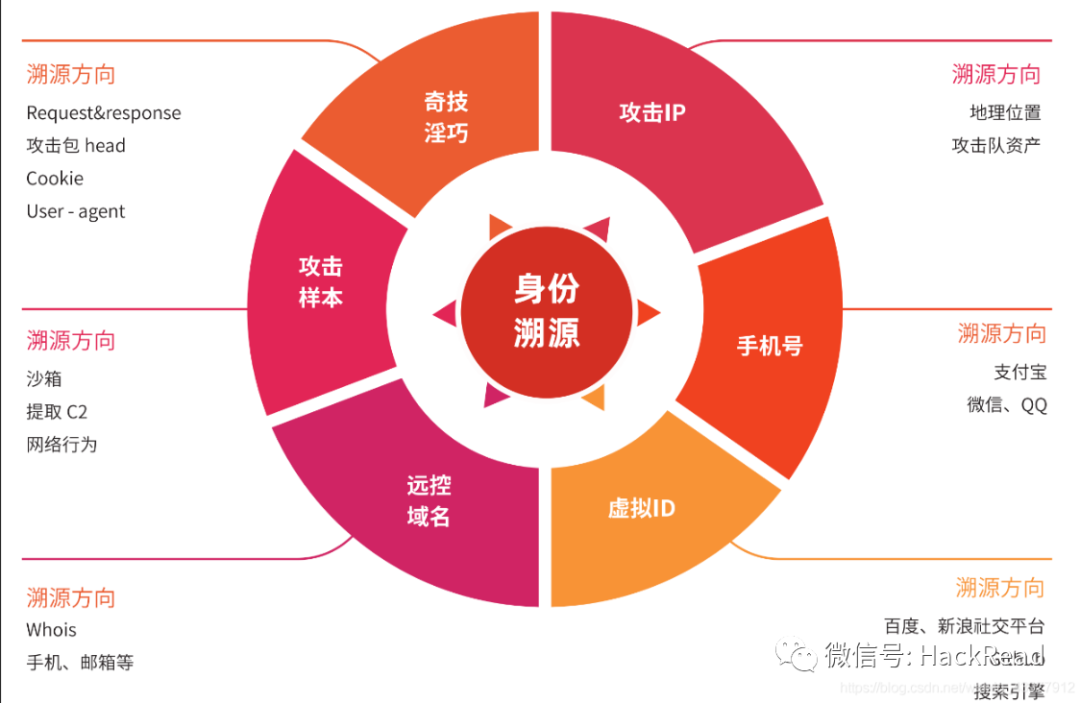

7.身份信息溯源方向:

虛擬身份

攻擊者資產暴露的信息,如:Whois 信息、個人網站簡介、GitHub 個人簡介

樣本暴露的信息,如:PDB 信息、個人昵稱、存放特馬的 Github 賬號

蜜罐捕獲,如:百度 ID、新浪 ID 等

利用密碼找回功能,如:阿里云IP找回、騰訊密碼找回、郵箱密碼找回

身份

社交平臺(如百度貼吧、QQ 空間、新浪微博等)暴露真實姓名、手機號碼

支付寶轉賬功能,搜索郵箱、手機號

已知的線索(郵箱、QQ、昵稱等)在招聘網站搜索

利用搜索引擎,如:手機號和真實姓名存放一起的 XXX 學校表格

公司信息

IP資產定位、域名 Whois 信息

特有漏洞利用工具暴露的信息,如:User Agent、Cookie、Payload

社交平臺,如:釘釘、企業微信等

攻擊者個人簡歷中的工作經歷

流程:

1.針對ip通過開源情報+開放端口分析查詢

可利用網站:

https://x.threatbook.cn/(主要)

https://ti.qianxin.com/

https://ti.#/(主要)

https://www.venuseye.com.cn/

https://community.riskiq.com/

當發現某些IP的攻擊后,可以嘗試通過此IP去溯源攻擊者

首先通過http://www.ipip.net網站或者其他接口,查詢此IP為IDC的IP、CDN的IP還是普通運營商的出口IP。

如果IP反查到域名就可以去站長之家對其進行whois反查或者去https://whois.domaintools.com/等網站去查詢域名的注冊信息、http://whoissoft.com/查詢備案信息等。

端口:可查看開放服務進行進一步利用

可考慮使用masscan快速查看開放端口:

masscan -p 1-65535 ip --rate=500

再通過nmap 對開放端口進行識別

nmap -p 3389,3306,6378 -Pn IP

發現相關有用端口,進行端口相關漏洞的挖掘及利用。

2.ip查詢定位

ip定位工具:

高精度IP定位:https://www.opengps.cn/Data/IP/LocHighAcc.aspx

rtbasia(IP查詢):https://ip.rtbasia.com/

ipplus360(IP查詢):https://www.ipplus360.com/

IP地址查詢在線工具:https://tool.lu/ip/

在通過IP定位技術溯源過程,應注意以下情況:

假如IP反查到的域名過多,考慮就是CDN了,就沒必要繼續去查了。

假如是普通運營商的出口IP只能使用一些高精度IP定位工具粗略估計攻擊者的地址,如果需要具體定位到人,則需要更多的信息。

3. ID跟蹤、得到常用id信息收集

在通過IP定位后技術追蹤攻擊者,可通過指紋庫、社工庫等或其他技術手段抓取到攻擊者的微博賬號、百度ID等信息,一般通過以下技術手段實現:

進行QQ等同名方式去搜索、進行論壇等同名方式搜索、社工庫匹配等。

如ID是郵箱,則通過社工庫匹配密碼、以往注冊信息等。

如ID是手機號,則通過手機號搜索相關注冊信息,以及手機號使用者姓名等。

其他方法:

(1) 百度信息收集:“id” (雙引號為英文)

(2) 谷歌信息收集

(3) src信息收集(各大src排行榜)

(4) 微博搜索(如果發現有微博記錄,可使用tg查詢weibo泄露數據)

(5) 微信ID收集:微信進行ID搜索(直接發釘釘群一起查)

(6) 如果獲得手機號(可直接搜索支付寶、社交賬戶等)

注意:獲取手機號如果自己查到的信息不多,直接上報釘釘群(利用共享渠道對其進行二次社工)

- 豆瓣/貼吧/知乎/脈脈 你能知道的所有社交平臺,進行信息收集

例如,當通過ID追蹤技術手段定位到某攻擊者的QQ號、QQ網名等信息,通過專業社工庫可以進一步追蹤攻擊者使用的QQ號注冊過的其它網絡ID,從而獲取更多攻擊者信息,從而確定攻擊者的身份。

注意:手機號、昵稱ID均為重點數據,如查不到太多信息,直接上報指揮部。

4.預警設備信息取證

上方數據一無所獲,可考慮對其發起攻擊的行為進行篩查,嘗試判斷其是否有指紋特征。

攻擊者如果在攻擊過程中對攻擊目標上傳攻擊程序(如釣魚軟件),可通過對攻擊者上傳的惡意程序進行分析,并結合IP定位、ID追蹤等技術手段對攻擊進行分析溯源,常用的惡意程序分析網站有:

? 微步在線云沙箱:https://s.threatbook.cn/

? Virustotal:https://www.virustotal.com/gui/home/upload

? 火眼(https://fireeye.ijinshan.com)

? Anubis(http://anubis.iseclab.org)

? joe(http://www.joesecurity.org)

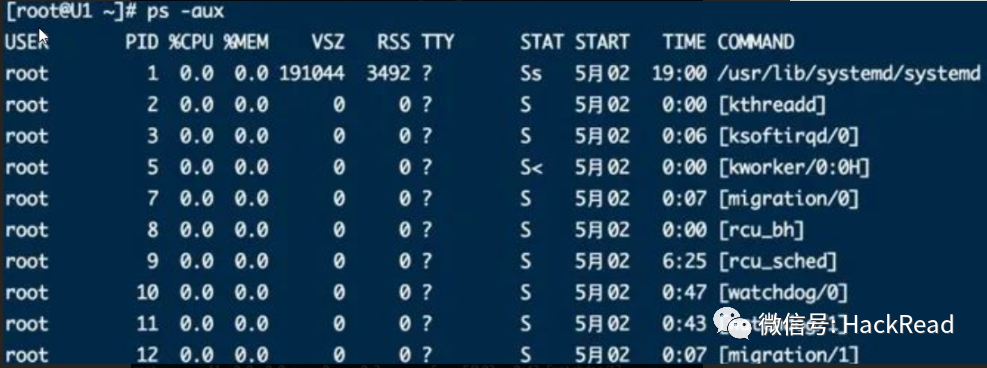

5.跳板機信息收集(觸發)

進入紅隊跳板機查詢相關信息,如果主機桌面沒有敏感信息,可針對下列文件進行收集信息。

Last: 查看登錄成功日志

Cat ~/.bash_history 查看操作指令

Ps -aux 查看進程

Cat /etc/passwd

查看是否有類似ID的用戶

重點關注uid為500以上的登錄用戶

nologin為不可登錄

文章來源:EchoSec