HTML 走私

近日,微軟觀察到,今年下半有多起網釣攻擊都存在濫用HTML5或JavaScript的合法功能來隱藏行蹤,借此躲過Web代理程序和電子郵件閘道的檢查。

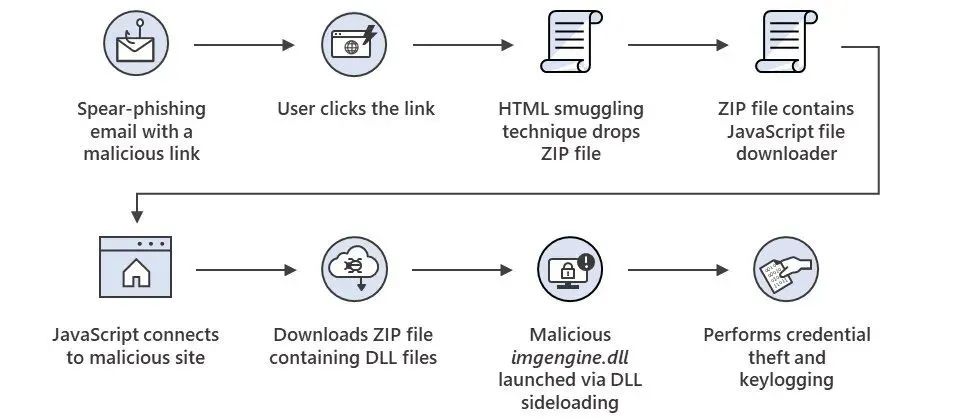

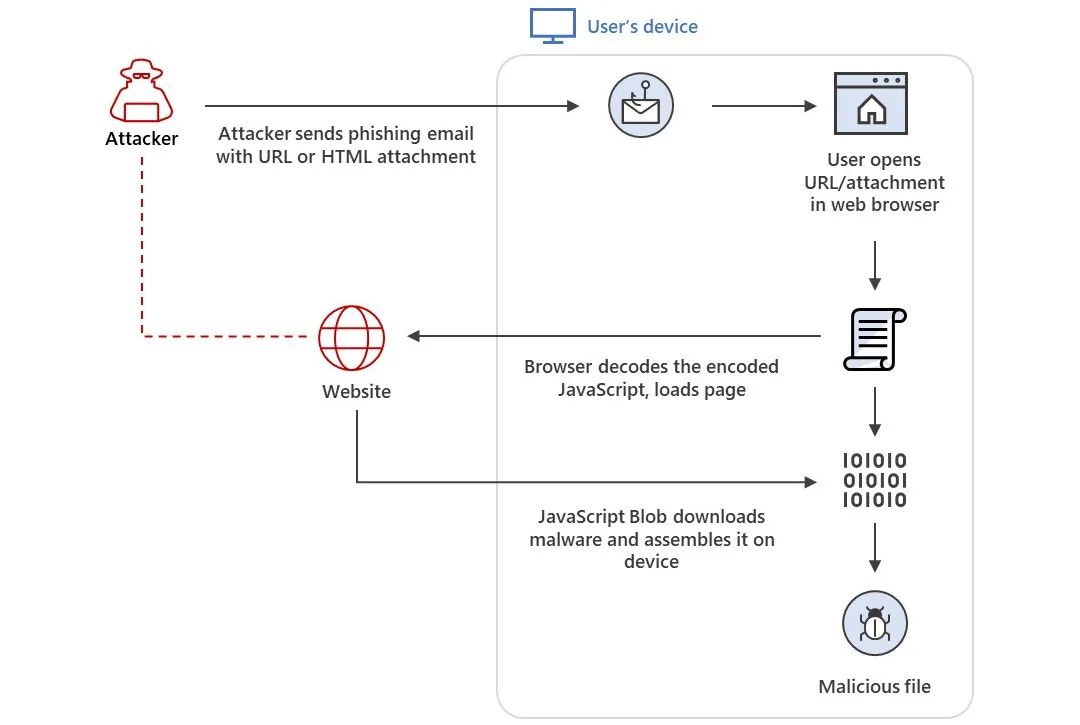

微軟警告,越來越多的攻擊者,使用HTML(HTML smuggling)這種隱藏手法。HTML是利用HTML5和JavaScript的高度隱藏攻擊手法。攻擊者制作挾帶惡意JavaScript的HTML網頁,并傳送含有URL或附件的釣魚信件,誘使用戶點選并開啟附件。主流瀏覽器解碼JavaScript、載入網頁,從網站下載惡意程式,并在用戶裝置上組合成惡意檔案,如銀行木馬或勒索軟體。

這是一種實用的攻擊技術,因為大多數企業使用 HTML 和JavaScript 來運行他們的業務應用程序。問題在于,最近 HTML 攻擊激增,因為 Trickbot、RAT 和其他惡意軟件等銀行惡意軟件背后的網絡犯罪集團正在向國家資助的攻擊者學習。

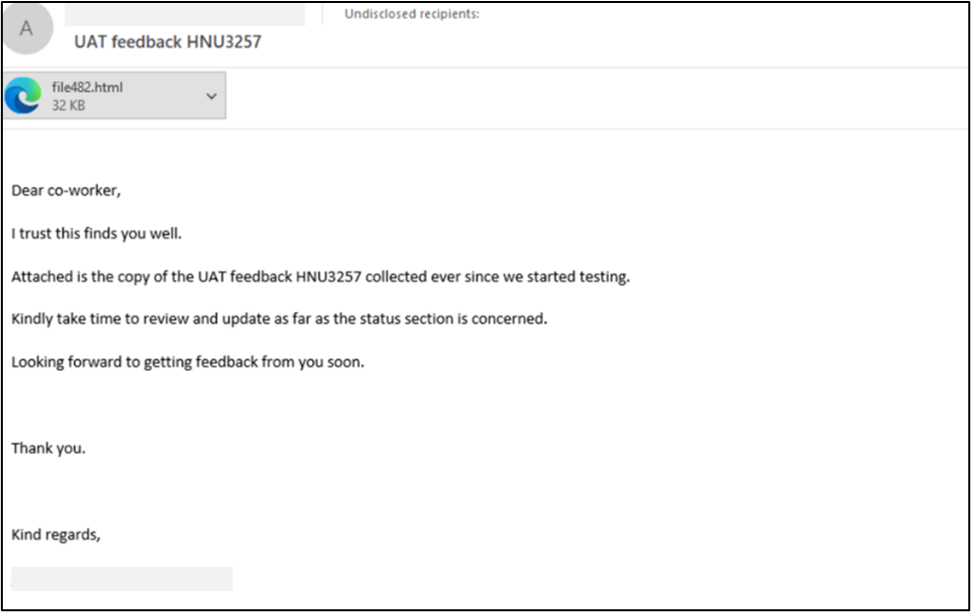

早在今年5月和7月,有兩波電子郵件攻擊活動均利用了此手法,散布銀行木馬Mekotio及Ousaban,受害者分布巴西、墨西哥、秘魯、西班牙和葡萄牙。7月和9月分別有釣魚信件散布木馬AsyncRAT/NJRAT及Trickbot(如下圖所示)。此外,微軟發現到一個黑客組織正在利用HTML挾帶鎖定教育及健康產業,先黑入用戶電腦再散布Ryuk勒索軟體。

HTML挾帶手法是使用HTML5或JavaScript的合法功能,并且在網路防火墻后合成惡意檔案,而非從外部網域下載惡意執行檔,因此能躲過一般的安全產品,像是Web代理程式和電子郵件閘道的檢查,因這些產品只根據特征和規則檢查可疑附件(如EXE、ZIP和DOCX)或流量,使其成為高度隱匿的攻擊手法。

微軟建議啟動端點安全規則,包括防止JavaScript、VBScript及未受信任的執行檔。此外,使用能掃瞄惡意連結、惡意附檔的電子郵件安全產品、防火墻及代理伺服器,避免任意連結外部網站及下載檔案,可以防堵這類攻擊手法。

不過HTML挾帶攻擊仍然需要使用者主動點擊URL或郵件附檔。因此要防止這類攻擊,最根本方法是用戶提高警覺,不要隨意開啟陌生或不受信賴來源的電子郵件。