威脅環境態勢:端點安全,第 2 部分

第2部分:LOLBins,操作系統和威脅類型

當保護您的組織時,了解威脅態勢可能是一個有價值的工具。如果您的消息靈通,那么您就可以決定如何最好地保護資產并相應地分配資源。緊跟最新的突破性攻擊技術和新威脅很重要,但同時緊跟總體趨勢也同樣重要。

事實是,對于每一種發現的新穎技術,在同一時間范圍內都會發生無數次攻擊,這些攻擊都使用了眾所周知且被廣泛采用的策略。對于一個民族國家進行的每一次攻擊,都有一百萬美元的勒索軟件攻擊,這些攻擊以簡單的網絡釣魚電子郵件開始。

這就是為什么觀察趨勢如此重要的原因:它提供了您最有可能遇到的情況的視圖。這是本新博客系列“威脅景觀趨勢”的目的。在其中,我們將研究威脅態勢中的活動并分享我們所看到的最新趨勢。通過這樣做,我們希望闡明在保護資產方面可以迅速產生影響的領域,尤其是在處理有限安全資源的情況下。

在第1部分中,我們研究了Cisco端點安全解決方案中的威脅指示(IoC)功能發現的嚴重嚴重性威脅和MITER ATT&CK策略。在第二部分中,我們將退后一步,查看更多的IoC警報,以了解最常遇到的問題。

方法與第1部分中的方法相同,我們將在此博客的結尾再次提供。簡而言之,此處顯示的數據類似于您在Cisco Endpoint Security解決方案的儀表板中看到的警報,僅在各個組織中匯總。這次,我們按照特定主題對組織遇到的IoC進行排名。數據集涵蓋2020年上半年,即1月1日至6月30日。

Signal from Noise

根據思科的2020年CISO基準報告,IT人員面臨的最大問題之一是警報疲勞。在聲稱自己遭受這種疲勞的受訪者中,有93%的受訪者表示他們每天至少收到5,000條警報。在這種情況下,至關重要的是能夠從可以丟棄的內容中得出重要的內容。

正如我們在第1部分中顯示的那樣,絕大多數警報屬于低和中嚴重性類別(分別為35%和51%)。可能會完全降低較低的嚴重性。確實,在某些情況下,這可能是正確的做法。

例如,某些較常見的低嚴重性IoC(例如以管理員身份運行PsExec或使用NetSh停止防火墻)有時可能會觸發IT管理人員執行的活動,無論這些活動是否被視為最佳實踐。雖然不是攻擊,但是在時間分配時,可能需要與IT部門進行此類對話。

但是,警報的重要性不應僅基于嚴重性。在某些情況下,低嚴重性警報可能與嚴重性警報一樣令人擔憂。訣竅是弄清楚圍繞它們的上下文。警報前后發生了什么?在同一時間范圍內是否還有其他嚴重性較低的警報?將一系列可疑警報串聯在一起,可以更清楚地了解可能僅對嚴重性較低的IoC發出警報的潛在攻擊。

例如,假設攻擊者向您的組織發送了網絡釣魚電子郵件。如果收件人打開Word附件,則其中包含的宏將啟動腳本(觸發IoC W32.WinWord.Powershell.ioc)。該腳本依次運行已編碼的PowerShell命令(W32.PowershellEncodedBuffer.ioc),以設置下載更多惡意代碼(W32.PowershellDownloadString.ioc)的階段。

此方案完全由低和中級別的IoC組成。它們本身不一定都指向攻擊,但是當被視為一串IoC時,除了惡意活動之外,它們幾乎不可能與任何其他事物相關聯。歸根結底,具有較低IoC類別的想法是,它們表示應該調查您環境中的活動,尤其是如果IT部門表示他們沒有這樣做時。

考慮到這一點,在下面的指標中,我們將研究中等,高和嚴重級別的IoC。這是因為,當查看順序出現的一系列警報時,低嚴重度的IoC至關重要,但當分析整個組織中的更大惡意趨勢時,它們可能會各自為戰。過濾掉這些IoC可以確保我們關注的活動是實際的惡意活動,而不是環回管理解決方案。

因此,不用多說,讓我們看一下更多的威脅趨勢,涵蓋LOLBins,OS和其他威脅。

LOLBins

如今,利用操作系統內置的工具是一種非常常見的攻擊策略。與可以脫穎而出的定制化惡意工具相比,利用這種隨時可用的二進制文件減少了發現攻擊者的機會。使用現成的工具進行惡意活動通常被稱為“逃離土地”,所使用的二進制文件被稱為LOLBins。(要了解有關LOLBins的更多信息,Talos已發布了有關其在威脅領域中的用法的詳細博客。)

根據2020年上半年出現的警報,使用LOLBins似乎對惡意活動非常普遍。在我們的研究中,在給定月份內至少遇到一次的IoC警報組織中,有20-27%的組織與可疑LOLBin有關活動。

遇到與可疑LOLBins相關的IoC警報組織的百分比。

值得注意的是,四月份見證了5%的增長。這主要歸因于與名為“瀏覽器助手”的廣告軟件應用程序相關的活動。該廣告軟件通常將JavaScript注入Web瀏覽器以顯示廣告。在四月份,可以看到Browser Assistant使用PowerShell可以將自身加載到內存中而無需啟動文件(具體來說是使用 反射DLL注入)。這是無文件惡意軟件經常使用的一種技術,對此高度懷疑。

特別是,兩個LOLBins似乎主導了所看到的頂級LOLBin IoC:PowerShell和Windows腳本宿主(同時覆蓋WScript和CScript)。這兩個LOLBins都有助于在Windows操作系統中執行腳本。

頂級LOLBin IoC

總體而言,PowerShell參與了與LOLBins有關的十大IoC中的五項,約占所有LOLBin警報的59%。在許多情況下,PowerShell用于將惡意代碼下載到內存中或下載其他可執行文件。Windows腳本宿主通常被用來啟動惡意文件,執行偵查,在整個網絡中移動或聯系遠程位置。Windows腳本宿主占所有LOLBin警報的23%。

研究惡意使用這些本機二進制文件的有趣之處在于,不良行為者經常利用一個LOLBin來啟動另一個LOLBin。這在我們列表中的第八和第十個條目中很明顯,并且可以在排名前十的其他IoC中看到。惡意攻擊者可能會在攻擊過程中交換LOLBins,以隱藏其蹤跡。

頂級操作系統IoC

讓我們看一下Windows和macOS這兩個主要的桌面操作系統,以了解攻擊者如何針對它們。

Windows

當然,PowerShell會在前十名中的三個IoC中亮相,以彰顯其存在感。Windows腳本宿主也會出現兩次,顯示Windows環境中LOLBins的流行程度。總體而言,Windows上排名前10的IoC中有一半使用LOLBins。

頂級Windows IoC

廣告軟件在Windows上也很突出,三個廣告軟件安裝程序和注入廣告的IoC進入前十名。但是,這些IoC不應被視為廣告軟件。這些實例是一些更糟糕的廣告軟件安裝程序,通常遠遠超出了合法安裝過程的范圍。

其他值得注意的活動包括:

- 洋蔥路由器(TOR)連接的存在排名很高。可以合理地使用TOR來允許通過防火墻的加密流量,充其量可以避開IT策略,最糟糕的是用于數據泄露。

- 攻擊者可能會通過注冊表悄悄地禁用UAC,以運行需要提升特權的惡意代碼。

- 使用NSlookup發送DNS TXT查詢是不良參與者通常用于C2通信的一種技術。

蘋果系統

廣告軟件也經常出現在macOS上,包括前十大IoC中的四個。有趣的是,此處LOLBins的出現頻率不如Windows上的頻繁。相反,攻擊者可能會通過禁用安全程序來隱藏它們的存在,將其文件從隔離區中排除,清除命令歷史記錄并隱藏文件。

頂級macOS IoC

威脅類別

最后,讓我們了解一些特定的威脅類型。以下是對當前威脅領域中四種主要威脅類型的詳細了解。

勒索軟件

與勒索軟件有關的最常見的IoC警報是卷影副本的刪除,卷影副本是Windows操作系統用于備份的文件系統的快照。勒索軟件威脅經常刪除這些文件,以防止從本地備份還原加密的文件。該特定的IoC占所有與勒索軟件相關的IoC警報的66%。

頂級勒索軟件IoC

還值得注意的是,勒索軟件通常使用Windows腳本宿主來執行包含惡意JavaScript的.zip文件。這是安裝勒索軟件的惡意參與者(例如WastedLocker)使用的一種技術。但是,由于此類壓縮的JavaScript文件還用于勒索軟件之外的其他惡意攻擊中,例如Emotet的電子郵件活動,因此它不在上面的列表中。

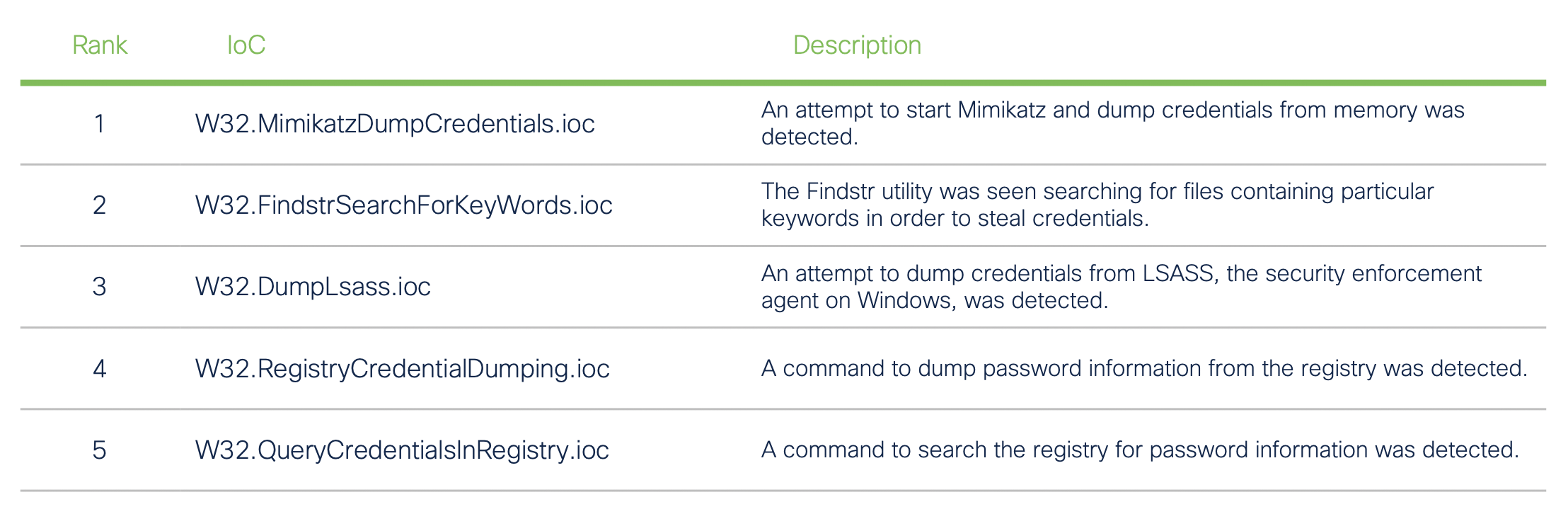

憑證竊取

在我們與Endpoint Security相關的趨勢的第1部分中,介紹了最常見的憑據竊取工具Mimikatz 。該臨界嚴重性,憑證轉儲工具占28%,超過了其他常規使用的技術,可能是該工具提供的多合一方法。

除了Mimikatz以外,還發現惡意行為者在文件上使用Findstr實用程序,通過LSASS進行挖掘,并通過注冊表進行梳理以查找憑據。

頂級憑據竊取IoC

廣告軟件

Windows和macOS操作系統上的廣告軟件均具有很高的功能。出現在前五名中的廣告軟件的行為方式通常比惡意軟件更接近惡意軟件,而不是向您顯示意外的廣告。

頂級廣告軟件IoC

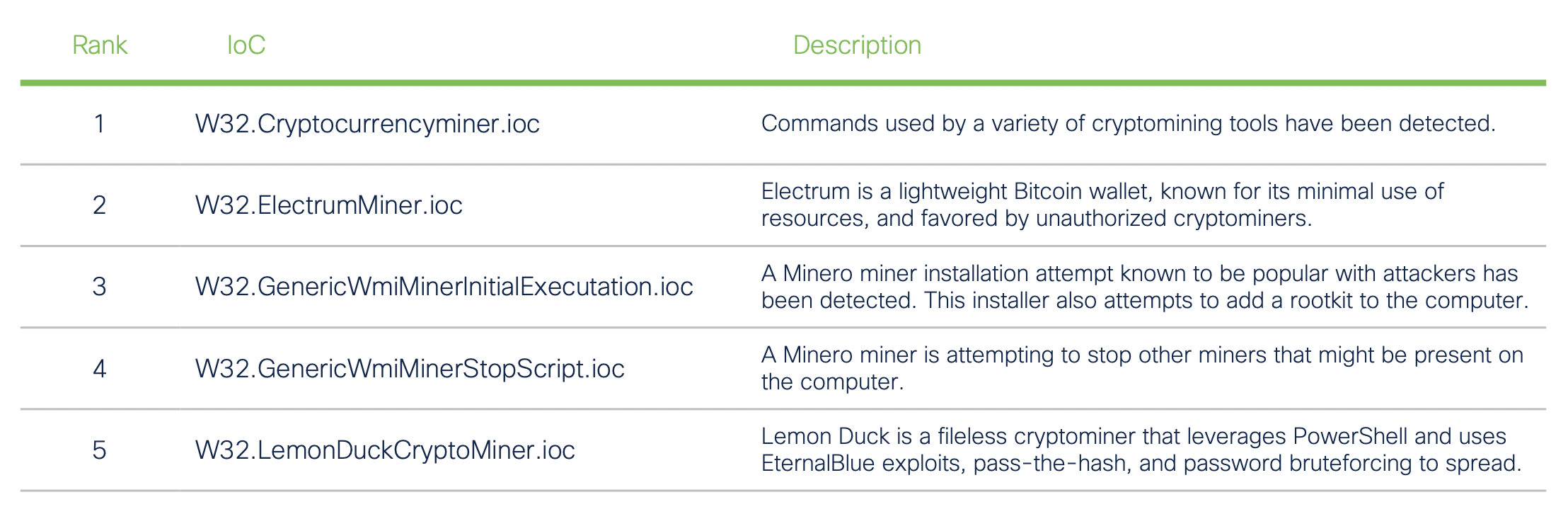

加密礦

雖然目前在整體IoC列表中加密礦的使用并不多,但最常見的活動包括與加密礦相關的常規活動,例如從加密礦服務器提交和請求工作或與錢包相關的活動。但是,無文件加密礦工的實例以及試圖阻止其他礦工的嘗試也出現在前五名中。

頂級加密貨幣IoC

如何保護

盡管無疑很有趣,但此博客中的信息也可以用作防御計劃的藍圖。如果在有限的資源下工作,而在最需要的時候優先采取防御措施則至關重要,這一點尤其重要。如果您打算用這一新信息來保護您的組織,則將精力集中在這些列表中始終出現的內容上:LOLBins。

當然,這可能說起來容易做起來難,不僅因為這些二進制文件已經烘焙到OS中,而且因為許多IT組織在日常操作中都使用了它們。那么,如何區分正常操作和惡意活動呢?雖然某些行為是由不良行為者執行的,這是很明顯的,但其他行為并不清楚。

首先,重要的是要確保啟用足夠的系統日志記錄。事實是,如果沒有惡意活動的記錄,就無法查明。

清楚了解這些日志中可以期望的命令和活動的類型也很重要。過濾掉您知道是通過自動化或IT活動執行的內容,將消除大部分噪音,從而更輕松地深入了解應該存在的內容。

尋找模式也很重要。單獨的活動和命令可能不會單獨表現為惡意,但是在一系列命令前后運行的情況下,可能會出現惡意模式。創建解決這些模式的劇本,并使用自動化來檢測它們何時觸發。

當涉及到預期的命令和活動時,每個組織都是不同的。建立您的方法通常需要來自不同團隊的各種人員的參與。建立這些通信不僅會為制定防御計劃提供幫助,而且對于迅速解決事件(如果發生)至關重要。