卷土重來的Log4j 漏洞攻擊

各國方面

近日,比利時國防部已確認其遭受到了涉及 Log4j 漏洞的網絡攻擊。國防部在一份聲明中表示,周四發現其可訪問互聯網的計算機網絡并遭到攻擊。他們沒有說這是否是勒索軟件攻擊,但解釋說“隔離措施”很快就到位,并可以控住當前問題。

本次攻擊是在利用上周公開的Log4j 漏洞后進行的,世界各地的 IT 專家都在參與其中。國防部現階段不會提供任何進一步的信息。在來自谷歌和微軟等公司的多份報告顯示,世界各地的政府黑客組織都在利用Log4j 漏洞進行攻擊。

目前,世界各地的政府都敦促機構和組織修補他們的系統或找出緩解措施,以避免攻擊和破壞。美國網絡安全和基礎設施安全局命令所有聯邦民事機構在圣誕節前修補系統,新加坡與關鍵信息基礎設施部門舉行緊急會議,為潛在的 Log4j 相關威脅做好準備。

其他危險

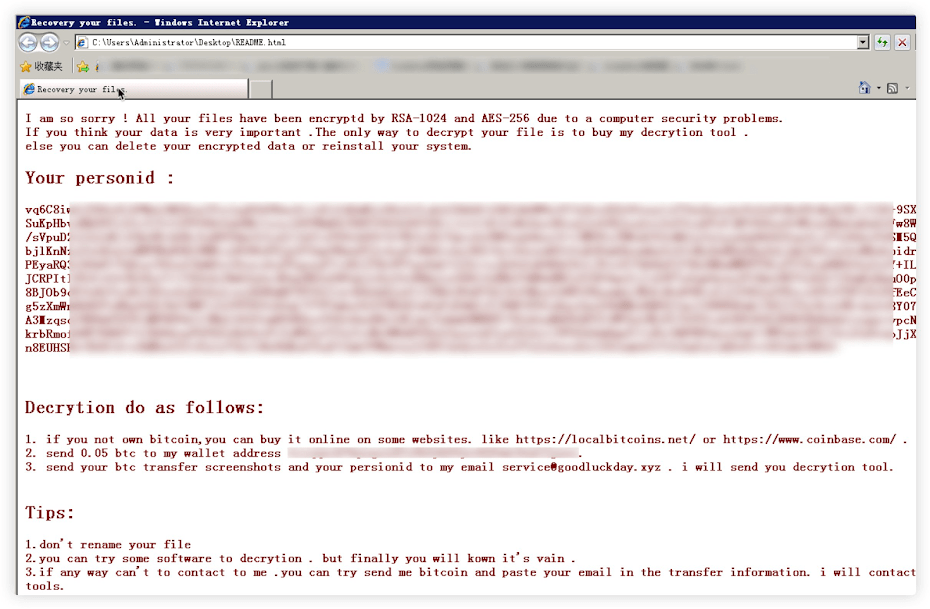

TellYouThePass 勒索軟件正利用Apache Log4j缺陷(Log4Shell)攻擊Linux和Windows系統。自2020年夏季以來一直處于非活動狀態,該威脅主要影響中國用戶。Twitter用戶 @80vul 報告稱,該勒索軟件的一部分被用于攻擊包含面向互聯網的Log4j2 RCE漏洞的舊系統。

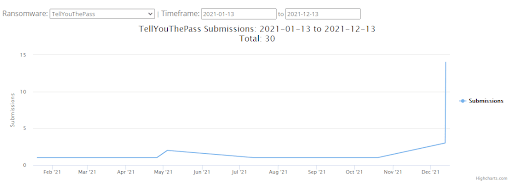

根據Curated Intelligence 的說法 ,ID-Ransomware (IDR) 指標證實了此勒索軟件的提交數量激增。英特爾成員 @PolarToffee 回應一個ID勒索(IDR)指標,證明了12月13日, 超過30個樣品‘TellYouThePass’勒索軟件 提交給IDR。

TellYouThePass 并不是在其操作中利用 Log4Shell 漏洞的唯一勒索軟件,Conti勒索軟件團伙是第一個利用Log4Shell漏洞攻擊VMware vCenter Server的勒索軟件,威脅行為者正在利用該漏洞傳播一種名為 Khonsari 的勒索軟件,該軟件通過 Log4Shell 漏洞直接安裝。