59家黑客武器軍火商名單曝光

今年7月份以來頻頻在各大媒體頭條亮相的“飛馬”(Pegasus)間諜軟件已經讓世界各國眾多政府政要、名流和知名企業如臨大敵、如履薄冰。以色列NSO集團開發的這款商業間諜軟件的受害者包括法國總統、沙特遇害記者卡舒吉、蘋果公司,以及不計其數的維權人士、記者和企業高管。可以說,飛馬軟件的曝光對網絡安全世界的沖擊力絕不亞于當年的斯諾登事件。

“飛馬”只是“黑客帝國”的冰山一角

如果你認為“飛馬”軟件就是當下“黑客帝國”的主角那就大錯特錯了。事實上,讓全球企業和政府聞風喪膽的飛馬軟件僅僅是“黑客帝國”的冰山一角。根據大西洋理事會對過去20年間參加國際軍火展和監控技術大會(ISSWorld)的私營黑客武器軍火商的調查,至少有224家疑似提供類似NSO的黑客工具的公司作為參展商參加了軍火展或ISSWorld(包括贊助或派遣演講者)。這些數據表明攻擊性黑客工具和監控技術與傳統軍火經紀人之間千絲萬縷的聯系。

調查顯示,75%的可能銷售攔截/入侵技術的黑客工具公司已將這些工具推銷給本國大陸以外的政府。在過去十年中,至少有五個擴散者——BTT、Cellebrite、Micro Systemation AB、Verint和Vastech——向美國/北約對手推銷他們的工具。(編者:包括前不久被拜登政府制裁的四家頂級黑客工具公司)

大西洋理事會認為,在這224家公司中,有59家是高度確定的黑客工具公司(在展會上銷售黑客工具),極有可能在他們參加的任何軍火展上推銷攔截/入侵技術。一些公司(如克羅地亞的Pro4Sec和印度的ClearTrail)在其網站上向軍事、執法和情報機構客戶宣傳合法的攔截服務。

還有22家中度可疑的公司有可能在軍火展上推廣攔截/入侵技術。這22家公司都提供攔截/入侵技術,但這不是他們的主要產品或服務。例如,像法國的Deveryware這樣的公司提供取證解決方案、地理定位和數據分析,并且可能在任何給定時間營銷這些服務中的任何一項(或全部三項)。

調查顯示,在過去的20年里,81家高度/中等信息公司中,近75%的公司在其本土以外的軍火展上展示了他們的產品。在過去的20年里,超過85%的公司人曾在本國以外的軍火展上出席。這不包括總部位于五眼國家的兩家公司,它們只參加過五眼國家的軍火展。

雖然數據集中的224家公司來自33個不同的國家,但大多數公司聚集在少數軍火展上,其中許多位于歐洲。Milipol France和Security&Policing Home Office(總部設在英國)是黑客工具公司參加的最多的兩個軍火展。這可能分別是由于規模和專業化。Milipol France是世界上最大的軍火展之一,擁有一千多家參展商,而Security&Policing則有專門的網絡安全專場。高度和中度疑似的黑客工具公司的參展情況如下:

數據集中另外有28家企業(如意大利的Area spa和德國的Wolf Intelligence)網站含糊不清或根本沒有網站,但因銷售攔截/入侵工具而被新聞媒體點名。

數據集中其余143家企業缺乏足夠證據證明它們在軍火展上銷售過黑客工具。這部分公司中包括一些正式的國防承包商,例如BAE和Raytheon,它們提供攔截/入侵能力和傳統的軍事或執法設備。名單上還有不同的公司,包括電信公司(如中國的華為和中興通訊)和銷售防御性和/或網絡安全產品的小公司。雖然這些企業都參加了軍火展,但大西洋理事會的文章作者基本排除了這些企業,而是將注意力集中在上述81家高度或者中等可疑的高/中等信心的公司。

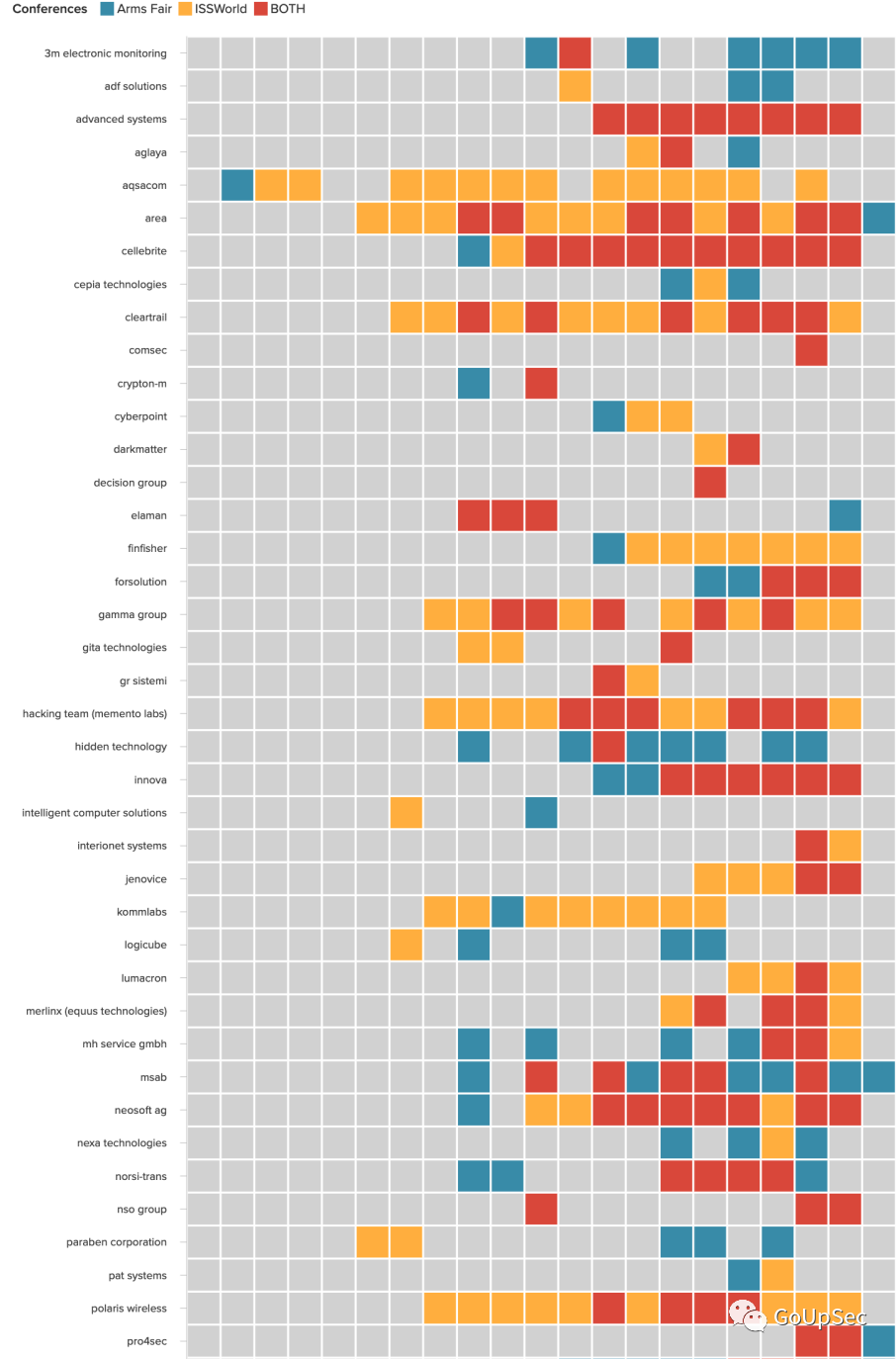

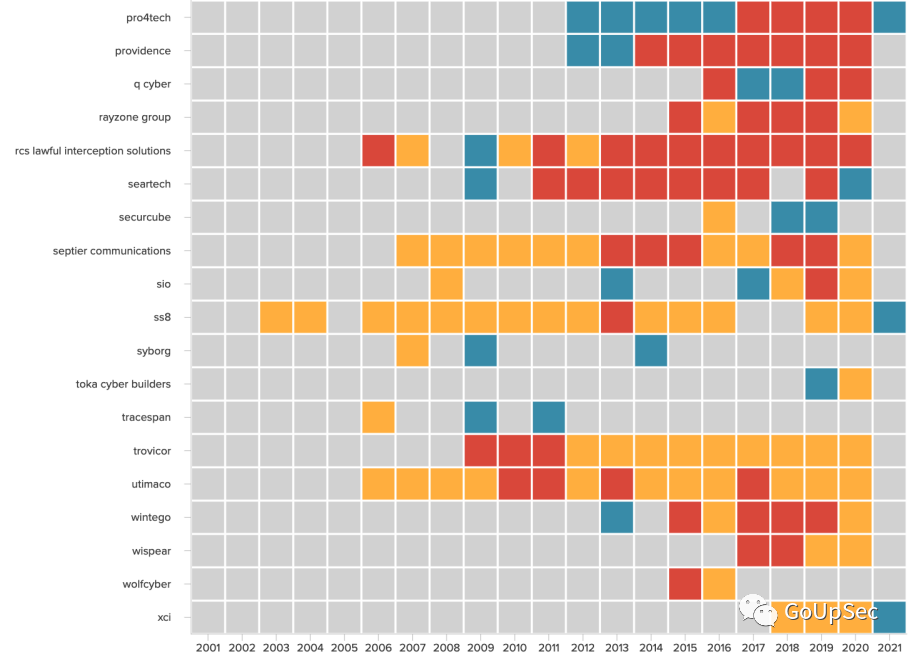

59家(高度疑似)黑客武器供應商名單

以下為調查數據統計的,高度疑似黑客工具公司的59家企業(色塊為歷年參加軍火展的情況)

(來源:GoUpSec)