一種新的濫用Telegram的Android木馬被發現

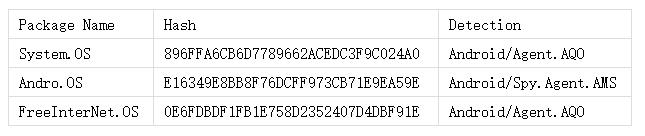

ESET研究人員發現了一個新的Android RAT(遠程管理工具)家族,濫用Telegram協議進行指揮和控制以及數據傳輸。 初步的調查顯示似乎是之前報告的IRRAT和TeleRAT的行動有所增加,最終確定我們發現了一個全新的惡意軟件家族,自2017年8月起至今一直在擴散。2018年3月,其源代碼在Telegram黑客頻道下免費提供,結果導致數百種類似變體的惡意軟件在野傳播。 其中一種變體與其他變體(可以免費獲得源代碼)不同,在名為HeroRat的專用Telegram頻道上銷售。它根據功能提供三種定價模式,并附帶支持視頻頻道。目前還不清楚這個變體是從泄露的源代碼創建的,還是源代碼被泄露的“源”。 運營模式 攻擊者通過第三方應用程序商店、社交媒體、消息應用程序,各種引人入勝的偽裝,引誘受害者下載RAT。我們看到惡意軟件主要分布在伊朗,作為提供免費比特幣、免費互聯網連接以及社交媒體的應用程序。該惡意軟件尚未在Google Play上看到。 惡意軟件可在所有Android版本上運行:但是,受影響的用戶需要接受應用程序所需的權限(有時包括以應用程序管理員身份激活應用程序),這正是社交工程的用武之地。 在受害者的設備上安裝并啟動惡意軟件后,會出現一個小的彈窗,聲稱該應用程序無法在設備上運行,因此將被卸載。在我們分析的變體中,假卸載消息可以以英文或波斯文顯示,具體取決于目標設備的語言設置。 卸載看似完成后,應用程序的圖標消失。然而,在攻擊者那里,一個新的受害設備剛剛被注冊。 獲得對受害者設備的訪問權限后,攻擊者利用Telegram’s bot functionality來控制新列出的設備。每個受感染的設備都是通過機器人控制的,由攻擊者使用Telegram應用程序設置和操作。 該惡意軟件具有間諜和文件竊取功能,包括攔截文本消息和聯系人、發送短信和撥打電話、錄制音頻和屏幕、獲取設備位置以及控制設備的設置。 HeroRat依據功能分為三個版本—-銅版、銀版、金版——分別銷售25、50、100美元。源代碼本身由HeroRat作者提供,售價650美元。 惡意軟件的功能可通過Telegram bot界面中的可點擊按鈕的形式訪問。攻擊者只需點擊正在運行的惡意軟件版本中的按鈕即可控制受害設備。 與之前分析的濫用Telegram的Android RAT(用標準的Android Java編寫)不同,這個新發現的惡意軟件家族是使用Xamarin框架(一種罕見的Android惡意軟件組合)從頭開發的。 惡意軟件通過Telegram協議進行通信的方式已適應其編程語言——而不是以前描述的RAT使用的Telegram Bot API,該惡意軟件家族使用Telesharp,一個用C#創建Telegram機器人的庫。 給被感染設備發送命令并從中傳輸數據都完全通過Telegram協議來封裝,這種措施旨在規避對已知上傳服務器的流量進行檢測。 如何保持安全 隨著最近惡意軟件的源代碼被免費提供,新的變體可以開發和部署在世界任何地方。由于這種惡意軟件的分發方式和偽裝形式各不相同,因此檢查設備是否存在任何特定的應用程序不足以判斷設備是否已被入侵。 如果確信設備已被此惡意軟件破壞,請使用可靠的移動安全解決方案進行掃描。ESET系統可檢測并阻止此類威脅,如Android/Spy.Agent.AMS和Android/Agent.AQO。 為避免成為Android惡意軟件的受害者,請在下載應用程序時堅持使用官方Google Play商店,確保在將任何內容下載到設備之前閱讀用戶評論,并注意安裝前后授予應用程序的權限。 IoCs