KernelCare 推出在不重新啟動服務的情況下修補 OpenSSL、Glibc 等公共庫漏洞

根據《 2020年全球威脅情報報告 》,“在2018年至2019年之間,所有行業的網絡攻擊量都有所增加。” Web Shell、漏洞利用工具包和有針對性的勒索軟件只是不良行為者用于攻擊的幾個工具。通常,由于與網絡、操作系統和應用程序配置、測試、安全控制和整體安全狀態相關的組織實踐,此類攻擊仍然是成功的。攻擊者仍在嘗試利用已經存在多年且具有可用補丁的漏洞,但許多組織的補丁和配置管理程序并未解決這些漏洞。

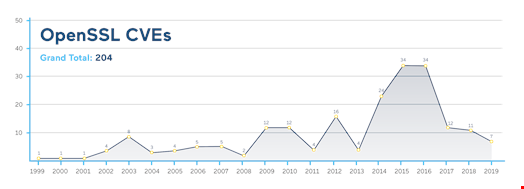

持續利用諸如HeartBleed(CVE-2014-0160)之類的老漏洞和著名漏洞,使OpenSSL成為針對全球19%敵對活動的第二大針對性軟件技術。據研究人員稱,OpenSSL是制造業和技術行業中針對性最強的技術。

OpenSSL和Glibc修補最佳實踐

從地理上看,OpenSSL的是澳大利亞的第二大受攻擊技術,在日本是第14個受攻擊最多的技術。它已經有兩年以上的可用補丁,但是仍然有不法之徒試圖加以利用……而且他們仍然成功:NTT研究人員發現,針對OpenSSL的攻擊占到了科技行業目標漏洞的71%。所有其他目標漏洞約占惡意活動的1%。

由于OpenSSL漏洞被廣泛用作攻擊面,因此各個行業的組織都必須確保他們迅速緩解這些漏洞以防止被利用。一些安全框架包含幫助組織減輕風險的建議。

MITRE ATT&CK框架是許多組織用來對抗網絡安全威脅的最全面的框架,它建議組織機構定期“掃描外部系統的漏洞,并建立程序,在通過掃描和公開披露發現關鍵漏洞時,迅速修補系統。”

可用安全更新

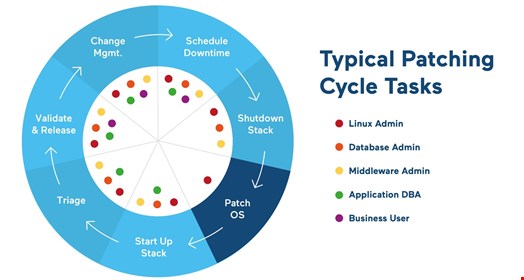

大多數安全更新是在重新啟動(用于內核安全更新)或服務重新啟動(用于共享庫和其他組件的更新)時應用的。如果需要重新啟動,則需要停機、緩解延遲和服務中斷。大多數公司傾向于計劃重啟周期或維護窗口,以便在非高峰工作時間應用補丁。

建立和管理補丁周期的成本很高:平均企業每年花費100,000美元或更多來組織和管理重啟周期和維護窗口,以修補他們的系統。但是,大多數企業中的重新啟動是預先安排的,這意味著漏洞可能會持續數月之久。

Libraries Patching挑戰

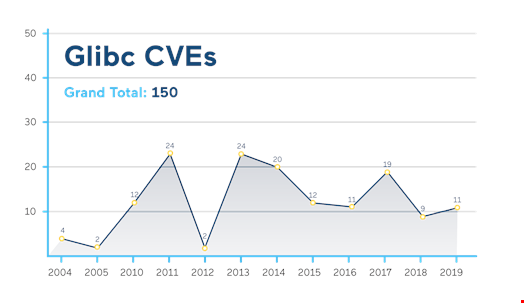

更新駐留內存的共享庫需要重新啟動服務或重新啟動服務器。并非所有的服務都能被輕易地停止。在Glibc的案例中,重新啟動服務通常類似于重新啟動服務器,這具有相同的含義并增加了業務風險。在這兩種情況下,內核更新和數據庫更新、停機時間和修補延遲現在都是可以避免的。

當涉及到OpenSSL或glibc掃描時,掃描和識別安全漏洞還有另一個挑戰。通常很難確定哪些服務需要重啟,哪些不需要。企業服務器有時具有1000多個活動服務-哪些服務使用哪個庫?到目前為止,管理員在解決這些問題上幾乎沒有自動幫助:沒有漏洞掃描程序可以檢測到內存中過時的庫。他們僅檢查磁盤上的庫是否為最新版本。

也就是說,作為系統管理員,您可能永遠不知道活動的服務是否使用了內存中過時的共享庫。即使磁盤上有最新的Glibc或OpenSSL更新,沒有重啟活動服務仍然可以使用內存中的易受攻擊的庫版本。這是不良行為者經常利用的安全漏洞。

KernelCare+ 如何解決Library Patching挑戰

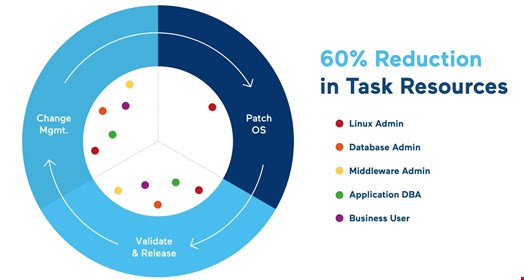

為了應對這些挑戰,我們設計了 KernelCare +。除了不重啟內核修補程序外,它還可以檢測內存中所有易受攻擊的共享庫,并自動對它們應用實時安全更新,而無需重啟服務。

在較高級別上,它的工作原理如下:

** 1.創建補丁**

庫的源代碼(包括原始的和修補過的)被翻譯成匯編語言。將這些文件進行比較,然后將新的代碼放入同一可執行可鏈接格式(ELF)文件的不同部分。在編譯并鏈接代碼之后,將從生成的二進制文件中提取補丁。補丁文件是從ELF部分提取的。

2.補丁上傳

二進制文件被組合為單個補丁,然后被上傳到專用的KernelCare +補丁服務器。補丁服務器用于將補丁分發到客戶服務器。補丁服務器可以位于云中,也可以在客戶基礎設施中受到保護。

3.下載補丁

每個服務器上的代理程序lcarectl都會與修補程序服務器“對話”,該補丁程序服務器會在服務器上查找已知的庫。然后,代理程序將下載服務器上存在的每個庫所需的補丁。

4.應用補丁

使用Linux API,將分配庫附近的內存,并將修補程序復制到其中。在確保沒有線程正在執行舊庫代碼之后,代理程序將通過無條件跳轉將對舊代碼的調用重新路由到新補丁版本。

完成此過程后,服務器的庫將完全免受所有已知攻擊。

現在,KernelCare +修補了Glibc和OpenSSL庫,因為它們是最常被攻擊的庫。將來,它將修補更多共享庫,例如與PHP和Python相關的庫。

您可以在此處的所有服務器上試用KernelCare+ 30天。現在可用于RHEL 7,CloudLinux OS 7和CentOS 7,但在接下來的幾周內將添加更多發行版。

組織需要交付一致的、可用的、安全可靠的服務才能成功。把資源花在預防網絡攻擊上總是比把資源花在從網絡攻擊中恢復要好。歷史表明,一些組織從未從重大安全事件中恢復過來。鑒于成功利用共享庫漏洞的頻率,組織需要為Linux內核和共享庫采用和部署實時補丁。