據AT&T實驗室報告,AsyncRAT潛伏在具有關鍵基礎設施的美國敏感機構的系統中,超過11個月未被發現。

AT&T Alien Labs的網絡安全研究人員發現了一項活動,該活動在11個月內向目標系統傳送古老且臭名昭著的AsyncRAT(一種遠程訪問木馬)。這種開源RAT于2019年發布,由于其鍵盤記錄、滲透技術和初始訪問階段,已被各種威脅參與者用于多種活動,包括APT Earth Berberoka(或GamblingPuppet)。

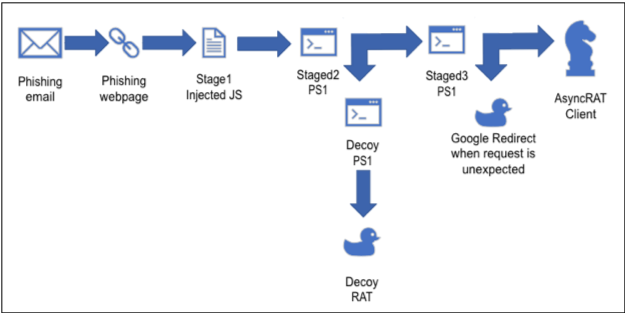

2023年9月上旬,AT&T Alien Labs記錄到針對特定公司特定個人的網絡釣魚電子郵件激增,其中包含GIF附件和SVG文件,這些文件有助于下載/執行“高度混淆”的JavaScript文件、PowerShell腳本和AsyncRAT客戶端。

AT&T Alien Labs的網絡安全研究員Fernando Martinez在該公司的 博客文章中寫道,X(以前的Twitter)上的用戶,包括reecDeep和Igal Lytzki,報告了代碼中的這種特殊性,促使研究人員繼續尋找更多AsyncRAT樣本。時間回到2023年2月。

研究人員發現,活動發起者精心選擇了目標,重點關注管理美國重要基礎設施的公司。為了避免被發現,他們實施了混淆和反沙箱技術。該策略涉及隨機生成變量名稱和值以增強檢測規避。此外,他們對DGA域采用了每周回收方法,并采用重定向誘餌來進一步阻止分析工作。

加載程序的操作方式分布在多個階段,并采用強大的混淆技術將JavaScript文件傳遞??給目標受害者。有效負載通過惡意網絡釣魚網頁傳遞,其中包含帶有隨機定位單詞的長字符串。

2023年3月交付AsyncRAT的類似樣本(由Ankit Anubhav報告)隱藏在梵文字符之間。然而,它使用了不同的TTP來傳遞最終的有效負載,表明它是另一個活動的一部分。

該代碼不斷變化、混淆且隨機,使其難以檢測。sduyvzeptop和orivzijetop等域名具有共同的特征,例如頂級域名、8個隨機字母數字字符、注冊機構組織和國家/地區代碼,這引起了懷疑。

域名生成算法(DGA)根據一年中的某一天創建一個種子,并進行修改以確保每7天創建一個新域名,其中星期日是有目的的生成。然后使用種子選擇從“a”到“n”的15個字母,變量(2024和6542)在不同域模式的腳本中發生變化。

AT&T實驗室發現,Ivan Govno組織已向Nicenic注冊商注冊了多個域名,其中一些具有TLD頂級和匹配屬性。這些域名托管在BitLaunch(標識符為399629)上,該網站以允許使用比特幣、以太坊或萊特幣等加密貨幣付款而聞名,這吸引了網絡犯罪分子。

BitLaunch是最便宜的選項,但它為用戶提供了以加密貨幣支付并托管在更可靠的ASN中的選項。DGA域托管在DigitalOcean上。

值得注意的是,該活動非常活躍,正在進行的域名注冊和OTX脈沖提供了更多信息。然而,AsyncRAT對個人和組織構成威脅,因此有必要實施先進的安全解決方案并提高對新興惡意軟件菌株的警惕性。

Anna艷娜

Anna艷娜

Andrew

Andrew

Andrew

Andrew

Anna艷娜

Anna艷娜

007bug

007bug

007bug

007bug

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

尚思卓越

尚思卓越

Anna艷娜

Anna艷娜

Andrew

Andrew

Andrew

Andrew