利用被攻擊的網站發起網絡釣魚詐騙

發起網絡釣魚的攻擊者希望他們設計的虛假釣魚頁面盡可能花費最少的成本來產生盡可能多的收入,所以他們會傾向使用各種工具和技術來逃避檢測,以節省時間和成本,比如使用網絡釣魚工具包或Telegram木馬的自動化。另一種深受釣魚者歡迎的策略是攻擊網站并在其中注入惡意內容,而不是注冊新域名。除了在他們攻擊的網站中植入釣魚頁面外,攻擊者還可以竊取服務器上的所有數據,并完全攻擊網站的運行。

哪些網站最容易被攻擊者攻擊

缺乏維護的網站經常會被攻擊者利用,缺乏維護和安全修復意味著它們很容易被已知的漏洞所攻擊。此外,在一個長期被忽視的網站上,網絡釣魚頁面可以停留很長一段時間,因為沒有人監控發布的內容,這正是詐騙者所尋找的。

但是,這并不意味著攻擊者不會攻擊經常維護的網站。那些訪問量很小的小型網站也會經常受到攻擊威脅。他們的所有者可能沒有能力在信息安全上花費足夠的資金或雇傭安全專業人員,他們可能不熟悉安全設置,或者他們可能相信他們的網站太小,攻擊者不會感興趣。然而,對于網絡釣魚者來說,網站是否可以被攻擊比其受歡迎程度更重要,因為詐騙頁面的鏈接很可能通過電子郵件或即時通訊平臺發送。因此,即使是較小的網站也是被攻擊的目標。

根據W3Techs(一個網絡技術調查網站,提供關于互聯網不同技術的運用信息)的數據,互聯網上43.1%的網站是由WordPress內容管理系統提供支持的。有大量的第三方插件被設計用來擴展這個流行平臺的功能。攻擊者經常會在插件和WordPress本身中發現新的漏洞。本文的其余部分將處理由WordPress提供支持的攻擊者網站上的網絡釣魚頁面。

破解WordPress網站

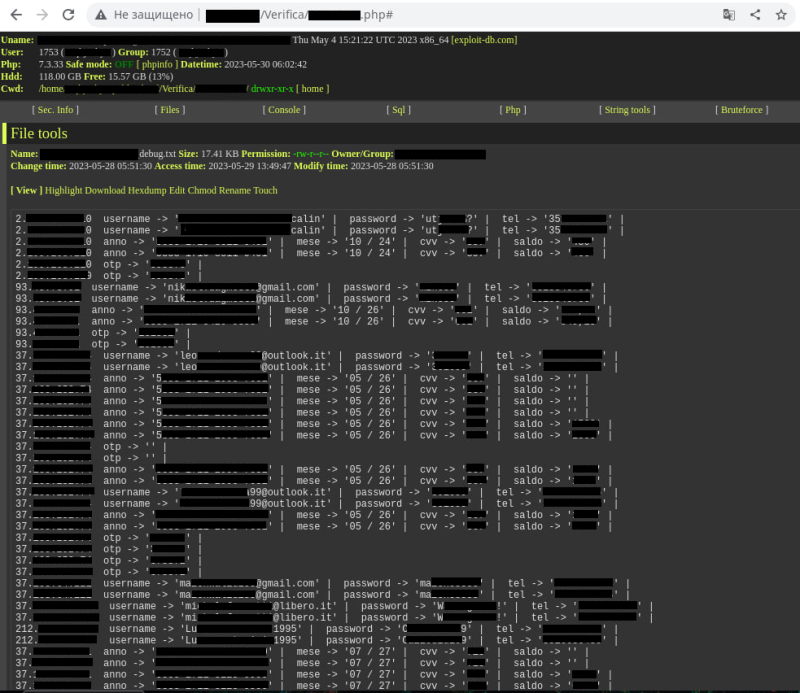

大多數時候,攻擊者通過利用安全漏洞攻擊WordPress網站。攻擊成功后,攻擊者會上傳一個WSO webshell ,并使用它來訪問網站控制面板,從而繞過身份驗證。這將向所有人打開控制面板權限,允許任何人進行任何更改。在2023年5月,安全研究人員發現了超過350個可以開放訪問控制面板的獨特域名。也就是說,實際數量要比350高得多,因為一個受攻擊的控制面板可能不會一直被公眾訪問。

被攻擊網站的控制面板

還有一種情況是,攻擊者可能通過強制使用弱密碼或使用泄露的憑證來劫持網站管理員的帳戶。在這種情況下,他們不需要任何額外的軟件來訪問控制面板。他們所要做的就是登錄被攻擊的賬戶,然后開始發布虛假頁面。

有時,攻擊者在發布網絡釣魚頁面時會保留網站的主要功能,這樣訪問者永遠不會意識到這個網站被攻擊客攻擊了,攻擊者則將他們的惡意內容隱藏在無法從主網站菜單訪問的新目錄中。

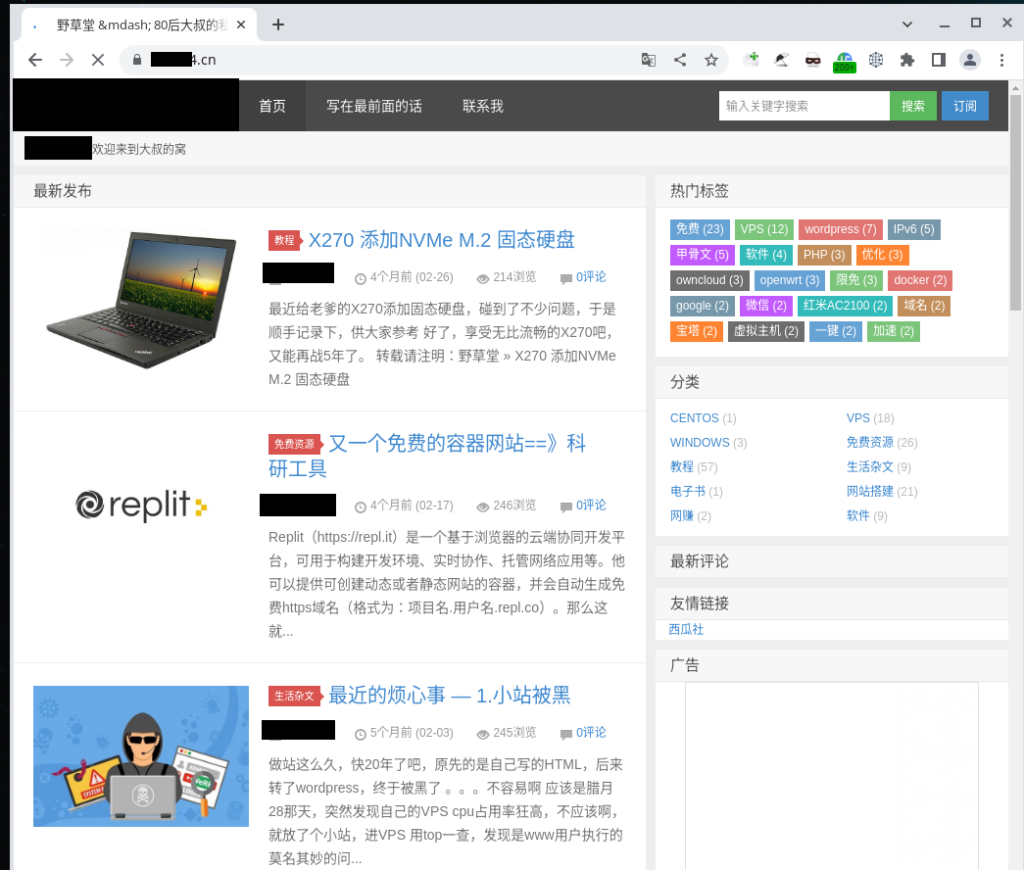

被攻擊網站的主頁

然而,大多數被攻擊的網站都攻擊了主頁上其他部分的鏈接,因為攻擊者刪除了原始目錄,取而代之的是網絡釣魚內容。

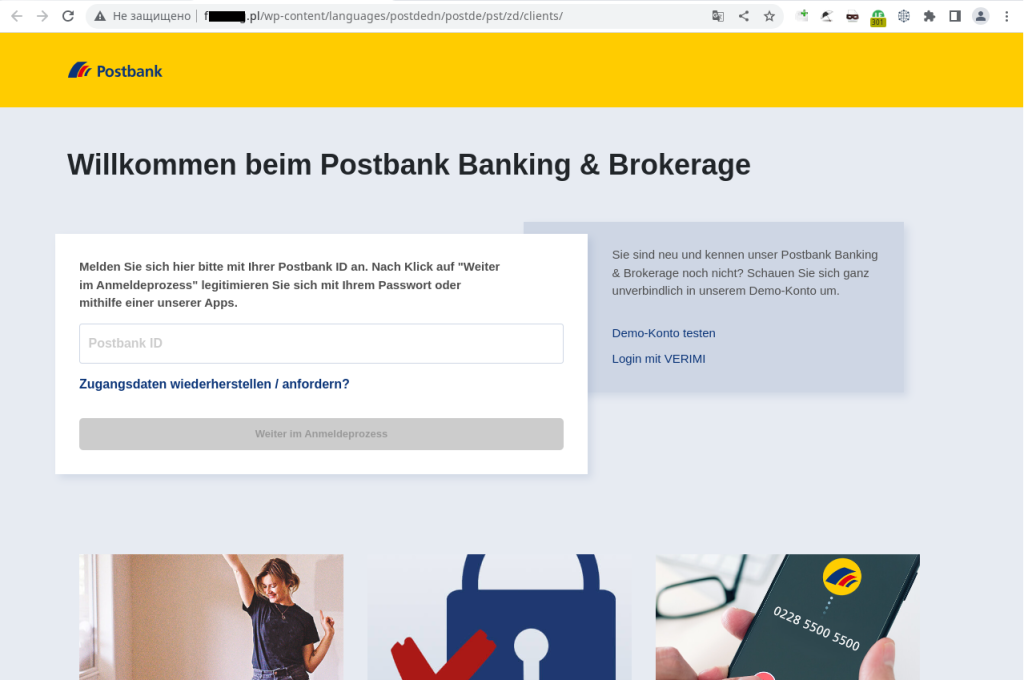

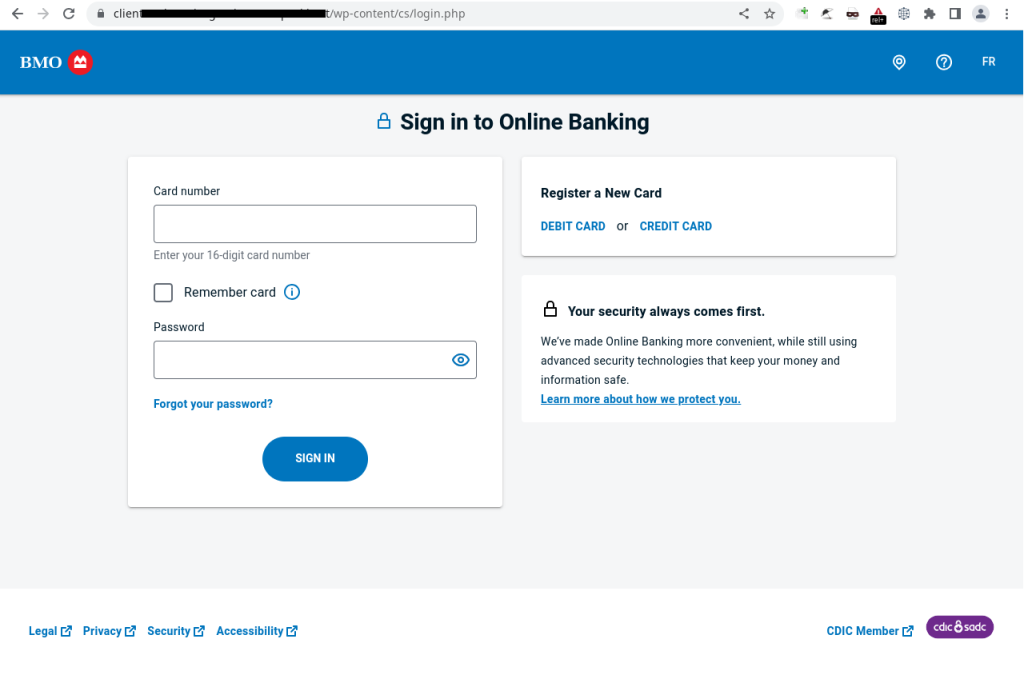

攻擊者網站上的釣魚頁面

如果訪問者在虛假頁面上輸入數據,如網站憑證、包括CVV在內的銀行卡詳細信息或其他個人信息,這些數據將存儲在控制面板中。如果網站也植入了web shell,則任何人都可以訪問其內容,那么受害者的數據對任何人都是可見的。

用戶數據被盜的頁面

攻擊者可能會在暗網上出售竊取的數據,或者利用這些數據從受害者的銀行賬戶中盜取資金。此外,他們可能會利用他們收集的信息,使他們未來的騙局看起來更可信。

WordPress網站被攻擊的痕跡

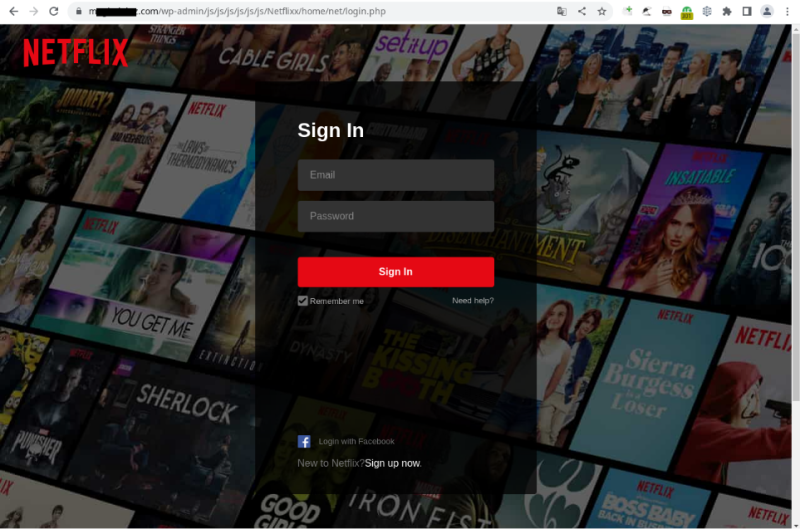

有幾個相當明顯的痕跡可能表明,你正在查看一個托管在受感染網站上的網絡釣魚頁面。頁面URL包含“/wp-Config/”、“/wp-content/”、“/wp-admin/”、“/wp-includes/”等文件夾,目標目錄包含一個PHP文件。以.php為擴展名的網頁可以在合法網站上看到,但如果與上述目錄名結合使用,則肯定是網絡釣魚的標志。

網絡釣魚頁面:URL顯示/wp-content/,頁面名稱為login.php

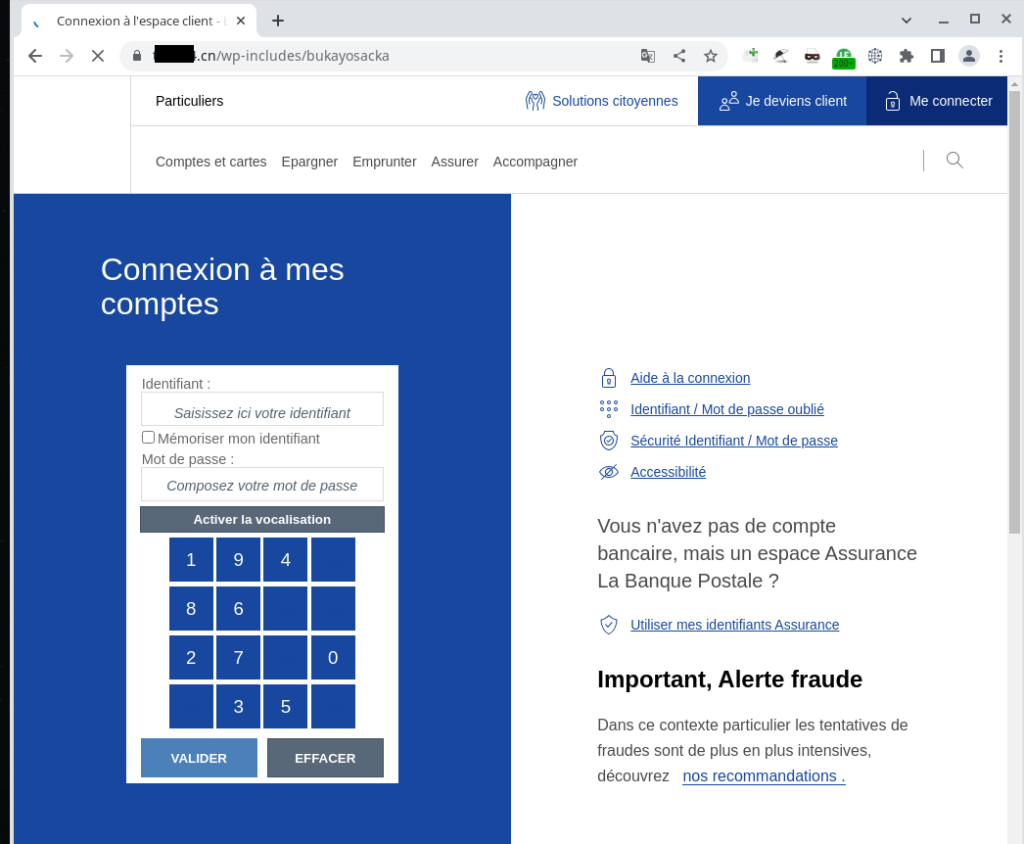

主頁上的內容顯然與網絡釣魚頁面無關。下面顯示的一個關于目標設備的中文網站包含一個目錄,里面有一個針對法國銀行客戶的網絡釣魚頁面。

被攻擊的中文網站主頁

在同一網站的新目錄中有法語釣魚頁面

URL包含攻擊者試圖模仿的服務的正確(或修改過的)名稱,但該名稱與網站本身的名稱無關。

放置在“Netflix”目錄中并模仿Netflix登錄表單的網絡釣魚頁面

被攻擊WordPress網站的統計數據

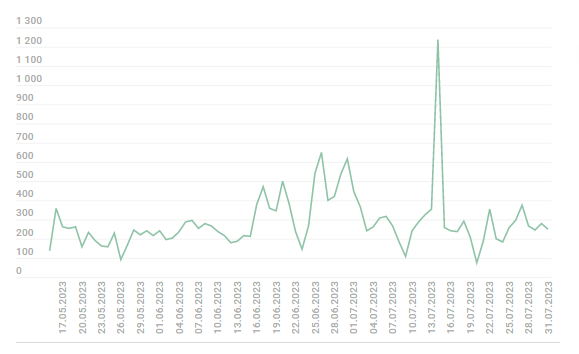

卡巴斯基實驗室已將被攻擊者攻擊網站的典型特征添加到其網絡威脅檢測規則中,這樣就能夠識別和阻止這種類型的網絡釣魚。接下來所介紹的內容包含使用該新功能檢測到的網站的統計信息。

從2023年5月15日到7月31日,研究人員發現了22400個被攻擊者攻擊的WordPress網站,這些網站被用來創建網絡釣魚頁面。這一數字既包括在檢測時對控制面板開放訪問的受攻擊網站,也包括未經身份驗證的用戶無法訪問控制面板的受攻擊網站。

2023年5月15日至7月31日檢測到的被攻擊WordPress網站的數量

在同一時期,用戶共嘗試訪問受感染網站上的虛假頁面200 213次。

2023年5月15日至7月31日,試圖訪問被攻擊的WordPress網站上的釣魚頁面的次數

Netflix、銀行和流行的快遞網站經常成為被攻擊的對象。

總結

經驗豐富的攻擊者通過攻擊合法網站,在其中設置網絡釣魚頁面來達到持久攻擊的目的。長期被忽視和維護的網站都可能成為攻擊目標。特別是,攻擊者傾向于攻擊一些小型網站。

由WordPress提供支持的網站通常存在漏洞,允許詐騙者使用特殊腳本輕松訪問控制面板并發布惡意內容。另外,攻擊者還可以暴力破解管理員的憑證或使用被盜的密碼。網站管理員應該使用強大的、唯一的密碼和多因素認證來保護他們的賬戶不被劫持,定期更新服務器軟件,并停用不使用的插件。

雖然攻擊者努力在偽造熱門網站,但用戶也可以在被攻擊的網站上識別出網絡釣魚的痕跡。特別要注意以下幾點:

· URL中出現的WordPress目錄的默認名稱;

· 出現在其中一個目錄名稱中的仿冒名稱;

· 與網站其他部分無關的頁面內容;