7月1日,網友稱中國人民大學一男生馬某,在讀碩士研究生期間,利用專業技術盜取全校學生個人信息,包括照片、姓名、學號、籍貫、生日等,并搭建了給全校學生顏值打分排名的網站“RUC IR FACE”,引發廣泛關注。

目前馬某已被海淀公安局分局依法刑事拘留,案件正在進一步調查中。

從爆料博主發布的網站截圖看,這個名叫“RUC IR FACE”的網站疑似包含了從2014級到2022級所有人大本科、碩士、博士的個人資料,甚至可以從姓名、籍貫、所在學院等維度進行精確查詢。

圖源:網絡

威脅獵人關注到,據馬某此前微博暴露,其很可能是通過代碼爬取了某個存放數據的API接口。

實際上,近幾年由API攻擊引發的大規模數據泄漏事件不在少數:

早在2021年6月,國內某大型電商平臺由于API接口被爬蟲攻擊,導致用戶ID、昵稱、手機號以及用戶評價等敏感信息遭到泄露,超11億8千多萬用戶受到影響。黑產團伙通過批量添加微信好友進行營銷推廣,非法獲利數萬元。

2022年7月,Twitter用戶數據被網絡犯罪分子在黑客論壇上以3萬美元出售,涉及540萬用戶,包括“從名人到公司”的用戶數據,后由Twitter證實,數據泄露是由網絡犯罪分子利用Twitter2021年12月披露的一個API 漏洞所造成。

近幾年,各行各業數字化驅動業務高速擴展,作為傳輸數據及承載業務邏輯的API架構變得越來越復雜。

企業很難及時了解API安全缺陷及流動的敏感數據情況,尤其在互聯網、金融、教育等存在大量API及流動數據的行業,主要體現在:

1. API資產管理缺失

由于API增速很快,企業對API開放的數量、API的活躍狀況、僵尸API、影子API等安全風險情況還不夠了解,導致很多安全管理視線外的API暴露在互聯網。

2. API存在安全缺陷

很多API未經嚴格的安全測試就上線,導致存在嚴重的安全缺陷,如未授權訪問、越權訪問、關鍵數據未脫敏、數據偽脫敏、輸入參數可遍歷等,增加了數據暴露的風險。

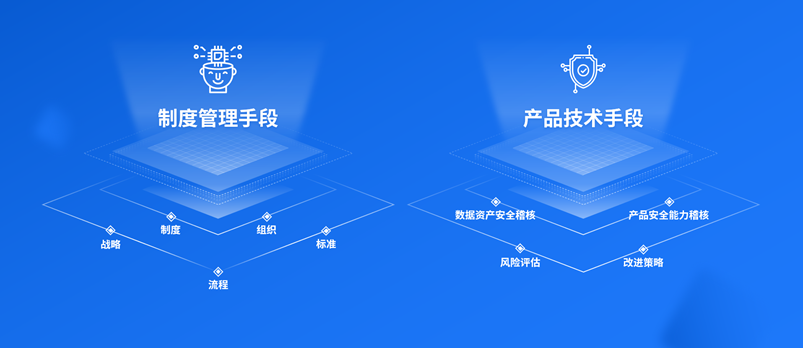

面對越來越多的API攻擊和數據泄露風險,企業需要從多個維度來構建防御體系,更需要基于風險情報來構建攻擊檢測模型,做到及早感知及時防御,從而保障企業及其用戶的數據安全。

對內,企業需要加強API安全的建設。以API資產為中心,全面梳理API資產、發現阻斷API攻擊,提升風險事件的響應速度。讓企業可以非常清晰、量化地知道自己的API資產及其安全風險,包括及時了解API開放數量、API活躍狀態、僵尸API、缺陷API、涉敏API以及API中流動的敏感數據等情況。

在今年OWASP發布的API安全Top 10列表中,同樣強調了精準管理、及時更新API資產的重要性。

對外,企業可以借助“情報”及早感知API風險。攻擊者在進行API攻擊時,會用到各類資源、工具。攻擊者可以偽裝,但其在攻擊過程中使用的攻擊資源、工具及其行為卻無法隱瞞。“情報”便是攻防對抗中,這些攻擊者無法隱瞞、無法繞過的點。

從攻擊者視角出發,基于“情報”構建風險識別體系,清晰了解“攻擊者在什么社群、使用了哪些工具、通過什么攻擊要素、做出怎樣的攻擊行為”,從而更快更準地發現新的攻擊風險。

威脅獵人基于風險情報構建的API安全管控平臺,能夠梳理系統所有的敏感數據API,評估API的認證授權、數據暴露和脫敏不一致等設計缺陷。

同時,基于風險情報構建API異常行為基線模型實時監測數據爬取行為,及時發現并阻斷數據泄露風險,幫助企業實現從被動對抗到主動防御的角色轉變。

公安部網安局

公安部網安局

安全內參

安全內參

D1Net

D1Net

信息安全與通信保密雜志社

信息安全與通信保密雜志社

安全圈

安全圈

安全牛

安全牛

黑白之道

黑白之道

聚銘網絡

聚銘網絡

安全內參

安全內參

中國信息安全

中國信息安全

安全牛

安全牛

GoUpSec

GoUpSec