近源滲透之——繞過鎖屏和Bitlocker

近源滲透中經常遇到電腦存在登錄密碼的情況。某些安全措施嚴格的目標,還會啟用Bitlocker磁盤加密。本文將介紹兩個工具,幫助繞過鎖屏和Bitlocker。

它們安裝在U盤上。近源滲透時,將U盤插入電腦,并從U盤引導。即可繞過登錄密碼或Bitlocker。

Kon-Boot

Kon-Boot是最著名的密碼繞過工具。其原理可謂神奇:在系統引導階段,通過修改Windows內核,使驗證用戶憑證的代碼失效。它不會刪除密碼,而是使登錄時的密碼驗證失效,輸入任意密碼即可登錄。

配置與使用

完整版本的Kon-Boot是付費軟件,個人許可證價格為$50,商業許可證價格為$140。

如果不打算購買許可證,也可以使用免費版本。本文使用最后一個免費版本V2.5。該版本可以繞過除Windows 10的在線賬戶之外的密碼。在繞過失敗時,Kon-Boot可以添加賬號,或安裝Shift鍵后門。

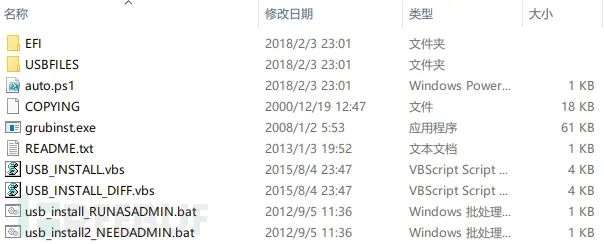

- 下載Kon-Boot后進入其根目錄下的kon-bootUSB目錄,目錄結構如圖:

- 準備一個空白U盤,接入電腦。注意:后續操作需要格式化此U盤。

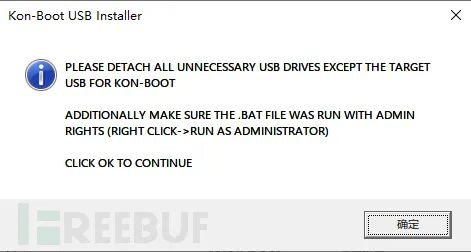

- 右鍵,以管理員身份運行bat。在彈出的對話框中點擊確定

- 如果顯示的U盤信息無誤,點擊確定

此時Kon-Boot已經成功安裝

- 在滲透測試時,將U盤插入目標電腦。重啟電腦后,在開機時進入BIOS

(不同主板的方式不同。常見的有按下ESC、DEL、F2或F12鍵)

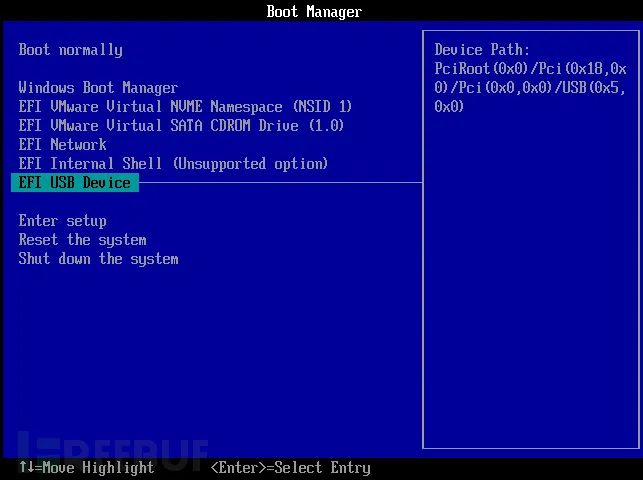

- 選擇從U盤啟動,或設置U盤為第一啟動項。如圖所示,最后一個啟動項是U盤,選擇其啟動即可。

(如果BIOS開啟了Security Boot,還需將其設置為DISABLE)

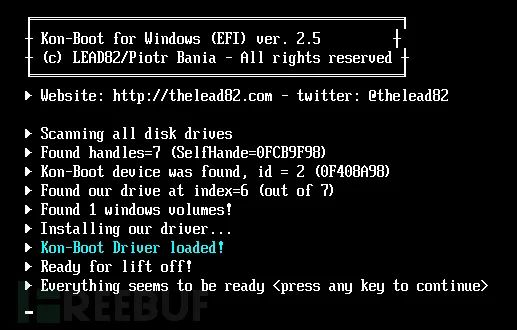

- 如果Kon-Boot啟動正常,將會顯示如下畫面:

按下回車鍵,即可正常啟動系統。

- 在登錄界面,輸入任意密碼即可登錄

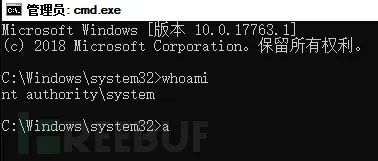

- 如果繞過密碼失敗,也可按下五次Shift鍵,呼出命令提示符。借此執行任意命令,或刪除賬號密碼、添加新賬號。此處的命令提示符是System權限。

Kon-Boot的缺陷

Kon-Boot可以滿足大多數滲透場景的需求,但它有著幾個缺點:

- 是付費軟件,全功能版價格為140美元

- 無法繞過Bitlocker磁盤加密

- Kon-Boot繞過密碼的成功率差強人意,經常需要重試

為彌補這些缺陷,我們介紹第二個密碼繞過工具:GrabAccess。

GrabAccess

和Kon-Boot類似,GrabAccess也是密碼繞過工具。對比起Kon-Boot,GrabAccess的優點有:

- 免費,并基于GPL協議開源

- 可以繞過Bitlocker植入后門

- 只要引導環境符合要求,成功率接近百分百

- 自動化植入木馬。只需要一步操作,耗時短,適合近源滲透場景

其最主要的優勢是成功率高。在實戰中我們發現Kon-boot繞過成功率非常之不穩定,尤其是針對Windows 10。

但在目前,GrabAccess僅支持UEFI引導的64位系統。針對Windows xp,或MBR引導的Windows 7,仍推薦Kon-Boot。

快速開始

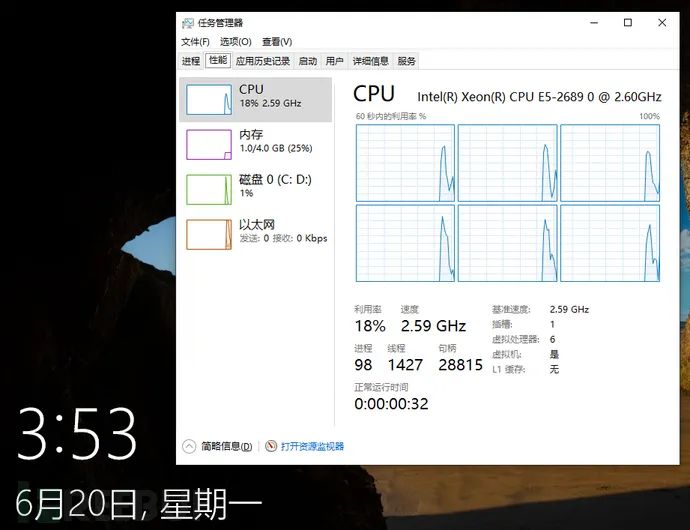

GrabAccess最基礎的功能是安裝Shift鍵后門,將Windows粘滯鍵替換為任務管理器。在不登陸的情況下,也可以執行系統命令或讀寫文件。

- 準備一個U盤。如果是FAT、FAT16或FAT32格式,則可以不刪除已有的文件。否則需要格式化為上述格式。

- 下載GrabAccess,解壓,將EFI文件夾拷貝到U盤根目錄。

至此GrabAccess的最簡安裝完成。

- 將U盤插入電腦,重啟電腦。在啟動時進入BIOS菜單。

- 選擇從U盤啟動,或設置U盤為第一啟動項。如圖所示,最后一個啟動項是U盤,選擇其啟動即可。

(如果BIOS開啟了Security Boot,還需將其設置為DISABLE)

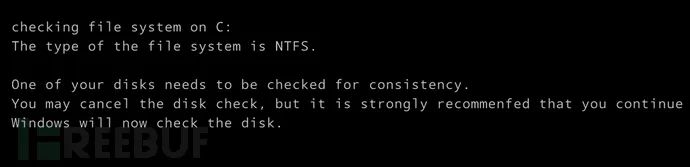

- 如果在Windows引導階段,出現了偽造的CHKDSK界面,說明后門已經植入成功。

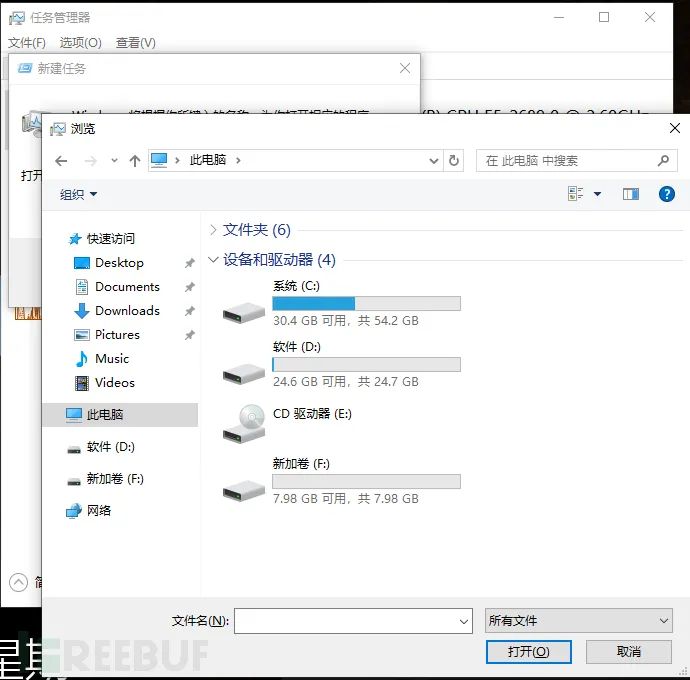

- 在登錄界面,連續按下五次Shift鍵,即可喚出任務管理器。

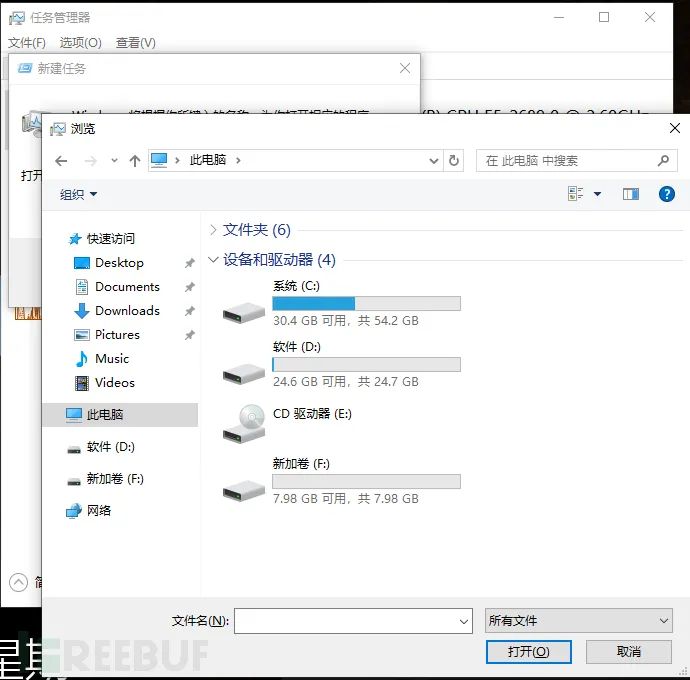

- 點擊文件-運行新任務-瀏覽,將右下角的“文件類型”選擇為所有文件,即可查看、讀寫電腦上的所有文件。

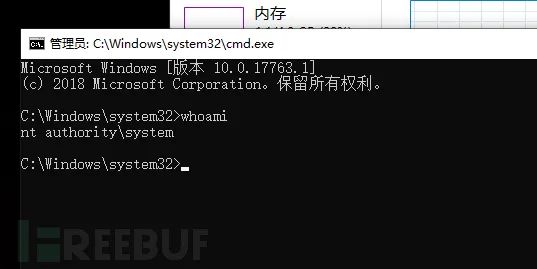

- 或者運行cmd,執行任意代碼。例如刪除當前賬號的密碼、添加新賬號等。

(新建任務時需要勾選“以系統管理權限創建此任務“)

自動化植入木馬

GrabAccess可以自動化植入木馬。寫入指定的程序,并設置自啟動。操作過程與上一章節類似,但需提前將GrabAccess與木馬程序打包。關鍵步驟如下:

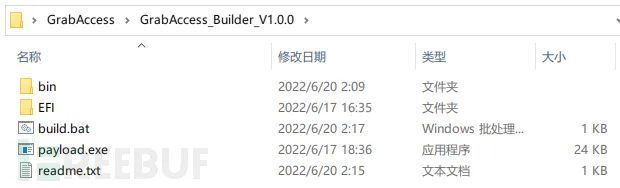

- 下載GrabAccess,解壓。

- 將要植入的木馬程序命名為exe,覆蓋GrabAccess_Builder目錄下的同名文件。

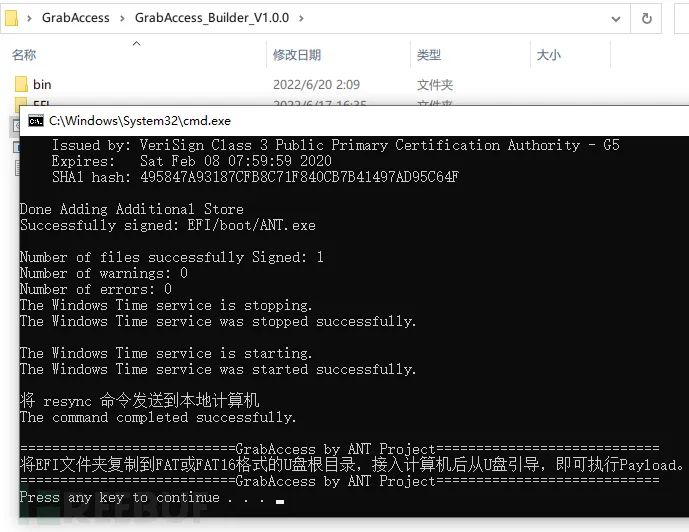

- 運行bat。

- 將EFI文件夾拷貝到U盤根目錄。其后操作與上一章相同。

在Windows啟動后,木馬就已經完成植入。拔出U盤,跑路即可。

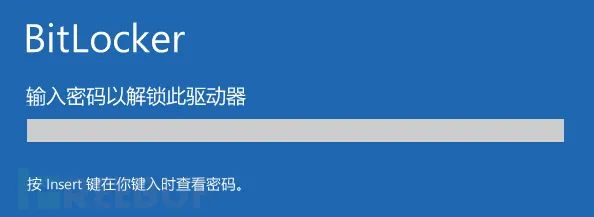

(如果目標存在Bitlocker,在出現Bitlocker界面時,就可以拔U盤跑路。但在此之后目標電腦須正常登錄,木馬才會植入。如果在Bitlocker界面直接關機,GrabAccess會失效)

項目地址

可以在GrabAccess的項目頁面下載其Released版本和源代碼:

https://github.com/Push3AX/GrabAccess